了解你的业务架构

在零信任网络模型中,了解你的用户,设备,服务和数据比以往任何时候都更加重要。为了使零信任架构威力发挥到最大,你需要了解你的架构中的每一个组件。因此,正确了解你的资产是最关键的一步,我们可以采用自动化工具来做资产发现,也可以通过非技术程序(例如查询采购记录,人工盘点)来确定你的资产。第二步,了解你的业务设备的一些信息,包括它们的位置,存储了哪些数据,数据的敏感性是怎样的。资产发现可以帮助我们指定有效且适当的访问策略,这将有助于实现访问授权。

过渡到零信任

在没有充分考虑现有服务架构是否安全的前提下,贸然直接实施零信任架构,我们的业务可能会面临更高的风险,因为这些服务在内网中没有安装过任何的漏洞保护软件。因此,无论你是想从原有的业务架构迁移到零信任架构,还是直接从全新的架构部署,那么进行资产安全评估也同样重要。

进行风险评估

了解你的架构后,就可以通过资产评估和风险偏好等方法,更好地确认新架构的风险,并确保它们可以获得比原来架构更好的安全防护能力。如果无法使用零信任方法降低所有风险,则应保留当前网络架构中现有的安全防护模块(IPS+WAF等)。

了解你的用户,服务和设备身份

在零信任网络做出访问决策时,用户,服务和设备身份是一个非常重要的因素。身份可以代表一个用户(人),服务(业务调用)或设备。在零信任架构中,以上每一个身份都应该被唯一标识和验证的。这些唯一身份标识是输入策略引擎众多Signal之一,策略引擎可以用此信息做出访问决策。例如,策略引擎可以在用户访问服务或数据之前就能通过用户和设备的身份信息确定二者是否相关联。

用户身份

你的组织应该使用明确的用户目录,创建与个人相关联的账户,这可以采用虚拟目录或目录同步技术,以提供单个用户目录的外观。

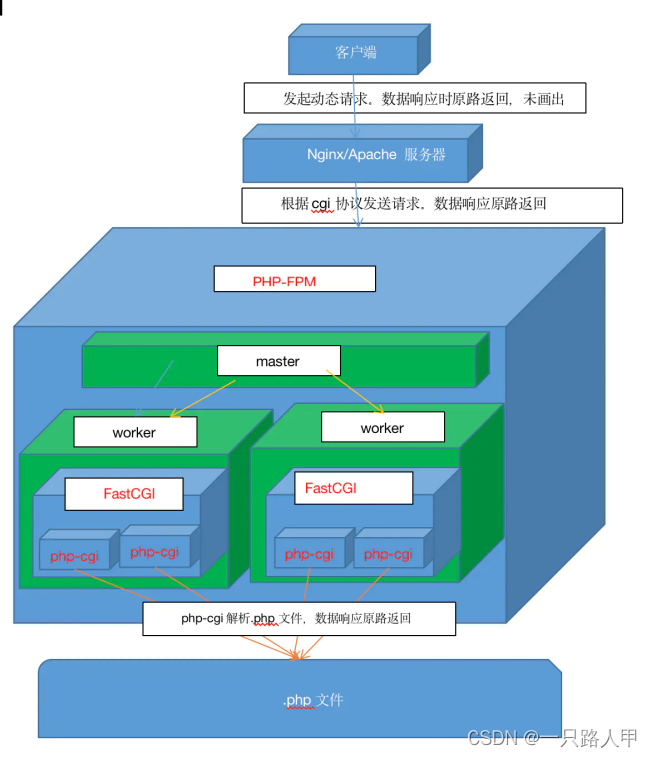

虚拟目录是什么?顾名思义只是一个虚拟的目录,和真实目录是有差别的。先来看看使用真实目录访问,我们在刚才的F:/MyPHP中建立一个文件夹Test,然后在里面放入2.php,这个时候就可以通过http://127.0.0.1/Test/2.php访问。但是有些时候你可能建立的文件夹和想要输入的访问地址有一个映射关系,而不是直接输入Test文件夹名,这样做的原因有很多其中就有一个是安全问题,因为那样别人就会知道你的根目录的文件夹。具体点,你在Test文件夹中放置了2.php,但是想要通过http://127.0.0.1/cmj/2.php访问2.php而不是通过http://127.0.0.1/Test/2.php来访问怎么办呢?这个时候我们就需要虚拟目录了,很明显没有cmj这个文件夹,但是又能够像访问一个正式的目录一样来访问,就需要一种映射关系。

每一个身份都应该配置为一次访问所需要的"最小权限",这样以来,用户只能访问和执行其角色所需的内容。事实上,权限通常都源自用户在其组织中的工作职能,当需要管理用户账户和权限是,我们的安全管理指南是一个很好的起点。

用户身份服务应该可以做到以下几点:

- 创建群组

- 定义"最低权限"角色

- 支持强大的现代身份验证方法,例如MFA多因子或无密码身份验证验证,有关详细信息,可参阅我们的guidance on identity and access management 和 authentication policy.

- 安全地为用户提供token

- 启动对服务的联合身份验证,如SAML 2.0 Auth或OpenId Connect

- 在适当的情况管理外部服务中的用户身份

- 支持身份的加入,提权,降级和注销

- 考虑如何向组织外部的人员提供访问权限,例如访客可以看到午餐菜单,或者承包商只能访问与其工作相关的文档

服务标识

接入服务后,服务不应该有能力代表用户采取任何对系统中任何服务或数据高特权的访问,为服务提供适当访问权限的更好方法是将每个访问操作都绑定到一个存在访问范围和时间限制的令牌上,并于用户的身份相关联。这样,如果一个服务收到攻击,那对你的损害程度仅限于原始操作的权限。当然如果我们检测到异常行为,用户和设备评估服务就会认为当前令牌比最开始颁发时可信度要低,因此就会让用户进行可信补救措施,比如触发MFA提醒,短信认证等等。

服务或更准确地说,提供服务的软件,应该有自己独特的标识,通过维护允许连接列表,将服务之间的网络通信限制在所需的最小数量。连接可以采用TLS(输入层安全)连接,使用唯一证书对服务身份进行标识,其次对用程序或容器平台的访问应该联合到单个用户目录中,并使用策略引擎决策访问授权。

设备标识

你的组织拥有的每台设备都应该在单个设备目录中具有唯一标识,这可以实现高效的资产管理,并提高访问你的设备的清晰性。你定义的零信任策略将使用设备的合规性和健康生命,来决定它可以被访问哪些数据以及被执行的操作,这些都需要一个强大的身份来验证。

设备身份的置信度取决于设备类型,硬件和平台:

- 安全的硬件协调处理器(例如TPM)

- 管理良好的设备

- 非托管设备

- 自带设备(BYOD)

翻译:zhihu于顾而言

Reference

zero-trust-architecture/1-Know-your-architecture-including-users-devices-services-and-data.md at main · ukncsc/zero-trust-architecture · GitHub

zero-trust-architecture/2-Know-your-User-Service-and-Device-identities.md at main · ukncsc/zero-trust-architecture · GitHub

apache配置虚拟主机及虚拟目录_Bill zhang的技术博客_51CTO博客

![[OpenCv]频域处理](https://img-blog.csdnimg.cn/direct/4fc019f59444495da375b223f184f5d4.png)