搜索引擎蜘蛛给网站带来的危害,有效指引爬虫对应的措施[方法篇](禁止YisouSpider|EasouSpider|EtaoSpider)

上一遍文章《搜索引擎蜘蛛给网站带来的危害,有效指引爬虫对应的措施(最准确搜索引擎蜘蛛名称)》

下一篇“如何更高效发现&屏蔽搜索引擎蜘蛛”实例篇。

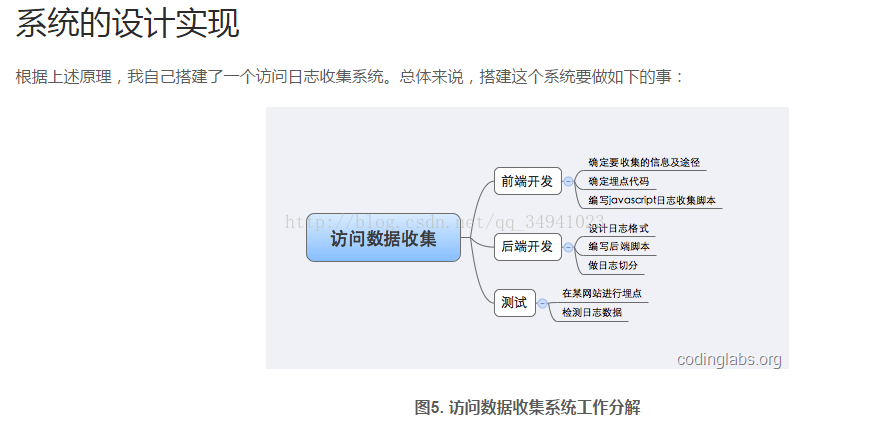

现在接着详细介绍该方法,包括如何发现蜘蛛,从网站的日志里统计蜘蛛,发现未知的蜘蛛。针对不同的蜘蛛,屏蔽蜘蛛、禁止爬虫怎么样更高效,更快捷。并且通过实例来介绍。

收集最新最准确搜索引擎蜘蛛IP

信息来源线上:最新最准确

根据线上空间的访问日志来整理常见的蜘蛛名称,不求最全,但力求爬虫信息资料最新最准确。以下搜索引擎蜘蛛名称都是根据线上空间日志亲手提取。

各种搜索引擎的蜘蛛爬虫会不断地访问抓取我们站点的内容,也会消耗站点的一定流量,有时候就需要屏蔽某些蜘蛛访问我们的站点。

其实有效常用的搜索引擎就那么几个,只要在robots.txt文件里把常用的几个搜索引擎蜘蛛允许放行就好了,其它的爬虫统统通过通配符(*)禁止掉,屏蔽某些蜘蛛。

YisouSpider,这货是哪个的蜘蛛?怎么封掉它?

答案:国内最疯狂的蜘蛛,能让你的网站挂掉。VPS、小内存虚拟机就别说了,它来十遭殃。

直接来有质量的内容

1.怎么抓住这个YisouSpider爬虫?

2.直接封YisouSpider方法。

3.检测配置有效性

1.怎么抓住这个YisouSpider爬虫?

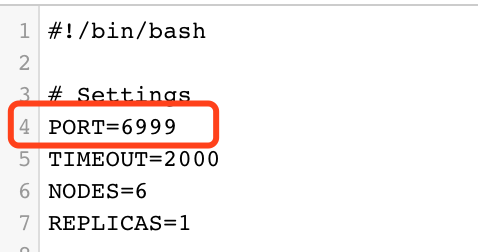

Nginx为例,日志文件为

| 1 2 3 4 | access.log cat grep access.log 命令cat access.log | grep -i "YisouSpider" | awk '{print $1}' > iplog.txt |

将他的抓取ip日志保存起来。

分析统计,连续的IP,C段IP计算,这蜘蛛它的IP资源挺多啊!

| 1 | cat iplog.txt | awk -F'.' '{print $1"."$2"."$3".0"}' | sort | uniq -c | sort -r -n > stat_ip.log |

以下是搜索引擎蜘蛛爬虫IP地址,这里只是部分蜘蛛IP,不完整。

YisouSpider搜索引擎蜘蛛

iplog.txt

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 176 177 178 179 180 181 182 183 184 185 186 187 188 189 190 191 192 193 194 195 196 197 198 199 200 201 202 203 204 205 206 207 208 209 210 211 212 213 214 215 216 217 218 219 220 221 222 223 224 225 226 227 228 229 230 231 232 233 234 235 236 237 238 239 240 241 242 243 244 245 246 247 248 249 250 251 252 253 254 255 256 257 258 259 260 261 262 263 264 265 266 267 268 269 270 271 272 273 274 275 276 277 278 279 280 281 282 283 284 285 286 287 288 289 290 291 292 293 294 295 296 297 298 299 300 301 302 303 304 305 306 307 308 309 310 311 312 313 314 315 316 317 318 319 320 321 322 323 324 325 326 327 328 329 330 331 332 333 334 335 336 337 338 339 340 341 342 343 344 345 346 347 348 349 350 351 352 353 354 355 356 357 358 359 360 361 362 363 364 365 366 367 368 369 370 371 372 373 374 375 376 377 378 379 380 381 382 383 384 385 386 387 388 389 390 391 392 393 394 395 396 397 398 399 400 401 402 403 404 | 实例IP统计:15370 110.75.176.5115310 110.75.176.5215100 110.75.176.5315050 110.75.176.5015040 110.75.176.5414880 110.75.176.4914810 118.195.65.24414310 118.195.65.24513560 118.195.65.24213460 125.39.66.14912760 125.39.66.14812670 125.39.66.15011300 211.138.121.3710790 211.138.121.3810610 125.39.66.14610100 211.138.121.368880 221.176.88.908810 125.39.66.1478470 118.195.65.2466730 211.162.121.2465560 221.176.14.64880 221.176.88.874540 118.195.65.2432730 122.228.66.1302560 122.228.66.1342410 122.228.66.1322370 221.176.88.1062250 122.228.66.1332030 221.176.88.781980 110.75.172.811960 221.176.88.1041910 221.176.88.821880 221.176.88.861850 110.75.172.801840 122.228.66.1351770 110.75.172.821650 221.176.88.891640 221.176.88.1011640 110.75.172.771620 110.75.172.781600 221.176.88.811570 110.75.172.791560 221.176.88.981560 221.176.88.1001540 221.176.88.881430 221.176.88.791110 119.233.255.601000 122.198.80.12790 183.129.198.78710 183.129.198.79640 27.24.158.140630 27.24.158.139580 122.228.66.165530 183.129.198.69480 183.129.198.77480 122.228.66.162460 110.75.173.195450 27.24.158.156450 122.228.66.167420 183.129.198.80420 122.228.66.166410 122.228.66.164390 67.55.71.208390 27.24.158.152390 122.228.66.163340 221.130.18.152310 221.130.18.148290 202.171.253.105270 110.75.173.196250 202.171.253.104200 110.75.173.199190 110.75.173.197180 221.130.18.121170 202.171.253.108170 110.75.176.19170 110.75.173.200170 110.75.173.198160 221.181.192.23160 110.75.176.20150 202.171.253.103150 173.208.185.2150 110.75.174.227150 110.75.174.185130 110.75.174.186130 110.75.174.184130 110.75.173.7130 110.75.173.201120 221.130.18.122120 120.203.215.10120 110.75.175.24120 110.75.174.228110 221.130.18.120110 120.203.214.129110 110.75.174.230110 110.75.174.225110 110.75.173.204110 110.75.172.109100 120.203.215.8100 118.244.165.184100 110.75.176.27100 110.75.176.23100 110.75.174.55100 110.75.174.244100 110.75.174.243100 110.75.174.226100 110.75.173.221100 110.75.173.17590 67.210.103.4690 110.75.175.2390 110.75.175.1990 110.75.174.24890 110.75.174.22990 110.75.174.18390 110.75.173.5190 110.75.173.20690 110.75.173.20390 110.75.173.20280 221.130.18.12380 110.75.176.2280 110.75.175.4580 110.75.174.5980 110.75.174.24580 110.75.173.22280 110.75.173.1080 110.75.172.10770 221.130.18.15570 110.75.176.2970 110.75.176.2170 110.75.175.1370 110.75.174.5770 110.75.174.5670 110.75.174.17070 110.75.174.16270 110.75.173.960 120.203.215.1860 120.203.214.13060 110.75.175.1560 110.75.174.18760 110.75.174.16460 110.75.174.16060 110.75.173.860 110.75.173.6060 110.75.173.5260 110.75.173.4060 110.75.173.2960 110.75.173.22460 110.75.173.21960 110.75.173.20560 110.75.173.1960 110.75.173.14650 124.83.190.6450 124.83.190.6250 110.75.176.6050 110.75.176.3050 110.75.176.2650 110.75.175.2050 110.75.175.1450 110.75.174.24650 110.75.174.16950 110.75.174.16650 110.75.174.16550 110.75.174.16150 110.75.173.5850 110.75.173.5450 110.75.173.5050 110.75.173.22050 110.75.173.16450 110.75.173.1140 221.130.18.8840 110.75.176.5740 110.75.176.2540 110.75.175.3040 110.75.175.2140 110.75.174.6040 110.75.174.5840 110.75.174.23340 110.75.174.19540 110.75.174.18840 110.75.174.16740 110.75.174.15940 110.75.173.5940 110.75.173.5740 110.75.173.5640 110.75.173.4240 110.75.173.4140 110.75.173.3940 110.75.173.3840 110.75.173.16340 110.75.173.12940 110.75.173.1240 110.75.172.11030 124.83.190.6330 120.203.215.930 110.75.176.5530 110.75.175.2730 110.75.175.1730 110.75.175.1630 110.75.174.24730 110.75.174.23130 110.75.174.16830 110.75.173.5530 110.75.173.3730 110.75.173.2530 110.75.173.2430 110.75.173.16130 110.75.172.9730 110.75.172.8530 110.75.172.8430 110.75.172.8330 110.75.172.10820 221.130.18.8920 221.130.18.11920 120.203.215.1520 110.75.176.5920 110.75.176.2820 110.75.176.2420 110.75.175.4620 110.75.175.2920 110.75.175.2820 110.75.175.2620 110.75.175.2520 110.75.175.2220 110.75.175.1820 110.75.174.23620 110.75.174.23420 110.75.174.16320 110.75.173.4920 110.75.173.3020 110.75.173.2820 110.75.173.2320 110.75.173.22320 110.75.173.16220 110.75.173.16020 110.75.173.14120 110.75.172.8820 110.75.172.8720 110.75.172.8620 110.75.172.11320 110.75.172.11120 110.75.171.9620 110.75.171.8110 60.223.237.16710 58.22.138.1810 110.75.176.5810 110.75.176.5610 110.75.176.510 110.75.176.3610 110.75.176.210 110.75.176.1710 110.75.176.110 110.75.175.5810 110.75.175.4710 110.75.175.3310 110.75.174.5310 110.75.174.5010 110.75.174.23510 110.75.174.2210 110.75.174.20010 110.75.174.2010 110.75.174.19910 110.75.174.19710 110.75.174.17810 110.75.174.13610 110.75.174.1010 110.75.173.2710 110.75.173.2610 110.75.173.2110 110.75.173.2010 110.75.173.19310 110.75.173.15910 110.75.173.15810 110.75.173.14510 110.75.173.14410 110.75.173.14310 110.75.173.14210 110.75.173.13410 110.75.173.13010 110.75.172.9810 110.75.172.9510 110.75.172.9310 110.75.172.7410 110.75.172.7310 110.75.172.7210 110.75.172.11810 110.75.172.11510 110.75.172.11210 110.75.171.9910 110.75.171.9710 110.75.171.7710 110.75.171.12410 110.75.171.12010 110.75.171.1191 110.75.171.100stat_ip.log按照C段排列:70 110.75.173.052 110.75.174.029 110.75.176.028 110.75.172.023 110.75.175.014 221.176.88.011 122.228.66.010 221.130.18.09 110.75.171.05 183.129.198.05 125.39.66.05 120.203.215.05 118.195.65.04 27.24.158.04 202.171.253.03 211.138.121.03 124.83.190.02 120.203.214.01 67.55.71.01 67.210.103.01 60.223.237.01 58.22.138.01 221.181.192.01 221.176.14.01 211.162.121.01 173.208.185.01 122.198.80.01 119.233.255.01 118.244.165.0EtaoSpider搜索引擎蜘蛛iplog.txt实例IP统计:10081 110.75.17.7110206 110.75.17.4710015 110.75.17.2110010 110.75.17.5510000 110.75.17.469099 110.75.17.749099 110.75.17.249095 110.75.17.729087 110.75.17.239804 110.75.17.59707 110.75.17.739704 110.75.17.499701 110.75.17.199609 110.75.17.679606 110.75.17.159603 110.75.17.709603 110.75.17.229602 110.75.17.209508 110.75.17.659503 110.75.17.309052 110.75.17.19051 110.75.17.629500 110.75.17.409404 110.75.17.429404 110.75.17.179309 110.75.17.489308 110.75.17.449290 110.75.17.519260 110.75.17.459206 110.75.17.279205 110.75.17.649022 110.75.17.379016 110.75.17.399014 110.75.17.149012 110.75.17.599009 110.75.17.699009 110.75.17.129007 110.75.17.269006 110.75.17.528906 110.75.17.188905 110.75.17.28902 110.75.17.578804 110.75.17.348801 110.75.17.328703 110.75.17.638609 110.75.17.38604 110.75.17.78602 110.75.17.438506 110.75.17.98502 110.75.17.688502 110.75.17.668501 110.75.17.68408 110.75.17.88309 110.75.17.538304 110.75.17.138302 110.75.17.318209 110.75.17.258108 110.75.17.568107 110.75.17.388107 110.75.17.338105 110.75.17.508104 110.75.17.288103 110.75.17.618101 110.75.17.758008 110.75.17.117909 110.75.17.547908 110.75.17.417907 110.75.17.167906 110.75.17.367900 110.75.17.587840 110.75.17.297801 110.75.17.607708 110.75.17.357609 110.75.17.47600 110.75.17.1010 110.75.17.79 |

可见EtaoSpider搜索引擎蜘蛛全部IP是110.75.17.0网段。

有兴趣的网友可以按照以上同样方法从网站日志中统计出“EasouSpider”搜索引擎蜘蛛全部IP,其他类推。

2.直接封YisouSpider爬虫方法

使用防火墙直接将IP或者IP段封了,例如linux的iptable策略。并且iptable命令在CentOS/RadHat、Debian/Ubuntu 系统下都通用的。Windows系统可以使用防火墙策略,或者TCP/IP组策略。

方法一:

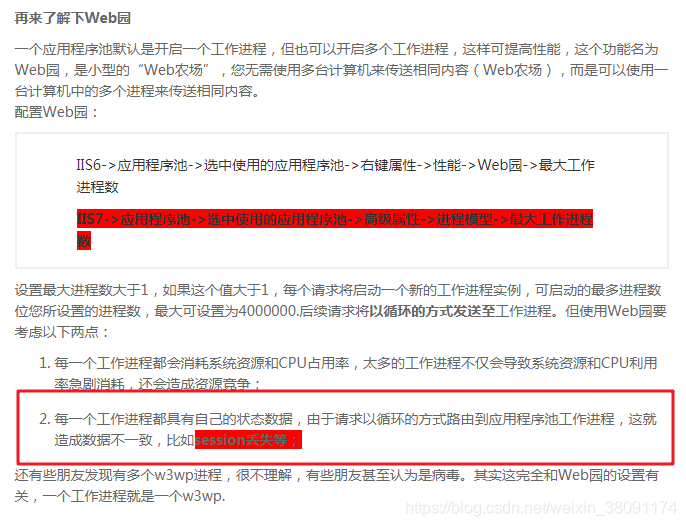

Windows2008/2012添加防火墙新规则,如图示:

Windows防火墙->>新建规则->>选择“自定义规则”->>指定“程序”(Apache)或者选择“端口”(80)->>作用域->>IP地址范围(110.75.171.1-到110.75.176.1)->>完成

linux的iptable策略,实例:

iptable命令:禁止"YisouSpider"蜘蛛

-

# iptables -I RH-Firewall-1-INPUT-s 110.75.171.0/24 -j DROP

-

# iptables -I RH-Firewall-1-INPUT-s 110.75.172.0/22 -j DROP

-

# iptables -I RH-Firewall-1-INPUT-s 110.75.17.0/24 -j DROP

以上命令直接操作插入规则iptables,立即生效。

iptables_rules.alc

-

# Generated by iptables-save v1.4.8 on Sun Apr 14 10:19:40 2013

-

*filter

-

:INPUTACCEPT[0:0]

-

:FORWARD ACCEPT[0:0]

-

:OUTPUT ACCEPT[19690:39552262]

-

:RH-Firewall-1-INPUT-[0:0]

-

-AINPUT-j RH-Firewall-1-INPUT

-

-A FORWARD -j RH-Firewall-1-INPUT

-

-A RH-Firewall-1-INPUT-s 110.75.171.0/24 -j DROP

-

-A RH-Firewall-1-INPUT-s 110.75.172.0/22 -j DROP

-

-A RH-Firewall-1-INPUT-s 110.75.17.0/24 -j DROP

-

……中间省略其他规则……

-

-A RH-Firewall-1-INPUT-p tcp -m state --state NEW -m tcp --dport 80 -j ACCEPT

-

-A RH-Firewall-1-INPUT-p tcp -m state --state NEW -m tcp --dport 22 -j ACCEPT

-

COMMIT

-

# Completed on Sun Apr 14 10:19:40 2013

让iptables_rules.alc规则即时生效,命令:

-

# iptables-restore < iptables_rules.alc

在Debian/Ubuntu系统使用以上命令。

如果是CentOS/RadHat,打开iptables的配置文件:“vi /etc/sysconfig/iptables”内容参考上面。

全部修改完之后重启iptables:“ service iptables restart”,你可以验证一下是否规则都已经生效:“iptables -L”

如果iptables为空,则显示

-

Chain INPUT (policy ACCEPT)

-

target prot opt source destination

-

-

Chain FORWARD (policy ACCEPT)

-

target prot opt source destination

-

-

Chain OUTPUT (policy ACCEPT)

-

target prot opt source destination

搜索引擎YisouSpider爬虫的IP范围可能还有如下:

'110.75.164.x', '110.75.167.x', '110.75.168.x',

'110.75.171.x', '110.75.172.x', '110.75.173.x', '110.75.174.x', '110.75.175.x', '110.75.176.x'

知道IP段后,可以使用iptables屏蔽。

若您是使用iptables屏蔽的,可采用如下步骤查询是否已经添加,以110.75.164.x网段为例:

iptables -L INPUT --line-numbers | grep 110.75.164. | grep -P "DROP|REJECT"

若返回规则不为空,并且有相关规则,表示已经添加规则。

上面这么多IP,如果用防火墙的方法,iptable也可以直接将IP封了。不过比较繁琐啊,下面更简单快捷的方法解决。

方法二:

下面以Nginx为例,

可以加在 server段 或者location

……

if ($http_user_agent ~* "(YisouSpider|EasouSpider|EtaoSpider)") {

return 403;

}

……

通过Web Server的屏蔽User-Agent限制,以下Apache为例

方法一,在配置文件(Apache默认httpd.conf)寻找关键字SetEnvIfNoCase,并且添加一行如下内容:

“SetEnvIfNoCase User-Agent "YisouSpider" getout”

添加完成后需要重启Apache。

方法二,在网站根目录中检查是否有.htacces文件,若有,在 ./htaccess文件查找关键字Yisou,如果有:

“SetEnvIfNoCase User-Agent "^Yisou" bad_bot

Deny from env=bad_bot”

则按照原有htaccess规则的那一行,添加上面相应内容。

建议站长遇到类似问题的话,影响系统正常访问,消耗过度流量资源,就封了它,节省带宽资源,提高系统资源有效的利用率。

另外,其他类似的搜索引擎蜘蛛爬虫问题也可以按照本方法解决。

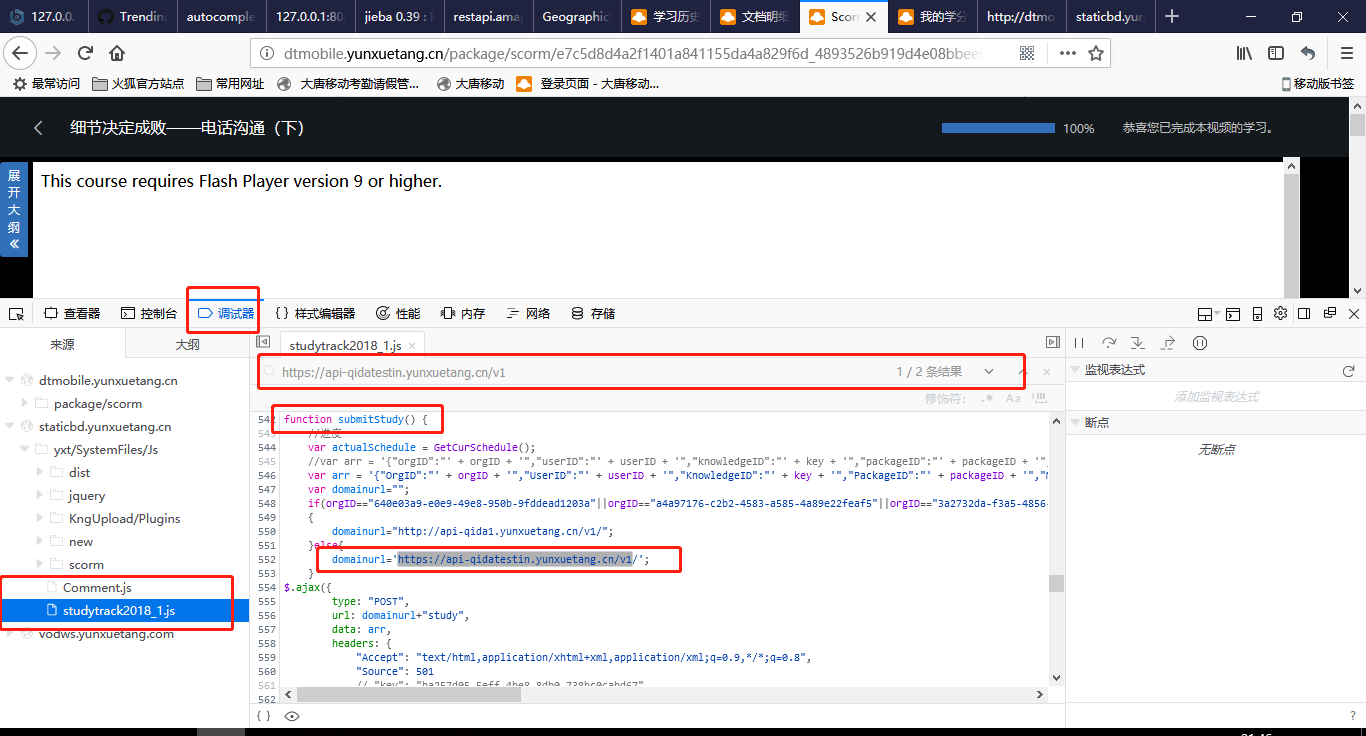

3.检测配置有效性

使用Nginx 用 User-Agrent 禁止部分访问

为节省流量,禁止部分流氓爬虫或不重要的爬虫。nginx 用 if 和 $http_user_agent。

如:

location / {

root /home/www/;

if ($http_user_agent ~* "YisouSpider") {

return 403;

}

#...

}

然后重启 nginx

-

kill -HUP `cat logs/nginx.pid`

可以用 curl 测试一下

-

curl -I -A "YisouSpider" localhost

看到返回 403 就正常了,表示配置正确生效了。

附录:

robots协议抓取限制

为了让搜索引擎爬虫能获取到你的网站内容,更好的为你提供推荐服务,需要修改一下网站的robots.txt配置。

robots.txt放置在网站的根目录下,例如您的站点是http://www.xxx.com/,则通过http://www.xxx.com/robots.txt可以获得。

(禁止YisouSpider|EasouSpider|EtaoSpider)robots.txt配置方法

添加如下内容,如果网站设置了robots协议,请检查一下协议里的内容:

例如:

User-agent: YisouSpider

Disallow: /

User-agent: EasouSpider

Disallow: /

User-agent: EtaoSpider

Disallow: /

上面行代表不允许YisouSpider|EasouSpider|EtaoSpider爬虫抓取您的网站内容。禁止规则,不是即刻生效(你也不知道它生效不生效,robots文件只不过是一个声明)。要即可生效需通过本文其他两个方法,掌握主动权。

小结: http://jimmyli.blog.51cto.com/blog/3190309/1209336

方法篇介绍了如何收集最新最准确搜索引擎蜘蛛IP。并且通过实例来,从网站的日志里统计蜘蛛,发现未知的蜘蛛。针对不同的蜘蛛,屏蔽蜘蛛、禁止爬虫怎么样更高效,更快捷。文章原出处

支持与交流网址:http://jimmyli.jimmyli.blog.51cto.com/【End】

本文转自jimmy_lixw 51CTO博客,原文链接:http://blog.51cto.com/jimmyli/1209336,如需转载请自行联系原作者