据CNNIC的最新估算,截至10月31日,我国上网用户人数达到5800万,上网计算机数升至2300万,从七月份至今,在短短的四个月间分别增加了1220万和687万。

这预示着我国互联网在经过一段时间的发展低潮之后正在开始回暖。

但不管互联网智能设备如何发展,应用生态最为丰富的,最成熟的当属于HTML5和近几年被微信小程序技术生态“捧红”的小程序应用生态。

而在智能设备中无论引入HTML5还是小程序应用,载体都是我们最熟悉的浏览器。

浏览器安全隐患

根据艾瑞数据统计,超过98%的互联网用户使用浏览器上网。浏览器是互联网用户上网最主要的工具之一。

随着安全软件的高度普及和安全浏览器的广泛应用,网页挂马等传统安全威胁日渐减少,而以钓鱼欺诈、网络跟踪、数据劫持等为代表的新型安全威胁日渐凸显。

此外,更令人担忧的是,部分运营者为了获取用 户信息资源,甚至主动沦为“隐形扒手”,利用大家对社交媒体平台本身的信任和依赖,在 用户不充分知情的情况下收集、使用数据。

下面再列举一些常见的浏览器安全隐患:

1、浏览器劫持:浏览器被恶意篡改,引导用户访问“山寨网站”,并窃取用户信息,诈骗用户财物。

2、浏览器漏洞:如果没有及时修复补丁,或修复漏洞,不法分子可能会趁机进行网络攻击。

3、网络钓鱼:通过电子邮件、微信或浏览器劫持、DNS欺骗等方式诱导用户访问山寨网站,并通过后台截获用户输入的个人信息(支付账号、密码等)。

4、网页木马:如果恶意代码被激活后,后台会自动将木马植入用户端,从而控制用户计算机,这样子用户的账号、密码、口令等可能会被连接窃取。

5、自动记录功能:使用浏览器访问网站页面这个过程,系统默认开启历史浏览记录,很多信息会被浏览器自动记录下来。例如访问的关键词记录、地址栏记录、缓存文件、Cookies、历史访问记录等。

6、限制插件安装:浏览器过去有很多的插件,如果不需要了,可以删除过时的插件,养成不使用插件时删除插件的习惯。

安全运行沙箱类技术的崛起

虚拟世界的“恶意”代码,也只能用虚拟的“牢笼”去“关住”它。安全沙箱就是虚拟世界里的“牢笼”。

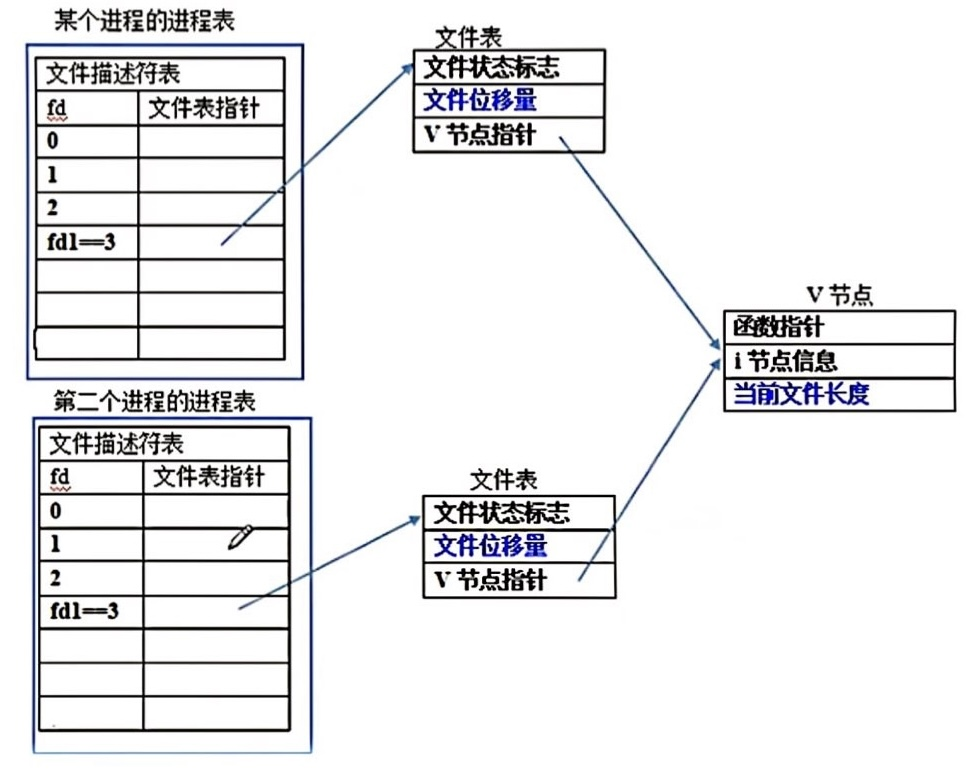

安全沙箱不是浏览器独有的,它是指利用操作系统提供的技术,对外所建立的一道屏蔽『墙』,墙内屏蔽系统权限只做具体的处理,并通过IPC(进程间通讯协议)传递消息。

安全沙箱通过构建一个封闭的软件环境,隔离了它所在的“宿主”的资源包括内存、文件系统、网络等等的访问权限。

没有了安全沙箱的浏览器,就像没有了盔甲的战士,一旦被敌人发现弱点就会产生巨大的伤害。

FinClip是一种新型的轻应用技术,在FinClip安全沙箱中运行的轻应用,选择了兼容互联网主流的小程序规范。

这是一个非常明智的设计,FinClip的开发团队没有重新发明自己的技术规格,而是全力支持小程序这种形态的轻应用,

一方面是因为小程序类技术的体验和效果在互联网上得到充分验证、获得巨大成功。

另一方面是网上积累了丰富的技术生态、开发框架、以及更重要的 - 人才资源,从而让企业IT几乎是无缝掌握这个技术,能迅速投入应用。

FinClip的嵌入式安全沙箱,特点体现在三个方面:

1、沙箱内小程序之间的隔离

2、沙箱对运行其中的小程序代码,隔离其对宿主环境的资源访问

以一家银行与它的合作生态为例,银行在自己的App上引入了衣食住行各类消费场景的小程序,这些小程序均非本行开发,也不能访问到当前宿主App的任何数据资源

3、沙箱隔离了宿主对于沙箱中运行的小程序所产生的数据

以一家银行与一家券商的合作为例,券商把自己的业务小程序投放到银行的App中,银行App作为宿主,并不能访问沙箱内部该小程序的运行数据(当然,这是需要有一定的行业规范、监管政策去约束,但技术上首先是完全可能)

FinClip安全沙箱还配备了云端的管控后台,让任何小程序可以被关联到指定的App宿主所嵌的沙箱实例中,从而能且仅能运行在某一款App或者某一个终端上。

像互联网小程序一样,FinClip的小程序也可以被实时上下架,对于金融机构来说,起到“实时风控”的效果,因为上下架的管理工具和权限,都由企业私有化运行、自行负责。

任何有潜在安全风险的前端代码,一经发现即可瞬间下架,用户端再也无法打开使用。

嵌入式安全沙箱对传统的边界安全架构模式重新进行了评估和审视,并对安全架构给出了新的建设思路。

但就目前来看,小程序类技术应用应该是一种新的安全架构理念。

![【JUC】12.读写锁与StampedLock[完结]](https://img-blog.csdnimg.cn/0f6a09dd4ae342beb2411f3f17e011af.png#pic_center)