云计算k8s

- k8s简介

- 容器技术的发展

- 使用kubeadm安装k8s

- kubectl

- Kubernetes 架构

- k8s节点

- 节点与控制面之间的通信

- 控制器

- k8s kubectl命令详解

- k8s容器

- Kubernetes 对象

- Kubernetes 对象管理

- Kubernetes 对象管理 指令式命令

- Kubernetes 对象管理 指令式对象配置

- k8s对象管理 声明式对象配置

- 使用 Kustomize 对 Kubernetes 对象进行声明式管理

- k8s命名空间

- k8s标签

- k8s注解

- k8s字段选择器

- Kubernetes 组件

- Kubernetes API

- pod简介

- pod配置文件

- Pod 怎样管理多个容器

- Pod 和控制器

- pod模板

- Pod 更新与替换

- pod资源共享和通信

- Pod 的生命周期

- pod容器探针

- pod控制器简介

- pod控制器ReplicaSet

- pod控制器Deployment

- Deployment 滚动更新

- Deployment 回滚

- Deployment自动伸缩

- pod控制器StatefulSet

- StatefulSet 扩展与收缩

- StatefulSet更新和回滚

- pod控制器DaemonSet

- Job 控制器

- CronJob控制器

- -Job 的配置选项

- -CronJob 的配置选项

- Service简介

- Service Selector 和标签

- Service 类型

- ClusterIP Service

- ClusterIP Service 发现

- ClusterIP Service 负载均衡

- NodePort Service

- NodePort Service负载均衡和流量分发

- ExternalName Service

- ExternalName 使用场景和使用限制

- Ingress简介

- Ingress控制器

- Nginx Ingress Controller

- 使用Ingress

- k8s存储简介

- k8s存储卷HostPath

- k8s存储卷EmptyDir

- 配置nfs服务器

- k8s 持久存储PersistentVolume (PV)

- k8s pv的访问模式

- k8s pv回收策略

- k8s StorageClass

- k8s PersistentVolumeClaim (PVC)

- k8s pv和pvc的绑定

- k8s 存储综合案例-安装MySQL

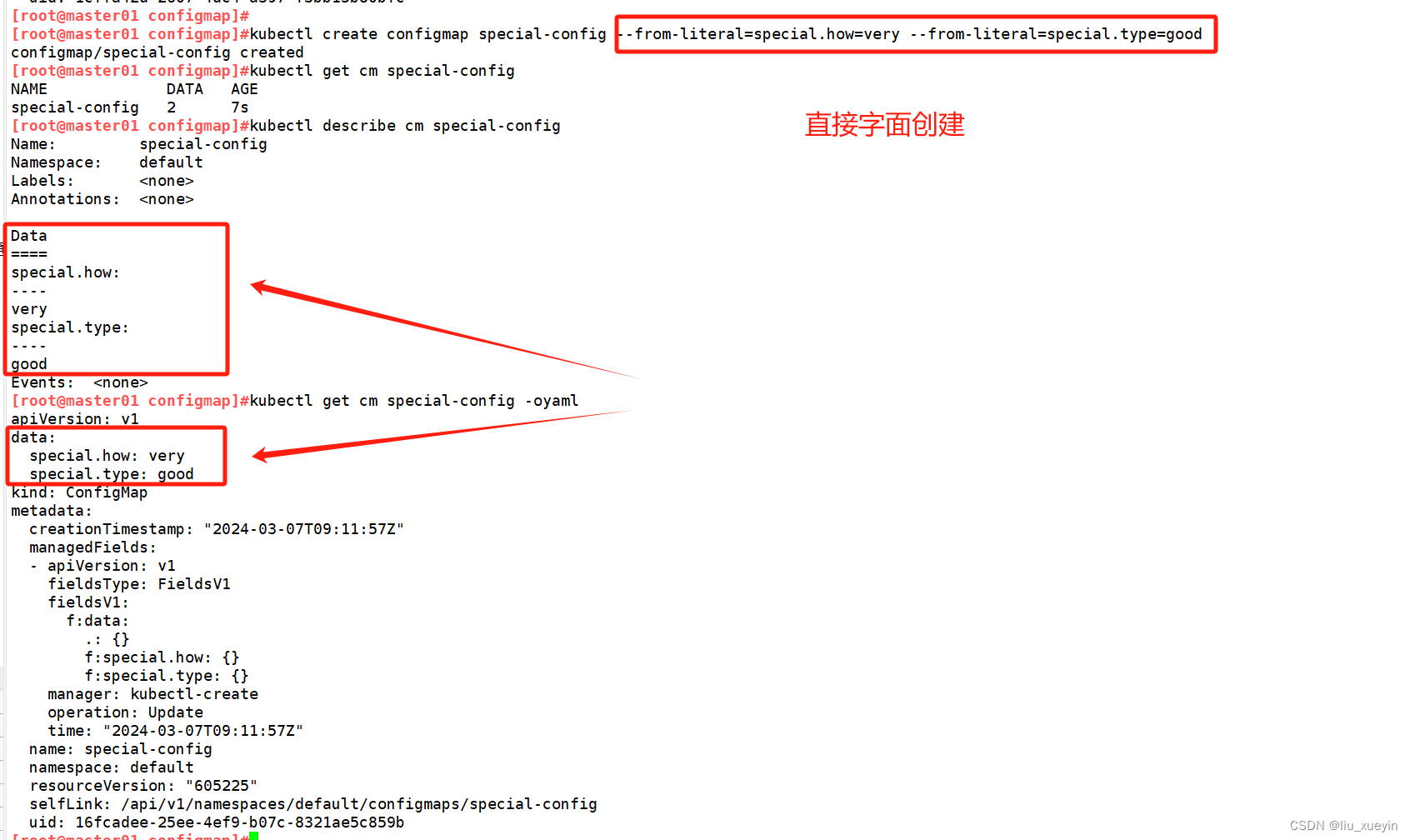

- k8s配置ConfigMap

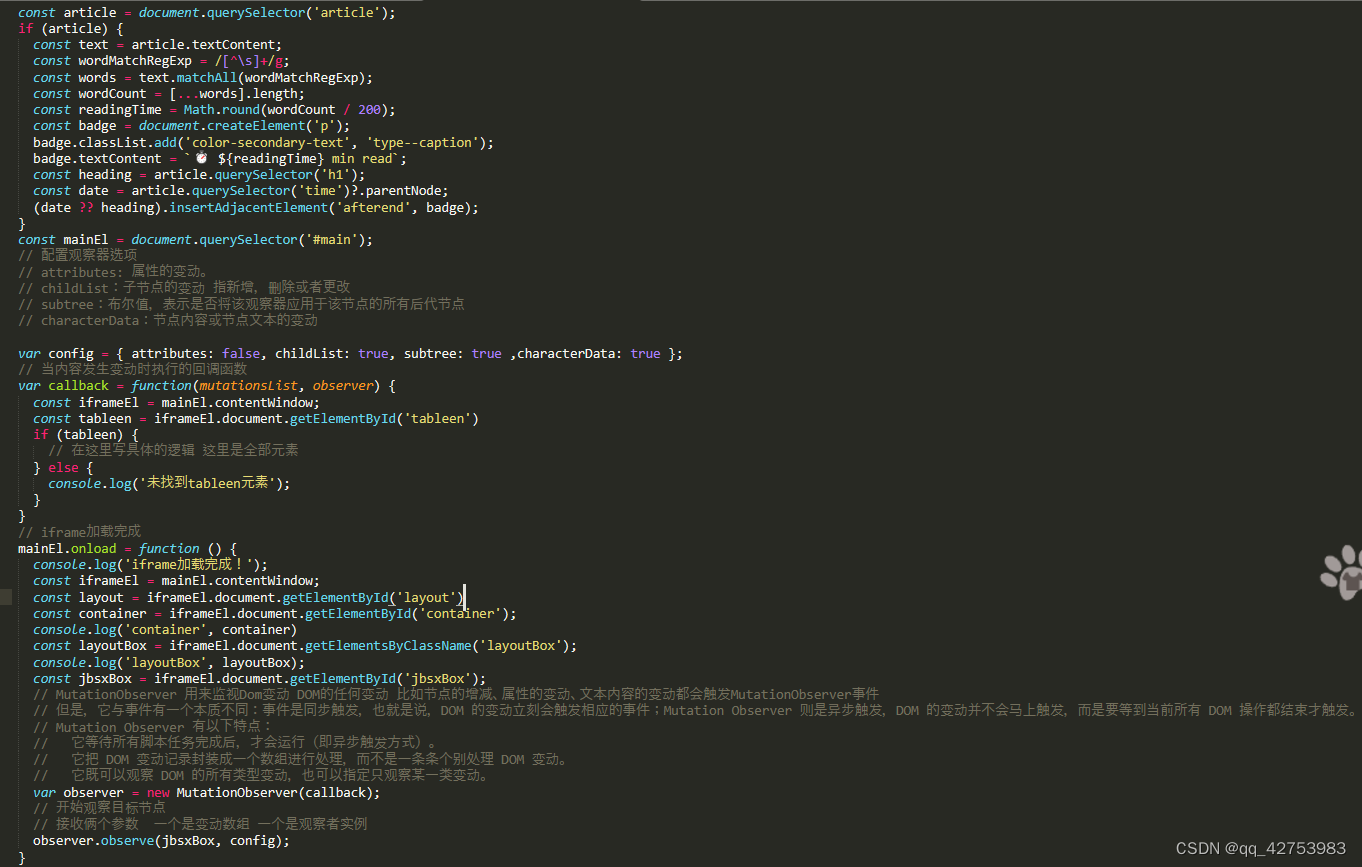

- k8s 环境变量

- k8s ConfigMap data属性值

- k8s Secret

- k8s Secret 的类型

- 案例使用Secret为MySQL配置用户名和密码