一、http://whois.domaintools.com/

查找目标网站所有者的信息

二、https://sitereport.netcraft.com/?url

site report入口输入目标网站地址

查找目标网站使用的技术,包括服务器的技术和客户端的技术

三、https://www.robtex.com/

查找关于目标网站的DNS信息

可以在shared找到同一台服务器的其他网站,试图攻击其他网站获取服务器权限

四、Knock找到目标网站的子域

在kali安装knock

步骤:

(1)下载:

git clone https://github.com/guelfoweb/knock.git(2)切换到knock.py目录

cd knock/knock.py(3)运行

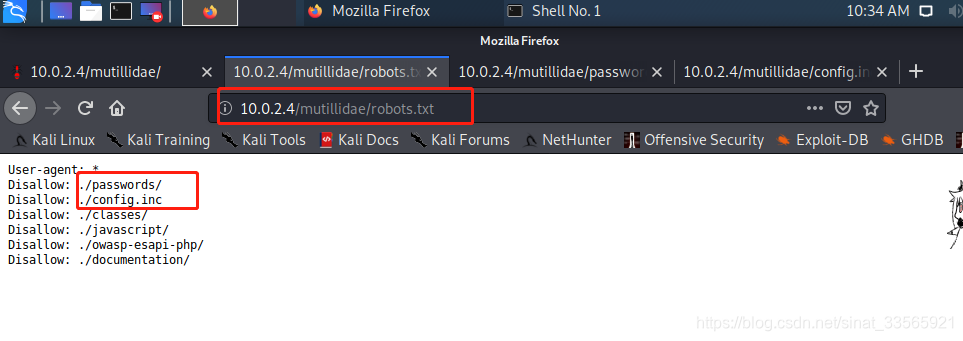

python knock.py [子域的目标网站]五、dirb查找目标网站的隐藏文件

dirb 目标url WordlistFiles绝对路径

可以找到http://10.0.2.4/mutillidae网页中没有显示的隐藏文件

这两个文件很有用处: