2019独角兽企业重金招聘Python工程师标准>>>

攻击者将恶意代码注入到网页上,其他用户在加载网页时就会执行代码,攻击者可能得到包括但不限于更高的权限(如执行一些操作)、私密网页内容、会话和cookie等各种内容。

这些恶意代码通常是JavaScript、HTML以及其他客户端脚本语言。

例如:

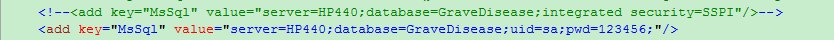

echo "欢迎您,".$_GET['name'];

如果传入一段脚本<script>[code]</script>,那么脚本也会执行。

用这样的URL将会执行JavaScript的alert函数弹出一个对话框:http://localhost/test.php?name=<script>alert(123456)</script>

常用的攻击手段有:

- 盗用cookie,获取敏感信息;

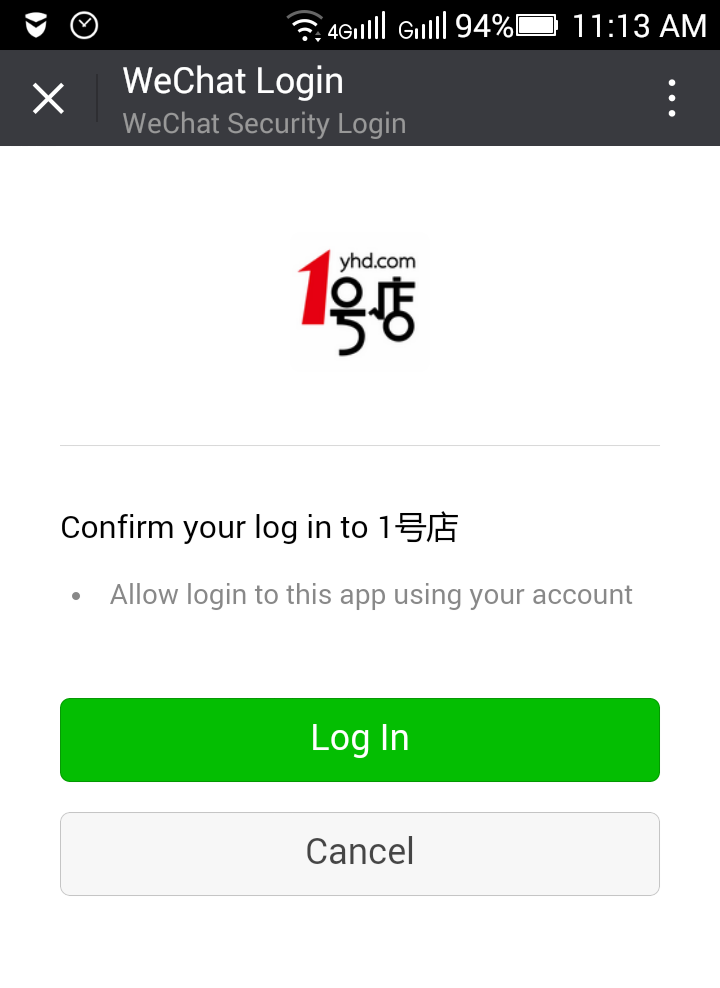

- 利用iframe、frame、XMLHttpRequest或上述Flash等方式,

- 以(被攻击)用户的身份执行一些管理动作,

- 或执行一些一般的如发微博、加好友、发私信等操作;

- 利用可被攻击的域受到其他域信任的特点,

- 以受信任来源的身份请求一些平时不允许的操作,

- 如进行不当的投票活动;

- 在访问量极大的一些页面上的XSS可以攻击一些小型网站,实现DDoS攻击的效果。

防范方法

- 使用htmlspecialchars函数将特殊字符转换成HTML编码,过滤输出的变量