Git ---- GitHub 操作

- 1. 创建远程仓库

- 2. 远程仓库操作

- 1. 创建爱你远程仓库别名

- 2. 推送本地分支到远程仓库

- 3. 克隆远程仓库到本地

- 4. 邀请加入团队

- 5. 拉取远程库内容

- 3. 跨团队协作

- 4. SSH 免密登录

GitHub 网址:https://github.com/

Ps:全球最大同性交友网站,技术宅男的天堂,新世界的大门,你还在等什么?

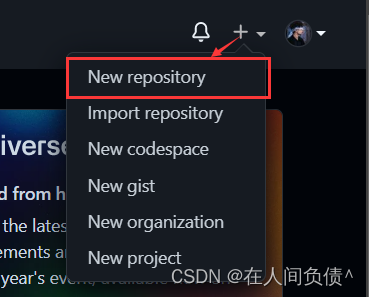

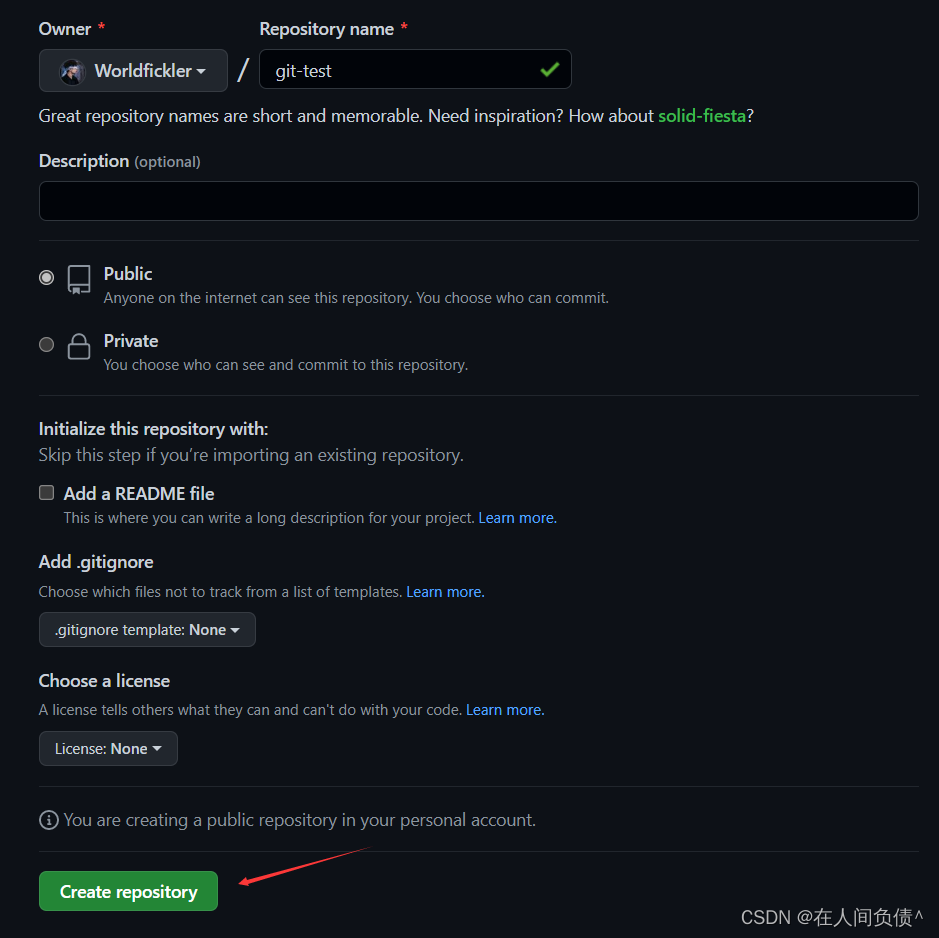

1. 创建远程仓库

2. 远程仓库操作

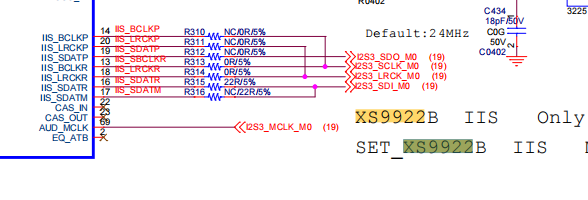

| 命令名称 | 作用 |

|---|---|

git remote -v | 查看当前所有远程地址别名 |

git remote add 别名 远程地址 | 起别名 |

git push 别名 分支 | 推送本地分支上的内容到远程仓库 |

git clone 远程地址 | 将远程仓库的内容克隆到本地 |

git pull 远程库地址别名 远程分支名 | 将远程仓库对于分支最新内容拉下来后与当前本地分支直接合并 |

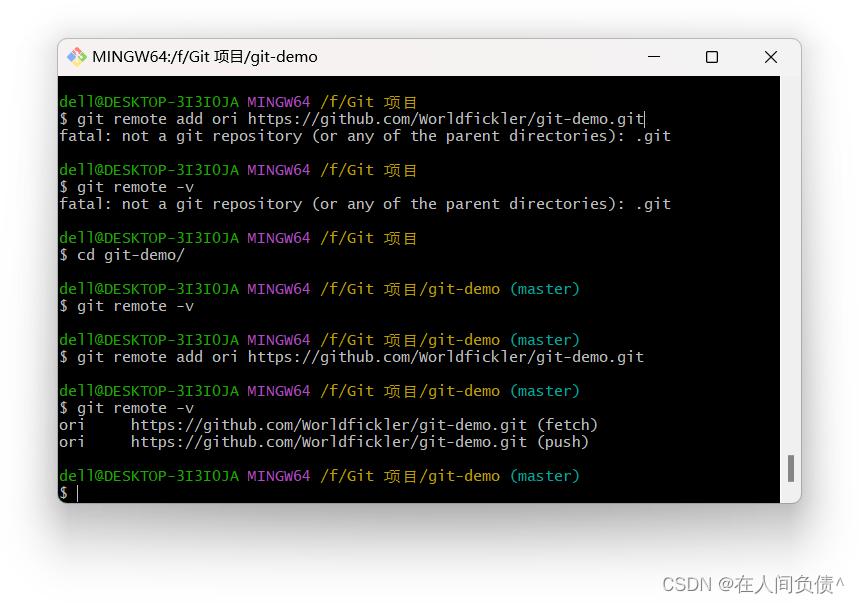

1. 创建爱你远程仓库别名

1. 基本语法

git remote -v 查看当前所有远程地址别名

git remote add 别名 远程地址

2. 案例实操

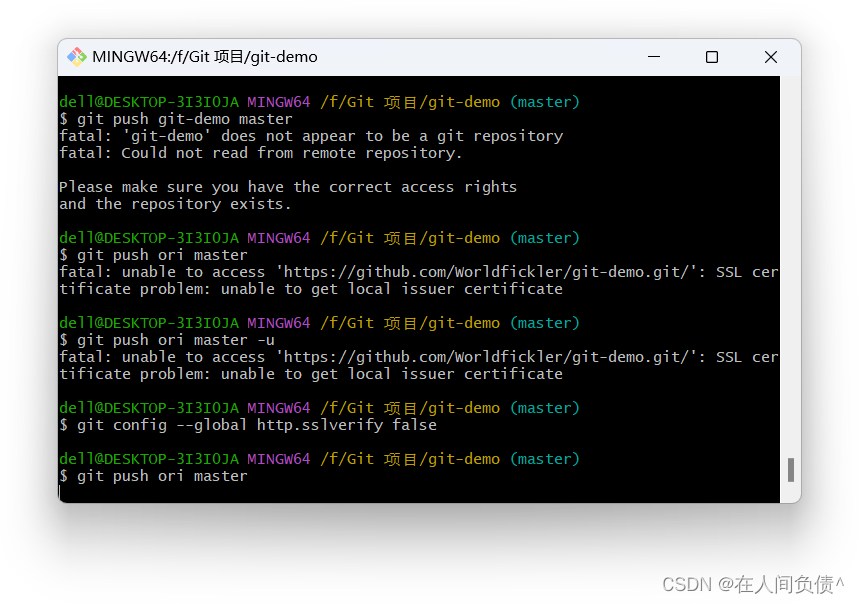

2. 推送本地分支到远程仓库

1. 基本语法

git push 别名 分支

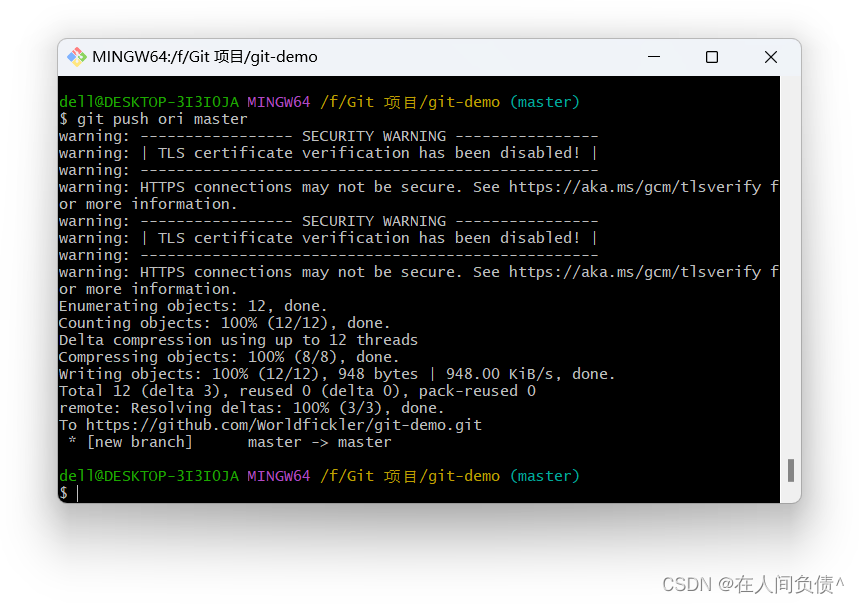

2. 案例实操

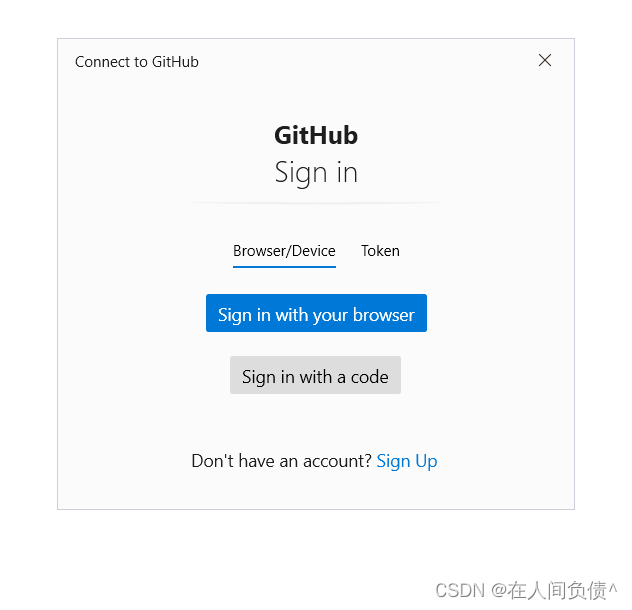

成功后会弹出一个登录框

帮定登录即可

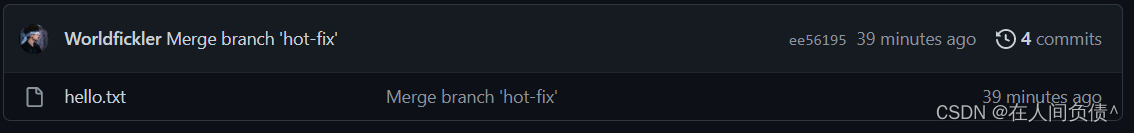

此时就发现我们已经将 master 分支上的内容推送到了 GitHub 创建的远程仓库中了。

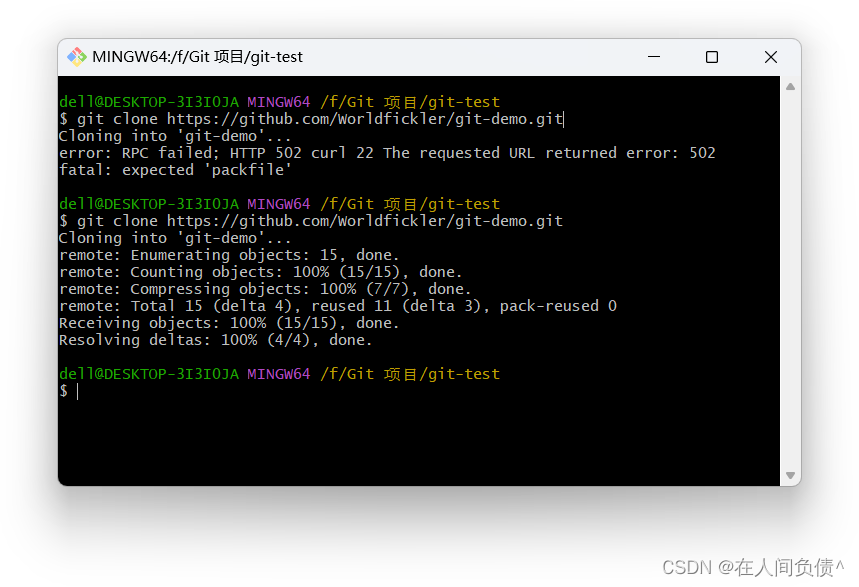

3. 克隆远程仓库到本地

1. 基本语法

git clone 远程地址

2. 案例实操

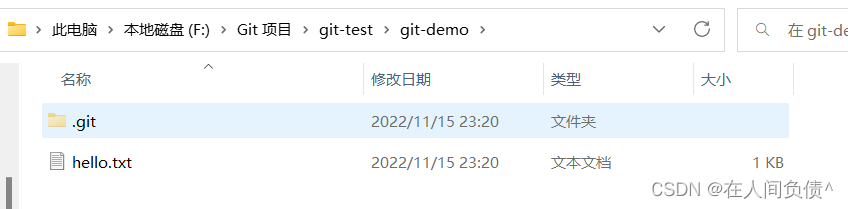

小结:clone 会做如下操作。1.拉取代码、2.初始化本地仓库、3.创建别名

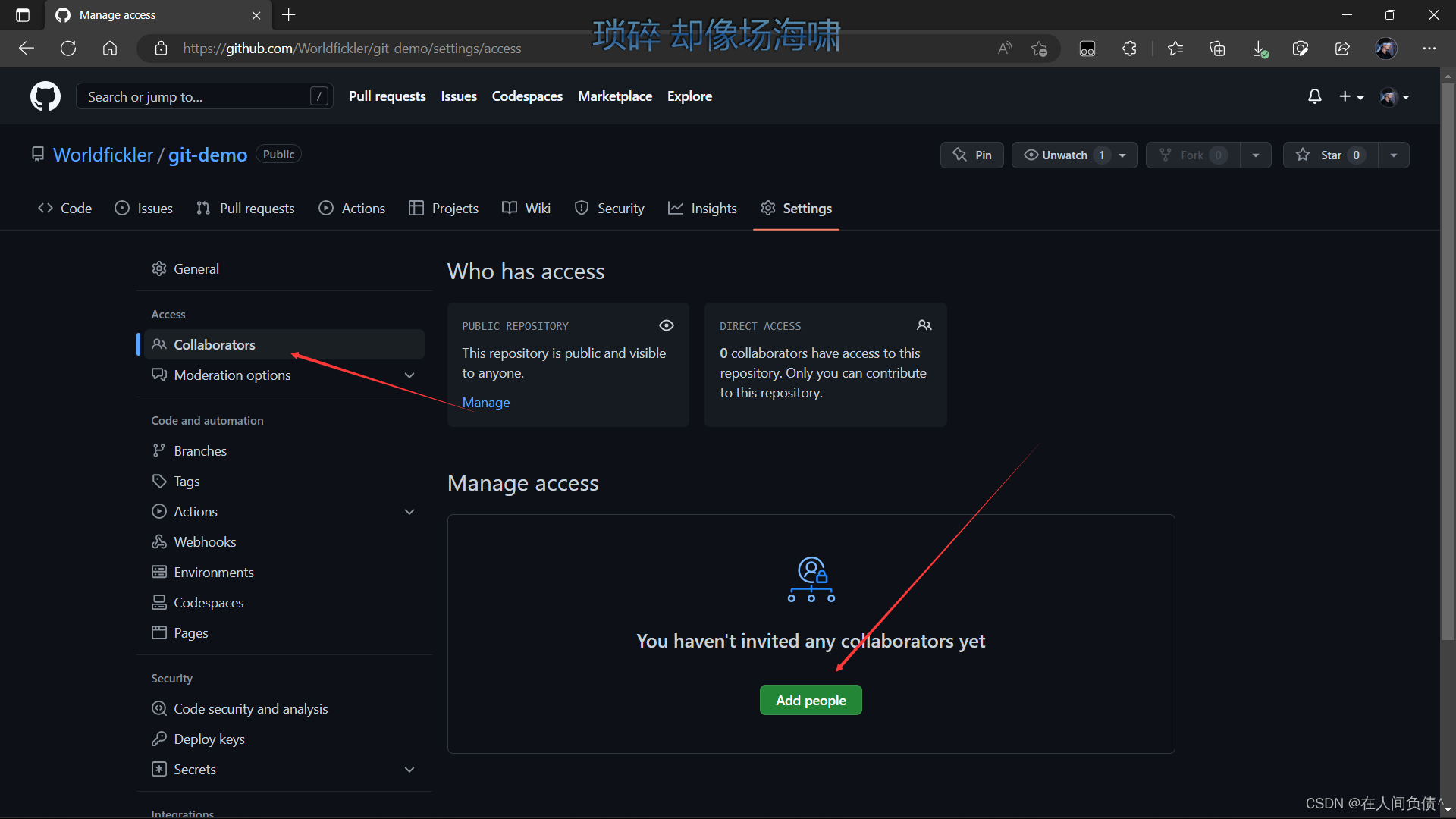

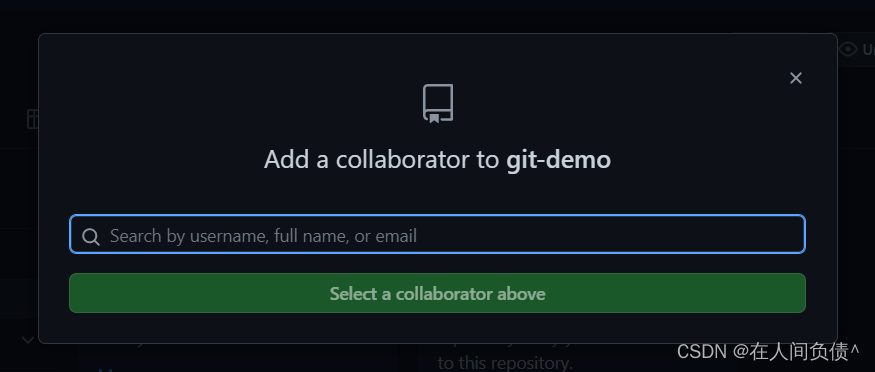

4. 邀请加入团队

1. 选择邀请合作者

2. 填入想要合作的人

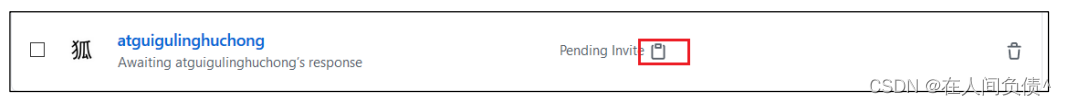

3. 赋值地址并发给该用户

4. 用户点开链接,接收邀请即可

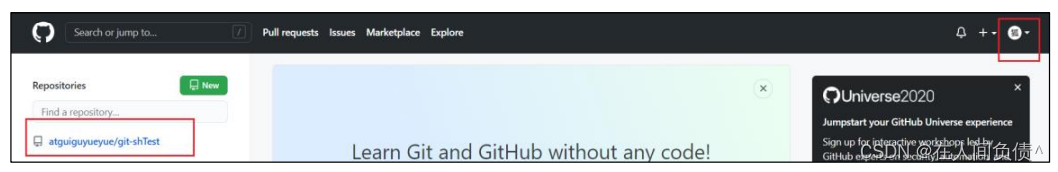

5. 成功之后就可以看到该个远程仓库了

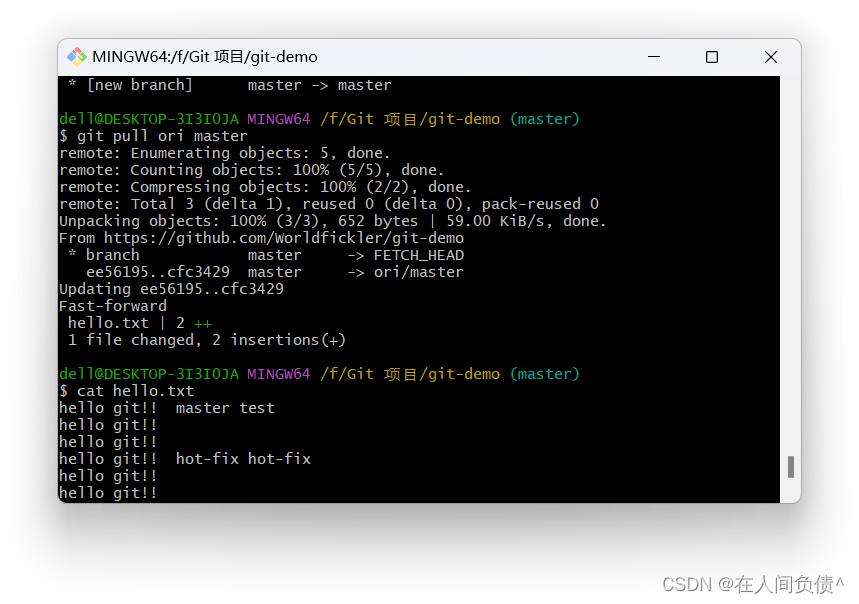

5. 拉取远程库内容

1. 基本语法

git pull 远程库地址别名 远程分支名

2. 案例实操

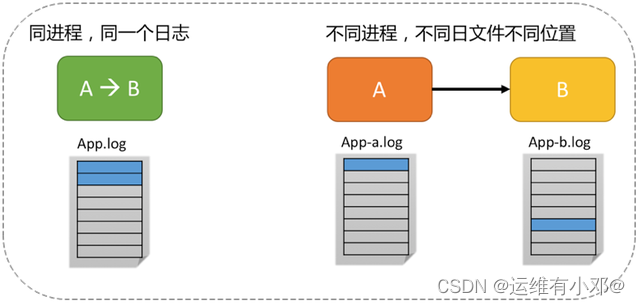

3. 跨团队协作

省略…

大概率用不到

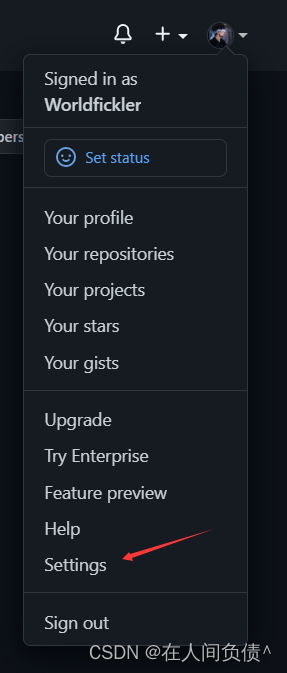

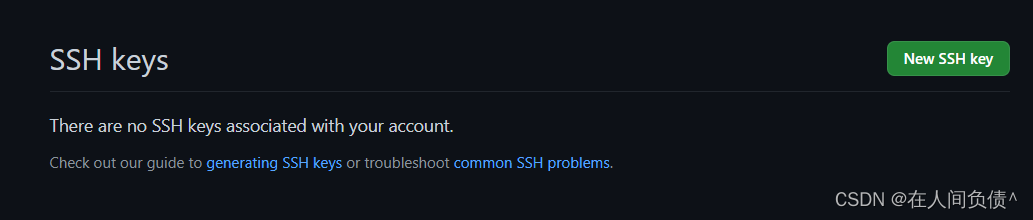

4. SSH 免密登录

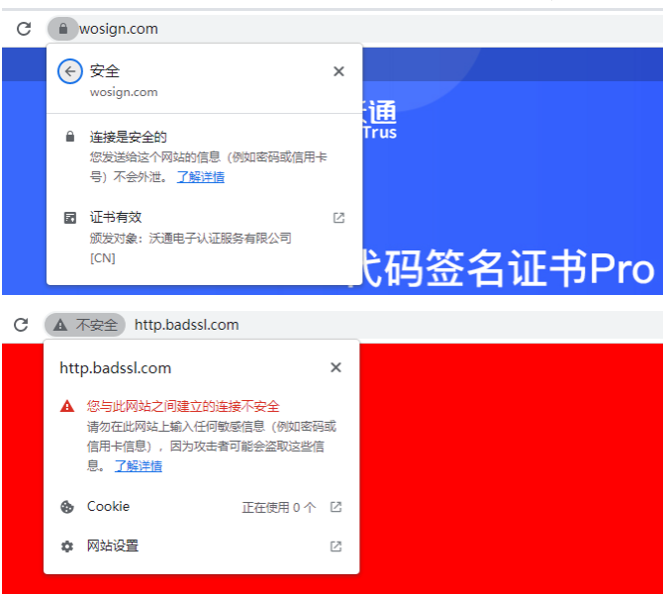

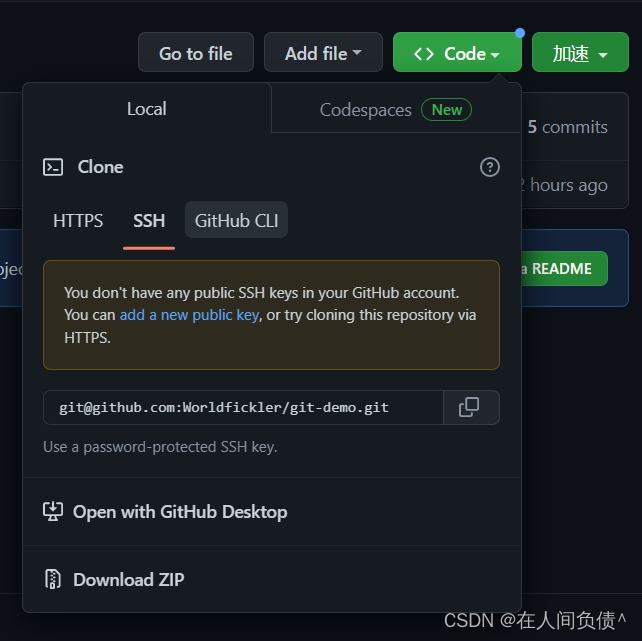

远程仓库中还有一个 SSH 的地址,因此我们可以使用 SSH 进行访问。

添加完秘钥后,再使用 SSH 连接就不需要登录了。