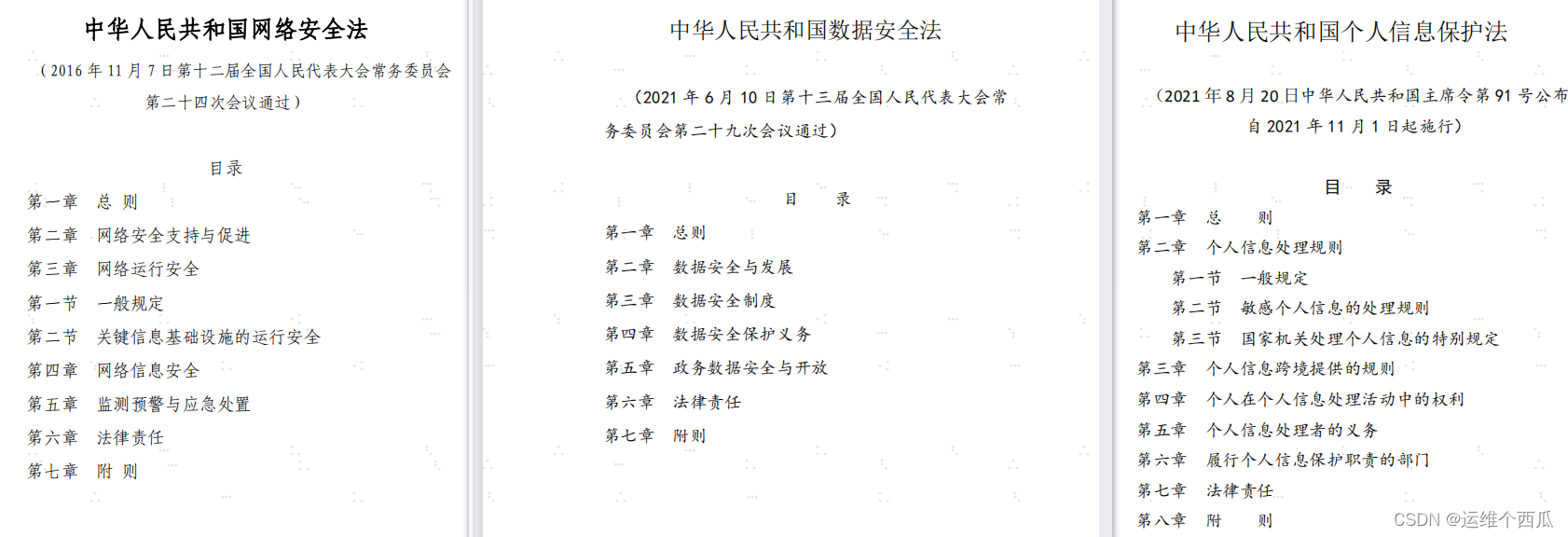

目录

- 三部信息安全领域的法律文件

- 三部法律的角色定位与联系

- 三部法律的适用范围

- 三部法律的主要履职部门

- 三部法律条文章节结构中的共性

- 三部法律中的一些次重点章节

- 网络安全法的重点章节

- 数据安全法的重点章节

- 个人信息保护法的重点章节

- 关于工业和信息化部行政执法项目清单

三部信息安全领域的法律文件

- 《中华人民共和国网络安全法》,2017年6月1日起施行

- 《中华人民共和国数据安全法》,2021年9月1日起施行

- 《中华人民共和国个人信息保护法》,2021年11月1日起施行

三部法律的角色定位与联系

- 《网络安全法》的重点是规范建设运营维护和使用网络的活动以保障网络安全。

- 《数据安全法》的重点是规范数据处理活动以维护数据安全。

- 《个人信息保护法》的重点是规范处理自然人个人信息的活动以保护个人信息权益。

三部法律的适用范围

- 网络安全法是明确了只针对境内的相关活动进行管辖

- 数据安全法和个人信息保护法则适用范围的主体是在境内,同时也均对特定条件下的一些在境外发生的活动适用

三部法律的主要履职部门

- 国家网信部门,均作为最高的统筹协调与监督管理机关,负责统筹协调网络安全、数据安全及个人信息保护工作和相关监督管理工作。

- 电信主管部门、公安部门和其他有关机关依法在各自职责范围内负责网络安全或数据安全或个人信息保护和监督管理工作。

- 在个人信息保护法中专门有“履行个人信息保护职责的部门”的一个章节,明确规定了主管部门是谁、分别要承担的职责是什么以及履行相关职责可以采取的措施。

三部法律条文章节结构中的共性

- 第一章均是“总则”,开篇说明立法背景、适用范围与总体的工作指导方针;

- 倒数第二章均是“法律责任”,说明违法处罚标准,顶格的罚款金额分别是100万(网络安全法),1000万(数据安全法),5000万或上一年度营业额百分之五以下罚款(个人信息保护法);

- 最后一章均是“附则”,对专业术语、适用范围的特殊情况及本法律施行时间做出说明;

三部法律中的一些次重点章节

以下法律章节内容主要是对国家主管部门提出的工作要求,对于ICT从业者来说是相对次重要的内容,了解即可:

- 网络安全法的第2章“网络安全的支持与促进”,数据安全法的第2章“数据安全与发展”,这两章内容谈得都是国家准备怎样做相关工作治理的宏观思路,比如标准化建设、支持技术创新、开展测评与认证、教育与培训等。

- 网络安全法的第5章“监测预警与应急处置”,这个实际上主要是在讲相关国家机关部门、相关行业主管部门的责任与义务,怎样做网络安全事件的监测预警以及可以采取的处置方法,例如第58条“因应处置重大突发社会安全事件的需要,经国务院决定或者批准,可以在特定区域对网络通信采取限制等临时措施”。

- 数据安全法的第5章“政务数据安全与开放”,主要是对电子政务相关的项目建设与数据安全提出的责任与义务要求,做电子政务项目的可以重点掌握下本章的内容。

- 个人信息保护法的第6章“履行个人信息保护职责的部门”,主要是对网信办和其他履职部门提出的责任与义务要求,可以采取的保护措施等。

网络安全法的重点章节

- 网络运行安全

- 网络信息安全

网络安全法第3章“网络运行安全”细分为两节内容,即“一般规定”与“关键信息基础设施的运行安全”。

网络运行安全——一般规定:

- 第21条,明确指出了国家实行网络安全等级保护制度。网络运营者如果未能按照等保要求履行相应的安全保护义务,则会面临违法的风险。

- 第22条,网络产品、服务应当符合相关国家标准的强制性要求。

- 第23条,网络关键设备和网络安全专用产品需要通过安全检测认证后方可销售。

- 第24条,用户在使用网络服务时需要实名认证。

- 第25条,网络运营者应制定网络安全事件应急预案。

- 第26条,开展网络安全认证、检测、风险评估等活动,向社会发布系统漏洞、计算机病毒、网络攻击、网络侵入等网络安全信息,应当遵守国家有关规定。

- 第27~30条,27条规定了需要令行禁止的一些违法行为,28条规定了网络运营者需支持并协助公安机关处理国家安全和侦查犯罪活动,29条网络运营者之间的网络安全信息共享,第30条网信部门和有关部门在履职中获取的信息不得用于维护网络安全以外的其他用途。

第26条可以举一个例子帮助大家理解。2021.12.22日工信部通报暂停阿里云作为工信部网络安全威胁信息共享平台合作单位6个月,该处罚事件的原因就是阿里云在发现log4j日志组件高风险漏洞后完全“忘记”了向工信部相关部门报告,而参照《网络安全法》第26条要求在发布以上信息时应当遵守国家有关规定,参照《网络产品安全漏洞管理规定》第5条、第7条的规定指出,网络产品提供者应当在2日内向工业和信息化部网络安全威胁和漏洞信息共享平台报送相关漏洞信息。

网络运行安全——关键信息基础设施的运行安全:

- 第31条,规定了可以视为关键信息基础设施的行业范围并要求实施重点保护。

- 第32条,规定了履职部门的责任与义务。

- 第33条,即著名的“三同步”要求,建设关键信息基础设施应当保证安全技术措施的同步规划、同步建设、同步使用。

- 第34条,是对第21条执行等级保护管理措施的再加码,即关键信息基础设施的运营者还应当履行更多的义务:设置专门安全管理机构和安全管理负责人、定期进行网络安全教育与培训考核、实施重要系统和数据容灾备份措施、制定网络安全事件应急预案并定期演练等。

- 第35、36条,规定了关键信息基础设施的运营者采购网络产品和服务时的合规要求。

- 第37条,规定了关键信息基础设施的运营者在处理个人信息、重要数据跨境传输时的合规要求。

- 第38条,规定了关键信息基础设施的运营者应当每年执行一次网络安全风险评估。

- 第39条,规定了国家网信部门履职的相关责任与义务,如定期抽查检测、组织应急演练等。

第31条针对可以视为属于关键信息基础设施的行业范围的定义存在一定的模糊性,尤其是“一旦遭到破坏、丧失功能或者数据泄露,可能严重危害国家安全、国计民生、公共利益的关键信息基础设施”这一句话。可能有很多网络产品服务运营者认为自家产品服务不属于、达不到关键信息基础设施的定义标准。举个例子,大家会觉得嘀嘀打车的网络服务算作关键信息基础设施吗,只是个打车软件应该不至于吧?

实际上有很多国家机关、监狱、军队机构的员工也都会使用嘀嘀打车,通过对嘀嘀后台的用户打车行为数据进行统计分析,很容易掌握一个特定单位有哪些员工人群,进一步可以分析出这些人员除了家与单位之外还频繁到访的地点是哪些,甚至是过往几年的出行痕迹,这些信息如果转移到了国外或泄露到敌特份子手上,是不是会严重危害国家安全、国计民生。

网络信息安全:

- 第40~45条,均是在讲网络信息中的个人信息保护方面的要求,这在颁布了个人信息保护法后则可以后者为准。

- 第46~48条,一方面规定了任何个人和组织都应当令行禁止的行为,一方面规定了网络运营者治理违规网络信息的责任与义务要求。

- 第49条,网络运营者应当建立网络信息安全投诉、举报制度,公布投诉、举报方式等信息,及时受理并处理有关网络信息安全的投诉和举报。

- 第50条,国家网信部门和有关部门的依法履职要求。

数据安全法的重点章节

- 数据安全制度

- 数据安全保护义务

数据安全制度:

- 第21条,国家建立数据分类分级保护制度。各地区、各部门以及相关行业、领域应当依据分类分级保护制度确定重要数据目录并进行重点保护。

- 第22条,国家建立数据安全风险评估、报告、信息共享、监测预警机制。

- 第23条,国家建立数据安全应急处置机制。

- 第24条,国家建立数据安全审查制度。

- 第25条,对与维护国家安全和利益、履行国际义务相关的属于管制物项的数据依法实施出口管制。

- 第26条,国际数据开发利用合作中的对等处理措施。

作为面临数据安全与合规风险的各行业企业来说,也需要参照着第21~25条找法律规定做好企业内部的数据安全保护工作,并加强与行业和主管部门的汇报或协调。

数据安全保护义务:

- 第27条,(1)利用互联网等信息网络开展数据处理活动,应当在网络安全等级保护制度的基础上,履行建立健全全流程数据安全管理制度,组织开展数据安全教育培训,采取相应的技术措施和其他必要措施,保障数据安全。(2)重要数据的处理者应当明确数据安全负责人和管理机构,落实数据安全保护责任。

- 第28条,讲数据处理活动需要有正确的目的。

- 第29条,风险监测与处置要求。包括应急补救措施和及时告知用户并向有关主管部门报告。

- 第30条,应当定期开展数据处理活动的风险评估并向主管部门报送风评报告。

- 第31条,重要数据的出境合规要求。

- 第32条,合法收集与使用数据。

- 第33条,数据交易中介服务的合规要求。

- 第34条,部分数据处理活动的行政许可合规要求。

- 第35条,维护国家安全或者侦查犯罪活动依法调取数据时的合规要求。

- 第36条,国际合作中的对等处理措施。

作为企业主体,以上第27~34条都是需要重点分析、衡量并在企业内部进行落地,以保证企业的数据处理活动可以满足法律合规要求,最终目的还是保证重要数据的安全。

个人信息保护法的重点章节

- 处理规则

- 跨境规则

- 个人的权利

- 处理者的义务

个人信息保护法的第一章——总则,包含了共计12条法律条文,这部分条文内容也很重要,尤其是其中的第3~9条在执行企业内部的个人信息保护风险评估活动时,这些法律条款均应该是重点做合规衡量的内容。

个人信息处理规则——一般规定:

- 第13条,明确了可以处理个人信息的几个前提条件:个人同意、订立履行合同所必需、履行法定职责或义务所必需、应对突发公共卫生事件所必需、因公共利益考虑而适度合理实施新闻报道或舆论监督等行为、合理利用个人自行公开或已合法公开的个人信息、法律规定的其他情形。要处理个人信息时需要满足以上任一条件。

- 第14条,取得个人同意时需要保证个人的充分知情,当处理目的、方式或个人信息的各类发生变更时,需要重新取得个人同意。

- 第15条,个人有权撤回其同意。

- 第16条,处理者不得以个人不同意为理拒绝提供产品或服务。

- 第17条,在开始处理个人信息的活动前,个人信息处理者应当以显著方式、清晰易懂的语言真实、准确、完整地向个人告知以下信息:处理者的名称与联系方式、处理目的与方式、处理的个人信息各类与保存期限、个人依法行使权利的方式和程序、法律规定应告知的其他事项。

- 第18条,个人信息处理活动有依法需保密情形时可不做告知,有危及自然人生命健康和财产安全事件不能及时告知的情形时可延后再告知。

- 第19条,个人信息的保存期限,应当为实现处理目的所必要的最短时间。

- 第20条,两个以上的个人信息处理者共同决定个人信息的处理目的和处理方式的情形下的权利、义务与法律责任规定。

- 第21条,委托处理个人信息的情形下的法律合规要求。

- 第22条,个人信息处理者因合并、分立、解散、被宣告破产等原因需要转移个人信息的情形下,应当遵守的法律合规要求。

- 第23条,个人信息处理者继续委托其他处理者处理个人信息的情形下, 应当遵守的法律合规要求。

- 第24条,个人信息处理方式涉及进行自动化决策的情形下,应当遵守的法律合规要求。

- 第25条,个人信息处理者不得公开其处理的个人信息,取得个人单独同意的除外。

- 第26条,在公共场所安装图像采集、个人身份识别设备的情形下,应当遵守的法律合规要求。

- 第27条,处理个人自行公开或者其他已经合法公开的个人信息的情形下,应当遵守的法律合规要求。

个人信息处理规则——敏感个人信息的处理规则:

- 注意敏感个人信息的范围是:包括生物识别、宗教信仰、特定身份、医疗健康、金融账户、行踪轨迹等信息,以及不满十四周岁未成年人的个人信息。

- 在“个人同意”方面增加额外的要求。

- 在向个人告知处理敏感个人信息的活动情况方面增加额外要求。

- 在处理未满14周岁未成年人个人信息时增加额外的要求,包括获得未成年人父母或监护人同意、制定专门的处理规则。

个人信息处理规则——国家机关处理个人信息的特别规定:

- 本章节共计有5条法律条文,第33~37,专门针对国家机关处理个人信息的活动提出的依法处理的规定。

- 这部分针对国家机关提出的处理个人信息的规定也并没有什么真正地特别之处,实际上就是要求把国家机关也视为一类个人信息数据的处理者,遵守个人信息保护法。

个人信息跨境提供的规则:

- 第38条,列出了允许个人信息出境的4种情况,目前实际上具备可操作性的只有第1种情况,即“依照本法第四十条的规定通过国家网信部门组织的安全评估;”。

- 第39条,规定了关于信息告知和个人单独同意方面的要求。

- 第40条,达到指定处理数量的个人信息处理者在跨境提供数据时应当通过国家网信部门的安全评估。这里的“个人信息处理数量”的详细定义参见《数据出境安全评估办法》第4条。

- 第41条,国际合作中需依法处理提供个人信息的请求。

- 第42条,对境外组织或个人侵害我国公民个人信息权益活动的处罚措施。

- 第43条,国际合作中的对等处理措施。目前还没有与我们达成关于数据保护与出境安全的国际合作条约的国家或实体。我们的邻国日本、韩国是通过了欧盟的GDPR个人数据保护充分性认证的。

《数据出境安全评估办法》,是国家网信办发布并于2022年9月1日起施行的一项管理规定,明确了需要执行数据出境安全评估的4种情况,执行风险自评估的方法,申报材料,注意事项,以及国家网信部门的受理流程与时间要求等。

需要向网信办申报执行数据出境安全评估的4种情况:

- 数据处理者向境外提供重要数据;

- 关键信息基础设施运营者和处理 100 万人以上个人信息的数据处理者向境外提供个人信息;

- 自上年 1 月 1 日起累计向境外提供 10 万人个人信息或者1 万人敏感个人信息的数据处理者向境外提供个人信息;

- 国家网信部门规定的其他需要申报数据出境安全评估的情形。

个人在个人信息处理活动中的权利:

- 知情权、决定、拒绝

- 查阅、复制

- 更正

- 删除

- 要求解释个人信息处理的规则

- 自然人死亡的,近亲属代为行使以上权利

- 处理者需建立便捷的个人行使权利的申请受理和处理机制,拒绝支持行使相应权利的,个人可依法提起诉讼

个人信息处理者的义务:

- 第51条,处理者应当采取的系列个人信息保护措施,涉及制定管理制度与操作规程、信息分类管理、加密与去标识化措施、安全教育与培训、制定应急预案等。

- 第52条,处理个人信息达到国家网信部门规定数量时,需要指定个人信息保护负责人、公开负责人的联系方式并报送上级主管部门。

- 第53条,境外的个人信息处理者需要遵守的合规要求。

- 第54条,定期进行合规审计。

- 第55条,需要执行个人信息保护影响评估的5种情况,包括了处理敏感个人信息、涉及自动化决策、委托处理、跨境提供以及对个人权益有重大影响的处理活动。

- 第56条,个人信息保护影响评估的方法,评估报告要求至少保存三年。

- 第57条,发生个人信息泄露、篡改、丢失时的应急处置要求、履行信息通知要求。

- 第58条,对影响广泛的平台型企业的强化管理要求。

- 第59条,对受委托处理个人信息的处理者的合规要求。

关于工业和信息化部行政执法项目清单

2023年2月,工业和信息化部根据《工业和信息化部全面推行行政执法公示制度执法全过程记录制度重大执法决定法制审核制度暂行实施方案》的相关要求,结合有关法律法规依据的修订情况及行政执法工作实际,编制发布了《工业和信息化部行政执法项目清单(2022年版)》,“清单”共涉及296项,其中涉及网络安全领域38项、数据安全领域15项、个人信息保护领域4项,总计45项行政处罚、12项行政检查。

详情参见:图解 | 工信部网络与数据安全57项“执法事项清单”

![[黑马程序员SSM框架教程]03 spring核心概念](https://img-blog.csdnimg.cn/ff8ffdba0f884faeb97345ab61069741.png)