Covert Communication for Spatially Sparse mmWave Massive MIMO Channels

2023 TOC

abstract

隐蔽通信,也称为低检测概率通信,旨在为合法用户提供可靠的通信,并防止任何其他用户检测到合法通信的发生。出于下一代通信系统安全链路的强烈需求,我们研究了毫米波(mmWave)大规模多输入多输出(MIMO)混合波束成形的隐蔽通信。与现有的隐蔽通信研究一致,我们使用 Kullback-Leibler (KL) 散度和总变异 (TV) 距离作为隐蔽性度量。在两种隐蔽性措施下,对于块衰落信道,我们推导出有和没有人工噪声的隐蔽传输率。这些结果是通过优化发射功率和干扰功率来满足隐蔽性约束并最大化传输速率而获得的。具体来说,当允许人工噪声时,我们表明,在给定发射信号功率的情况下,存在实现隐蔽传输速率的最佳干扰功率。此外,我们提出了一种度量来衡量空间域中毫米波大规模 MIMO 信道的固有稀疏性,并研究其对隐蔽性度量和相应隐蔽传输速率的影响。我们的研究结果为采用毫米波大规模 MIMO 的实用隐蔽通信系统的设计提供了见解和基准。

Introduction

近年来,安全通信在无线服务和网络领域引起了广泛关注[1]。为了保证机密信号的安全,传统的方法是在应用层采用加密技术[2]。然而,当存在具有无限计算能力的对手时,使用加密算法的消息的安全性很容易受到攻击。由 Shannon [3] 首创的物理层安全性 (PLS) 提供了即使对手的计算能力不受限制也能实现完全安全通信的方法 [4]、[5]。因此,PLS是传统加密方法不可或缺的补充[6]。

在过去的几十年里,PLS,特别是窃听通道[7],[8],得到了广泛的研究[9],[10]。然而,基于窃听通道的安全方法仅保护合法通信的内容,这对于安全敏感的场景来说是不够的。为了解决这个问题,已经提出并研究了加性高斯白噪声(AWGN)信道的隐蔽通信或低检测概率(LPD)通信[11]、[12]、[13]。作为PLS的一种新方法,隐蔽通信可以保证合法用户之间在无线电静默场景下的可靠通信[13],满足下一代通信系统的强大安全需求[14]。在秘密通信中,名为 Alice 的合法发送者旨在向名为 Bob 的合法用户发送机密信号。名为 Willie 的对手尝试使用假设检验来检测 Alice 和 Bob 之间通信的发生 [11]。威利在测试中遇到了两种类型的错误。当威利错误地判定爱丽丝正在传输时,会发生误报;当威利错误地判定爱丽丝没有传输时,会发生漏检。这两个错误事件的概率分别用α和β表示。总变异 (TV) 距离与假设检验的贝叶斯误差概率密切相关,Kullback-Leibler (KL) 散度表征 NeymanPearson 设置中误报(或漏检)概率的指数衰减率 [15 ,第11章]。因此,除了两个错误概率(α,β)之外,TV距离[11]和KL散度[12]都被用作隐蔽性度量。

隐蔽通信在信息论界得到了广泛的研究,特别是对于单天线点对点信道[11],[12],[16],[17],[18],[19],[20] ,[21],[22],[23]。具体来说,Bash 等人。 [11] 发现了加性高斯白噪声 (AWGN) 通道上隐蔽通信的平方根定律,其中作者证明,对于任何 δ> 0 的情况,可以在 n 个通道中可靠地发送 O (√ n) 位,使得检测误差概率满足 α + β ≥ 1 − δ。 Wang 等人通过使用 KL 散度作为隐蔽性度量。 [12]推导了离散无记忆信道(DMC)和 AWGN 信道的隐秘通信中 O(√n) 项的精确系数。 Bloch [17] 发现,如果发送器和接收器共享 O ( √ n) 个密钥比特,则无论信道质量如何,都可以通过 n 个信道可靠地通信 O ( √ n) 个比特。对于所有三个隐蔽性度量——KL 散度、TV 距离和漏检概率,Tahmasbi 和 Bloch [20] 推导了二进制输入离散无记忆信道上隐蔽通信的一阶和二阶渐近。根据 KL 散度隐蔽性措施,Lee 等人。 [19]研究了具有状态的信道的隐蔽通信,并表明当足够长的密钥可用时,O(n)位可以在发送器处具有可用状态的信道上可靠且隐蔽地传输。随后,ZivariFard 等人。 [18]证明,当没有密钥可用时,可以实现具有状态的通道的隐蔽通信。对于多输入多输出 (MIMO) 通信,Bendary 等人。 [16]推导了KL散度隐蔽测度下MIMO AWGN信道的隐蔽容量,并研究了发射天线数量对隐蔽容量的影响。 Wang和Bloch[23]研究了TV距离测量下MIMO AWGN信道的隐蔽容量,并推导了隐蔽传输速率的显式公式。其他关于隐蔽通信的非详尽信息理论研究包括[21]、[22]。在[21]中,Zhang 等人。提出了一种隐蔽编码方案,其计算复杂度在块长度 n 中呈多项式增长,与之前分析中的指数增长相反。在[22]中,黄等人。使用顺序变化点检测框架而不是威利的二元假设检验来检测合法用户之间通信的发生并导出最大传输速率的界限。

基于信息论社会对隐蔽通信的研究,对各种场景下的隐蔽通信进行了研究。在本节的其余部分中,我们回顾了无线通信文献中有关隐蔽通信的现有工作,阐明了我们在现有工作之外的主要贡献,并说明了本文其余部分的组织。

隐蔽无线通信的相关工作

单天线系统的隐蔽无线通信已被广泛研究,例如[24]、[25]、[26]、[27]、[28]、[29]。具体来说,对于 AWGN 信道,根据 KL 散度隐蔽性测量,Yan 等人。 [24]推导了发送和接收的高斯信号的最大互信息。随后,受实际通信系统低延迟要求的推动,Yan 等人。 [25]研究了使用[30]中的有限块长度信息理论结果来最大化传输比特的最大信道数。马等人。 [26]将[25]的结果推广到多个对手的情况,并得出平均有效隐蔽吞吐量。与之前的作品不同,Zhang 等人。 [27]通过联合优化波束训练和数据传输过程来研究隐蔽毫米波(mmWave)通信。为了提高隐蔽通信的吞吐量,对于块衰落 AWGN 信道,Sobers 等人。 [28]考虑了干扰机的助手,其基于人工噪声(AN)技术发送干扰信号[31]来迷惑对手,并表明 O ( n ) O(n) O(n) 位可以在 n 个通道中秘密且可靠地传输。此外,郑等人。 [32]表明,当多个干扰器合作迷惑对手时,隐蔽吞吐量可以进一步提高。 Soltani 等人将 [28] 中的结果进一步推广到 N w N_w Nw 对手的情况。 [29],证明了 O ( min ( n , m γ 2 n ) ) O\left(\min \left(n, m^{\frac{\gamma}{2}} \sqrt{n}\right)\right) O(min(n,m2γn)) 位可以在 n n n 个信道中隐蔽可靠地传输,其中 m m m 和 γ \gamma γ 表示友方干扰机的泊松分布密度和路径损耗指数,分别。

对于多天线通信系统,已经针对半双工(HD)系统[33]、[34]、[35]和全双工(FD)系统[36]、[37]研究了干扰辅助隐蔽通信。 ,[38],[39]。在高清隐蔽通信中,使用单独的干扰器,Shmuel 等人。 [33]研究了当威利的信道状态信息(CSI)已知或未知时多天线干扰器的最优策略。 Jamali 和 Mahdavifar [34] 推导了发射机具有两个天线阵列时的最大隐蔽传输速率,其中一个天线阵列向合法接收器发送消息信号,另一个发送干扰信号以迷惑对手。 Ci等人。 [35] 研究了与多个合法接收器的秘密通信,其中发射器使用毫米波大规模 MIMO 混合波束成形发送干扰信号。在FD隐蔽通信中,干扰信号通常由接收机发送。具体来说,Shahzad 等人。 [36]优化了多天线接收器的干扰功率,以最大化接收器向对手发送干扰信号的情况下的隐蔽传输速率。由于对手的位置通常是未知的,陈等人。 [37]研究了多天线发射机和FD干扰接收机之间的隐蔽链路,并针对对手的不同位置优化了传输速率。当发射机、接收机和对手都配备多个天线时,基于检测错误概率隐蔽性度量,Wang 等人。 [39]推导出毫米波大规模 MIMO FD 系统的最佳隐蔽率。最后,孙等人。文献[38]研究了FD隐蔽中继通信,并对中继机密信号的发射功率和干扰进行了优化。此外,已经针对具有完美 CSI 或不完美 CSI 的多输入单输出 (MISO) 场景 [40]、[41] 研究了采用全数字波束成形技术的隐蔽通信。具体来说,Ma 等人。 [40]为常规和隐蔽用户提出了一种鲁棒的数字波束成形设计。吕等人。 [41]研究了中继辅助的多天线隐蔽通信。然而,上述全数字波束赋形方法并不能直接应用于毫米波大规模MIMO通信。这是因为,由于复杂的硬件实现、高功耗和高昂的成本,在毫米波大规模 MIMO 场景中为每个天线采用单独的射频链和数据转换器具有挑战性 [42]。

综上所述,尽管在有干扰和无干扰的各种无线场景中隐蔽通信已经得到了广泛的研究,但在具有信道空间稀疏性的毫米波大规模MIMO系统中的隐蔽通信研究却从未被探索过。具体来说,大多数关于隐蔽通信的研究都存在以下两个局限性之一。首先,大多数论文都是基于单输入单输出(SISO)、MISO 和 MIMO 信道。其次,大多数研究中的信道模型都是理论性的[11]、[12]、[17]、[20]、[21]、[24](例如AWGN、DMC),很难反映实际应用的全部性质。通信模型,因此无法直接为毫米波大规模 MIMO 系统中的实际隐蔽通信提供准确的基准。尽管基于窃听信道的毫米波大规模 MIMO 系统中的安全通信已在[43]、[44]、[45]和[46]中进行了探索,但大规模 MIMO 混合波束成形系统中隐蔽通信的研究非常有限[35] ],[39]。请注意,[35]中的所有合法用户和对手都只配备了单个天线,而我们设置中的发射器、接收器和对手都配备了多个天线,并应用了毫米波大规模 MIMO 混合波束成形架构。此外,[39]中的干扰信号是由FD(Full Duplex全双工)合法接收器发送的,并且对手没有使用大规模MIMO混合波束成形架构,这与我们的系统模型不同。更重要的是,没有推导干扰信号的最佳功率,也没有研究空间角域中的信道特性对隐蔽性能的影响。相比之下,最近对毫米波大规模 MIMO 信道建模的研究[47]表明稀疏性是固有的,信道空间稀疏是毫米波大规模 MIMO 信道的一个重要特性。因此,大规模 MIMO 系统中隐蔽通信的研究仍处于起步阶段。

主要贡献

total variation (TV)

Kullback-Leibler (KL) divergence

为了加深对具有空间稀疏性的毫米波大规模 MIMO 信道上的隐蔽通信的理解,我们推导了不同隐蔽性度量下的隐蔽传输速率的公式。请注意,用于隐蔽通信的分析工具与[46]中基于窃听通道的安全通信的分析工具不同。具体来说,如果旨在使用[46]的体系结构进行隐蔽通信,其人工噪声方法虽然提高了窃听信道设置中的保密传输速率,但无法提高隐蔽传输速率。此外,[46]中的稀疏性度量取决于信噪比(SNR)水平,并且针对低和高SNR水平采用不同的公式。为了解决这些问题,我们提出了另一种采用混合波束成形的毫米波大规模 MIMO 的干扰辅助隐蔽传输方案,定义了一致的度量来评估毫米波大规模 MIMO 信道的固有稀疏性,并分析了稀疏性对隐蔽通信可实现传输速率的影响。我们的主要贡献如下。

✒️ 据我们所知,这是第一篇研究毫米波大规模 MIMO 混合波束成形系统中隐蔽通信的论文,该系统考虑了固有的信道空间稀疏性。从这个角度来看,我们的结果为使用毫米波大规模 MIMO 技术的下一代通信系统的强安全链路设计提供了理论基准。此外,为了测量大规模 MIMO 信道的固有稀疏性,我们定义了一个度量 χ ( ρ , η ) = ρ + η − ρ η \chi(\rho, \eta)=\rho+\eta-\rho \eta χ(ρ,η)=ρ+η−ρη,其中 ρ \rho ρ和 η \eta η 分别表示角度域和功率域中的信道稀疏性。分析研究了稀疏性和系统相关参数对隐蔽通信性能的影响并进行了数值说明。

✒️ 我们提出了一种利用人工噪声技术的干扰辅助隐蔽传输方案并分析了其性能。首先,对于稀疏毫米波大规模 MIMO 信道,我们推导了 TV 距离和 KL 散度隐蔽性度量的上限。随后,我们通过这些上限分析了保密信号和干扰信号的稀疏性和发射功率对隐蔽性度量的影响。最后,利用稀疏MIMO信道的遍历可实现速率公式和隐蔽通信原理,我们形成了对隐蔽性度量上限进行约束的优化问题,推导出两种隐蔽性度量下隐蔽传输速率的精确公式,获得干扰信号的最优功率,保证合法通信的隐蔽性。

✒️ 我们关于隐蔽传输速率的结果揭示了大规模 MIMO 系统中信道稀疏性和 AN 技术的优势。具体来说,在TV距离和KL散度隐蔽性度量下,我们发现信道越稀疏,隐蔽传输率越大。此外,隐蔽传输速率可以通过增加合法用户的RF链数量来提高,但随着对手RF链数量的增加而恶化。与不使用干扰信号的情况相比,我们验证了干扰辅助传输方案在两种隐蔽措施下都显着提高了隐蔽传输速率。我们的结果将之前的理论信道模型研究推广到实际的毫米波 MIMO 信道。

系统模型与隐蔽通信

大规模 MIMO 的稀疏信道模型

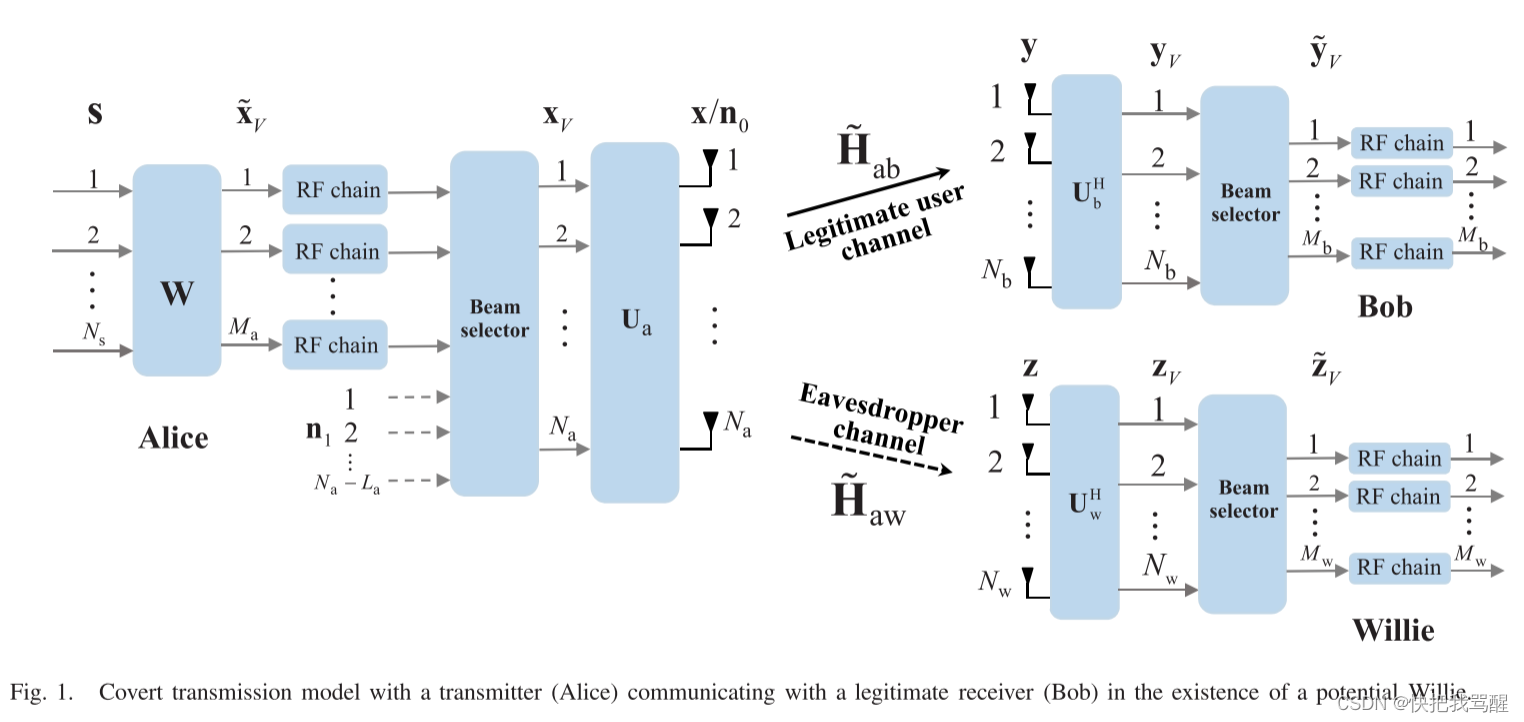

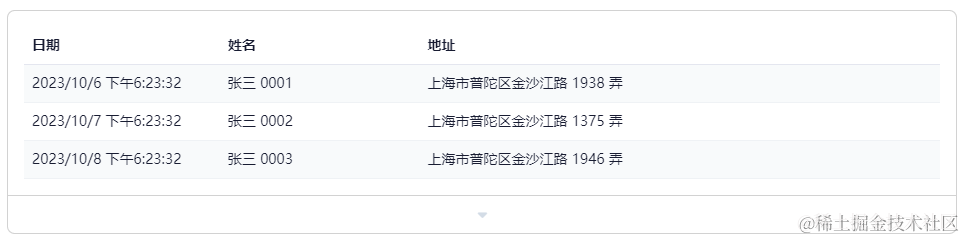

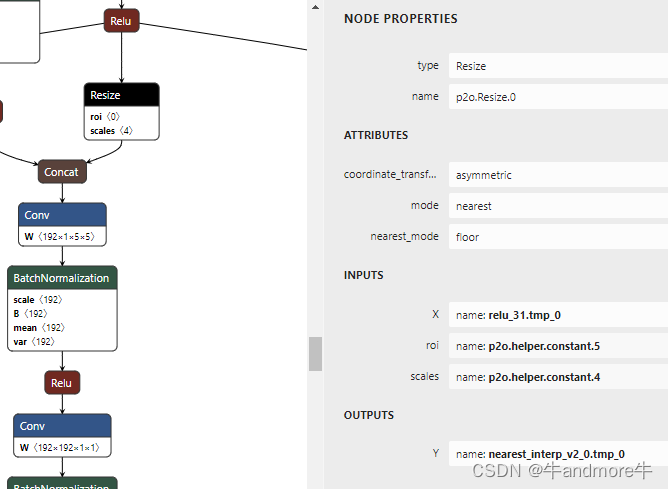

如图 1 所示,机密信号从合法用户 Alice 传输到另一个合法用户 Bob,同时潜在对手 Willie 试图检测通信的发生。我们假设 Alice、Bob 和 Willie 处的天线数量和射频 (RF) 链数量分别为 ( N a , N b , N w ) (N_a,N_b,N_w) (Na,Nb,Nw) 和 ( M a , M b , M w ) (M_a,M_b,M_w) (Ma,Mb,Mw)。对于大规模 MIMO,我们有 N ‡ ≤ M ‡ N_{\ddagger} \leq M_{\ddagger} N‡≤M‡,其中 ‡ ∈ a , b , w \ddagger \in {a, b, w} ‡∈a,b,w。此外,我们假设 Alice 应用带有矩阵 W \mathbf{W} W 的数字预编码器的混合波束成形,并且所有用户都配备了波束选择器和模拟预编码器。为了对从 Alice 到 Bob 的通道进行建模,Alice 处的以下阵列响应矩阵为 [42]

U a = 1 N a [ u a ( θ a , 1 ) , u a ( θ a , 2 ) , … , u a ( θ a , N a ) ] (1) \mathbf{U}_{\mathrm{a}}=\frac{1}{\sqrt{N_{\mathrm{a}}}}\left[\mathbf{u}_{\mathrm{a}}\left(\theta_{\mathrm{a}, 1}\right), \mathbf{u}_{\mathrm{a}}\left(\theta_{\mathrm{a}, 2}\right), \ldots, \mathbf{u}_{\mathrm{a}}\left(\theta_{\mathrm{a}, N_{\mathrm{a}}}\right)\right] \tag{1} Ua=Na1[ua(θa,1),ua(θa,2),…,ua(θa,Na)](1)

where for each i ∈ [ 1 , N a ] i \in\left[1, N_{\mathrm{a}}\right] i∈[1,Na] , the parameter u a ( θ a , i ) = [ 1 , e − j 2 π ϑ a , i , … , e − j 2 π ( N a − 1 ) ϑ a , i ] T \mathbf{u}_{\mathrm{a}}\left(\theta_{\mathrm{a}, i}\right)= \left[1, e^{-j 2 \pi \vartheta_{\mathrm{a}, i}}, \ldots, e^{-j 2 \pi\left(N_{\mathrm{a}}-1\right) \vartheta_{\mathrm{a}, i}}\right]^{T} ua(θa,i)=[1,e−j2πϑa,i,…,e−j2π(Na−1)ϑa,i]T is the array steering vector, and θ a , i = arcsin ( λ ϑ a , i d ) \theta_{\mathrm{a}, i}=\arcsin \left(\frac{\lambda \vartheta_{\mathrm{a}, i}}{d}\right) θa,i=arcsin(dλϑa,i) is the angle of departure (AoD) with respect to uniformly spaced spatial angles ϑ a , i = ( i − 1 − ( N a − 1 ) / 2 ) N a \vartheta_{\mathrm{a}, i}= \frac{\left(i-1-\left(N_{\mathrm{a}}-1\right) / 2\right)}{N_{\mathrm{a}}} ϑa,i=Na(i−1−(Na−1)/2) , the antenna spacing d d d and the wavelength λ \lambda λ . Similarly, the array response matrices U a ( c o r e s . U w ) \mathbf{U}_{\mathrm{a}} (cores. \mathbf{U}_{\mathrm{w}} ) Ua(cores.Uw) at Bob/Willie are obtained by replacing the a a a as b b b (cores. w w w), and the index i i i as j j j (cores. k k k ) in U a \mathbf{U}_{\mathrm{a}} Ua , respectively. This way, the block fading channel from Alice to Bob satisfies [42], [48]

H ~ a b = 1 N b N a ∑ j = 1 N b ∑ i = 1 N a H a b ( j , i ) u b ( θ ˉ b , j ) u a H ( θ ˉ a , i ) = U b H a b U a H (2) \begin{aligned} \tilde{\mathbf{H}}_{\mathrm{ab}} & =\frac{1}{\sqrt{N_{\mathrm{b}} N_{\mathrm{a}}}} \sum_{j=1}^{N_{\mathrm{b}}} \sum_{i=1}^{N_{\mathrm{a}}} \mathbf{H}_{\mathrm{ab}}(j, i) \mathbf{u}_{\mathrm{b}}\left(\bar{\theta}_{\mathrm{b}, j}\right) \mathbf{u}_{\mathrm{a}}^{H}\left(\bar{\theta}_{\mathrm{a}, i}\right) \\ & =\mathbf{U}_{\mathrm{b}} \mathbf{H}_{\mathrm{ab}} \mathbf{U}_{\mathrm{a}}^{H} \end{aligned} \tag{2} H~ab=NbNa1j=1∑Nbi=1∑NaHab(j,i)ub(θˉb,j)uaH(θˉa,i)=UbHabUaH(2)

where H a b ∈ C N b × N a \mathbf{H}_{\mathrm{ab}} \in \mathbb{C}^{N_{\mathrm{b}} \times N_{\mathrm{a}}} Hab∈CNb×Na is the equivalent virtual channel of physical channel H ~ a b \tilde{\mathbf{H}}_{\mathrm{ab}} H~ab [48]. Since U a \mathbf{U}_{\mathrm{a}} Ua, U b \mathbf{U}_{\mathrm{b}} Ub are unitary discrete Fourier transform (DFT) matrices, it follows that [48] \text { Fourier transform (DFT) matrices, it follows that [48] } Fourier transform (DFT) matrices, it follows that [48]

H a b = U b H H ~ a b U a . (3) \mathbf{H}_{\mathrm{ab}}=\mathbf{U}_{\mathrm{b}}^{H} \tilde{\mathbf{H}}_{\mathrm{ab}} \mathbf{U}_{\mathrm{a}} . \tag{3} Hab=UbHH~abUa.(3)

Similarly, the channel H aw \mathbf{H}_{\text {aw }} Haw between Alice and Willie satisfies H a w = U w H H ~ a w U a \mathbf{H}_{\mathrm{aw}}=\mathbf{U}_{\mathrm{w}}^{H} \tilde{\mathbf{H}}_{\mathrm{aw}} \mathbf{U}_{\mathrm{a}} Haw=UwHH~awUa . Note that H a b \mathbf{H}_{\mathrm{ab}} Hab and H a w \mathbf{H}_{\mathrm{aw}} Haw are different unless Bob and Willie are in the same place, which makes covert communication impossible.

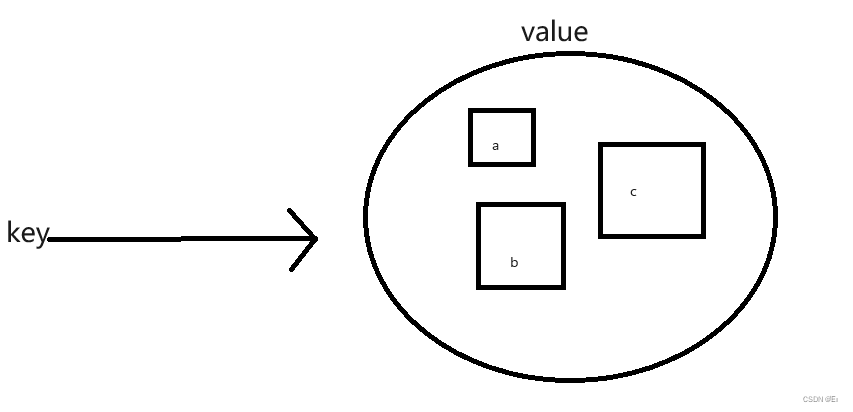

如图2所示,毫米波大规模MIMO信道[42]的稀疏性表明,信道矩阵中通常只有有限数量的有效非零系数,称为主波束,所有其他系数均为零,称为non-dominant beams。考虑到信道的稀疏性,信道矩阵 H a b \mathbf{H}_{\mathrm{ab}} Hab 具有以下低维虚拟表示[48]

H a b l = [ H a b ( j , i ) ] ( j , i ) ∈ E ∈ C L b × L a , (4) \mathbf{H}_{\mathrm{ab}}^{\mathrm{l}}=\left[\mathbf{H}_{\mathrm{ab}}(j, i)\right]_{(j, i) \in \mathcal{E}} \in \mathbb{C}^{L_{\mathrm{b}} \times L_{\mathrm{a}}}, \tag{4} Habl=[Hab(j,i)](j,i)∈E∈CLb×La,(4)

where E = { ( j , i ) ∣ j ∈ E b , i ∈ E a } \mathcal{E}=\left\{(j, i) \mid j \in \mathcal{E}_{\mathrm{b}}, i \in \mathcal{E}_{\mathrm{a}}\right\} E={(j,i)∣j∈Eb,i∈Ea} is the selection mask which contains all the indices of the dominant beams, and E a , E b \mathcal{E}_{\mathrm{a}}, \mathcal{E}_{\mathrm{b}} Ea,Eb are the sets of indices of the dominant receive and transmit beams, respectively. Similarly, the low-dimensional virtual representation of H a w \mathbf{H}_{\mathrm{aw}} Haw is H a w l = [ H a w ( k , i ) ] ( k , i ) ∈ F ∈ C L w × L a \mathbf{H}_{\mathrm{aw}}^{\mathrm{l}}=\left[\mathbf{H}_{\mathrm{aw}}(k, i)\right]_{(k, i) \in \mathcal{F}} \in \mathbb{C}^{L_{\mathrm{w}} \times L_{\mathrm{a}}} Hawl=[Haw(k,i)](k,i)∈F∈CLw×La , and F = { ( k , i ) ∣ k ∈ F w , i ∈ F a } \mathcal{F}=\left\{(k, i) \mid k \in \mathcal{F}_{\mathrm{w}}, i \in \mathcal{F}_{\mathrm{a}}\right\} F={(k,i)∣k∈Fw,i∈Fa} . For simplicity, let L a , L b L_{\mathrm{a}} , L_{\mathrm{b}} La,Lb , and L w L_{\mathrm{w}} Lw represent the number of dominant beams from the view of Alice, Bob, and Willie, respectively. Note that M a < L a < N a , M b < L b < N b M_{\mathrm{a}}<L_{\mathrm{a}}<N_{\mathrm{a}}, M_{\mathrm{b}}<L_{\mathrm{b}}<N_{\mathrm{b}} Ma<La<Na,Mb<Lb<Nb , and M w < L w < N w M_{\mathrm{w}}<L_{\mathrm{w}}<N_{\mathrm{w}} Mw<Lw<Nw .

受[46]的启发,信道的稀疏度通常分别包括角度稀疏度和功率稀疏度。角度稀疏度为:

ρ = L a N a (5) \rho=\frac{L_{\mathrm{a}}}{N_{\mathrm{a}}} \ \tag{5} ρ=NaLa (5)

角度稀疏度=主波束数/天线数

由于 M a ≤ L a ≤ N a M_a ≤ L_a ≤ N_a Ma≤La≤Na,所以有 ρ ∈ [ M a / N a , 1 ) \rho \in [M_a /N_a , 1) ρ∈[Ma/Na,1)。此外,令 g d g_d gd和 g n g_n gn分别表示主波束和非主波束的增益。因此功率稀疏度定义为

η = ∥ g n ∥ 2 2 ∥ g d ∥ 2 2 (6) \eta=\frac{\left\|g_{n}\right\|_{2}^{2}}{\left\|g_{d}\right\|_{2}^{2}} \tag{6} η=∥gd∥22∥gn∥22(6)

we have η ∈ ( 0 , 1 ) \eta \in(0,1) η∈(0,1) . Using ρ \rho ρ and η \eta η , we define the sparsity metric for the massive MIMO channel

χ ( ρ , η ) = ρ + η − ρ η . (7) \chi(\rho, \eta)=\rho+\eta-\rho \eta . \tag{7} χ(ρ,η)=ρ+η−ρη.(7)

Note that the sparsity metric χ ( ρ , η ) ∈ [ M a N a , 1 ) \chi(\rho, \eta) \in\left[\frac{M_{\mathrm{a}}}{N_{\mathrm{a}}}, 1\right) χ(ρ,η)∈[NaMa,1) decreases in the angle sparsity ρ \rho ρ when ρ ∈ [ M a N a , 1 ) \rho \in\left[\frac{M_{\mathrm{a}}}{N_{\mathrm{a}}}, 1\right) ρ∈[NaMa,1) and decreases in the power sparsity η \eta η when η ∈ ( 0 , 1 ) \eta \in(0,1) η∈(0,1) , respectively.

隐蔽传输的方案:

interesting

如图 1 所示,Alice 的目标是向 Bob 发送一个机密信号 s ∈ C N s × 1 \mathbf{s} \in C^{N_s×1} s∈CNs×1。为了防止 Willie 检测到合法通信行为的发生,我们提出了一种基于[46]的干扰辅助隐蔽传输方案。对于Alice来说,有两种情况: H 0 H_0 H0和 H 1 H_1 H1。在 H 0 H_0 H0 下,Alice 没有机密信号要发射,仅通过 N a N_a Na 发射天线在所有波束上发射干扰信号 n 0 \mathbf{n}_0 n0,其中 n 0 \mathbf{n}_0 n0 是从 C N ( 0 , Q n N a I N a ) \mathcal{C N}\left(0, \frac{Q_{\mathrm{n}}}{N_{\mathrm{a}}} \mathbf{I}_{N_{\mathrm{a}}}\right) CN(0,NaQnINa) 随机生成的, Q n Q_{\mathrm{n}} Qn 是干扰信号 n 0 \mathbf{n}_0 n0的发射功率。在 H 1 H_1 H1 下,Alice 使用一组随机选择的主波束传输机密信号,并通过非主波束传输干扰信号 n 1 \mathbf{n}_1 n1,其中 n 1 \mathbf{n}_1 n1 是根据复杂高斯分布 C N ( 0 , ( 1 − ϕ ) Q t N a − L a I N a − L a ) \mathcal{C N}\left(0, \frac{(1-\phi) Q_{\mathrm{t}}}{N_{\mathrm{a}}-L_{\mathrm{a}}} \mathbf{I}_{N_{\mathrm{a}}-L_{\mathrm{a}}}\right) CN(0,Na−La(1−ϕ)QtINa−La), Q t Q_t Qt 是 Alice 处的总发射功率, ϕ \phi ϕ 是分配给机密信号的功率比例。请注意,当使用干扰信号时,即 Alice 正在传输 H 0 H_0 H0 下i.i.d. 的信号,我们提出的干扰辅助隐蔽传输问题类似于[49]中引入的隐形通信。此外,当发射机和干扰机相同时,我们的干扰辅助隐蔽传输方案是[50]中的一个具体情况。

在整篇论文中,与之前的研究[42]、[46]一致,我们假设信道 H a b \mathbf{H}_{ab} Hab 的完整 CSI 仅在 Bob 处可用,而对手 Willie 只知道 H a w \mathbf{H}_{aw} Haw。我们假设从 Bob 到 Alice 的有限反馈可用于发射波束选择。我们注意到,现有的毫米波系统和可重构天线研究通常假设接收器甚至发射器和接收器都具有完整的CSI,例如[42]、[43]、[46]、[51]、[52]。此外,针对毫米波信道的CSI估计方法已经在许多论文中进行了研究,例如[53]、[54]和[55]。由于 Alice 没有完整的 CSI,Alice 的数字预编码器由 W = ϕ Q t M a I M a \mathbf{W}=\sqrt{\frac{\phi Q_{\mathrm{t}}}{M_{\mathrm{a}}}} \mathbf{I}_{M_{\mathrm{a}}} W=MaϕQtIMa[42]、[46] 和 [56,第 8 章] 给出,在 N s N_s Ns 个数据流之间进行相等的功率分配,并具有发射功率约束,实际中,波束选择器可以很容易地通过开关来实现。

然后我们详细说明Alice如何在 H 1 H_1 H1下传输机密信号 s s s。首先,使用预编码矩阵 W \mathbf{W} W,Alice生成预编码信号 x ~ V = W s ∈ C M a × 1 \tilde{\mathbf{x}}_{V}=\mathbf{W} \mathbf{s} \in \mathbb{C}^{M_{\mathrm{a}} \times 1} x~V=Ws∈CMa×1。随后,预编码信号 x ~ V \tilde{\mathbf{x}}_{V} x~V经过波束选择器生成信号向量 x V ∈ C N a × 1 \mathbf{x}_{V}\in \mathbb{C}^{N_a×1} xV∈CNa×1。这样,Alice的发射信号 x V \mathbf{x}_{V} xV为

[ x V ( i ) ] = { x ~ V , i ∈ E ‾ a , n 1 , i ∉ E ‾ a , 0 , i ∈ E a , i ∉ E ‾ a (8) \left[\mathbf{x}_{V}(i)\right]=\left\{\begin{array}{ll} \tilde{\mathbf{x}}_{V}, & i \in \overline{\mathcal{E}}_{\mathrm{a}}, \\ \mathbf{n}_{1}, & i \notin \overline{\mathcal{E}}_{\mathrm{a}}, \\ 0, & i \in \mathcal{E}_{\mathrm{a}}, i \notin \overline{\mathcal{E}}_{\mathrm{a}} \end{array}\right. \tag{8} [xV(i)]=⎩ ⎨ ⎧x~V,n1,0,i∈Ea,i∈/Ea,i∈Ea,i∈/Ea(8)

其中 i i i 是等式 (4) 中定义的 E a \mathcal{E}_{\mathrm{a}} Ea中主要发射波束的索引。大小为 M a M_a Ma 的 E ‾ a \overline{\mathcal{E}}_{\mathrm{a}} Ea是 E a \mathcal{E}_{\mathrm{a}} Ea 的子集,它是从 E a \mathcal{E}_{\mathrm{a}} Ea 中随机选择的。

经过发射阵列响应矩阵 U a \mathbf{U}_a Ua 后,发射信号 x \mathbf{x} x 由下式给出:

x = U a x V (9) \mathbf{x}=\mathbf{U}_{\mathrm{a}} \mathbf{x}_{V} \tag{9} x=UaxV(9)

这样,Bob收到的信号就是

y = H ~ a b x + n b (10) \mathbf{y}=\tilde{\mathbf{H}}_{\mathrm{ab}} \mathbf{x}+\mathbf{n}_{\mathrm{b}} \tag{10} y=H~abx+nb(10)

其中 H ~ a b \tilde{\mathbf{H}}_{ab} H~ab是等式(2)中Alice和Bob之间的衰落信道。 n b ∼ C N ( 0 , σ b 2 I N b ) \mathbf{n}_{\mathrm{b}} \sim \mathcal{C N}\left(0, \sigma_{\mathrm{b}}^{2} \mathbf{I}_{N_{\mathrm{b}}}\right) nb∼CN(0,σb2INb) 是 Bob 处的加性噪声。使用模拟解码器 U b H \mathbf{U}_{\mathrm{b}}^{H} UbH ,波束选择信号为

y V = U b H y = H a b x V + n b , V . (11) \mathbf{y}_{V}=\mathbf{U}_{\mathrm{b}}^{H} \mathbf{y}=\mathbf{H}_{\mathrm{ab}} \mathbf{x}_{V}+\mathbf{n}_{\mathrm{b}, V} . \tag{11} yV=UbHy=HabxV+nb,V.(11)

由于 U b H \mathbf{U}^H_b UbH 是酉矩阵,因此矩阵 H a b \mathbf{H}_{ab} Hab 是式(3)中 Alice 和 Bob 之间的等效虚拟通道。 我们有 n b , V ≜ U b H n b ∼ C N ( 0 , σ b 2 I N b ) \mathbf{n}_{\mathrm{b}, V} \triangleq \mathbf{U}_{\mathrm{b}}^{H} \mathbf{n}_{\mathrm{b}} \sim \mathcal{C N}\left(0, \sigma_{\mathrm{b}}^{2} \mathbf{I}_{N_{\mathrm{b}}}\right) nb,V≜UbHnb∼CN(0,σb2INb)。对于波束选择,采用选择掩模 E ‾ b ⊆ E b \overline{\mathcal{E}}_{\mathrm{b}} \subseteq \mathcal{E}_{\mathrm{b}} Eb⊆Eb从 L b L_b Lb 个主要接收波束中随机选择 M b M_b Mb 个波束。因此检测信号为

y ~ V = [ y V ( j ) ] j ∈ E ‾ b = H ‾ a b x ~ V + H ^ a b n 1 + n ~ b , V (12) \tilde{\mathbf{y}}_{V}=\left[\mathbf{y}_{V}(j)\right]_{j \in \overline{\mathcal{E}}_{\mathrm{b}}}=\overline{\mathbf{H}}_{\mathrm{ab}} \tilde{\mathbf{x}}_{V}+\hat{\mathbf{H}}_{\mathrm{ab}} \mathbf{n}_{1}+\tilde{\mathbf{n}}_{\mathrm{b}, V} \tag{12} y~V=[yV(j)]j∈Eb=Habx~V+H^abn1+n~b,V(12)

where H ‾ a b = [ H a b ( j , i ) ] i ∈ E ‾ a , j ∈ E ‾ b \overline{\mathbf{H}}_{\mathrm{ab}}=\left[\mathbf{H}_{\mathrm{ab}}(j, i)\right]_{i \in \overline{\mathcal{E}}_{\mathrm{a}}, j \in \overline{\mathcal{E}}_{\mathrm{b}}} Hab=[Hab(j,i)]i∈Ea,j∈Eb,

H ‾ a b ∈ C M b × M a \overline{\mathbf{H}}_{\mathrm{ab}} \in \mathbb{C}^{M_{\mathrm{b}} \times M_{\mathrm{a}}} Hab∈CMb×Ma

H ^ a b = [ H a b ( j , i ) ] i ∉ E ‾ a , j ∈ E ‾ b ∈ C M b × ( N a − L a ) \hat{\mathbf{H}}_{\mathrm{ab}} = \left[\mathbf{H}_{\mathrm{ab}}(j, i)\right]_{i \notin \overline{\mathcal{E}}_{\mathrm{a}}, j \in \overline{\mathcal{E}}_{\mathrm{b}}} \in \mathbb{C}^{M_{\mathrm{b}} \times\left(N_{\mathrm{a}}-L_{\mathrm{a}}\right)} H^ab=[Hab(j,i)]i∈/Ea,j∈Eb∈CMb×(Na−La) are the submatrices of H a b \mathbf{H}_{\mathrm{ab}} Hab , and n ~ b , V = [ n b , V ( j ) ] j ∈ E ‾ b ∈ C M b × 1 \tilde{\mathbf{n}}_{\mathrm{b}, V}=\left[\mathbf{n}_{\mathrm{b}, V}(j)\right]_{j \in \overline{\mathcal{E}}_{\mathrm{b}}} \in \mathbb{C}^{M_{\mathrm{b}} \times 1} n~b,V=[nb,V(j)]j∈Eb∈CMb×1 is the noise power in detection.

威利对合法通信的检测

然后我们指定 Willie 处接收到的信号 z \mathbf{z} z。根据 Alice 是否发送机密信号,Willie 收到的信号 z \mathbf{z} z 为:

z = { H ~ a w n 0 + n w , H 0 H ~ a w x + n w , H 1 (13) \mathbf{z}=\left\{\begin{array}{ll} \tilde{\mathbf{H}}_{\mathrm{aw}} \mathbf{n}_{0}+\mathbf{n}_{\mathrm{w}}, & \mathrm{H}_{0} \\ \tilde{\mathbf{H}}_{\mathrm{aw}} \mathbf{x}+\mathbf{n}_{\mathrm{w}}, & \mathrm{H}_{1} \end{array}\right. \tag{13} z={H~awn0+nw,H~awx+nw,H0H1(13)

where H ~ a w \tilde{\mathbf{H}}_{\mathrm{aw}} H~aw is the fading channel between Alice and Willie, and n w ∼ C N ( 0 , σ w 2 I N w ) \mathbf{n}_{\mathrm{w}} \sim \mathcal{C} \mathcal{N}\left(0, \sigma_{\mathrm{w}}^{2} \mathbf{I}_{N_{\mathrm{w}}}\right) nw∼CN(0,σw2INw) is the additive noise at Willie. Using the receive analog decoder U w H \mathbf{U}^H_w UwH , it follows that

z V = U w H z = { H a w n 0 , V + n w , V , H 0 H a w x ~ V + n w , V , H 1 (14) \mathbf{z}_{V}=\mathbf{U}_{\mathrm{w}}^{H} \mathbf{z}=\left\{\begin{array}{ll} \mathbf{H}_{\mathrm{aw}} \mathbf{n}_{0, V}+\mathbf{n}_{\mathrm{w}, V}, & \mathrm{H}_{0} \\ \mathbf{H}_{\mathrm{aw}} \tilde{\mathbf{x}}_{V}+\mathbf{n}_{\mathrm{w}, V}, & \mathrm{H}_{1} \end{array}\right. \tag{14} zV=UwHz={Hawn0,V+nw,V,Hawx~V+nw,V,H0H1(14)

where the matrix H a w \mathbf{H}_{\mathrm{aw}} Haw is the equivalent virtual channel between Alice and Bob.

Subsequently, a beam selector F ‾ w ⊆ F w \overline{\mathcal{F}}_{\mathrm{w}} \subseteq \mathcal{F}_{\mathrm{w}} Fw⊆Fw is used to randomly choose M w M_{\mathrm{w}} Mw dominant receive beams from all beams F w \mathcal{F}_{\mathrm{w}} Fw . With this operation, the output signal z ~ V \tilde{\mathbf{z}}_{V} z~V satisfies

z ~ V = { H ‾ a w n 0 , V + H ^ a w n 0 , V + n ~ w , V , H 0 H ‾ a w x ~ V + H ^ a w n 1 , V + n ~ w , V , H 1 . (15) \tilde{\mathbf{z}}_{V}=\left\{\begin{array}{ll} \overline{\mathbf{H}}_{\mathrm{aw}} \mathbf{n}_{0, V}+\hat{\mathbf{H}}_{\mathrm{aw}} \mathbf{n}_{0, V}+\tilde{\mathbf{n}}_{\mathrm{w}, V}, & \mathrm{H}_{0} \\ \overline{\mathbf{H}}_{\mathrm{aw}} \tilde{\mathbf{x}}_{V}+\hat{\mathbf{H}}_{\mathrm{aw}} \mathbf{n}_{1, V}+\tilde{\mathbf{n}}_{\mathrm{w}, V}, & \mathrm{H}_{1} . \end{array}\right. \tag{15} z~V={Hawn0,V+H^awn0,V+n~w,V,Hawx~V+H^awn1,V+n~w,V,H0H1.(15)

Analogously, H a w \mathbf{H}_{\mathrm{aw}} Haw and H a w \mathbf{H}_{\mathrm{aw}} Haw are the submatrices of the equivalent virtual channel matrix H a w \mathbf{H}_{\mathrm{aw}} Haw , and the details of parameters in Eq. (15) are given in Appendix A.

Note that Willies’ received signal z ~ V \tilde{\mathbf{z}}_{V} z~V satisfies z ~ V ∼ f 0 = C N ( 0 , Σ 0 A N ) \tilde{\mathbf{z}}_{V} \sim f_{0}= \mathcal{C N}\left(0, \boldsymbol{\Sigma}_{0}^{\mathrm{AN}}\right) z~V∼f0=CN(0,Σ0AN) under H 0 \mathrm{H}_{0} H0 and z ~ V ∼ f 1 = C N ( 0 , Σ 1 A N ) \tilde{\mathbf{z}}_{V} \sim f_{1}=\mathcal{C N}\left(0, \boldsymbol{\Sigma}_{1}^{\mathrm{AN}}\right) z~V∼f1=CN(0,Σ1AN) under H 1 \mathrm{H}_{1} H1 , where Σ 0 A N \Sigma_{0}^{\mathrm{AN}} Σ0AN and Σ 1 A N \Sigma_{1}^{\mathrm{AN}} Σ1AN satisfy

Σ 0 A N = ( ∥ n ‾ 0 1 ∥ 2 2 + η ∥ n ‾ 0 2 ∥ 2 2 + ∥ n ^ 0 1 ∥ 2 2 + η ∥ n ^ 0 2 ∥ 2 2 + σ w 2 ) I M w , (16) \boldsymbol{\Sigma}_{0}^{\mathrm{AN}}=\left(\left\|\overline{\mathbf{n}}_{0}^{1}\right\|_{2}^{2}+\eta\left\|\overline{\mathbf{n}}_{0}^{2}\right\|_{2}^{2}+\left\|\hat{\mathbf{n}}_{0}^{1}\right\|_{2}^{2}+\eta\left\|\hat{\mathbf{n}}_{0}^{2}\right\|_{2}^{2}+\sigma_{\mathrm{w}}^{2}\right) \mathbf{I}_{M_{\mathrm{w}}}, \tag{16} Σ0AN=( n01 22+η n02 22+ n^01 22+η n^02 22+σw2)IMw,(16)

Σ 1 A N = ( ∥ x ~ V 1 ∥ 2 2 + η ∥ x ~ V 2 ∥ 2 2 + ∥ n ^ 1 1 ∥ 2 2 + η ∥ n ^ 1 2 ∥ 2 2 + σ w 2 ) I M w (17) \boldsymbol{\Sigma}_{1}^{\mathrm{AN}}=\left(\left\|\tilde{\mathbf{x}}_{V}^{1}\right\|_{2}^{2}+\eta\left\|\tilde{\mathbf{x}}_{V}^{2}\right\|_{2}^{2}+\left\|\hat{\mathbf{n}}_{1}^{1}\right\|_{2}^{2}+\eta\left\|\hat{\mathbf{n}}_{1}^{2}\right\|_{2}^{2}+\sigma_{\mathrm{w}}^{2}\right) \mathbf{I}_{M_{\mathrm{w}}} \tag{17} Σ1AN=( x~V1 22+η x~V2 22+ n^11 22+η n^12 22+σw2)IMw(17)

为了检测 Alice 是否向 Bob 传输了机密信号,Willie 使用二元假设检验 [57]。为此,请考虑 Alice、Bob 和 Willie 处发送和接收信号的笛卡尔积。具体来说,为了传输机密信号,Alice 传输 n n n个符号 x n = ( x 1 , … , x n ) \mathbf{x}^{n}=\left(\mathbf{x}_{1}, \ldots, \mathbf{x}_{n}\right) xn=(x1,…,xn) 的序列,其中对于每个 i ∈ [ n ] i \in [n] i∈[n], x i \mathbf{x}_i xi 的生成如等式 (9) 所示。 这样,Willie 的检测信号为 z ~ V n = ( z ~ V 1 , … , z ~ V n ) \tilde{\mathbf{z}}_{V}^{n}=\left(\tilde{\mathbf{z}}_{V 1}, \ldots, \tilde{\mathbf{z}}_{V n}\right) z~Vn=(z~V1,…,z~Vn),其中对于每个 i ∈ [ n ] i ∈ [n] i∈[n], z ~ V n \tilde{\mathbf{z}}_{V}^{n} z~Vn 的获得如式(15)所示。 然后,为了检测合法通信的发生,Willie需要确定 z ~ V n \tilde{z}^n_V z~Vn是否是从 f 0 f_0 f0 或 f 1 f_1 f1 i.i.d生成的,即,是否 z ~ V n ∼ P 0 A N n = f 0 n \tilde{z}_{V}^{n} \sim \mathbb{P}_{0}^{\mathrm{AN}^{n}}=f_{0}^{n} z~Vn∼P0ANn=f0n或 z ~ V n ∼ P 1 A N n = f 1 n \tilde{z}_{V}^{n} \sim \mathbb{P}_{1}^{\mathrm{AN}^{n}}=f_{1}^{n} z~Vn∼P1ANn=f1n。威利使用对数似然比检验来做出决定。错误有两种类型:误报和漏检。当 Willie 判定 Alice 正在传输而 Alice 没有传输时,发生误报,其概率用 α α α 表示。当 Willie 判定 Alice 没有传输而 Alice 传输机密信号时,发生漏检,其概率用 β β β 表示。为了阻止 Willie 检测到 Alice 和 Bob 之间的合法通信,我们需要保持总错误概率 P e : = α + β \mathrm{P}_{\mathrm{e}}:=\alpha+\beta Pe:=α+β 接近 1,这是随机猜测时的错误概率。

PS:你倒是说清楚怎么判断误检和漏检的啊。

![2023年中国短租公寓主要类型、品牌及行业市场规模分析[图]](https://img-blog.csdnimg.cn/img_convert/5f5ccd00497e6f2dd94c63847720a4f7.png)