.faust勒索病毒有什么特点及危害?

.faust勒索病毒是一种恶意软件,以其复杂的加密技术和勒索行为而闻名。这种病毒的主要目标是通过加密受害者的数据文件,然后勒索赎金以解密这些文件。它通常通过恶意附件、恶意链接或潜在的不安全下载源传播,一旦感染了计算机系统,就会利用先进的加密算法(如RSA或AES)对受害者的文件进行加密。加密完成后,受害者将无法访问这些文件,同时黑客会留下一个勒索信息,通常要求受害者支付加密货币(如比特币)以获得解密密钥。

如果您的数据极为重要,包含有珍贵的业务资料、客户信息、研究成果或任何其他不可替代的内容,欢迎添加技术服务号(safe130)获取帮助。

.faust勒索病毒具有多种特点,如使用先进的加密算法和多层次的加密技术,使得解密变得更加困难;同时,该病毒还使用了成熟的隐藏技术,以避免被检测和删除。此外,它的传播途径广泛,可以通过电子邮件、恶意网站、局域网等多种方式进行传播,还可以利用软件或系统的安全漏洞进行攻击。

.faust勒索病毒对个人和企业都带来了严重的安全威胁。它可以窃取受害者的个人信息和敏感数据,如账号密码、信用卡信息等,导致数据泄露;同时,它还可以对计算机系统进行加密,导致系统无法正常启动和使用,给企业和个人带来严重的经济损失。

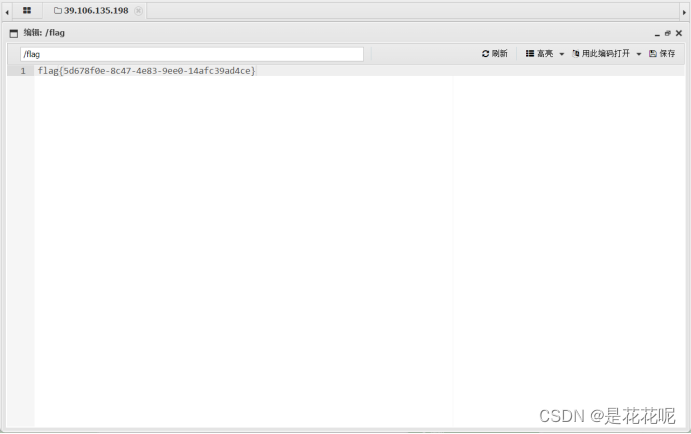

数据库被.faust加密了怎么办?

- 立即断开网络连接:为了防止病毒继续传播和加密其他文件,应立即断开受感染计算机与网络的连接。

- 报告给专业机构:尽快联系网络安全专家(safe130)或相关机构,报告此次攻击,并获取专业的帮助和建议。

- 不要轻易支付赎金:尽管黑客可能会要求支付赎金以获取解密密钥,但轻易支付赎金并不能保证数据能够成功解密,而且可能会助长犯罪活动。因此,在没有得到专业建议的情况下,不要轻易支付赎金。

- 尝试数据恢复:如果数据库有备份,可以尝试使用备份恢复数据。如果没有备份,可以寻求专业的数据恢复服务,以尝试恢复被加密的数据。但请注意,数据恢复的成功率因病毒和加密算法的不同而异。

- 加强安全防护:在清除病毒并恢复数据后,应加强计算机系统的安全防护措施,以防止类似的攻击再次发生。这包括更新应用程序、安装可靠的反病毒软件、使用强密码等。

请注意,以上建议仅供参考,并不能替代专业的网络安全建议。在处理此类问题时,请务必咨询专业的网络安全机构或专家。

我该如何加强安全防护,预防勒索病毒攻击?

为了预防.[Goodmorningfriends@onionmail.org].faust勒索病毒的攻击,建议采取以下措施:保持应用程序的更新以确保计算机系统中没有已知的漏洞;安装可靠的反病毒软件以检测和阻止恶意软件的安装;不要打开来自不可信来源的电子邮件附件;使用虚拟专用网络(VPN)以增强网络安全防护措施;定期备份关键数据以确保在遭受攻击后不会丢失重要文件和数据。