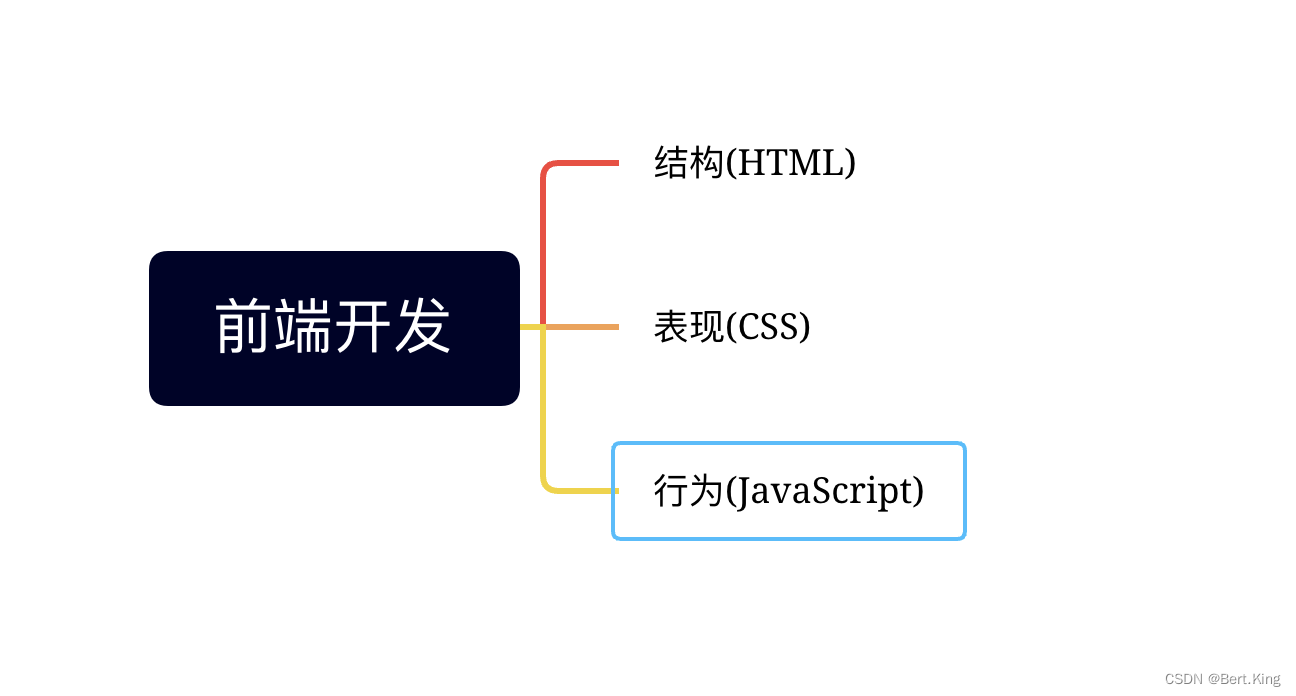

文章目录

- 前言

- 一.url跳转反调试

- 二.整个过程分析

- 2.1ts重定向

- 2.2 寻找m3u8

- 2.3寻找ckey

声明:本文只作学习研究,禁止用于非法用途,否则后果自负,如有侵权,请告知删除,谢谢!

前言

记录远哥讲的一次公开课

目标网址:aHR0cHM6Ly93d3cubm92aXBub2FkLmNvbS8=

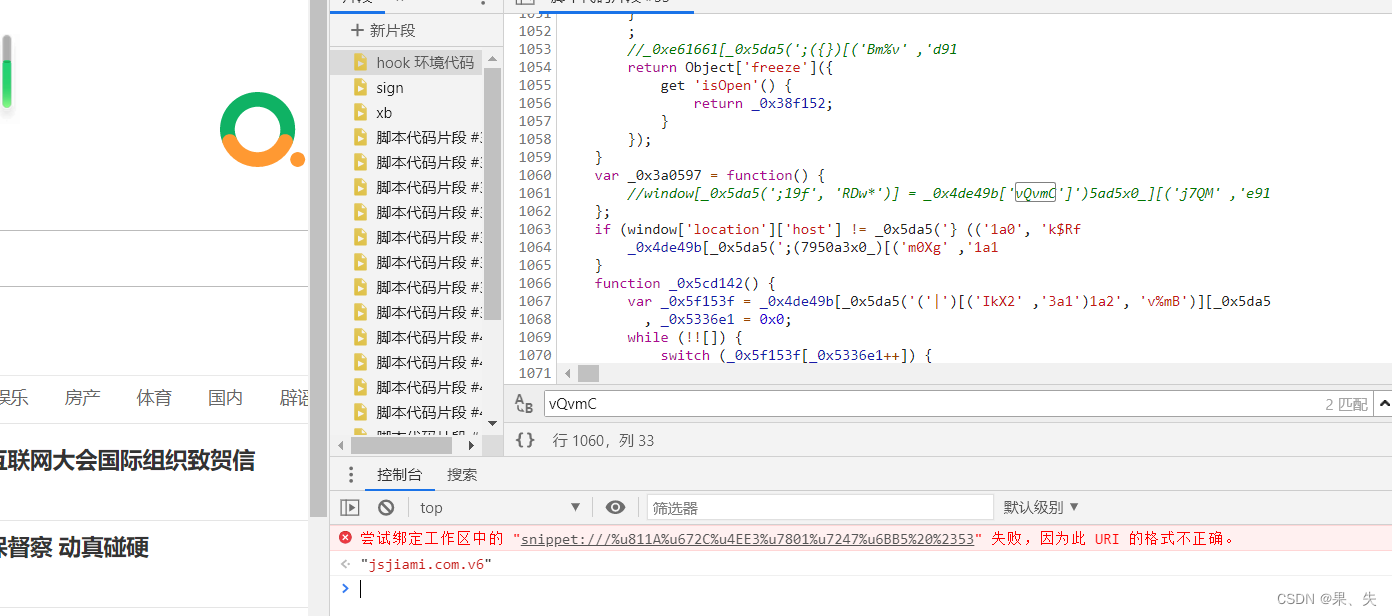

一.url跳转反调试

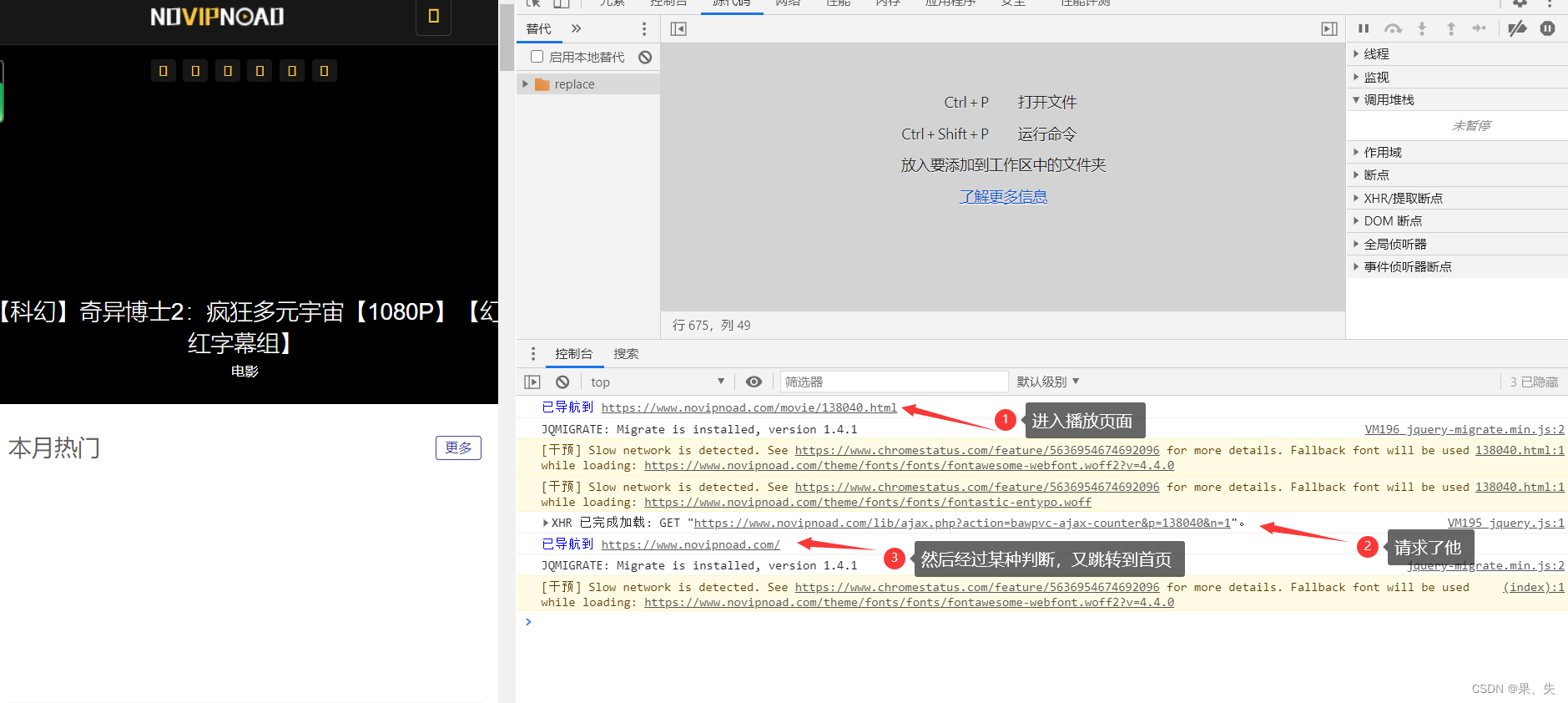

当我们进入电影播放的时候,他会自动的回到首页面。

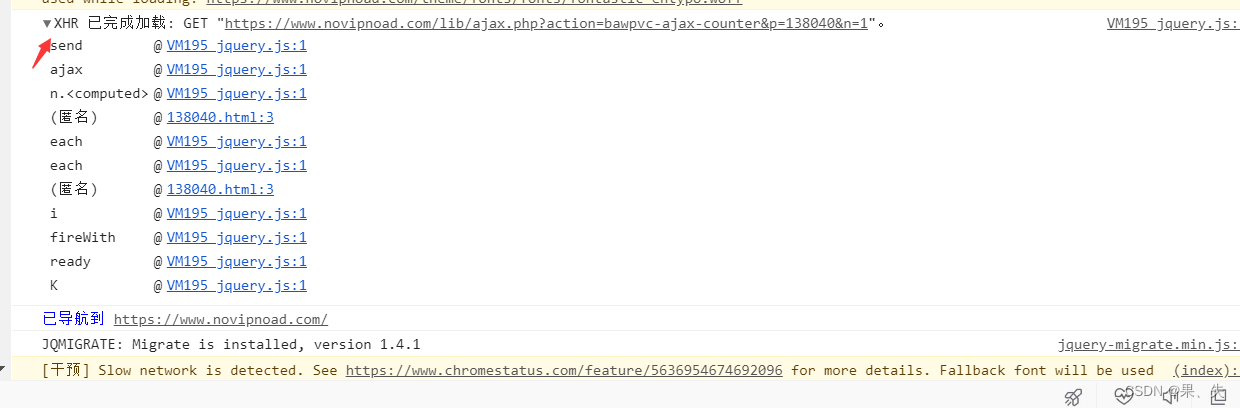

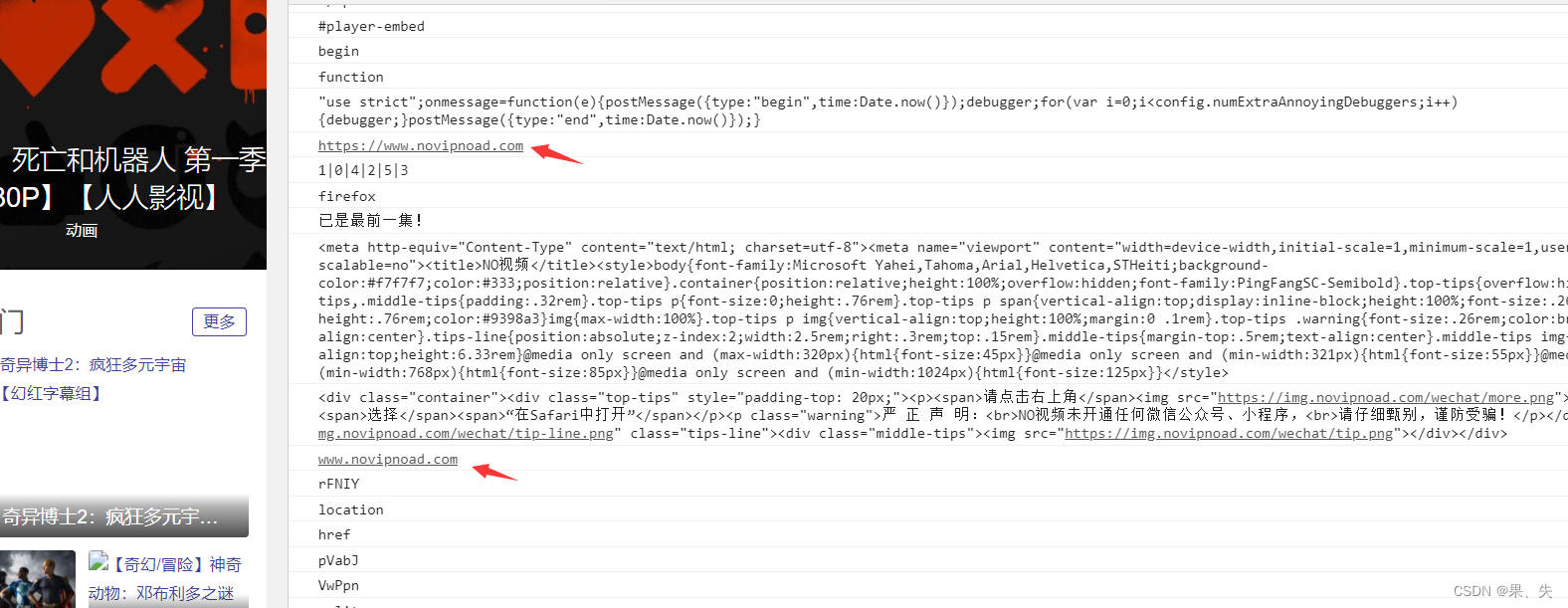

看到日志输出,进入播放页面的时候,就会跳转到首页面。关于跳转,大概率就是location下的方法,具体是什么我们先分析一下。继续看我们的日志

发现有个xhr,那就xhr断点看看,有啥。

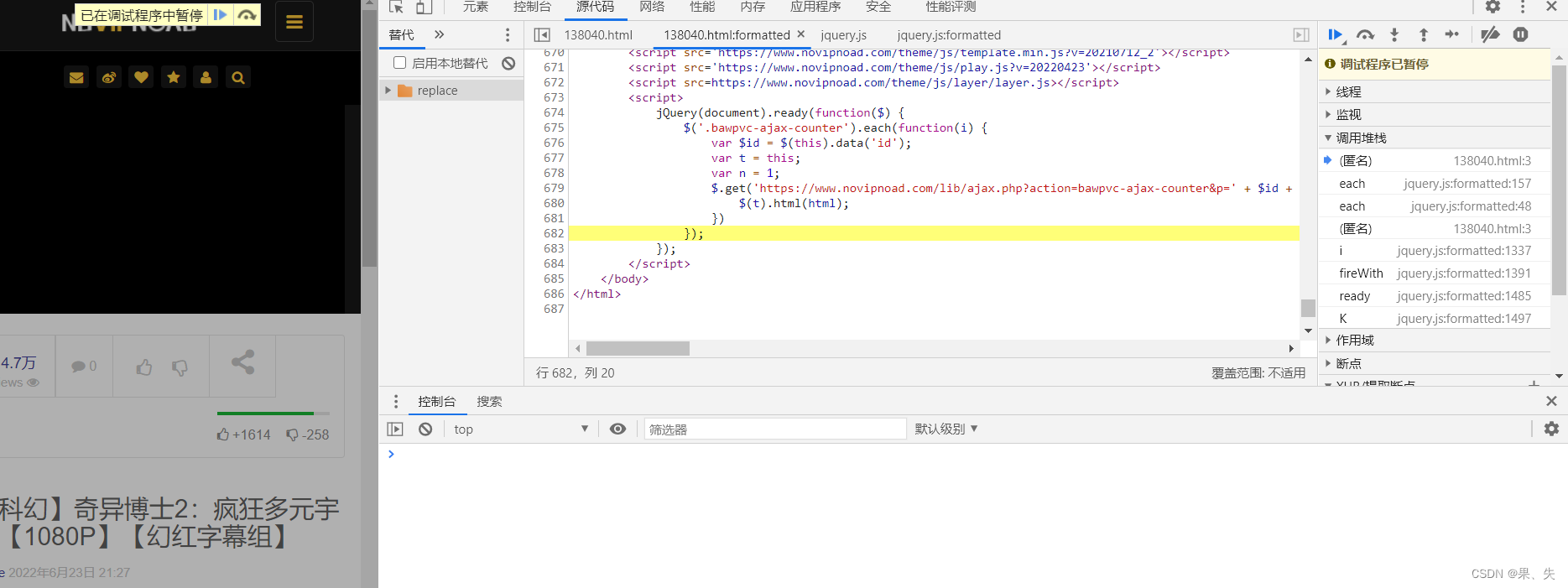

当xhr走完后,回到

然后一直走走走,就会看到这里,

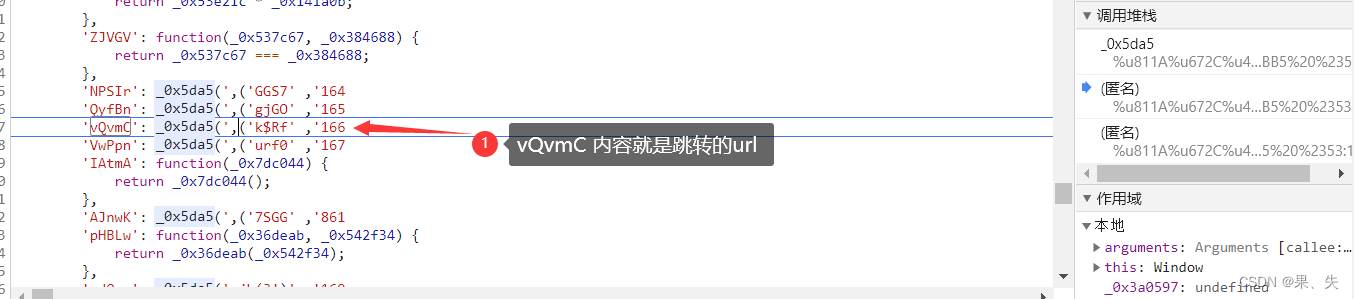

然后通过堆栈,看看是谁用的它

发现是一个混淆后的文件,那大概了就是这里进行跳转滴。

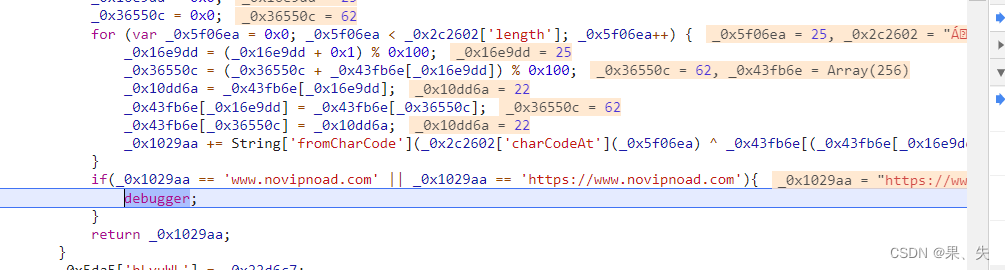

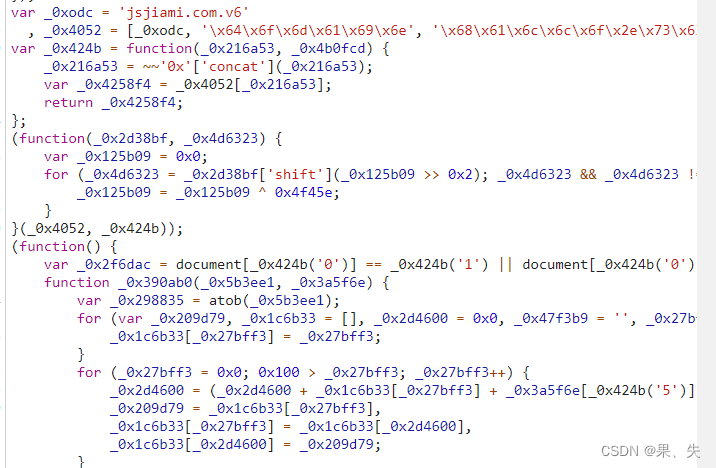

然后我们就研究一下这段混淆。

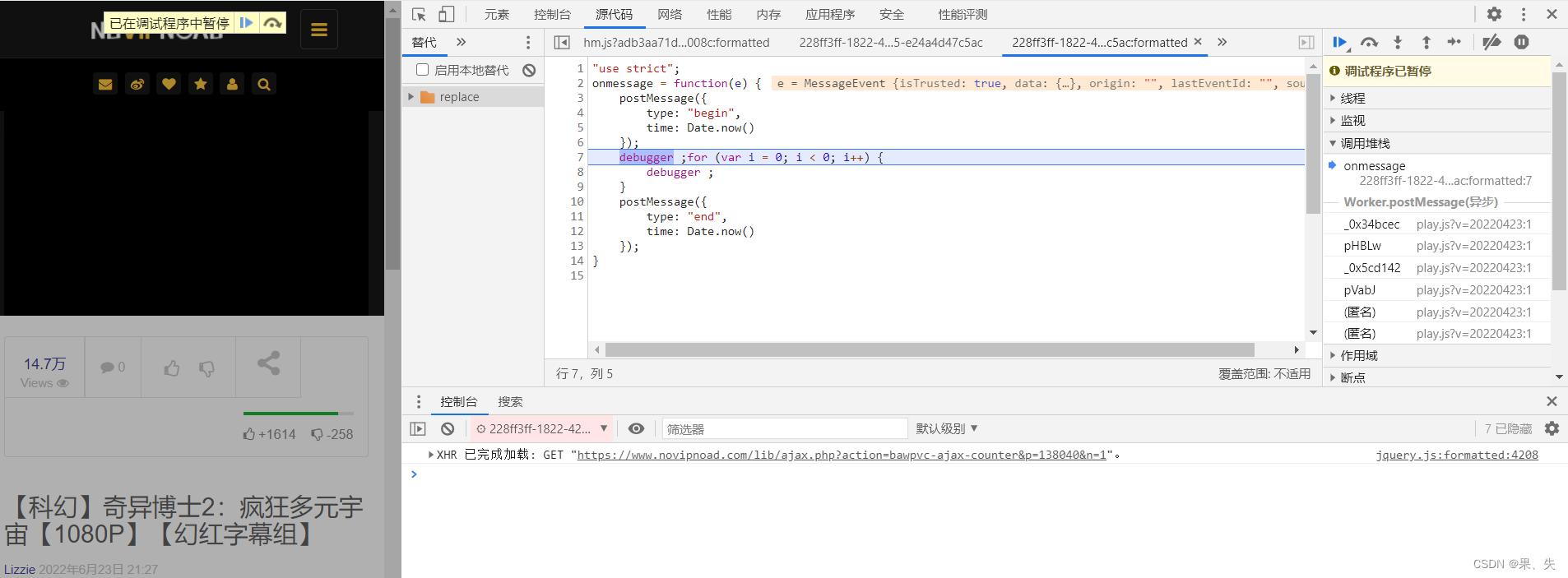

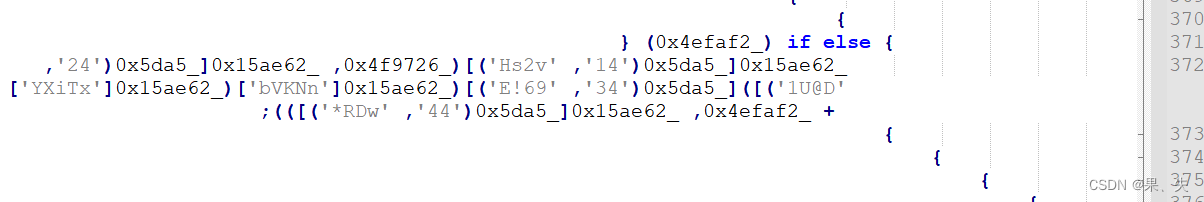

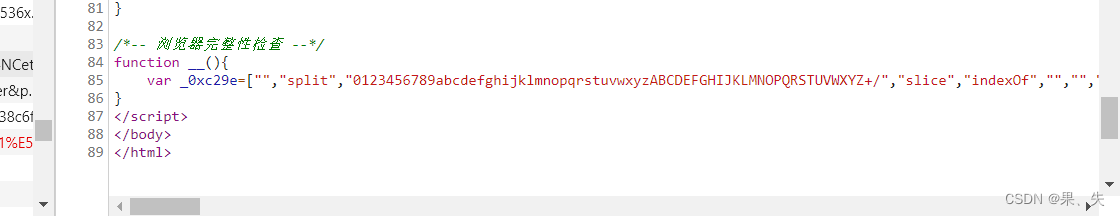

发现它是一个jiamiv6的版本,然后看他样子有些怪,其实它文本是从右到左读的

虽然看着有点怪,但是nopade++,从左到右看也差别不大。也可以自己搜一下去转一转,如果看不习惯的话。

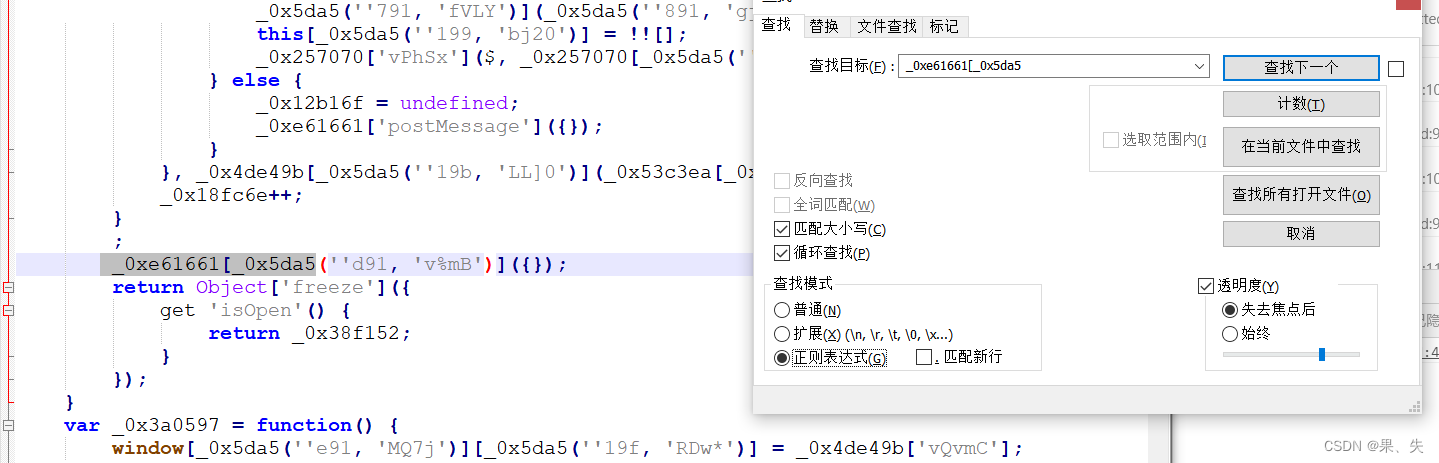

继续回到前文

从这里进入到我们的那个debugger的,那么简单的想,就直接删除这一行,看看有什么影响。

注释掉后,就没有在进入debugger了,但是还会跳转到电影首页。既然运行这段js就会跳转到首页,那么就继续研究一下这段js。

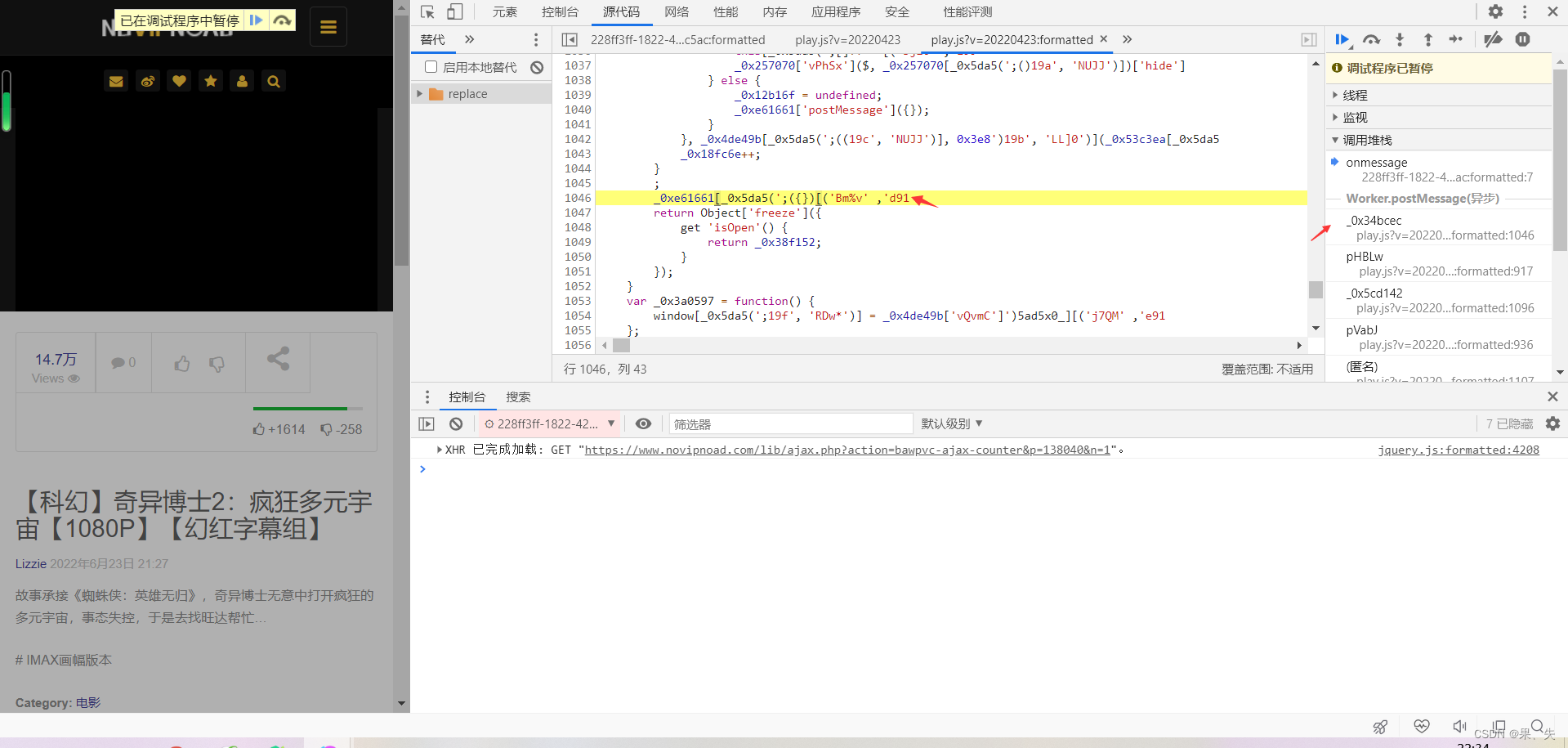

输出大数组解密后的原值,看看呢

发现了两个链接,跳转嘛,肯定是有url的地址嘛,那么就在这点下条件断。

从这里就看出来是通过location.href进行跳转滴。

那么直接把这里删除,看看是否还会跳转

没有跳转啦。那么我们就有这份去替换电影页面的js,那么就不会跳转到首页了。

二.整个过程分析

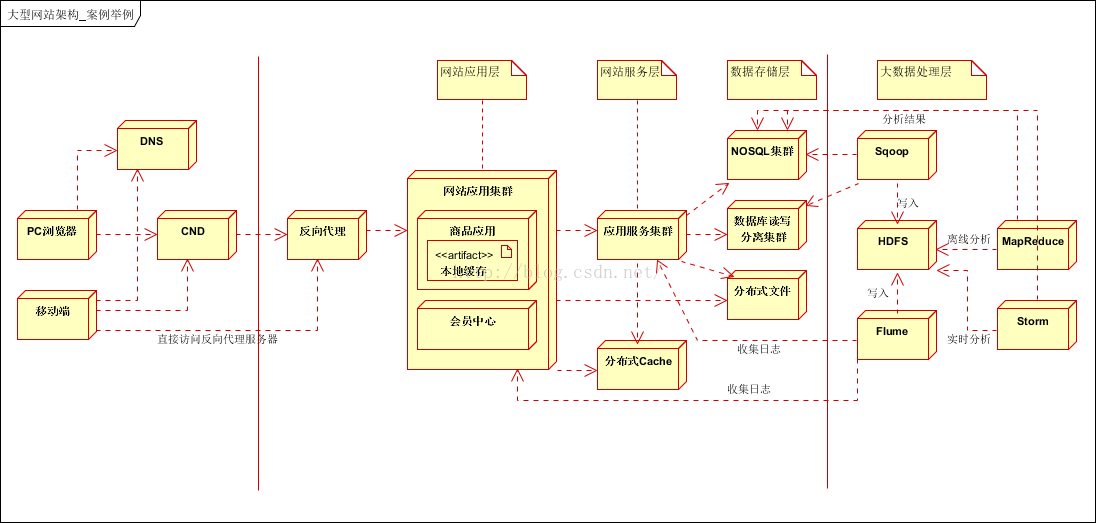

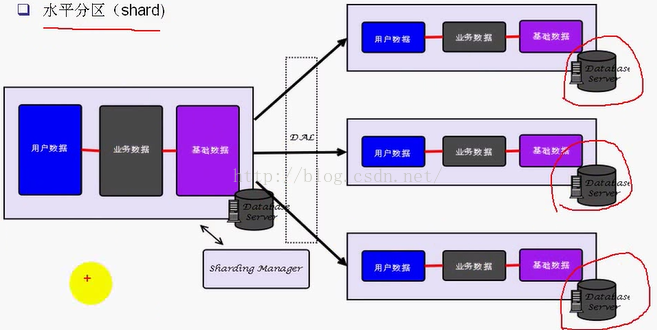

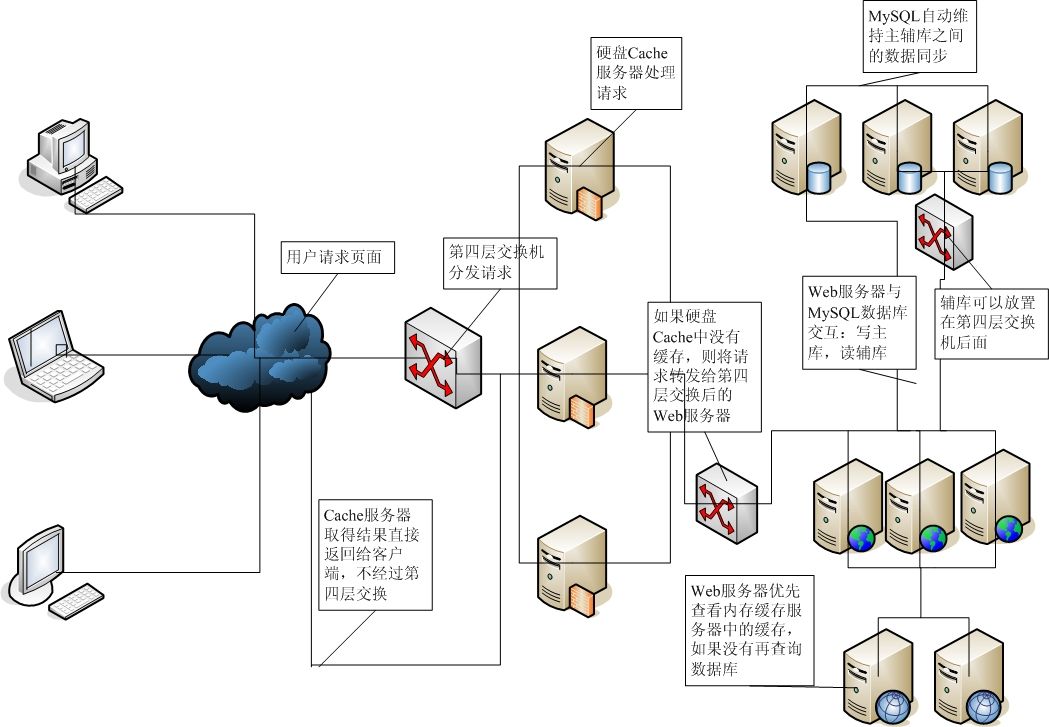

2.1ts重定向

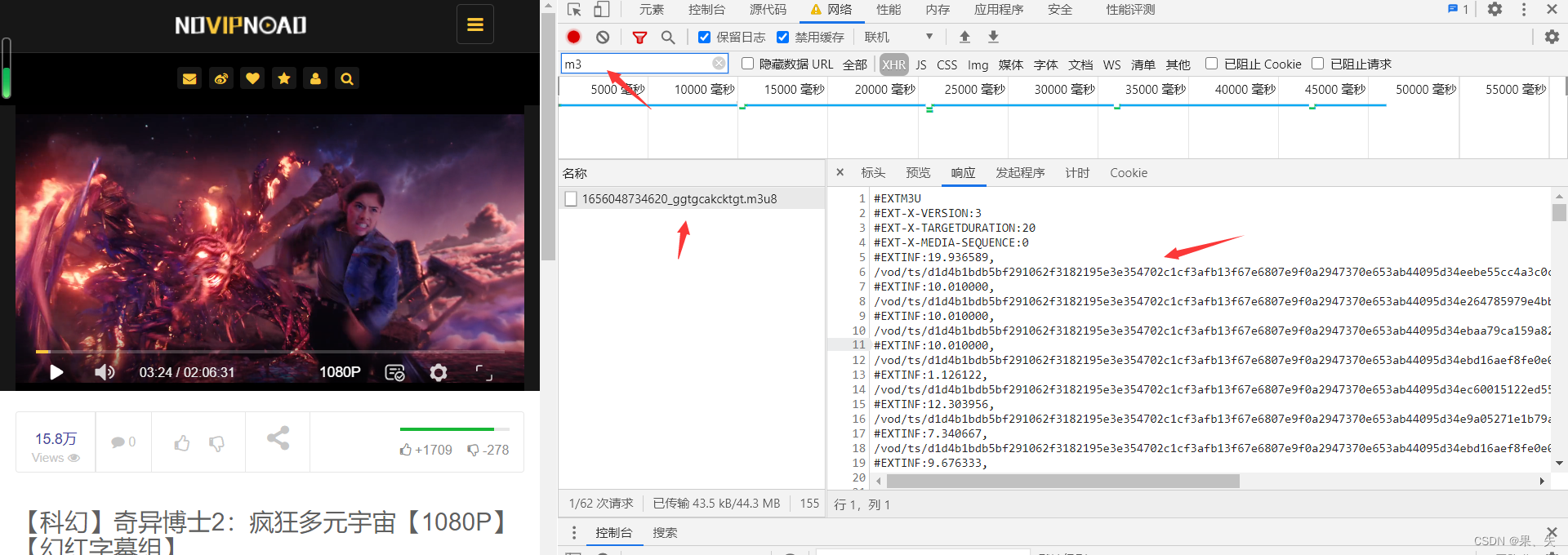

先来搜一搜m3u8,ts这些啦。

正好里面有一个m3u8,那就直接找一个在线解析m3u8的看能不能看咯,可以自己先去试一试,然后我试过不行。那就继续看看这个返回的内容,看怎么才能找到视频。

然后看到了ts

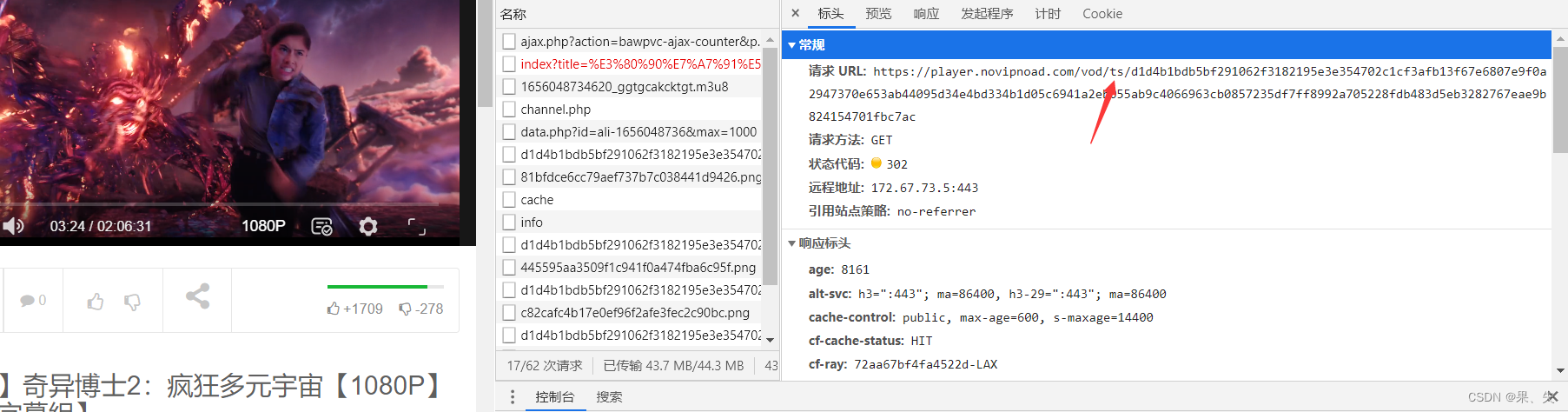

一般ts是可以直接下载的然后直接播放,但是我们注意下,看看这个ts,是重定向的,这里就很鸡贼了,把视频重定向到图片里面。

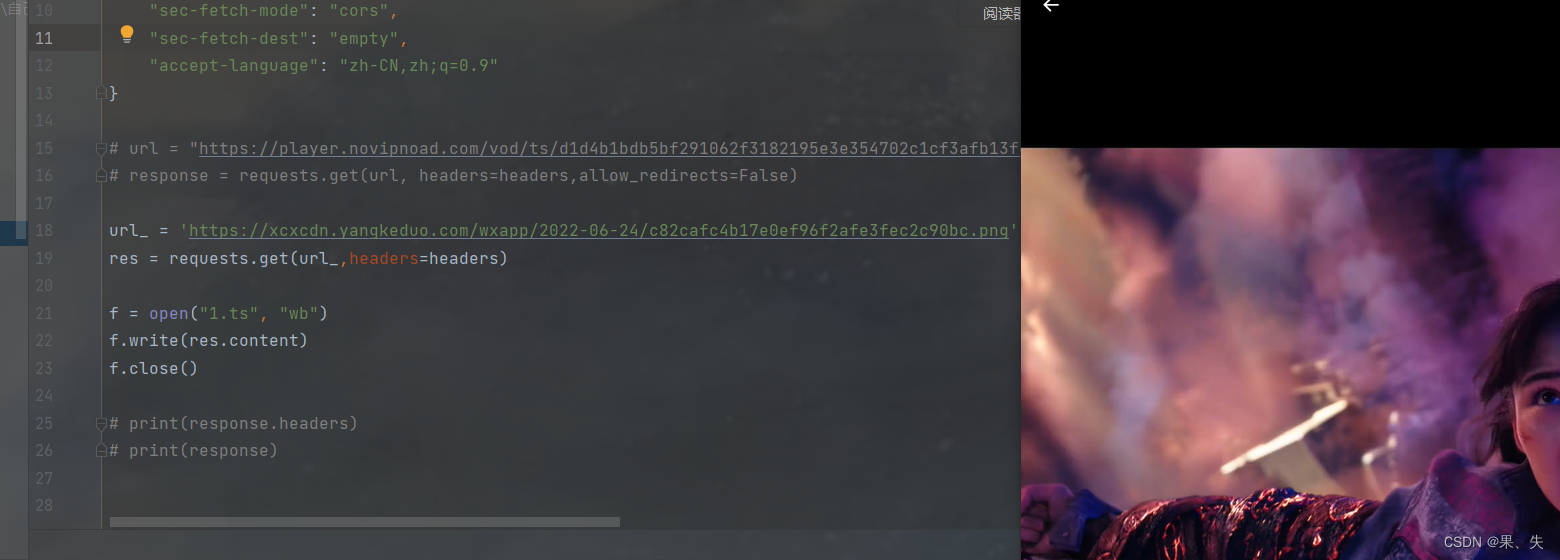

然后简单写了一下如何下载以及效果如下:

同时也发现正好这个ts的url在前面我们看到的那个m3u8那个文件夹里面。那么下面的目的也确定啦。就是找到m3u8的是如何产生的。

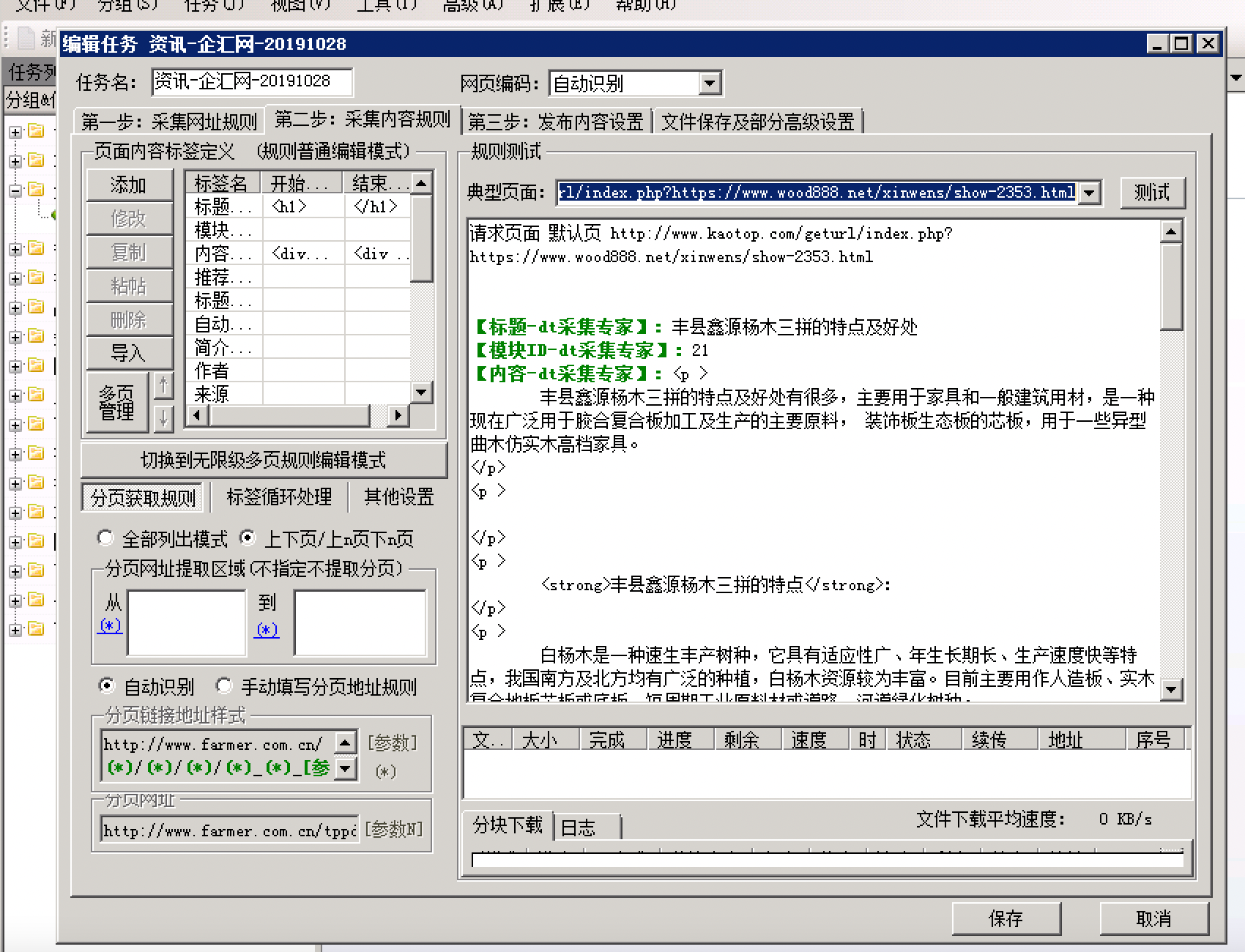

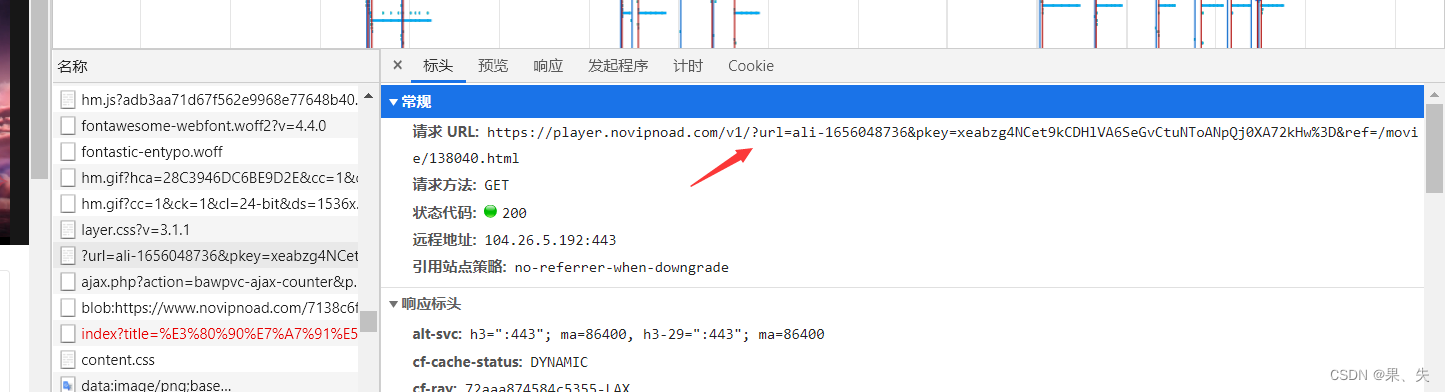

2.2 寻找m3u8

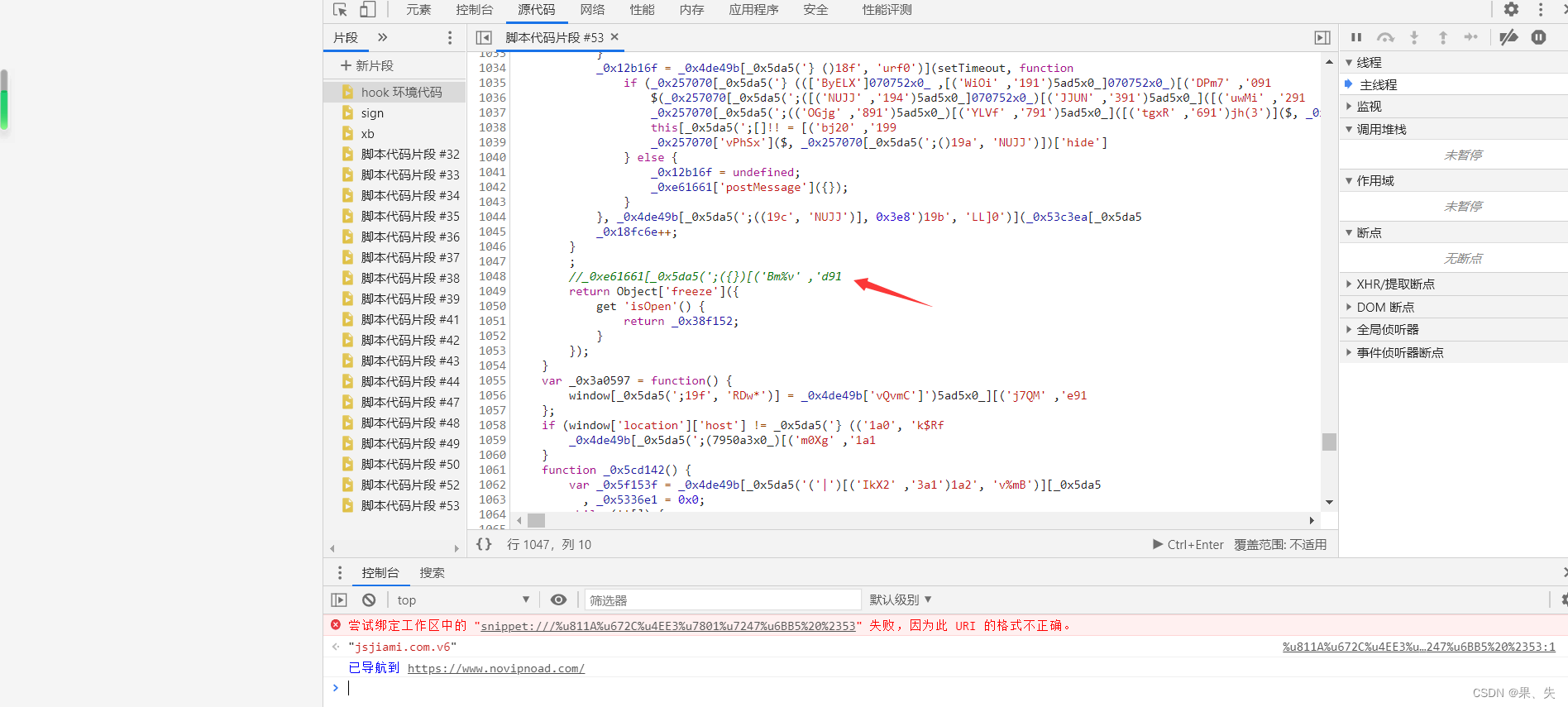

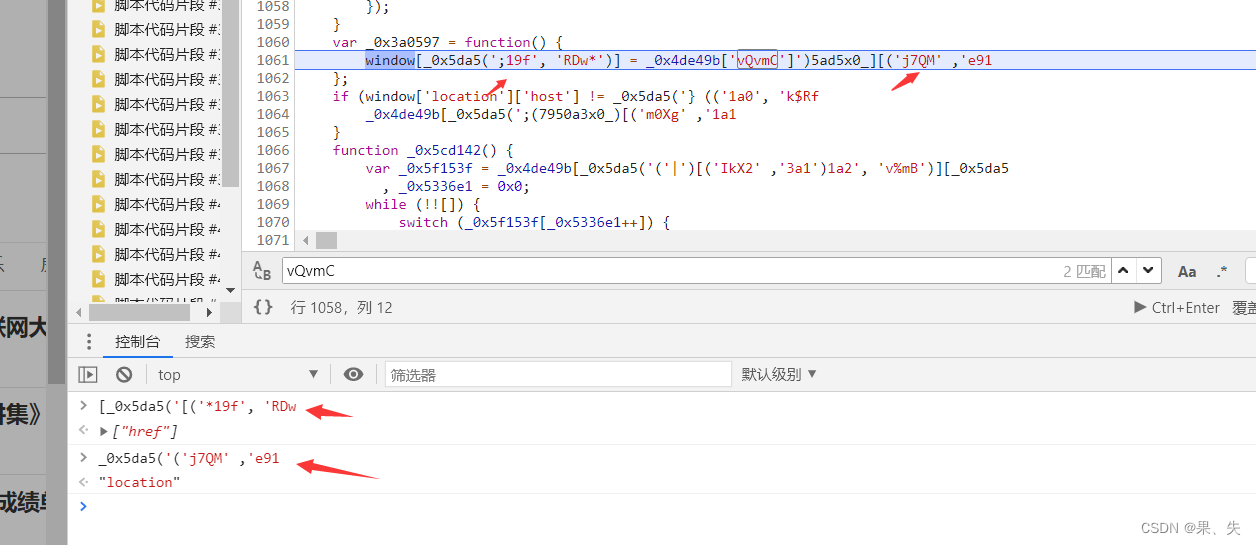

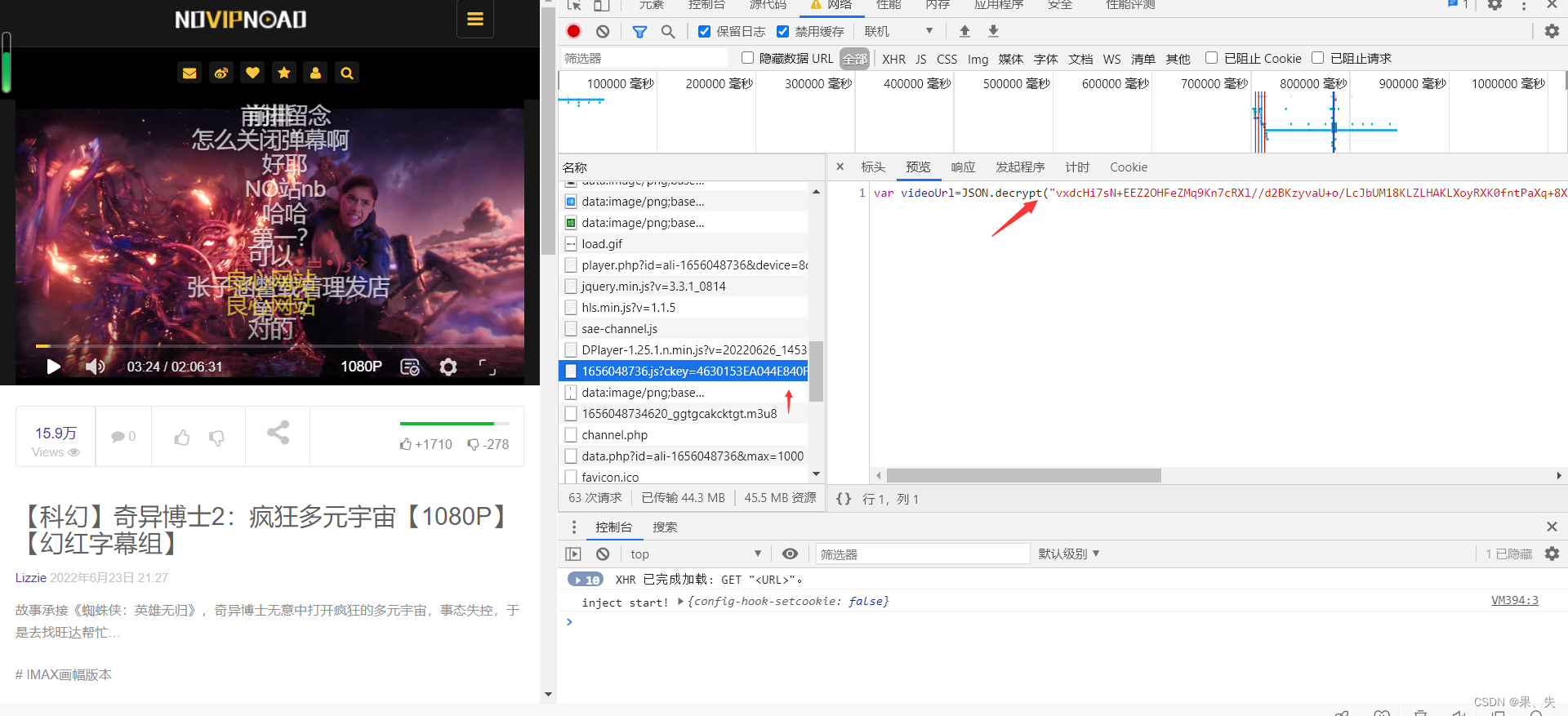

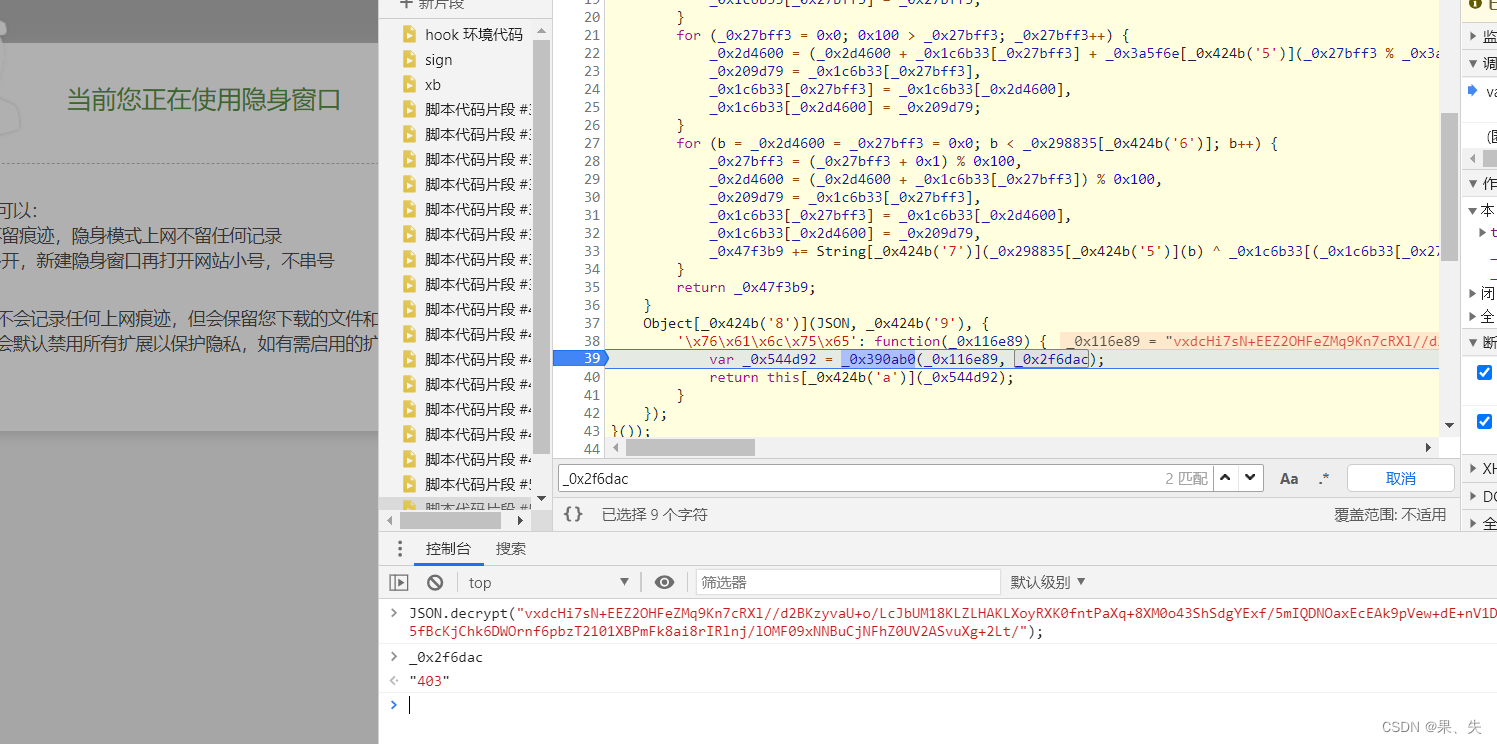

顺着请求次序,一个一个点开看看,发现这里居然有一个小加密。那这里就值得怀疑了,看看这个加密出来的是啥。

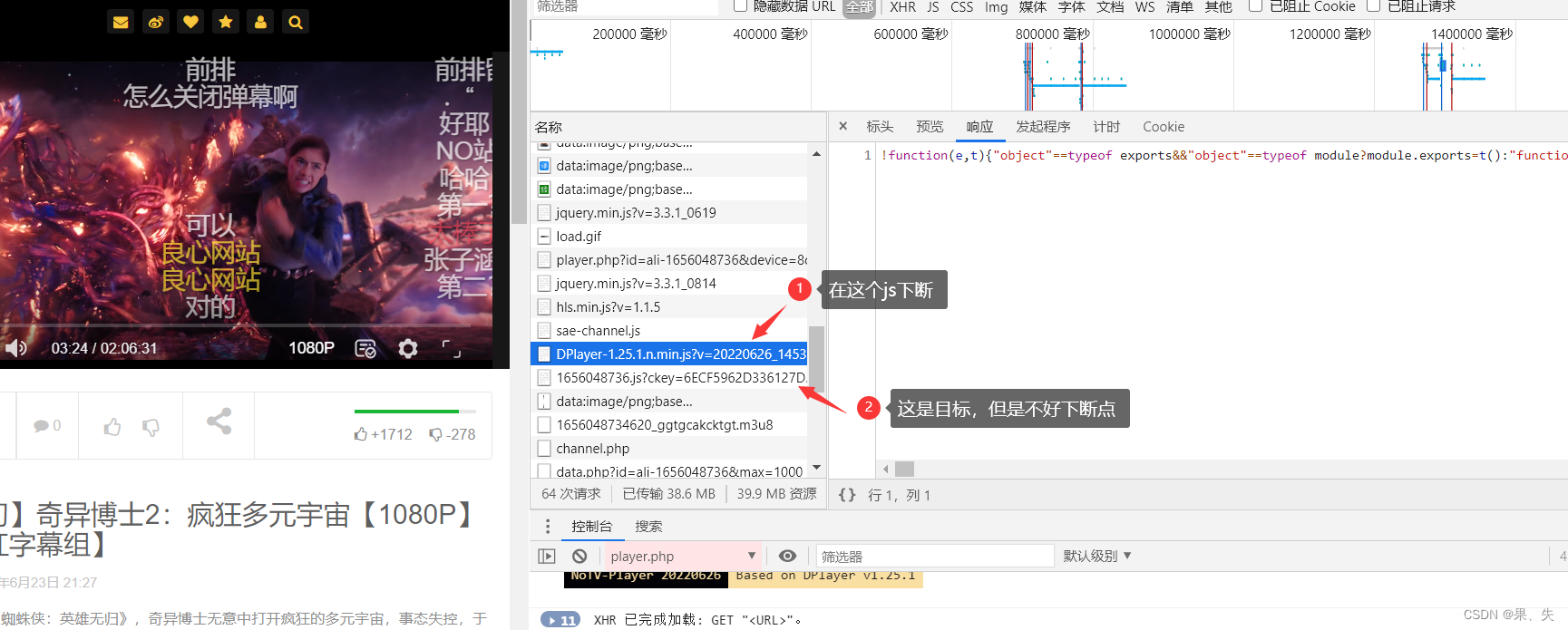

然后下一个断点,因为只有一行不好下断点,那就再前面一个js文件下断点。

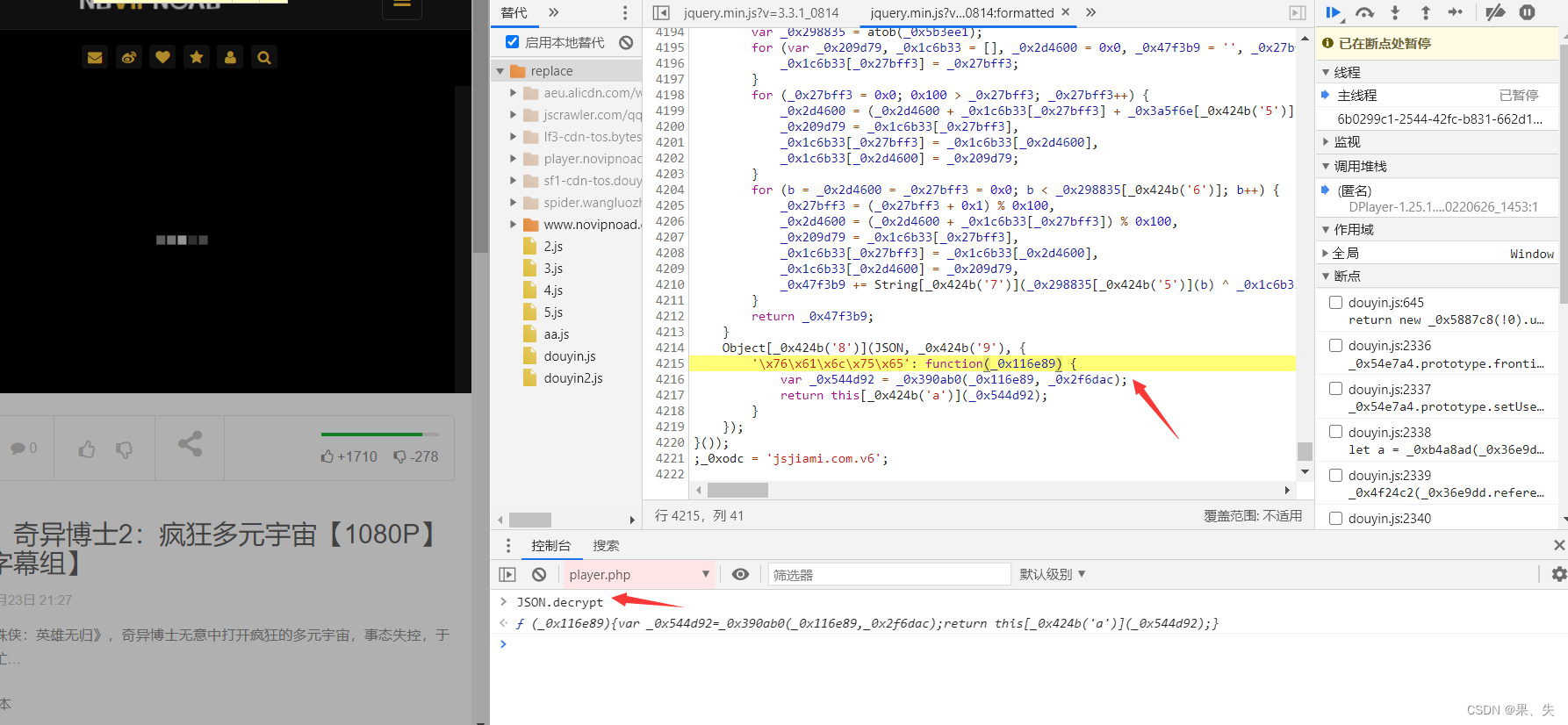

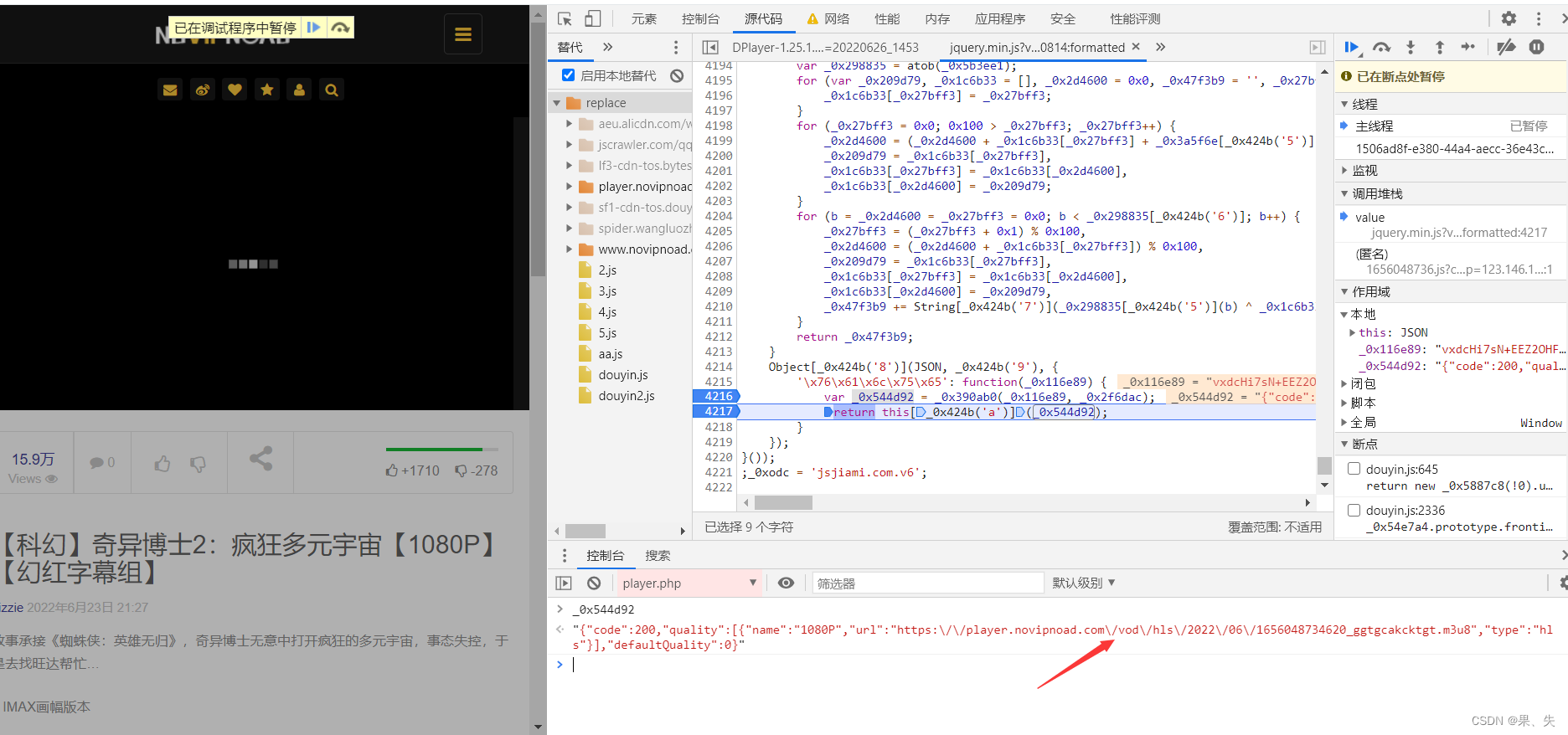

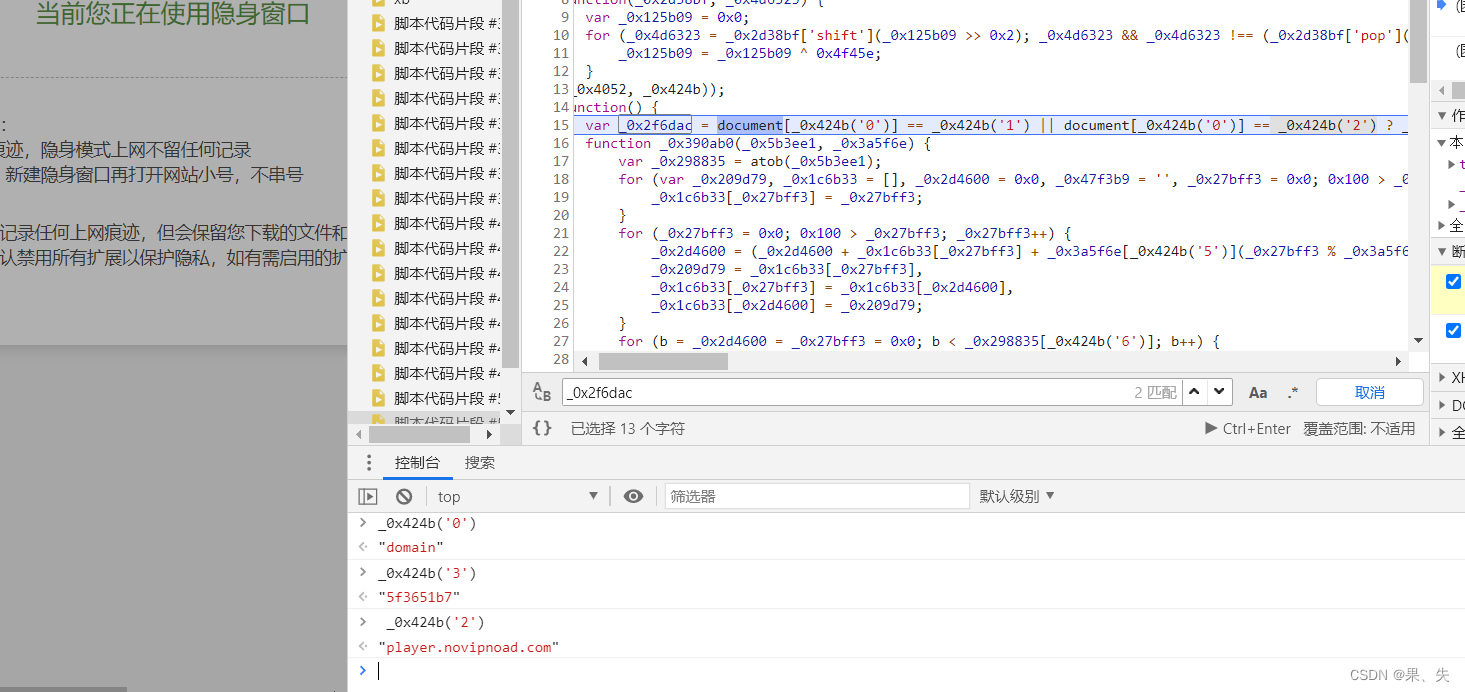

就定位到了JSON.decrypt出下个断,看看是什么内容。

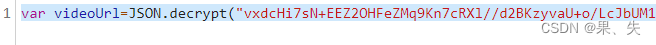

正好是我们需要的m3u8文件的url,下面那就看看js

又是一个jiamiv6那就只把这部分拿出俩运行看看效果。

发现有点问题,定位到,发现检查了domain,可以简单补一下环境或者直接固定。

2.3寻找ckey

上面分析完后,那么再回看到返回这一串加密的网址

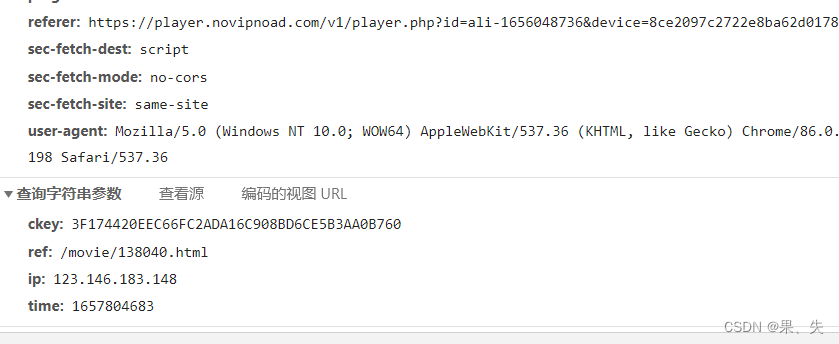

发现需要这四个参数那么就找找ckey是怎么生成的呢。

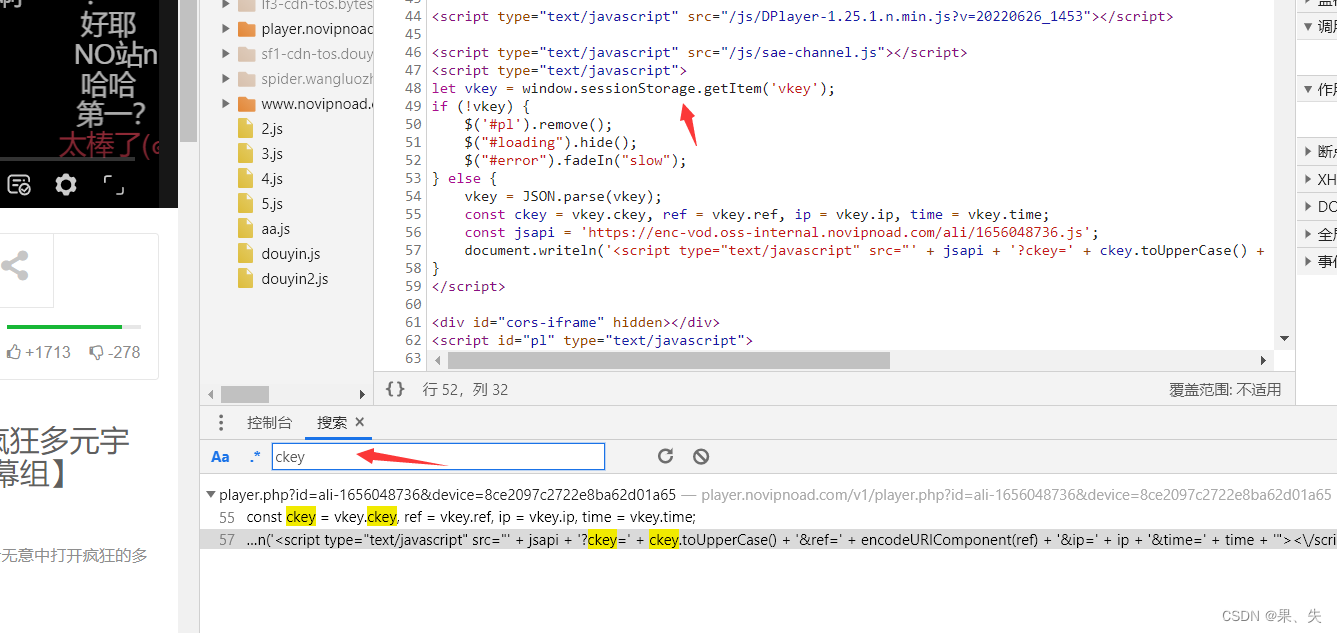

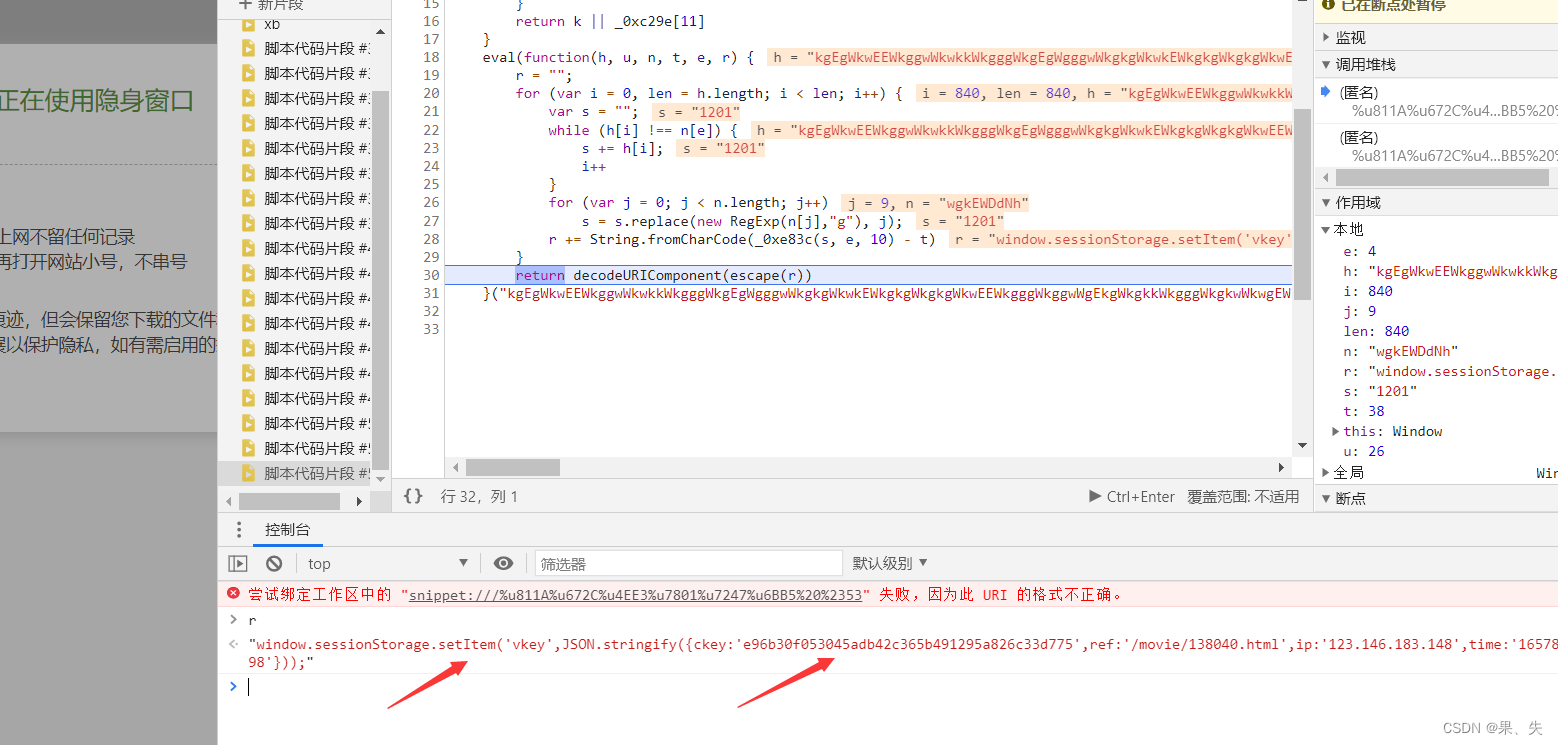

搜索一下,居然是从sessionStorage里面获得的,那么还需要找找

既然没搜到那么就继续往上一个一个停下js,看sessionStorage是否有ckey。最后是在

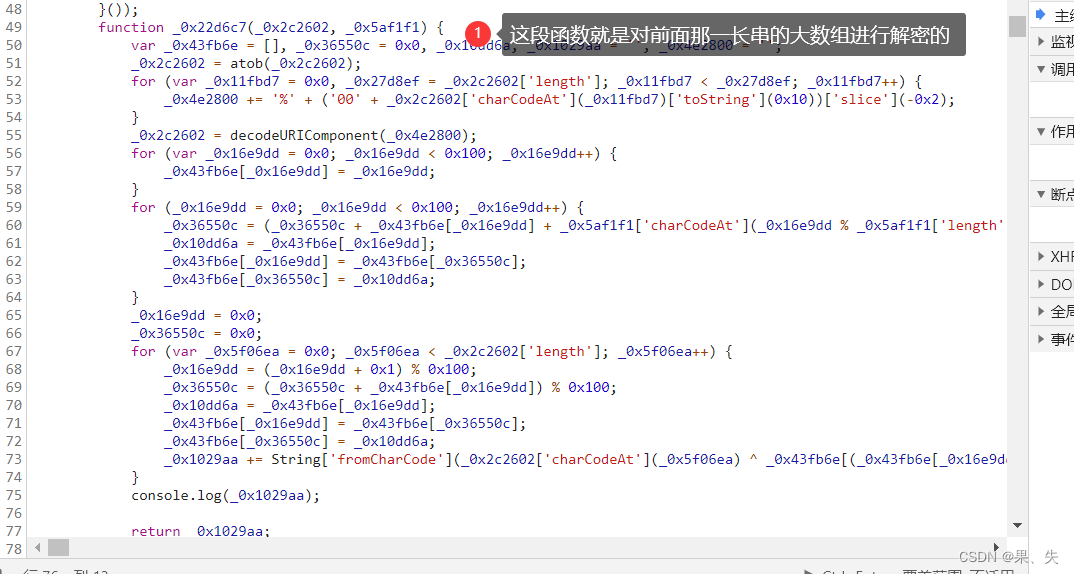

这里找到啦。看下这段js干了啥。

当然也可以用hook的方法,这样更快更简单一些。

到此就完结啦,其实整个下来,就ts写在图片中和ckey是难点,但是耐心来下总是会发现的。