目录

一、后台权限:

1.1、简介:

1.2、利用:

1.2.1、爆破

1.2.2、CMS

1.2.3、常规测试

1.2.4、第三方(中间件)

二、网站权限:

2.1、简介

2.2、利用:

三、数据库权限:

3.1、简介:

3.2、利用:

四、接口权限:

4.1、简介:

4.2、利用:

后台权限,网站权限,数据库权限,接口权限,系统权限,域控权限……

一、后台权限:

1.1、简介:

获得方式:爆破,注入猜解,弱口令等获取的帐号密码登录

一般网站或应用后台,只能操作应用的界面内容数据,无法操作程序的源代码或服务器上

的资源(若存在操作服务器文件功能则有)。

1.2、利用:

1.2.1、爆破

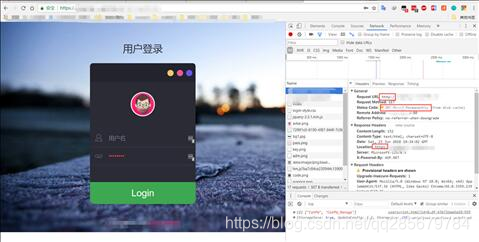

获取了后台账号密码(爆破,注入猜解,弱口令等获取的帐号密码登录 )

后台权限和网站权限不同,后台权限不能对网站代码的层次进行修改1.2.2、CMS

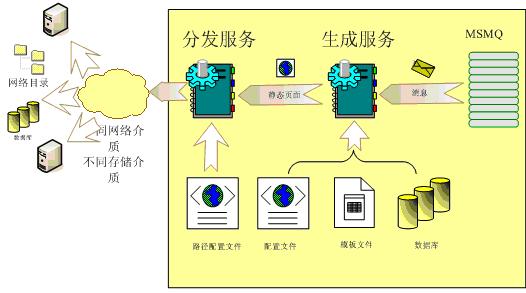

分析网站的CMS,得知网站所使用的CMS

①在网上寻找CMS对应的漏洞,尝试复现

②网上未能找到相应版本漏洞,下载网站源码,进行代码审计,寻找可以提权的漏洞

③用功能点配合网站源码进行测试,在上传点抓包找到对应的代码1.2.3、常规测试

若未知CMS,测试文件上传、模板修改、SQL执行、数据备份等功能

1.2.4、第三方(中间件)

(针对)

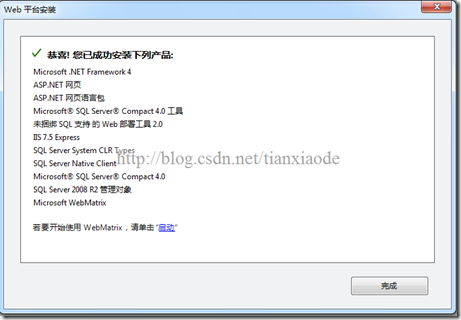

找到所使用的中间件后

寻找对应版本中间件存在的漏洞

进行漏洞复现

(随机)

通过FOFA信息收集,搜索使用对应中间件的网站作为目标

根据网络资料复现中间件的漏洞

获取敏感信息,进行下一步渗透

二、网站权限:

2.1、简介

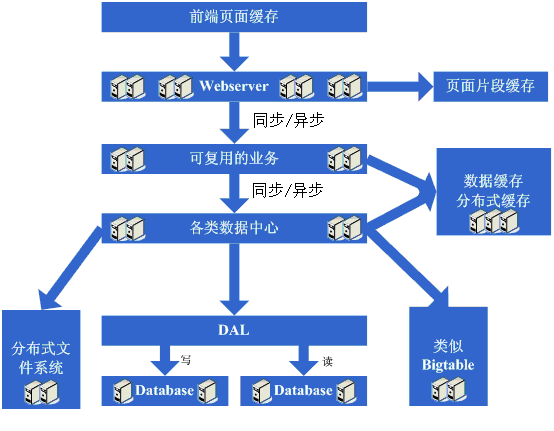

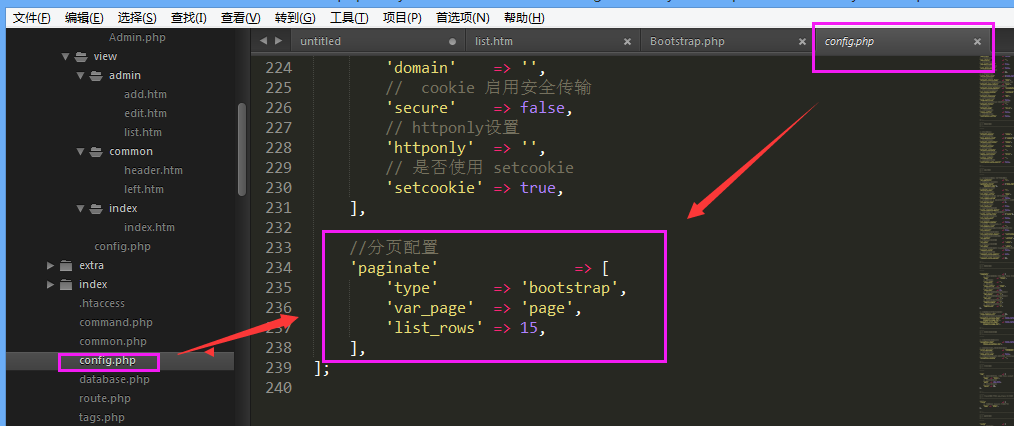

查看或修改程序源代码,可以进行网站或应用的配置文件读取(接口配置信息,数据库配置信息等),还能收集服务器操作系统相关的信息,为后续系统提权做准备。

2.2、利用:

通过上传小马

并连接到小马,获取webshell

然后执行任意操作

三、数据库权限:

3.1、简介:

操作数据库的权限,数据库的增删改等,源码或配置文件泄漏,也可能是网站权限(webshell)进行的数据库配置文件读取获得。

3.2、利用:

漏洞提权

对应的提权工具

四、接口权限:

4.1、简介:

邮件,短信,支付,第三方登录……

存在接口漏洞可能会产生数据泄露、提权

后台或网站权限的获取途径:后台(修改配置信息功能点)、网站权限(配置文件获取)

4.2、利用:

【端口服务漏洞发现】web服务类端口、数据库类端口、数据类端口、文件共享端口……

https://blog.csdn.net/qq_53079406/article/details/124513209?ops_request_misc=%257B%2522request%255Fid%2522%253A%2522165305366916781818798370%2522%252C%2522scm%2522%253A%252220140713.130102334.pc%255Fblog.%2522%257D&request_id=165305366916781818798370&biz_id=0&utm_medium=distribute.pc_search_result.none-task-blog-2~blog~first_rank_ecpm_v1~rank_v31_ecpm-16-124513209-null-null.nonecase&utm_term=%E6%95%B0%E6%8D%AE%E5%BA%93&spm=1018.2226.3001.4450【端口漏洞发现】扫描工具Nmap、Nessus、Masscan、端口弱口令检查

https://blog.csdn.net/qq_53079406/article/details/124519865?ops_request_misc=%257B%2522request%255Fid%2522%253A%2522165305378516782248574034%2522%252C%2522scm%2522%253A%252220140713.130102334.pc%255Fblog.%2522%257D&request_id=165305378516782248574034&biz_id=0&utm_medium=distribute.pc_search_result.none-task-blog-2~blog~first_rank_ecpm_v1~rank_v31_ecpm-1-124519865-null-null.nonecase&utm_term=%E6%95%B0%E6%8D%AE%E5%BA%93&spm=1018.2226.3001.4450

![[导入]愚人节游戏:测试你的网站的邪恶度](http://homokaasu.org/pics/g/g71.jpg)