1. 基本案情

2019年9月,公安某局抓获涉嫌非法控制计算机信息系统的犯罪嫌疑人杨某、兰某等人,现场查获笔记本电脑一台。据嫌疑人交待,其利用笔记本电脑中的黑客软件对目标网站进行攻击,导致目标网站瘫痪,无法正常访问,从而敲诈网站经营者钱财进行牟利。

2. 委托检验

鉴于荣安科技丰富的网络空间取证经验和强大的仿真分析能力,办案民警特委托荣安科技,协助对现场提取的检材进行仿真检验分析,弄清其犯罪原理,还原其犯罪过程,验证其危害性,从而以支撑警方办案。

3. 检验思路

对于黑客类案件,从案件定性定量的角度考量,取证检验通常包括以下几个方面:是否具有破坏性,是否有攻击事实;破坏数量等;本次检验主要目的在于对目标检材是否具有破坏性进行功能检验,属于黑客类案件中非常必须的,也是最常见的检验。

通过对检材的初步分析,荣安取证团队初步判定这是一款利用“DDoS-CC攻击–频繁TCP连接”进行攻击的软件。检验的重点在于如何直观展现此软件攻击后产生的破坏效果及其过程,以及如何把其攻击过程和结果讲述清楚。上述项目都OK,那么这项工作就漂亮的完成了。

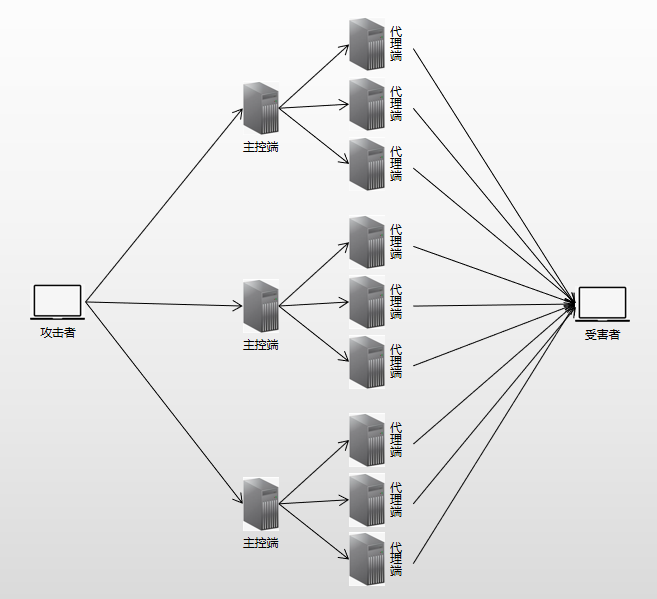

4. 本案攻击原理

涉案软件是一款主控端软件。主控端可以生成木马,如果木马被植入某台电脑并运行后,这台电脑就成为主控端可控制的“肉鸡”。主控端可以控制大量的肉鸡。

攻击者在主控端可以浏览上线的“肉鸡”,可选择上线的“肉鸡”作为一个“攻击点”。点击攻击按钮后,主控端向这些被选中的“肉鸡”发送攻击命令,所有肉鸡会同时向攻击目标发起大量持续的,伪装成正常用户浏览网页的网络连接。这些网络连接通常不被传统DDoS防火墙识别,无法过滤。大量频繁的请求,最终导致网络拥塞,服务器资源耗尽,目标网站无法正常访问,这种攻击方式俗称CC攻击。总体来说其具有以下特点:

1.CC攻击的请求都是模拟真实的有效请求,所以不能被拒绝;

2.用来发起CC攻击的IP都是真实而分散的,所以很难溯源;

3.CC攻击的数据包都是模拟真实用户的正常数据包;

4.CC攻击一般是针对网页攻击,服务器可以连接,ping没问题,但网页无法正常访问。

图1 本案DDoS攻击原理

5. 检验实验

检验目的很清晰,就是展现恶意软件的危害性和过程。那么话不多说,根据检验规范,直接上手开动。本次检验的主要步骤如下:

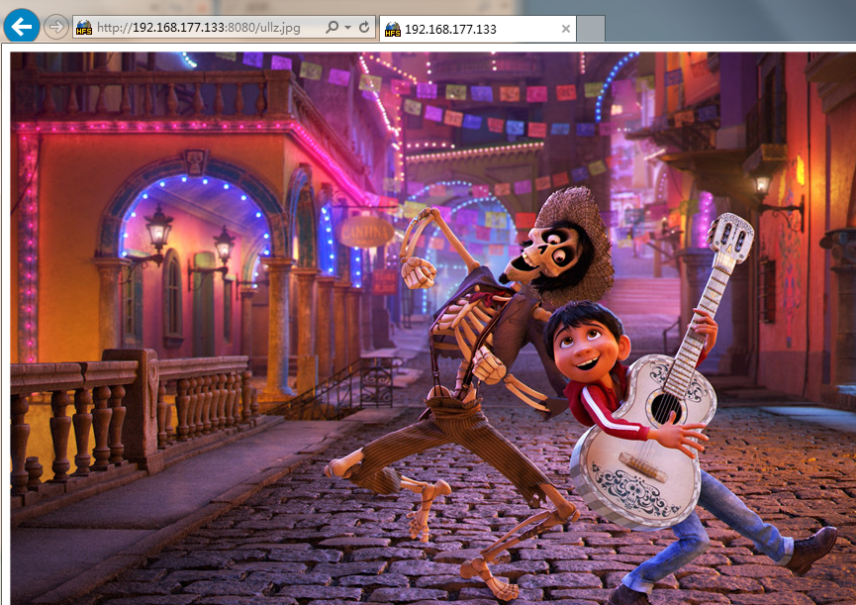

5.1. 配置可正常访问网站

1、安装3台虚拟机a、b、c;

2、在c上配置网站服务;

3、在b上模拟用户访问网站,通过浏览器可正常访问c网站。

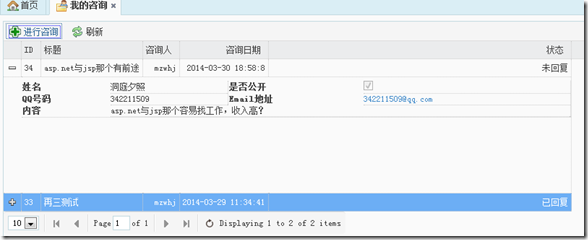

图2 网站可正常访问

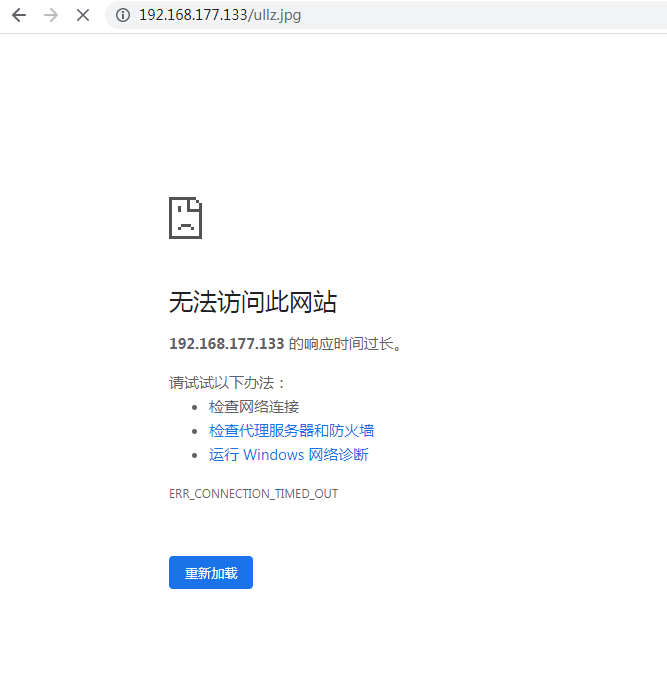

5.2. 网站遭到攻击无法访问

1、在a上运行主控程序,生成攻击程序,植入b;

2、待b攻击程序上线,模拟黑客攻击,主控程序下达攻击命令;

3、c上网站无法正常访问;

4、查看网站服务日志,存在大量持续TCP连接(每秒达200条连接请求,造成网络带宽资源耗尽,服务器内存和CPU被占用完,正常访问请求无法处理,目标网站无法访问)。

图3 模拟攻击网站无法访问

5.3. 停止攻击网站访问恢复

1、主控程序停止攻击;

2、c网站恢复正常访问。

5.4. 验证结论

1、发起攻击前,网站可正常访问;

2、发起攻击后,网站无法访问;

3、停止攻击后,网站恢复可访问。

6. 总结

1、DDoS攻击危害性很大,可导致网络瘫痪,网络服务商无法提供正常服务,包括网站无法访问、无法拨打或接听电话等网络服务。最近美国T-Mobile、Metro、Verizon等当地主要运营商移动网络几乎全国瘫痪,出现用户无法拨打或接听电话、无法发送短信的故障,就是遭遇大规模DDoS攻击所致。

2、通过恶意软件功能检验,弄清犯罪原理,还原犯罪过程,最后出具的相关报告可直接支撑案件的定性定量判定。本案例中,通过检验实验证实了嫌疑人所使用工具软件具有DDoS攻击的功能,可控制成百上千的大量肉鸡同时向目标网站发起攻击,同一时间进行海量访问连接(每个肉鸡每秒钟可发起数以百计的TCP连接请求),可以在极短时间内,耗尽网络带宽资源和服务器内存、CPU资源,最终导致服务不可用,普通用户无法访问网站。

3、本案例中嫌疑人通过主控软件可发起DDoS攻击,导致目标网站瘫痪,无法提供正常访问服务,干扰了网站经营者的正常经营活动,涉嫌违反《刑法》286条之相关规定。

![网站URL路径的中文问题[中文路径编码]【转】](http://hiphotos.baidu.com/iqpkeq/pic/item/4a71bc7e48de6f4d0dd7da52.jpg)