DNS(Domain Name System,域名服务器)是互联网的一项核心服务,是域名与对应IP地址进行转换的系统,可将易于记忆的域名转换为可由服务器识别的用于互连通信的数字IP地址。随着大数据时代的到来,传统DNS所存在的DNS劫持、域名转发、不支持IPv6等问题给用户带来了“解析时间太长”,“网络线路卡顿、不通畅”,甚至是“网络完全瘫痪”等不好的体验,传统的DNS解析已经不能满足用户和企业方对网站访问的要求,人们需要更加快速、安全、可靠、具有权威性的DNS解析管理服务。高防DNS云解析通过其弹性带宽设定,配备DDoS防火墙和流量清洗等功能特性,保护了网络安全,提高了解析速度,高防DDoS攻击。那么,高防DNS云解析具体是如何实现的呢?

针对DNS的攻击有哪些?

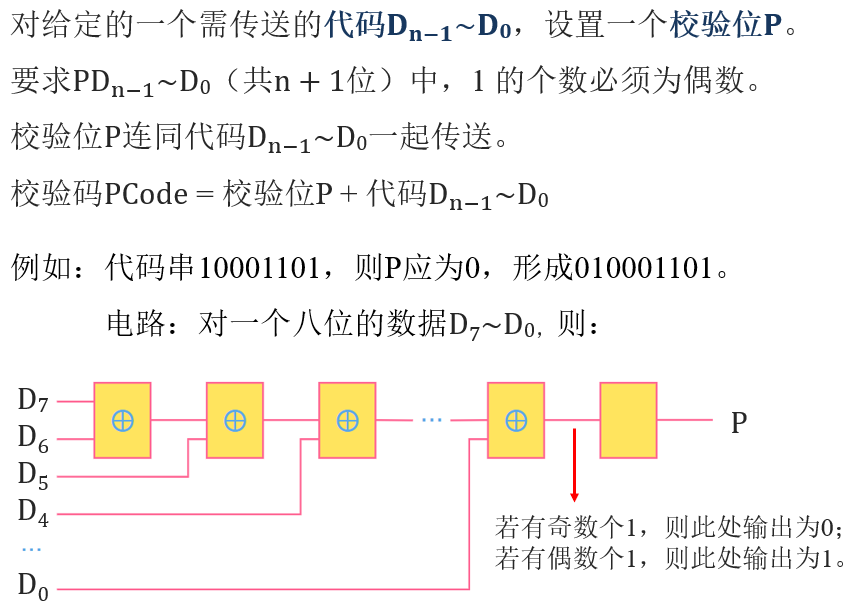

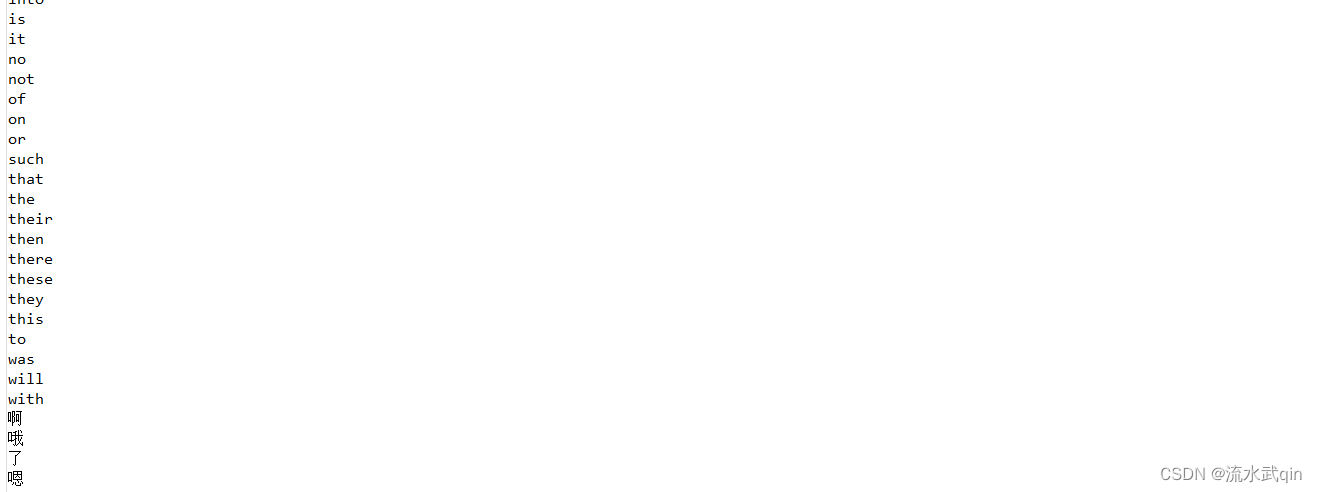

针对DNS的攻击基本可分为三大类,分别为拒绝服务类(DNS放大,资源耗尽,缓冲区溢出,ICMP Flood,SYN Flood),分布式拒绝服务类(VDP Flood,NTP放大,HTTP Flood,FAST Flux, XSS) 和DNS劫持类(DNS欺骗,DNS隧道,DNS重新绑定,DNS拼写仿冒)。这些攻击会导致网络钓鱼、网站信息被窃取、网络瘫痪、用户经济损失等后果(表1,DNS攻击分析)。

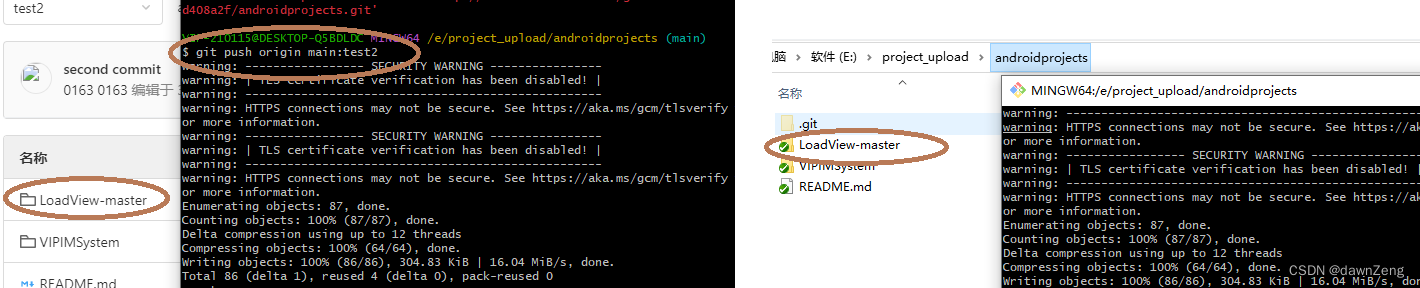

其中,对DNS伤害性最高的莫过于DDoS攻击(Distributed Denial of Service Attack,分布式拒绝服务攻击),DDoS攻击是DoS攻击的升级版,不同于DoS一对一的攻击方式,黑客将成千上万的僵尸主机联合起来在同一时间对同一台主机进行攻击(图1,DNS DDoS攻击),超大流量的攻击将直接耗尽服务器宽带容量,淹没系统,且多源主机的联合攻击无法短时间内找到可能来自世界各地的访问源头,无法直接关闭访问,网络服务器将迅速崩溃。之所以说DNS DDoS伤害性最大是因为现代互联网环境下人们依赖于大数据的云端储存,而在此环境下的云端域名管理多采用集中化管理,结合DDoS的攻击特性,使得云端DNS服务器一旦受到攻击就会造成很严重的后果。

对比在服务器遭受攻击后再进行反击,更加有效的做法是采用高防DNS云解析,监测DNS攻击和安全防护DNS系统是高防DNS云解析针对DNS系统安全的有效保障功能。

高防DNS云解析的功能

DNS的DDoS攻击最核心的原理是抢占服务器宽带容量,耗尽服务器的资源,无法响应正常的访问。因此,强大的硬件措施,高品质的网络设备能有效抵御DDoS攻击,那么,高防DNS云解析所具备的功能有哪些?

1.弹性带宽

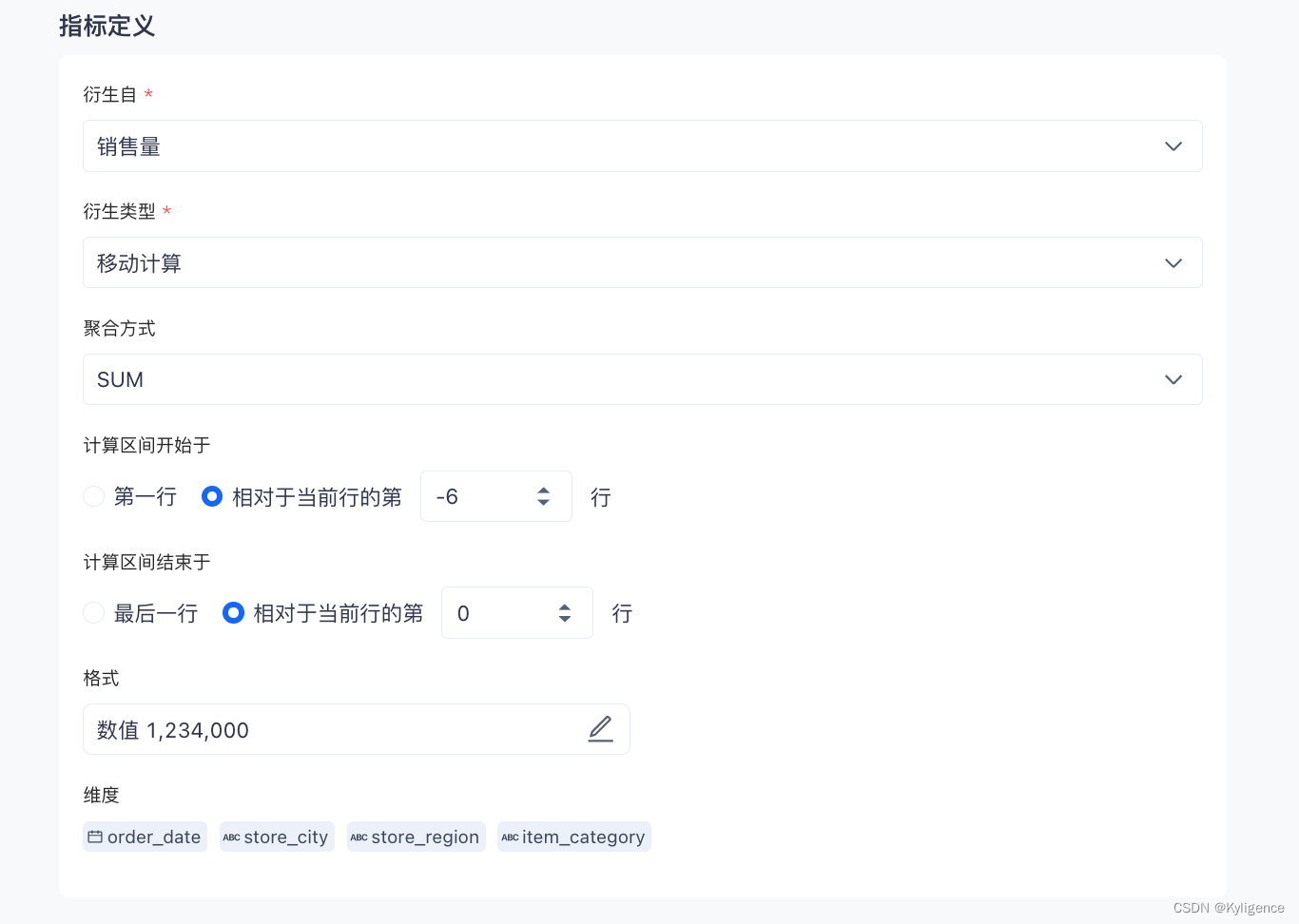

对于客户来讲,长时间买入超大带宽是不现实的,虽然DDoS/DNS攻击是最常见的DNS攻击类型,却不是经常会发生的,所以弹性带宽被广泛采用。弹性带宽就是对带宽资源的利用率达到最大化,根据网络状态动态化改变IP所拥有的带宽。当服务器未遭受到攻击时,带宽将设定为保障客户可以正常快速访问网站的资源量,而当DNS安全监测(后文重将简单提及)到服务器受到DDoS攻击时,带宽限速将瞬间扩大,使服务器的带宽容量在短时间内不会被消耗干净,用户还能正常地进行网站访问。中科三方的弹性带宽最高可提供高达1T DDoS攻击防护和超过6亿QPS查询防护。

2.流量清洗

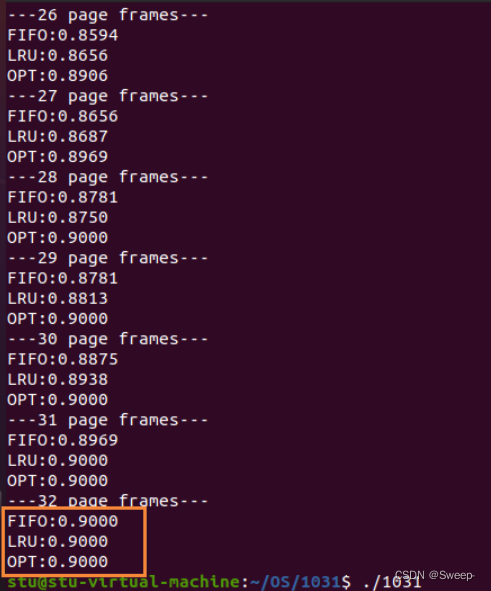

流量清洗是针对现有的DNS DDoS攻击的有效防御机制之一,它通过对DNS攻击进行检测和分析,对已有缓存的域名结果应答进行预构建,从而过滤掉DDoS攻击流量。因DDoS攻击具有伪造的源IP地址单一,DNS服务器的带宽容量会迅速扩大,查询的响应时间会瞬间拉长的特点,通过特定的网络流量算法(网络流量信息熵)可以准确地检测和清理恶意的流量攻击,一旦检测到DDoS攻击,客户端和服务器端都将收到预警信息。流量清洗技术还具备一定的“记忆”功能,即当DNS服务器面对相同地址的再次恶意攻击或是市面上已经出现过的恶意访问地址查询时,会由缓存系统直接应答,从而缓解了权威解析服务器的负载压力,缩短了解析的应答时间(图2, 流量清理过程图)。

当然,流量清理也不是绝对安全的,这项高防机制也存在一定的弊端。例如,它在对DDoS攻击进行拦截时,可能也会拦截正常的查询访问产生错误报文;资源库里储存的伪造源IP地址有限,不能第一时间针对每一次的DDoS攻击产生有效的应答,可能会造成清洗不及时;使用数据库储存域名,对系统资源消耗也是很大的。流量清洗技术仍存在着很大的可发展空间。

3.DDoS防火墙

配备专业的DDoS防火墙,可有效抵御DDoS,UDP Flood,ICMP,IGMP,SYN Flood,ARP攻击,非TCP/IP协议层攻击等其他多种的未知攻击,通过集成的机制对这些攻击进行处理和阻断,这些防御措施是根据网络监控和数据包分析进行获取分析各类攻击从而生成对应的防御措施,即DDoS防火墙会自主研发独特的抗攻击算法,目的是占用极少的资源(CPU占比仅1%)防御大量的攻击。DDoS防火墙还具备监控的功能,一旦发现服务器遭受攻击,客户端和服务器端将同时收到警告信息。

4.其他高防措施

高防DNS云解析需要在智能云解析的其他功能的辅助下完成其高防的任务(表 2 智能DNS云解析其他功能)。