黑客一般有 10 种类型

1、白帽黑客

白帽黑客是指通过实施渗透测试,识别网络安全漏洞,为政府及组织工作并获得授权或认证的黑客。他们也确保保护免受恶意网络犯罪。他们在政府提供的规章制度下工作,这就是为什么他们被称为道德黑客或网络安全专家。

2、黑帽黑客

他们通常被称为黑客。黑帽黑客可以获得未经授权的访问您的系统和破坏您的重要数据。他们使用的攻击方法是他们之前学过的常见黑客行为。他们被认为是罪犯,因为他们的恶意行为很容易被识别。

3、灰帽黑客

灰帽黑客属于介于白帽黑客和黑帽黑客之间的一类。他们不是合法授权的黑客。他们的工作既有好的意图,也有坏的意图;他们可以利用自己的技能谋取私利。这完全取决于黑客。如果一个灰帽黑客利用他的技能为自己谋取私利,他/她会被认为是黑帽黑客。

4、脚本小子

就黑客而言,他们是最危险的人。“脚本小子”指的是不熟练的人,他们使用其他黑客提供的脚本或下载工具进行黑客攻击。他们试图攻击计算机系统和网络,破坏网站。他们的主要目的是给朋友和社会留下深刻的印象。一般来说,脚本 kiddy 是不懂黑客技术的青少年。

5、绿帽子黑客

他们也是黑客世界的业余爱好者,但他们与脚本小子有点不同。他们关心黑客行为,并努力成为成熟的黑客。他们受到黑客的启发,很少问他们关于黑客的问题。当黑客们在回答他们的问题时,他们会倾听它的新奇之处。

6、蓝帽黑客

他们很像脚本小子;他们是黑客领域的新手。如果有人让一个脚本小子生气,他/她可能会报复,那么他们就被认为是蓝帽黑客。蓝帽黑客会报复那些挑战他们或激怒他们的人。和脚本小子一样,蓝帽黑客也没有学习的欲望。

7、红帽黑客

他们也被称为眼尖的黑客。像白帽黑客一样,红帽子黑客旨在阻止黑帽黑客。它们的运作方式有很大的不同。在处理黑帽黑客的恶意软件行为时,他们变得冷酷无情。红帽黑客将继续攻击黑客的侵略性,黑客可能知道它也不得不更换整个系统。

8、国家资助黑客

国家资助黑客是指政府指定的为其提供网络安全服务并从其他国家获取机密信息以保持领先地位或避免对国家造成任何危险的人。他们是高薪的政府工作人员。

9、黑客主义者

这些也被称为活动分子的在线版本。Hacktivist 指的是黑客或一群匿名黑客,他们未经授权访问政府的电脑文件和网络,以达到进一步的社会或政治目的。

10、恶意内部人或举报人

恶意内部人或举报人可能是一家公司或政府机构的雇员,心怀怨恨。

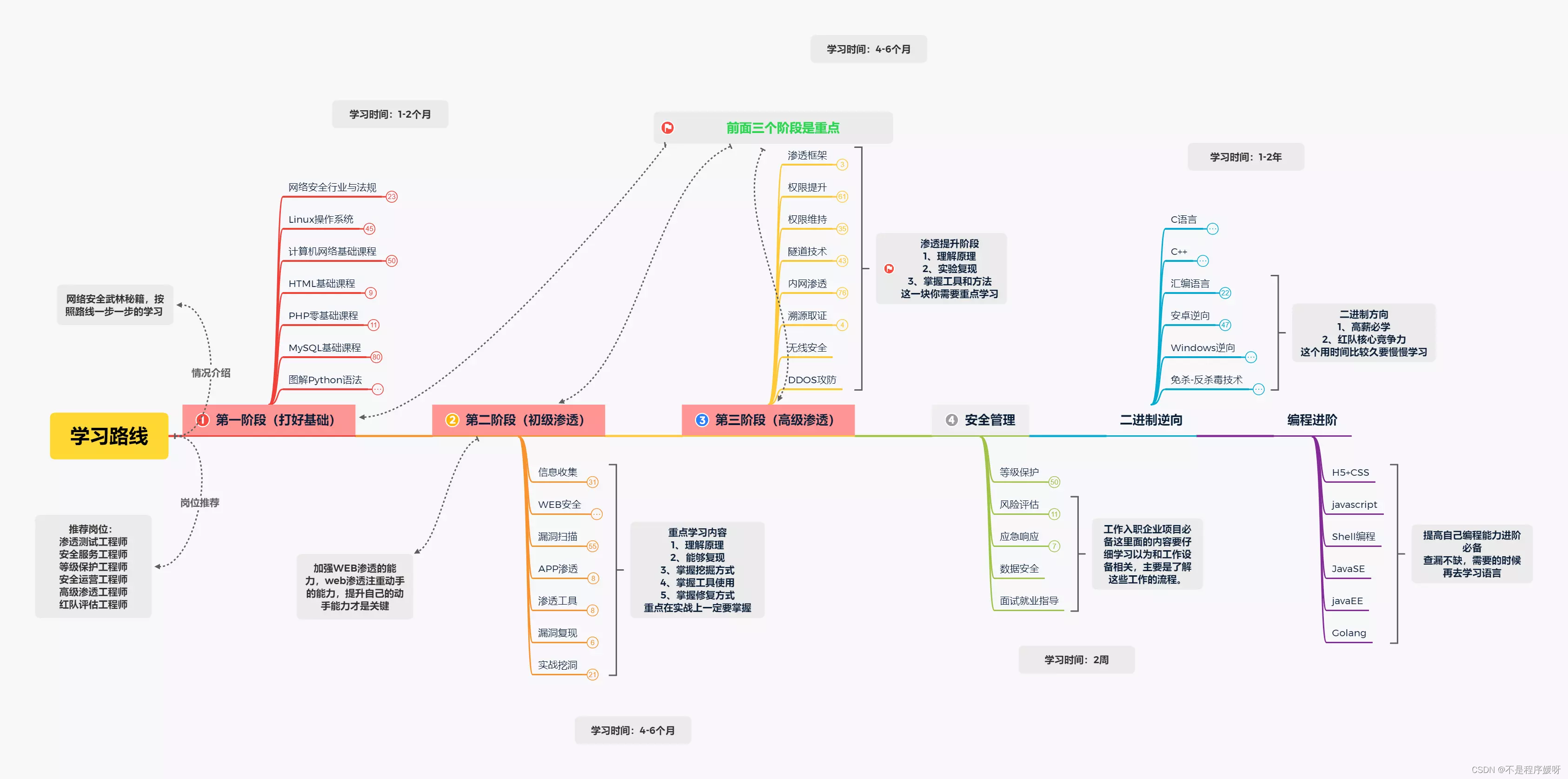

如何自学成为黑客?

对于从来没有接触过网络安全的同学,我也帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

怎么学?

我们落到具体的技术点上来,网络安全学习路线,整体学习时间大概半年左右,具体视每个人的情况而定。

如果你把每周要学的内容精细化到这种程度,你还会担心学不会,入不了门吗,其实说到底就是学了两个月,但都是东学一下,西学一下,什么内容都是浅尝辄止,没有深入进去,所以才会有学了2个月,入不了门这种感受。

1、Web安全相关概念(2周)

- 熟悉基本概念(SQL注入、上传、XSS、CSRF、一句话木马等);

- 通过关键字(SQL注入、上传、XSS、CSRF、一句话木马等)进行Google/SecWiki;

- 阅读《精通脚本黑客》,虽然很旧也有错误,但是入门还是可以的;

- 看一些渗透笔记/视频,了解渗透实战的整个过程,可以Google(渗透笔记、渗透过程、入侵过程等);

2、熟悉渗透相关工具(3周)

- 熟悉AWVS、sqlmap、Burp、nessus、chopper、nmap、Appscan等相关工具的使用;

- 了解该类工具的用途和使用场景,先用软件名字Google/SecWiki;

- 下载无后门版的这些软件进行安装;

- 学习并进行使用,具体教材可以在SecWiki上搜索,例如:Brup的教程、sqlmap;

- 待常用的这几个软件都学会了可以安装音速启动做一个渗透工具箱;

3、渗透实战操作(5周)

掌握渗透的整个阶段并能够独立渗透小型站点。 网上找渗透视频看并思考其中的思路和原理,关键字(渗透、SQL注入视频、文件上传入侵、数据库备份、dedecms漏洞利用等等);

- 自己找站点/搭建测试环境进行测试,记住请隐藏好你自己;

- 思考渗透主要分为几个阶段,每个阶段需要做那些工作;

- 研究SQL注入的种类、注入原理、手动注入技巧;

- 研究文件上传的原理,如何进行截断、双重后缀欺骗(IIS、PHP)、解析漏洞利用(IIS、Nignix、Apache)等;

- 研究XSS形成的原理和种类,具体学习方法可以Google/SecWiki;

- 研究Windows/Linux提权的方法和具体使用;

4、关注安全圈动态(1周)

- 关注安全圈的最新漏洞、安全事件与技术文章;

- 通过SecWiki浏览每日的安全技术文章/事件;

- 通过Weibo/twitter关注安全圈的从业人员(遇到大牛的关注或者好友果断关注),天天抽时间刷一下;

- 通过feedly/鲜果订阅国内外安全技术博客(不要仅限于国内,平时多注意积累),没有订阅源的可以看一下SecWiki的聚合栏目;

- 养成习惯,每天主动提交安全技术文章链接到SecWiki进行积淀;

- 多关注下最新漏洞列表,推荐几个:exploit-db、CVE中文库、Wooyun等,遇到公开的漏洞都去实践下。

- 关注国内国际上的安全会议的议题或者录像,推荐SecWiki-Conference;

5、熟悉Windows/Kali Linux(3周)

- 学习Windows/Kali Linux基本命令、常用工具;

- 熟悉Windows下的常用的cmd命令,例如:ipconfig,nslookup,tracert,net,tasklist,taskkill

- 等;

- 熟悉Linux下的常用命令,例如:ifconfig,ls,cp,mv,vi,wget,service,sudo等;

- 熟悉Kali Linux系统下的常用工具,可以参考SecWiki《Web Penetration Testing with Kali Linux》、《Hacking with Kali》等;

- 熟悉metasploit工具,可以参考SecWiki、《Metasploit渗透测试指南》;

6、服务器安全配置(3周)

- 学习服务器环境配置,并能通过思考发现配置存在的安全问题;

- Windows2003/2008环境下的IIS配置,特别注意配置安全和运行权限,;

- Linux环境下的LAMP的安全配置,主要考虑运行权限、跨目录、文件夹权限等;

- 远程系统加固,限制用户名和口令登陆,通过iptables限制端口;

- 配置软件Waf加强系统安全,在服务器配置mod_security等系统;

- 通过Nessus软件对配置环境进行安全检测,发现未知安全威胁;

7、脚本编程学习(4周)

- 选择脚本语言Perl/Python/PHP/Go/Java中的一种,对常用库进行编程学习;

- 搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP,IDE强烈推荐Sublime;

- Python编程学习,学习内容包含:语法、正则、文件、网络、多线程等常用库,推荐《Python核心编程》,不要看完;

- 用Python编写漏洞的exp,然后写一个简单的网络爬虫;

- PHP基本语法学习并书写一个简单的博客系统,参见《PHP与MySQL程序设计(第4版)》、视频;

- 熟悉MVC架构,并试着学习一个PHP框架或者Python框架(可选);

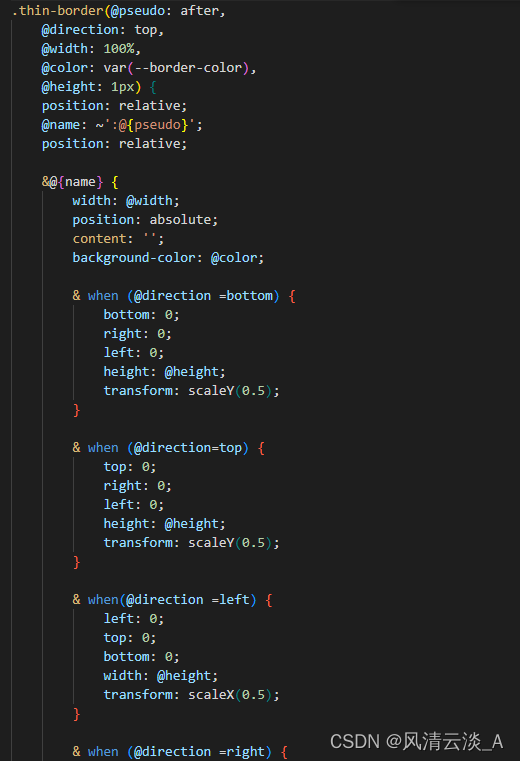

- 了解Bootstrap的布局或者CSS;

8、源码审计与漏洞分析(3周)

- 能独立分析脚本源码程序并发现安全问题。

- 熟悉源码审计的动态和静态方法,并知道如何去分析程序;

- 从Wooyun上寻找开源程序的漏洞进行分析并试着自己分析;

- 了解Web漏洞的形成原因,然后通过关键字进行查找分析;

- 研究Web漏洞形成原理和如何从源码层面避免该类漏洞,并整理成checklist。

9、安全体系设计与开发(5周)

- 能建立自己的安全体系,并能提出一些安全建议或者系统架构。

- 开发一些实用的安全小工具并开源,体现个人实力;

- 建立自己的安全体系,对公司安全有自己的一些认识和见解;

- 提出或者加入大型安全系统的架构或者开发;

最后我也给大家整理了一些学习资料笔记等,大部分都是比较不错的,希望对大家有帮助!

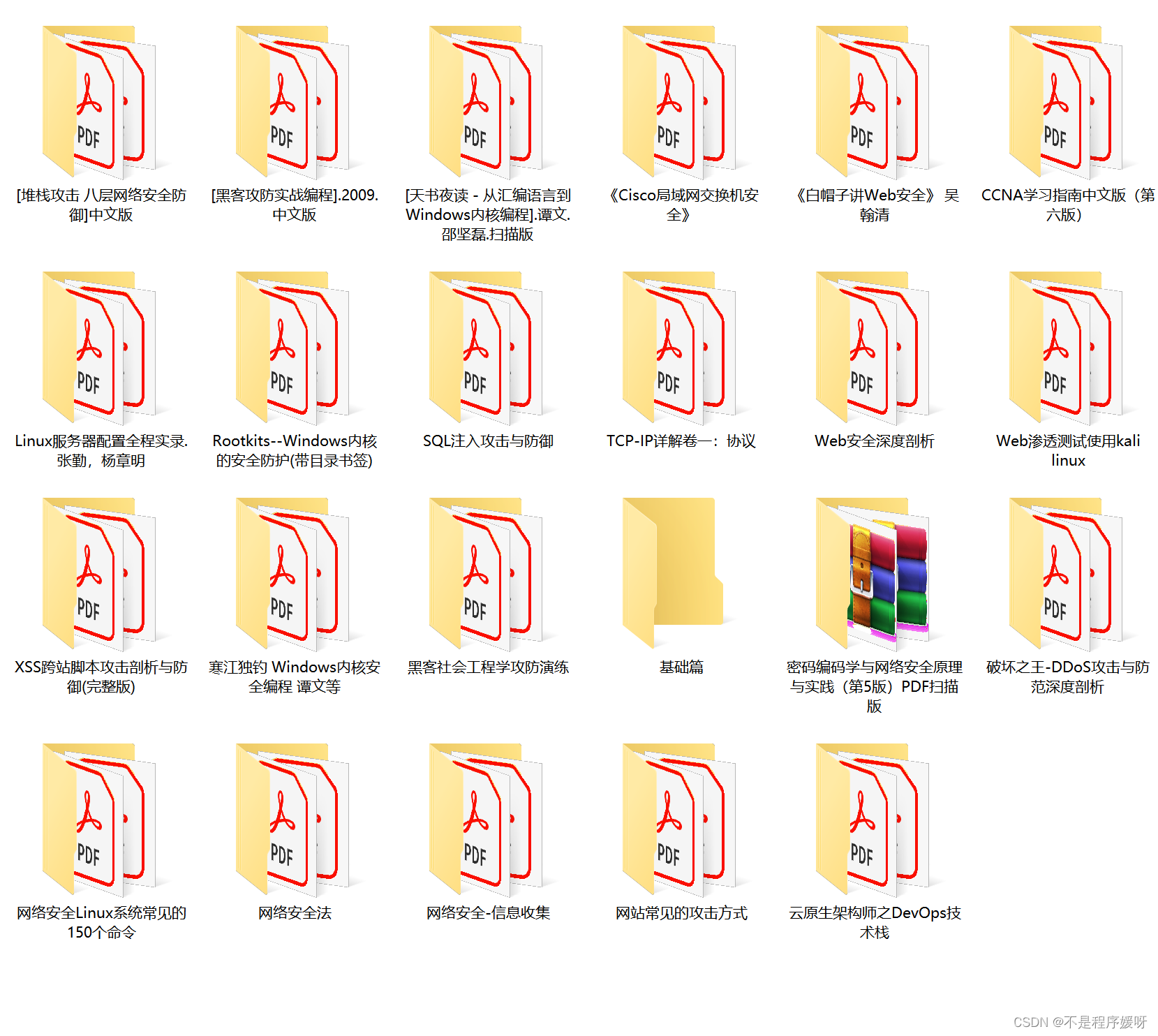

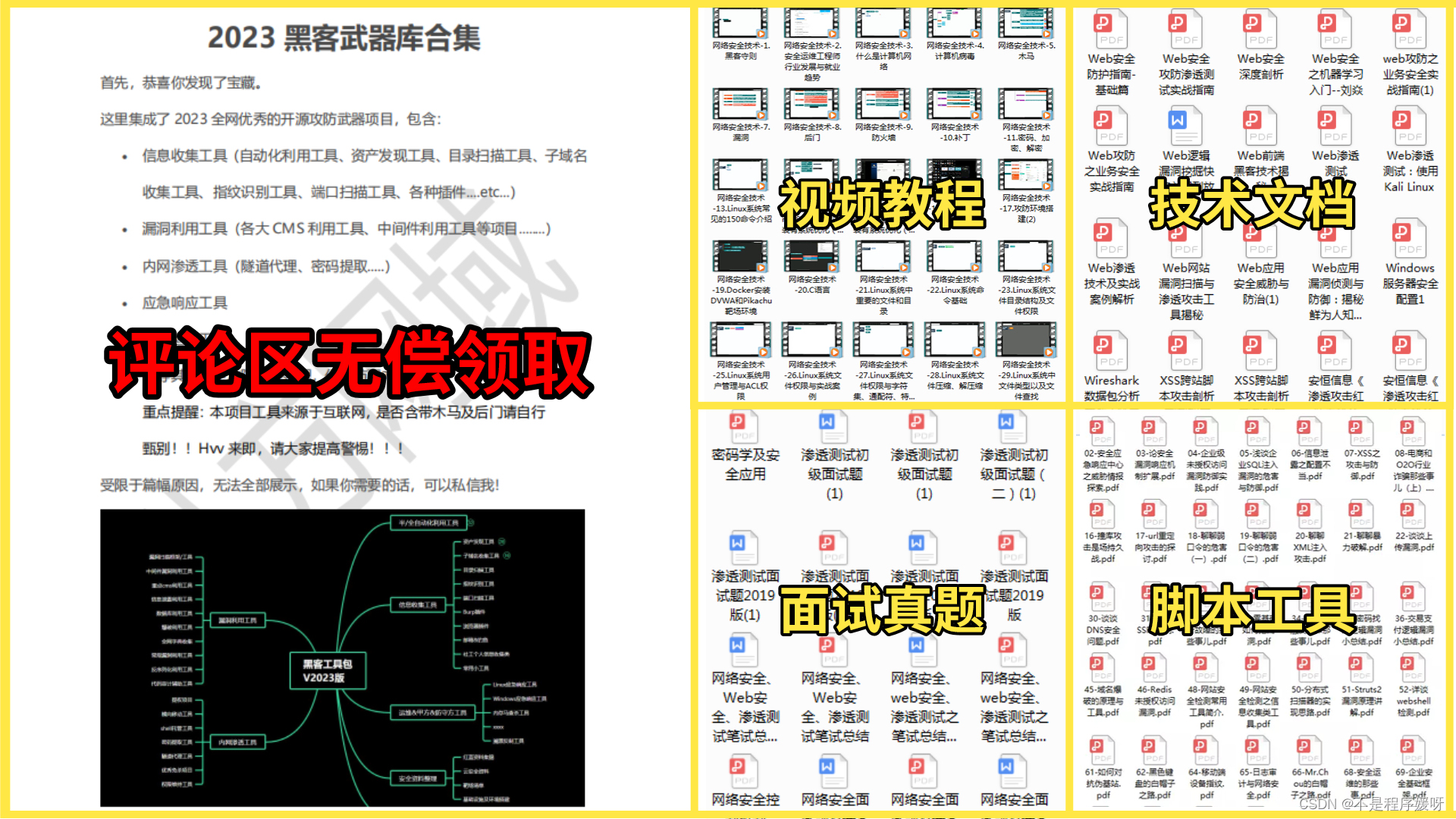

部分内容展示

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费领取

尾言

说实话,上面讲到的资料包获取没有任何门槛。 但是,我觉得很多人拿到了却并不会去学习。 大部分人的问题看似是 “如何行动”,其实是 “无法开始”。 几乎任何一个领域都是这样,所谓 “万事开头难”,绝大多数人都卡在第一步,还没开始就自己把自己淘汰出局了。 如果你真的确信自己喜欢网络安全/黑客技术,马上行动起来,比什么都重要。

网络安全领域就像是一棵硕果累累的参天大树,底下站着无数观望者,他们都声称自己喜欢网络安全,想上树摘果,但面对时不时垂下来的藤枝,他们却踌躇不前,犹豫不决。

实际上,只要任意抓住一根藤枝,都能爬上这棵树。 大部分人缺的,就是这么一个开端。

![[网络原理] 详解Cookie与Session](https://img-blog.csdnimg.cn/410357148cd74a068872b6481bf8fb4e.png)

![观察者设计模式(Observer Design Pattern)[论点:概念、组成角色、相关图示、示例代码、框架中的运用、适用场景]](https://img-blog.csdnimg.cn/2494a74a45d9427eb407be9fa6702265.png)